实验 5:OpenFlow 协议分析和 OpenDaylight 安装

实验 5:OpenFlow 协议分析和 OpenDaylight 安装

一、实验目的

二、实验任务

三、实验步骤

1. 实验环境

2. 实验过程

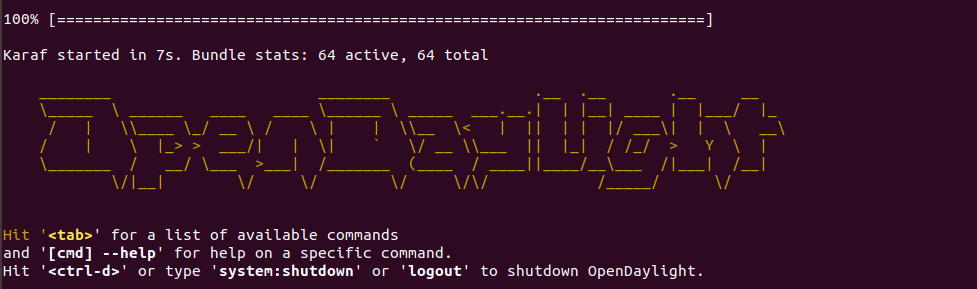

2)启动 Mininet 虚拟机,生成一个最简拓扑并连接 OpenDaylight

运行命令生成拓扑并连接控制器:

sudo mn --switch ovs,protocols=OpenFlow13 --controller=remote,ip=127.0.0.1,port=6633

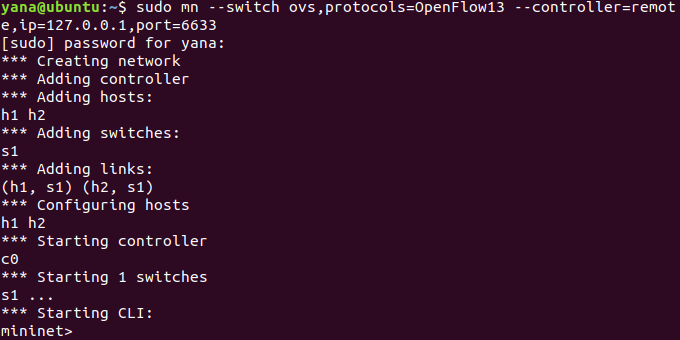

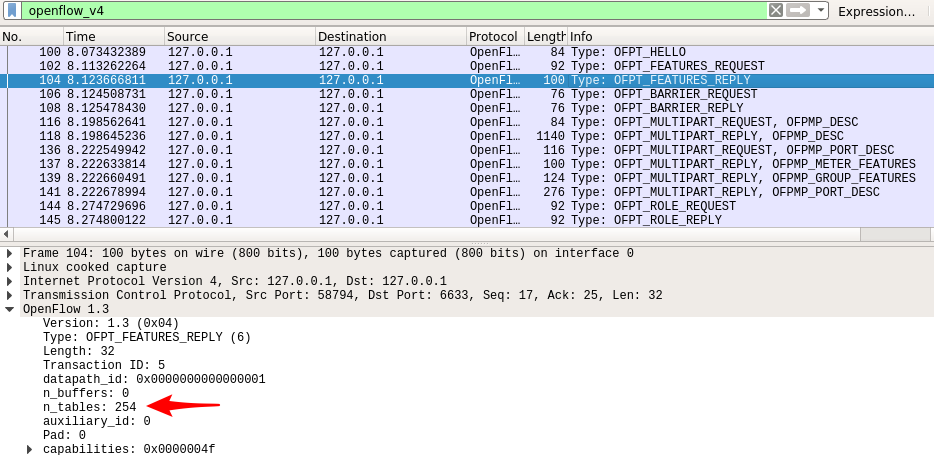

(3)Wireshark 抓包分析 OpenFlow 1.3

sudo wireshark 命令开启 wireshark,选择 any,抓取所有数据包。

为了能够抓到控制器和交换机最初的交互,应在 Mininet 拓扑创建前开启抓包。

查看抓包结果,利用 openflow_v4 过滤出 OpenFlow 1.3 协议,可以看到 OpenFlow 协议下,交换机和控制器的交互过程。

-

HELLO——控制器与交换机互相发送 Hello 消息,告诉对方自己能够支持的 OpenFlow 版本,向下兼容双方都能够兼容的版本,建立后续的通信。

-

FEATURES_REQUEST——控制器向交换机要求特征信息。

-

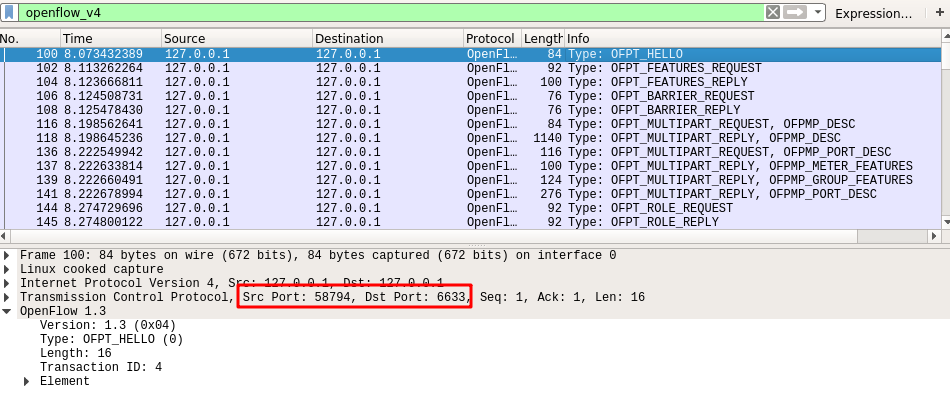

FEATURES_REPLY——交换机会送特征信息。

-

SET CONFIG——控制器向交换机下发两个配置,一个是 flags,指示如何处理 IP 分片;另一个是 Miss send length,指示交换机遇到无法处理的数据包时, 向控制器发送消息的最大字节数。

-

PACKET IN——交换机查找流表,发现没有匹配条目时,或有匹配条目但是对 应的 action 是 OUTPUT=CONTROLLER 时,向控制器发送消息 PACKET IN 消息,前者数据包会被放到交换机缓存中等待处理,后者不会。

-

PACKET OUT 和 FLOW MOD——控制器接收到交换机 PACKET IN 消息后的响应 方式有两种,FLOW MOD 下发流表,告知交换机匹配项(MATCH)和对应的 动作(ACTION),去处理这一类数据包;PACKET OUT 不下发流表,直接告知 交换机如何处理这一个数据包。

-

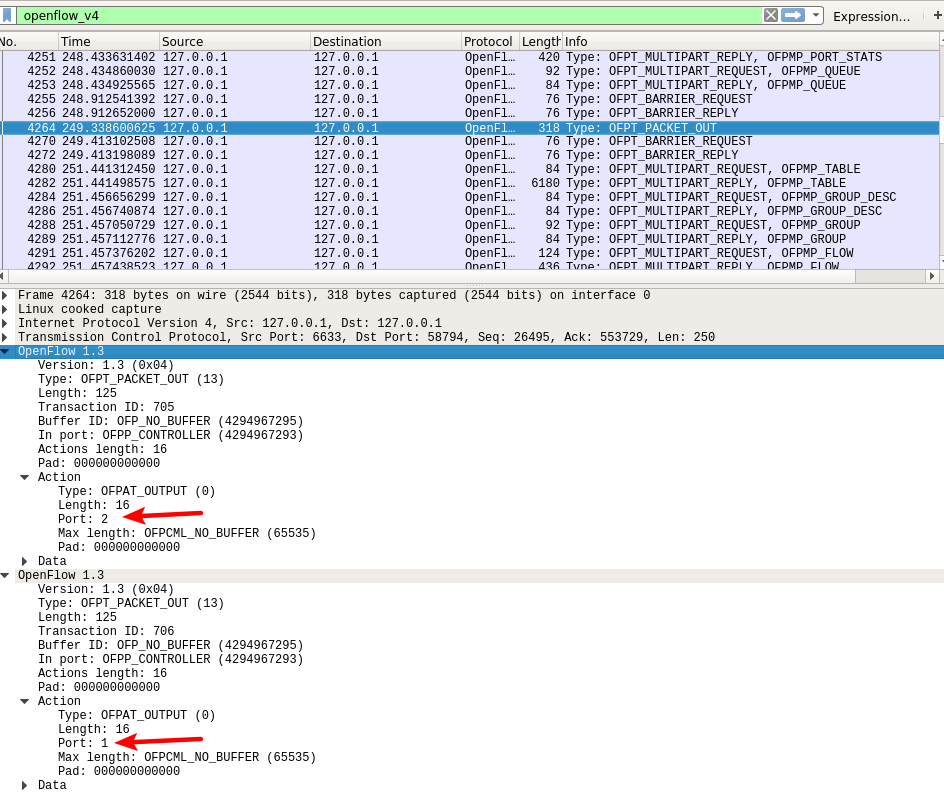

![]()

![]()

下面的 PACKET OUT 有两个动作,对控制器来的消息转发到 1 和 2 端口

![]()

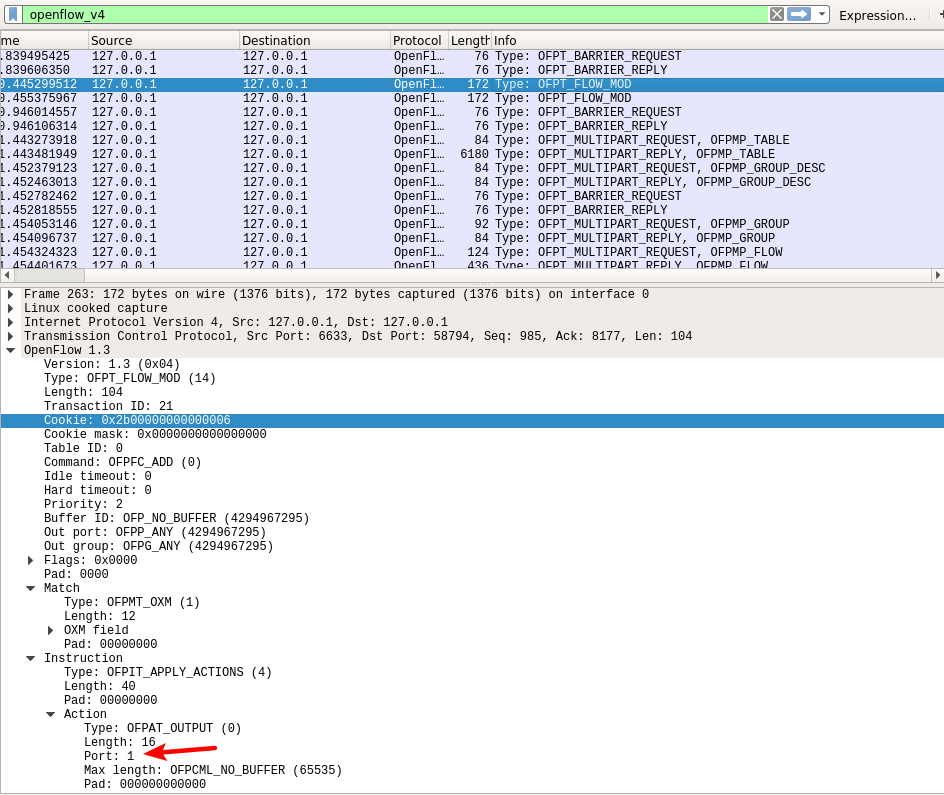

下面的 FLOW MOD 下发了两条流表,Cookie 不一样

![]()

![]()

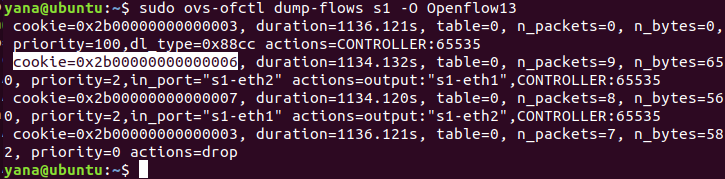

用 OVS 命令查看交换机中确实存在相应版本的流表,cookie、priority 等信息可以 上面的抓包能够对应上。

![]()

如果 wireshark 未安装,那么执行下面的命令安装。

sudo apt-get install wireshark

浙公网安备 33010602011771号

浙公网安备 33010602011771号