http四道题

第一题:

http://chinalover.sinaapp.com/web8/

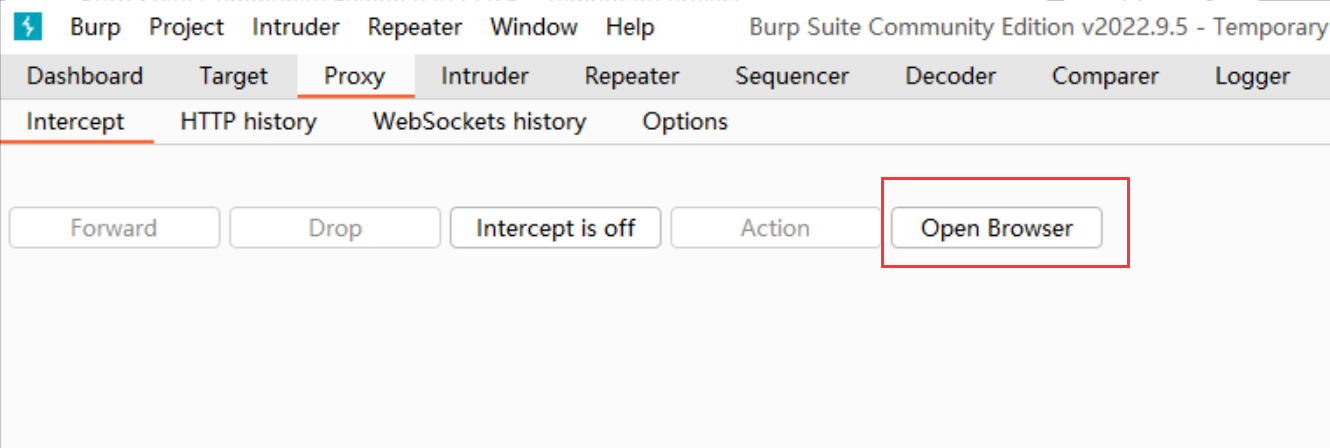

打开burp suite,选择Proxy

打开自带的浏览器,并访问链接

ctrl+u查看源码

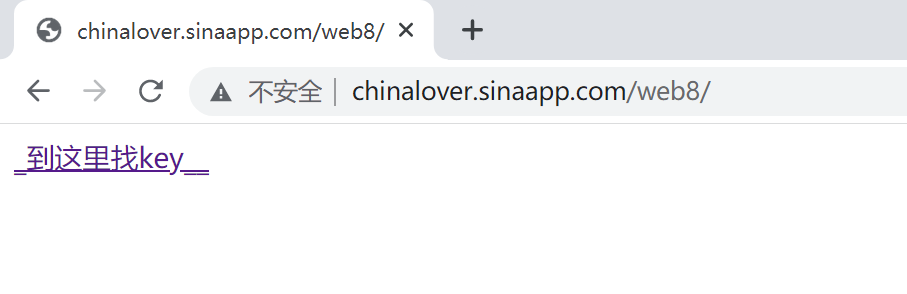

没什么东西的,只有一个链接,那就点击它

等下,似乎不对,刚刚跳转的是这个地址吗

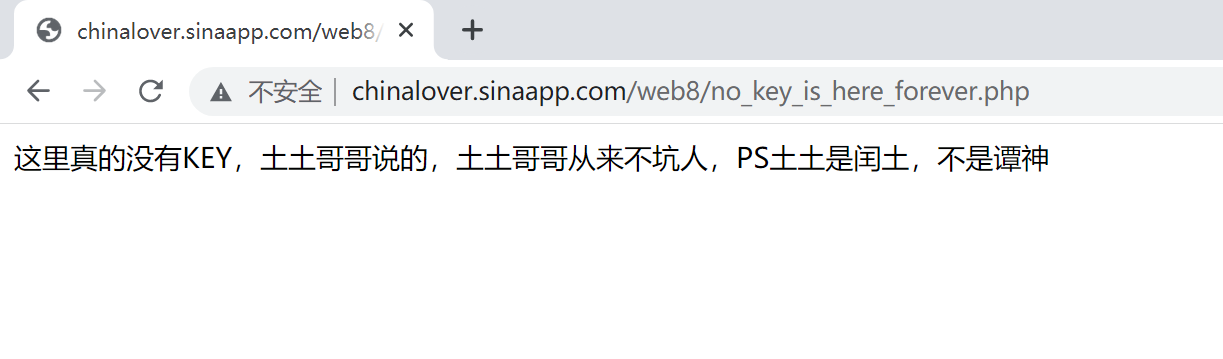

算了,既然他说不在这,而且不骗人,就换个页面看吧

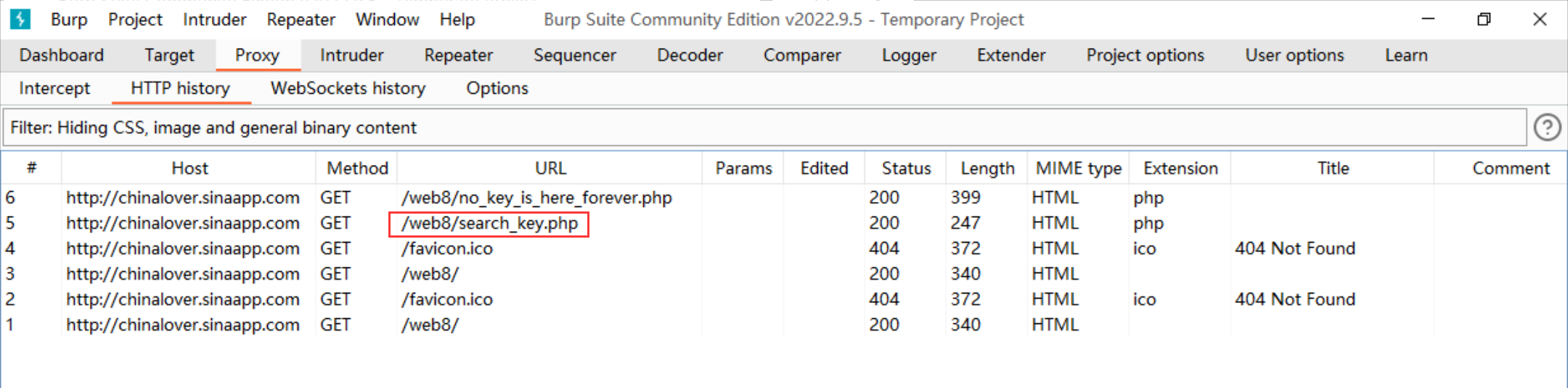

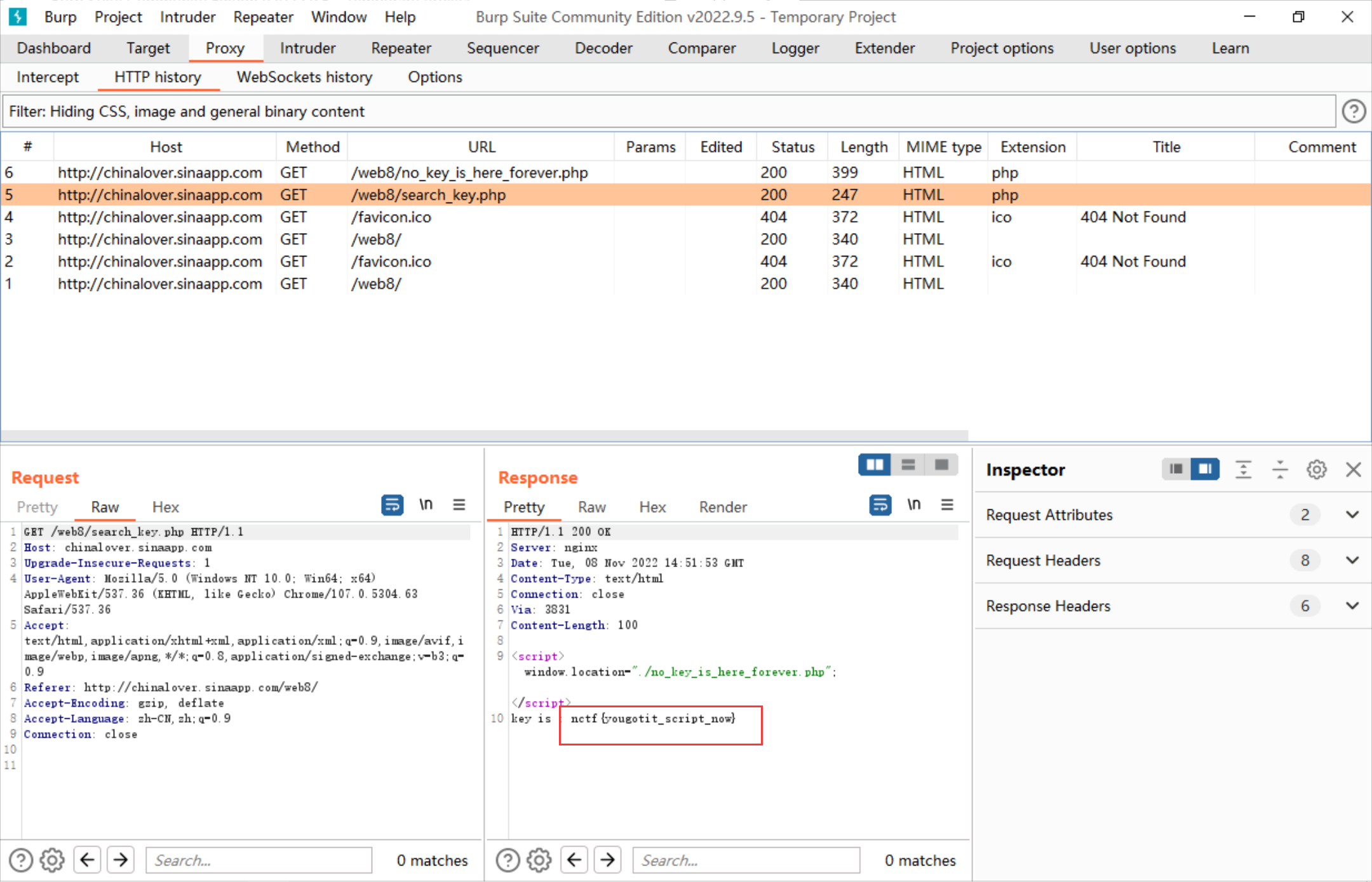

转到burp suite,选择HTTP history,

发现了一个刚才的search_key.php,双击一下,查看信息

闰土真的没骗人,就在这了

总结:使用抓包工具抓到自动跳转的页面即可.

第二题:

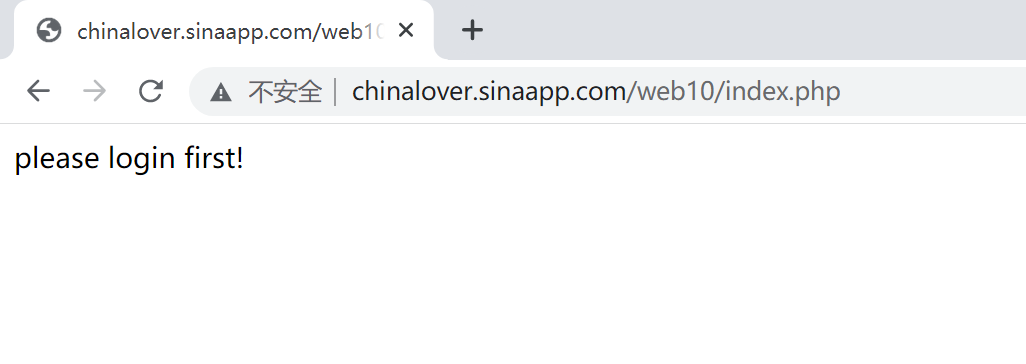

http://chinalover.sinaapp.com/web10/index.php

让我登陆?正常思路来说,那一定有个login.php吧

既然没有,那打开burpsuite抓包看看吧

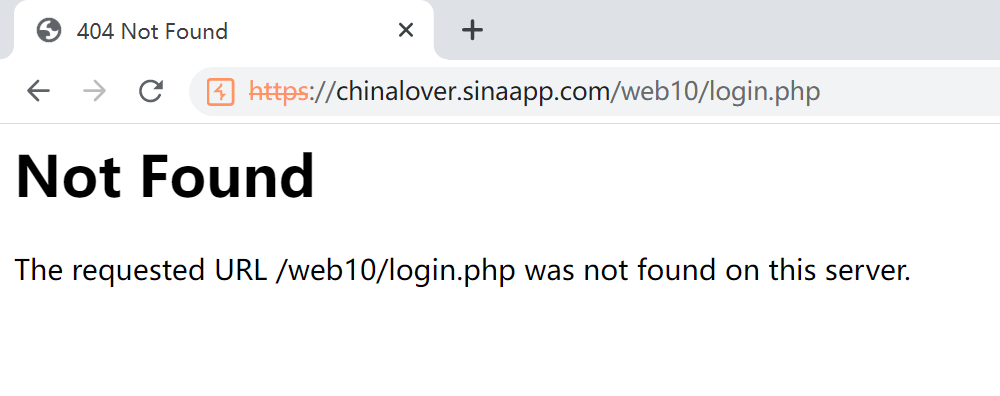

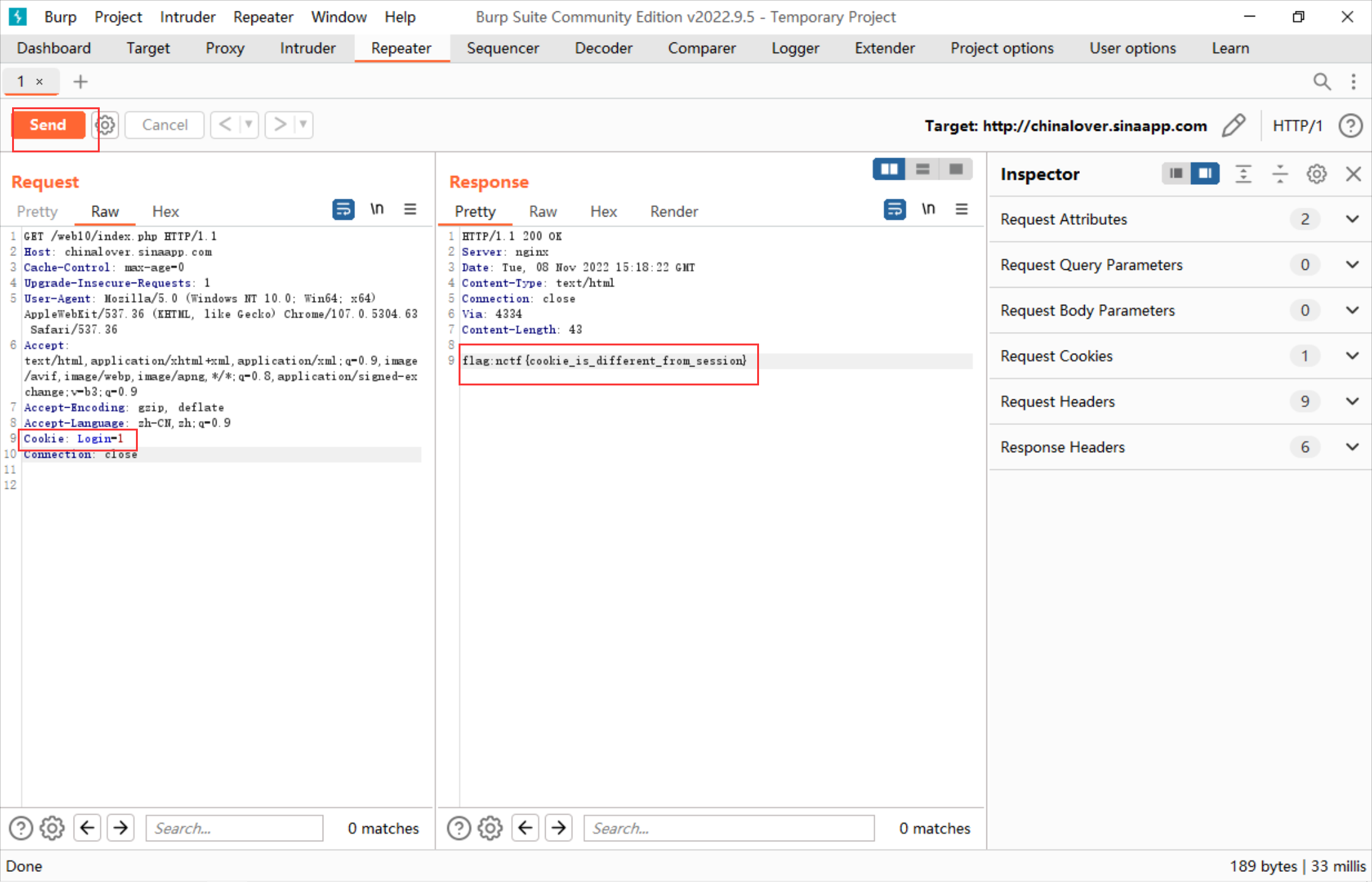

有个cookie: login=0

众所周知: 0为假, 1为真.所以我把它改成1是不是就登陆了?

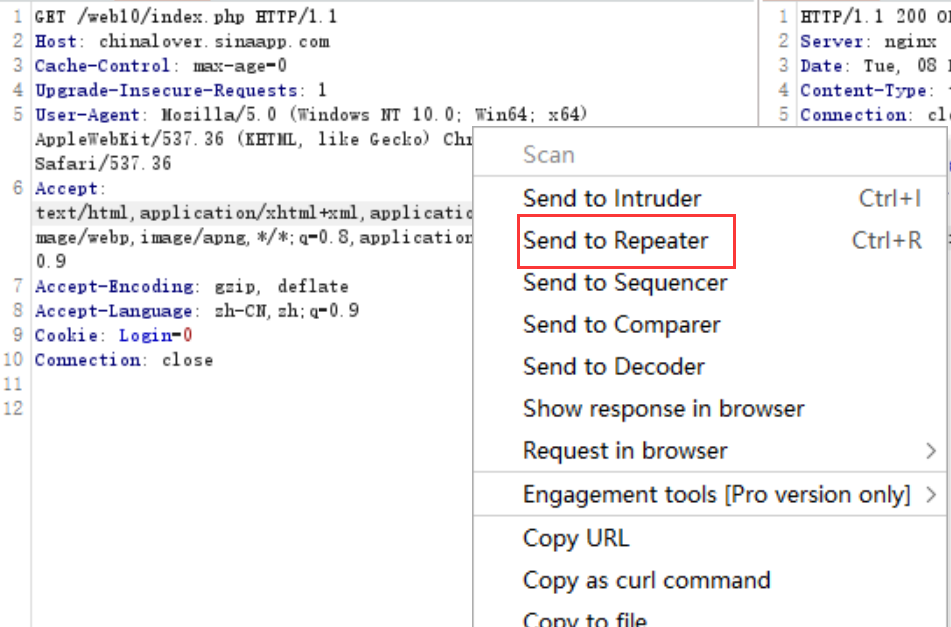

右击打开快捷菜单,点Send to Repeater选项

切换到Repeater,改一下cookie,再点击send,flag就出来了

总结:改cookie.

第三题:

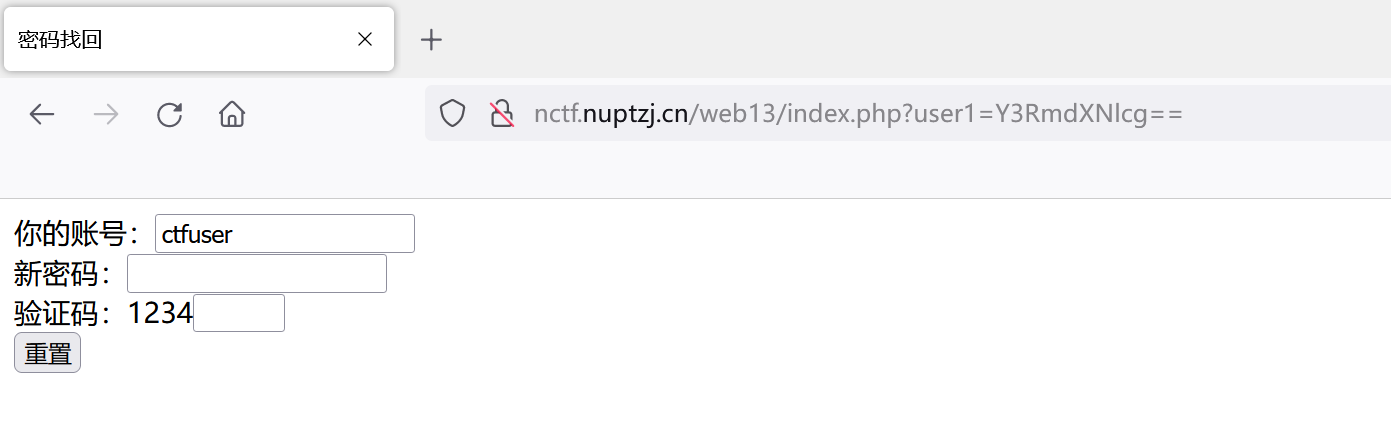

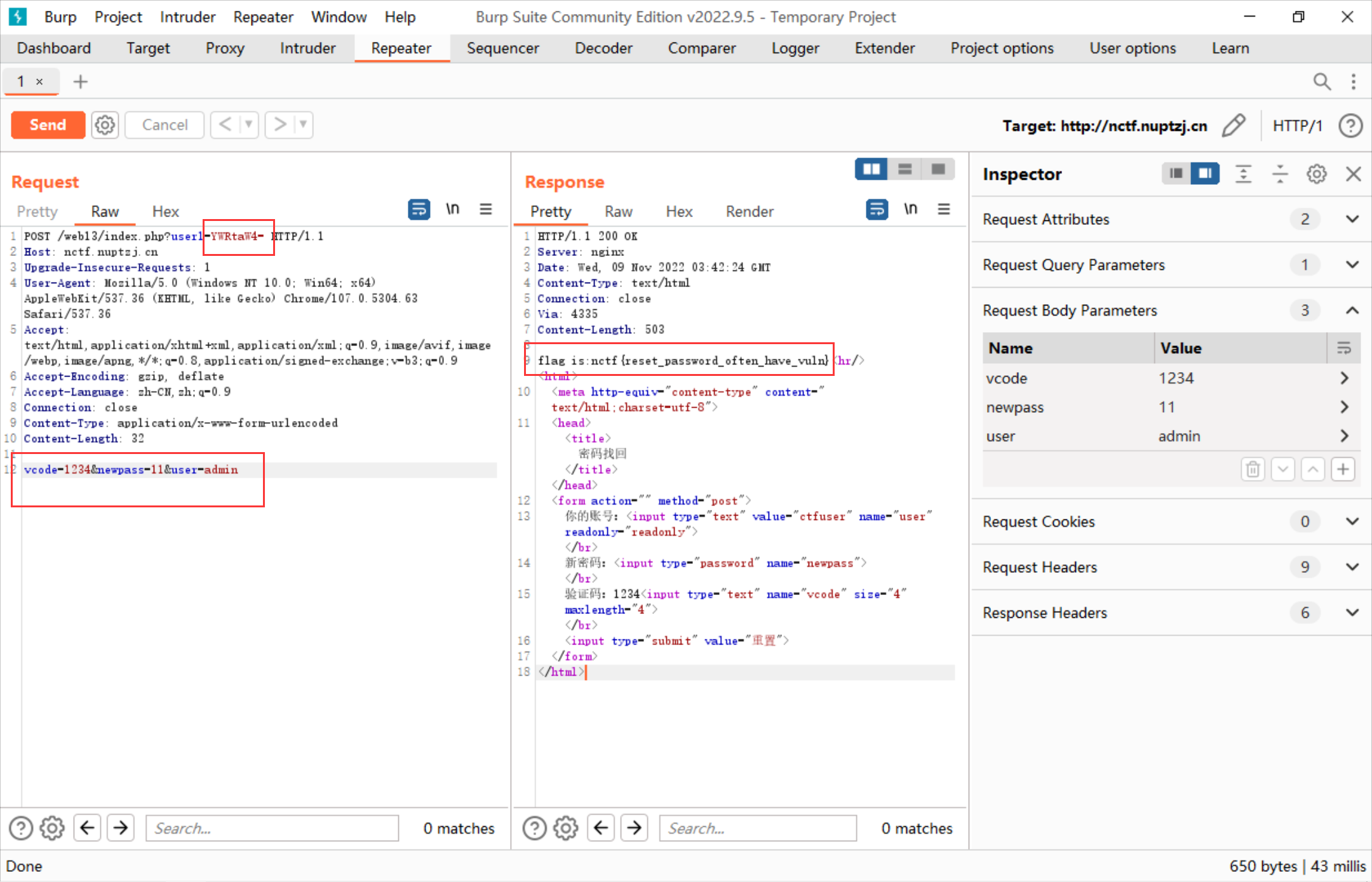

http://nctf.nuptzj.cn/web13/index.php?user1=Y3RmdXNlcg==

网址的get传参是base64编码吗?

打开页面

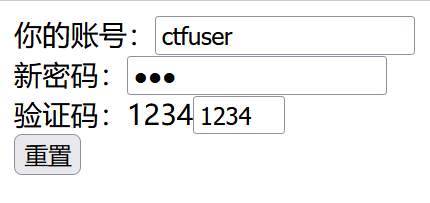

根据提示输入吧

error?查看源码也没有发现有用的东西

再来看看最开始的base64编码,将其解码后:ctfshow

众所周知,ctf题里最常用的账号是admin,那就把它改成admin的base64编码:YWRtaW4=

input输入框也要改成admin

改了这两个点,flag就出来了

总结:针对可疑点多尝试

第四题:

http://nctf.nuptzj.cn/web13/in

页面出错,无法打开

浙公网安备 33010602011771号

浙公网安备 33010602011771号