2020-2021-1学期 20202406 《网络空间安全专业导论》第十一周学习总结

2020-2021-1学期 20202406 《网络空间安全专业导论》第十一周学习总结

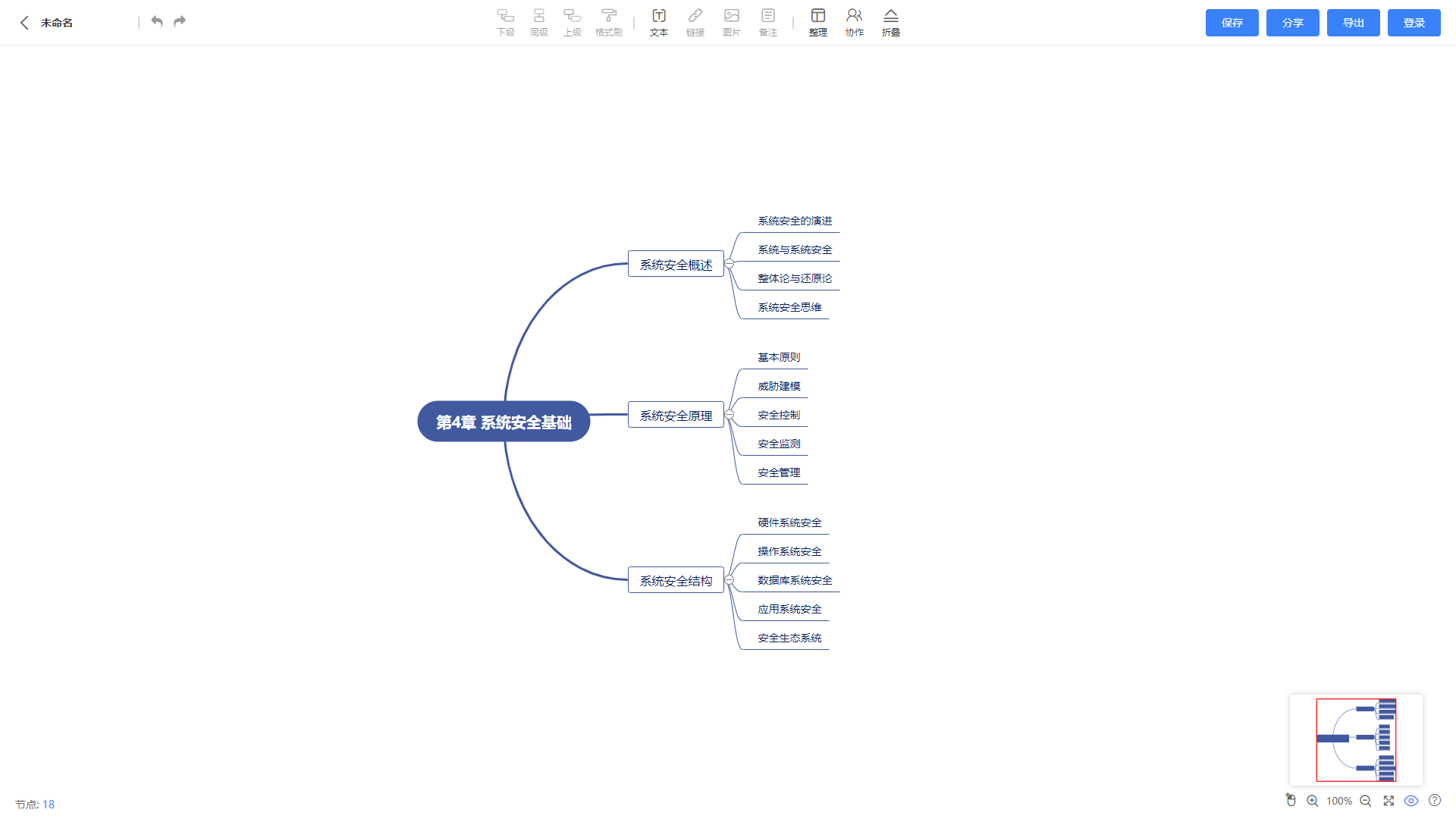

第4章 系统安全基础

本章学习重点

4.1 系统安全概述

4.1.1 系统安全的推进

安全操作系统的设计与实现是系统安全领域最早期最核心的研究与工作,对推动系统安全的发展发挥了举足轻重的作用。实际上,早期的安全操作系统就是为了满足军事方面的需求而设计的。

稍微形式一点的定义是:可信计算基指一个计算机系统中负责实现该系统的安全策略的所有软硬件资源的集合,它的重要特性之一是能够防止其他软硬件对其造成破坏。可信计算基思想的重要启示之一是通过硬件、固件和软件的统一体来构筑系统的安全性和可信性。

网络空间的系统,从大型主机系统到网络化系统,再到网络空间生态系统,其形态不断演变,其内涵不断丰富,其影响不断深入。但是与此同时,系统安全所面临的挑战更加严峻,系统安全的探索全景广阔,意义深远。

4.1.2系统与系统安全

对网络空间中的系统进行观察就会发现,由于网络空间中存在天然的名目繁多的安全威胁,网络空间中的系统处在各式各样的安全风险之中,这些系统必须具有一定的安全性,才能在风险包围中也能正常运转。系统的安全性属于系统层级所具有的涌现性属性,需要在建立了对系统的认识的基础上,以系统化的视野去观察。这就是系统安全需要探讨的课题。

4.1.3整体论与还原论

整体论和还原论都关心整体特性,但他们关心的是整体特性中的两种不同形态,整体论聚焦的是涌现性,而还原论聚焦的是综合特性。过去,网络空间安全的研究与实践主要偏向于还原论,虽然,在早期提出的可行计算机概念中蕴含着一定的整体论思想。现在,国际上已经意识到整体论在解决网络空间安全问题中的重要性,大量的问题有待不断探索。

4.1.4系统安全思维

网络空间系统安全知识领域的核心包含这两大理念,一是保护对象,二是思维方法。系统一方面表示会受到威胁因此需要保护的对象,另一方面表示考虑安全问题时应具有两个以上的用户公用的机制,应该把它们的数量减到最少;每个可公用的机制,特别是涉及共享变量的机制,都代表着一条信息传递的潜在通道,设计这样的机制要格外小心,以防他们在不经意间破坏系统的安全性

4.2系统安全原理

4.2.1基本原则

限制性原则包括:

- 最小特权原则

- 失败-保险默认原则

- 完全仲裁原则

- 特权分离原则

- 信任最小化原则

简单性原则包括:

- 机制经济性原则

- 公共机制最小化原则

- 最小惊讶原则

方法性原则包括:

- 公开设计原则

- 层次化原则

- 抽象化原则

- 模块化原则

- 完全关联原则

- 设计迭代原则

为了使全生命周期的整体安全保障思想落到实处,系统的设计者和开发者在设计和实现系统的过程中,应该深入理解、正确把握、自觉遵守以上原则。

4.2.2威胁建模

该方法的名称使身份欺诈、数据篡改、抵赖、信息泄露、拒绝服务、特权提升等威胁类型的缩写,它表示该方法重点检查系统中是否存在这些类型的风险。

4.2.3安全控制

对系统进行安全保护的最美好愿景是提前做好准备,防止安全事故的发生。控制访问就是这方面的努力之一,他的目标是防止系统中出现不按规则对资源进行访问的事件。

4.2.4安全检测

系统的完整性检查机制提供从开机引导到应用运行各个环节的完整性检查功能,可以帮助发现系统中某些重要组成部分受到篡改或破坏的现象。

4.2.5安全管理

系统安全管理领域的安全管理是上述一般性安全管理的一个子域,他聚焦系统的日常管理,讨论如何把安全理念贯穿到系统管理的角度提升系统的安全性。

4.3 系统安全结构

4.3.1硬件系统安全

硬件安全是软件安全的支撑,他的很多方面体现在密码工程之中,密码技术是他的重要基础。硬件安全设计到硬件设计、访问控制、安全多方计算、安全密钥储存、密钥真实性保障等方面,需要特别指出的是,还涉及到确保产品生产供应链安全的措施。

4.3.2操作系统安全

操作系统的日志机制为日志的生成、保存和利用提供了多种灵活的功能。日志能够刻画攻击者对系统攻击时留下的痕迹,可用于还原攻击场景,因此,也是攻击者的攻击目标,保护日志也是一项非常重要的事关系统安全的工作。

4.3.3数据库系统安全

相对于操作系统而言,数据库系统属于应用软件系统,但由于他为很多应用系统提供基础数据支持管理,所以他属于基础软件系统。

4.3.4应用系统安全

Web应用的一大特点是借助浏览器的形式,打破了异构设备之间的差异屏障,使得多种多样的设备都可以用来连接同一个应用系统,扩大了应用系统的适应性,提升了用户选择的灵活性。

4.3.5安全生态系统

国际互联网协会给出了互联网生态系统的模型。该模型把护粮网生态系统组成部分划分为6类,分别是:

- 域名和地址分配

- 开放标准开发

- 全球共享服务和运行

- 用户

- 教育与能力建设

- 地方、地区、国家和全球政策制定

本章图解

浙公网安备 33010602011771号

浙公网安备 33010602011771号