2020-2021-1学期 20202406 《网络空间安全专业导论》第九周学习总结

2020-2021-1学期 20202406 《网络空间安全专业导论》第九周学习总结

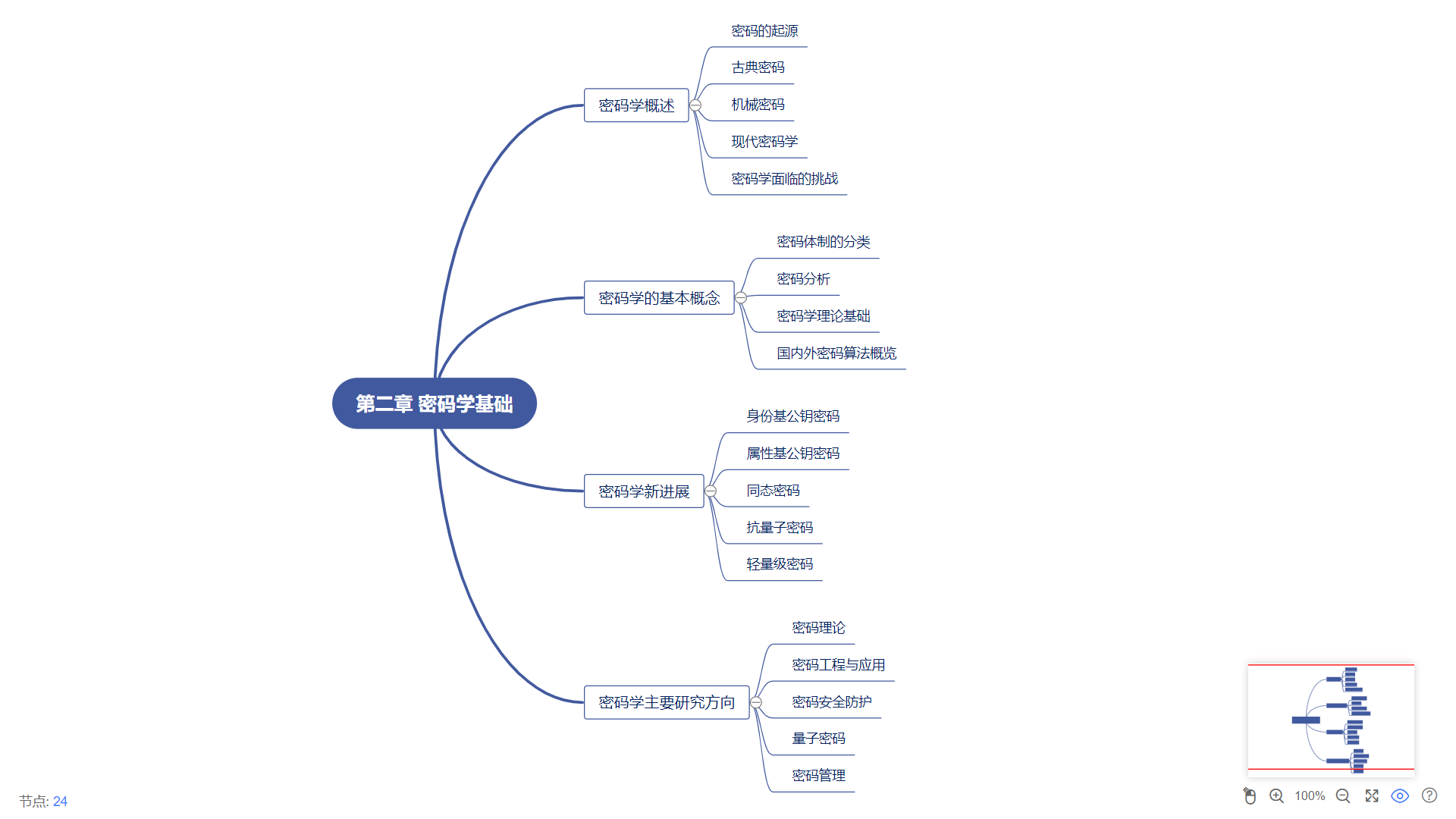

第二章 密码学基础

学习重点

密码学概述

2.1.1 密码的起源

1.古代岩画

2.古文字的形成

3.古代隐写术

4.古代战争密码

5.达芬奇密码筒

2.1.2 古典密码

古典密码有着悠久的历史,虽然这些密码大都比较简单,很容易破解,现在已经很少采用,但是研究这些密码的原理,对于理解构造和分析现代密码都是十分有益的。

- 代换密码

(1)单表代换————凯撒密码

凯撒密码包含一个简单的字母顺序的“移位”

(2)多表代换————维吉尼亚密码

维吉尼亚密码的加密的过程描述如下:

第一步:构造维吉尼亚多表代换字母方阵

第二步:由关键字决定选择哪个代换表

第三步:在关键字控制下对密文加密

(3)多字母代换————普莱费尔密码

普莱费尔密码是一种多字母代换密码,由电报机的发明者之一查尔斯·惠斯通爵士和政治家莱昂·普莱费尔爵士于1854年发明。

普莱费尔密码的基本思想是:将明文中的双字母组合作为一个单元,并将这些单元转换为密文的双字母组合,加密的三个步骤为:编制密码表;整理明文;编写密文

第一步:编制密码表

第二步:整理明文

第三步:编写密文 - 置换密码

置换密码,它根据一定的规则重新排列明文,以便打破明文的特性。置换密码的特点是保持铭文的所有字符不变,只是利用置换打乱了铭文字符的位置和次序,也就是说它改变了明文的结构,不改变铭文的内容,这一特点与代换密码截然不同。

(1)栅格换位

(2)矩形换位 - 弗纳姆密码

弗纳姆密码是最简单的密码体系之一,也称为一次一密密码

2.1.3 机械密码 - ENIGMA密码机

ENIGMA密码机的工作原理如下:

(1)操作员在键盘上按下字母键U,U触发电流在保密机中流动

(2)在接插班上,所有转接的字母首先在这里被代换加密,如U加密为L

(3)经过插接板后,L字母电脉冲直接进入到1号扰码转盘

(4)L字母电脉冲穿过扰码转盘到达一个不同的输出点,这也是二号扰码转盘上另一个字母的输入点。每输入一个字母,一号扰码转盘会旋转一格。

(5)输入字母电脉冲穿过二号扰码转盘到达一个不同的输出点,这也是三号扰码转盘上另一个字母的输入点。当一号扰码转盘旋转一圈完成26个字母循环时,就会拨动2号扰码转盘旋转一格,这个过程会不断重复

(6)输入字母电脉冲穿过三号扰码转盘到达一个不同的输出点,到达反射器

(7)反射器和转子一样,他将一个字母连在另一个字母上,但它并不像转自那样转动当每个字母电脉冲到达反射器时,反射器将此电脉冲经由不同的路径反射回去,穿过三号二号一号扰码转盘到达插接板V

(8)因在插接板上V和S相连,此时显示板上的S指示灯就会点亮 - 其它机械密码机

2.1.4 现代密码学

1.保密通信系统的数学模型

2.正确区分信息隐藏和信息保密

3.密码系统与通信系统的对偶性

4.Shannon信息论是现代密码的理论基础

5.公钥密码学的“教父”

6.密码技术分支与Shannon信息论

7.量子密钥分发与Shannon信息论

2.1.5 密码学面临的挑战

1.云计算/存储对密码学的新挑战

2.大数据对密码学的新挑战

3.物联网对密码学的新需求

4.新型计算机对密码学的新挑战

5.区块链技术对密码学的新挑战

密码学基本概念

2.2.1 密码体系的分类

密码体制从原理上可分为两大类,即单钥密码体制和双钥密码体制

2.2.3 密码分析

根据攻击者对明文密文等可利用的信息资源的掌握情况,密码攻击可分为以下4种类型:

(1)唯密文破译

(2)已知明文破译

(3)选择铭文破译

(4)选择密文攻击

密码分析方法又可以分为三种,它们分别是:

- 穷举攻击法

- 数学攻击法

- 物理攻击

2.2.3 密码学理论基础 - 整数分解

- 模运算

- 有限域

- 欧几里得算法

- 中国剩余定理

- 椭圆曲线

2.2.4 国内外算法概览 - 序列密码

- 分组密码

- 公钥密码

密码学新进展

2.3.1 身份基公钥密码

- 身份基公钥密码

在身份基公钥密码中,用户可以为任意的比特串,用户私钥通过可信的第三方,即私钥生成中心生成 - 身份基加密

一个身份基加密包含四个算法

(1)系统建立算法:PKG生成系统公开参数和主密钥

(2)密钥提取算法:用户将自己身份ID提交给PKG,PKG生成ID对应的密钥

(3)加密算法:利用用户身份ID加密消息,生成加密密文

(4)解密算法:利用身份ID对应的私钥解密密文,得到明文消息 - 身份基签名

一个身份基签名包含四个算法:

(1)系统建立算法:PKG生成系统公开参数和主密钥

(2)密钥提取算法:用户将自己身份ID提交给PKG,PKG生成用户ID对应的私钥

(3)签名算法:给定用户身份ID的私钥和消息,生成对应消息的签名

(4)验证算法:给定用户身份ID,签名和消息,验证是否为正确的签名

2.3.2 属性基公钥密码

属性基密码将代表用户身份的字符串由一系列描述用户特征的属性来代替 - 属性基加密

在属性基加密中,密钥和密文都有一组属性相关联,加密这根据将要加密的消息和接收者的属性构造一个加密策略,当属性满足加密策略时,解密者才能够解密

一般的KP-ABE由以下算法构成:

(1)初始化:输入安全参数,生成主密钥和系统参数

(2)密钥生成:输入一个访问控制结构,系统主密钥mark和系统主密码和和系统参数,输出私钥

(3)加密:输入系统参数,发送方属性集合,待加密消息,输出密文

(4)解密:输入私钥,密文,系统参数。若发送方属性集合满足接收方访问结构,解密成功,输出明文,否则解密失败

2.3.3 同态密码

同态密码技术可以实现无密钥方对密文的计算处理,既可以减少通信代价,又可以避免每一个密文解密后再计算而花费的高昂的计算代价,同时,对密文计算后的解密结果与明文进行同样运算的结果一致,保证了计算的正确性。

2.3.4 抗量子密码

基于数学的抗量子密码是基于量子计算机不擅长计算的数学困难问题构造的密码

2.3.5 轻量级密码

轻量密码的设计主要通过两种方法实现,第一种方法是在现有的密码方案上进行轻量化改进,在安全性尚且达标的情况下为现有方案降低开销,使其能够满足轻量化的需求。

本章导图

浙公网安备 33010602011771号

浙公网安备 33010602011771号