Windows 睡眠分析报告

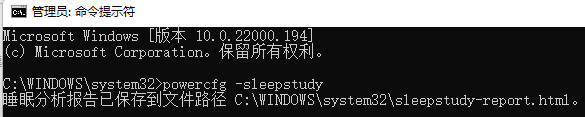

通过 cmd(管理员) -> powercfg -sleepstudy获取电源 reporter

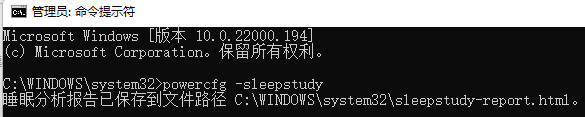

打开报告如下,帮助排查以下问题:

1. 命令功能

- 生成睡眠诊断报告:记录电脑进入睡眠(Sleep)、休眠(Hibernate)和唤醒(Resume)的详细日志。

- 识别唤醒源:显示哪些设备或程序阻止电脑进入睡眠,或意外唤醒电脑。

- 分析电源事件:包括电池状态、CPU 使用情况、驱动程序行为等。

2. 使用场景

| 问题类型 | 可能原因 | 如何用 sleepstudy 排查 |

|---|---|---|

| 电脑无法睡眠 | 某个程序或设备阻止睡眠 | 查看 Initiator(触发源) |

| 电脑自动唤醒 | 定时任务、网络唤醒(Wake-on-LAN) | 检查 Wake Source(唤醒源) |

| 睡眠后耗电快 | 睡眠模式异常(如未进入低功耗状态) | 分析 Sleep Duration(睡眠时长) |

| 睡眠后蓝屏/卡顿 | 驱动程序不兼容 | 检查 Driver Call(驱动调用) |

3. 使用方法

步骤 1:以管理员身份运行 CMD/PowerShell

bash

复制

powercfg -sleepstudy步骤 2:查看报告路径

命令执行后,会输出报告保存位置,例如:

bash

复制

Sleep Study report saved to: C:\WINDOWS\system32\sleepstudy-report.html步骤 3:用浏览器打开报告

- 报告是 HTML 格式,可直接用 Chrome/Edge 查看。

4. 报告关键字段解析

| 字段 | 含义 |

|---|---|

| Sleep Duration | 睡眠时长(如 2 hours,若过短可能异常) |

| Wake Source | 唤醒源(如 HID Keyboard、Network Adapter) |

| Initiator | 阻止睡眠的程序/驱动(如 chrome.exe、nvlddmkm.sys) |

| Battery Drain | 睡眠期间的电池消耗(如 5% per hour,过高需排查) |

| Active Processes | 睡眠前活跃的进程(可能阻止睡眠) |

5. 常见问题及解决方案

问题 1:电脑无法进入睡眠

- 报告线索:

Initiator: chrome.exe (Reason: EXECUTION) - 解决:关闭 Chrome 或禁用其后台运行(设置 → 系统 → 关闭“后台运行”)。

问题 2:电脑自动唤醒

- 报告线索:

Wake Source: Network Adapter (Intel Wi-Fi 6 AX201) - 解决:禁用网卡的唤醒功能:

bash复制

powercfg -devicequery wake_armed # 查看支持唤醒的设备 powercfg -devicedisablewake "Intel Wi-Fi" # 禁用网卡唤醒

问题 3:睡眠后耗电异常

- 报告线索:

Battery Drain: 10% per hour(正常应 <3%/小时) - 解决:

- 更新 BIOS 和芯片组驱动。

- 运行

powercfg -h off禁用休眠(仅用睡眠模式)。

6. 扩展命令

| 命令 | 用途 |

|---|---|

powercfg -lastwake |

查看最后一次唤醒电脑的设备 |

powercfg -energy |

生成电源效率报告(含驱动冲突检测) |

powercfg -requests |

列出当前阻止睡眠的程序/驱动 |

7. 注意事项

- 报告时效:默认记录 最近 3 天 的睡眠数据,如需更早记录需定期运行命令。

- 管理员权限:必须使用管理员权限运行,否则报告可能不完整。

- 联想/戴尔等品牌机:部分厂商的电源管理工具可能覆盖系统设置,需同步检查。

示例报告片段

html

运行

复制

Sleep Session: 2025-03-15T22:00:00

----------------------------------

Sleep Duration: 1.5 hours

Wake Source: HID Mouse (USB)

Initiator: None

Battery Drain: 2% (Normal)

Active Processes: Teams.exe, OneDrive.exe通过这份报告,您可以精准定位电源问题,避免盲目调试!

报表内部的Bug Check 能分析什么呢

在 Windows 系统生成的 Bug Check(蓝屏/崩溃转储文件)中,Bug Check 部分记录了系统崩溃时的关键信息,主要用于分析导致系统崩溃(BSOD,Blue Screen of Death)的根本原因。以下是它能分析的核心内容和实际应用方法:

一、Bug Check 能分析的核心信息

| 字段/数据 | 作用 | 示例/常见值 |

|---|---|---|

| Bug Check Code | 崩溃的错误代码(Stop Code),标识崩溃类型 | 0x0000007E(SYSTEM_THREAD_EXCEPTION_NOT_HANDLED) |

| Parameter 1-4 | 附加参数,提供错误上下文(如内存地址、线程ID) | 0xFFFFFFFFC0000005(访问违规地址) |

| Crashing Module | 导致崩溃的驱动或系统模块(.sys 或 .dll) |

ntoskrnl.exe(Windows 内核) |

| Stack Text | 崩溃时的调用栈,显示函数调用链 | nvlddmkm.sys+0x12345(NVIDIA 驱动崩溃) |

| Process/Thread | 崩溃时的进程和线程信息(如 svchost.exe) |

PID: 1234, TID: 5678 |

二、如何利用 Bug Check 诊断问题?

1. 定位崩溃原因

- 步骤 1:记录 Bug Check Code

例如0x000000D1(DRIVER_IRQL_NOT_LESS_OR_EQUAL)表示驱动在错误的内存地址运行。 - 步骤 2:匹配错误代码

参考微软官方文档:Bug Check Code Reference。

2. 分析崩溃模块

- 驱动问题:

若Crashing Module显示第三方驱动(如nvlddmkm.sys),需更新或回滚该驱动。 - 系统文件损坏:

若崩溃模块为ntoskrnl.exe,可能是内存损坏或系统文件缺失,需运行:bash复制sfc /scannow dism /online /cleanup-image /restorehealth

3. 检查调用栈(Stack Text)

- 示例分析:

表明崩溃源于 NVIDIA 显卡驱动的某个函数。plaintext复制

# Child-SP RetAddr Call Site 00 ffffd001`23456789 nt!KeBugCheckEx [崩溃点] 01 ffffd001`23456790 nvlddmkm+0x12345 [NVIDIA 驱动函数]

三、实际案例解析

案例 1:内存访问冲突

- Bug Check Code:

0x00000050(PAGE_FAULT_IN_NONPAGED_AREA) - Parameter 1:

0xFFFFFA8001234567(违规访问的内存地址) - 结论: 硬件(内存条)故障或驱动越界访问。

案例 2:驱动不兼容

- Bug Check Code:

0x00000133(DPC_WATCHDOG_VIOLATION) - Crashing Module:

iastor.sys(Intel 存储驱动) - 解决: 升级 Intel Rapid Storage Technology 驱动。

四、获取和分析 Bug Check 的方法

1. 提取崩溃文件

- 自动转储文件路径:

C:\Windows\Minidump\*.dmp - 手动触发转储:

bash复制

# 通过键盘快捷键(需设置) Ctrl + Scroll Lock(两次)

2. 使用分析工具

| 工具 | 用途 |

|---|---|

| WinDbg | 微软官方调试器,深度分析 .dmp 文件(需符号表) |

| BlueScreenView | 可视化工具,快速定位崩溃驱动(适合新手) |

| WhoCrashed | 自动解析转储文件,生成简明报告 |

WinDbg 基础命令

bash

复制

!analyze -v # 自动分析崩溃原因

lmvm <模块名> # 查看驱动版本信息

!thread # 查看崩溃线程状态五、预防措施

- 更新驱动/系统:

bash复制

choco upgrade all # 通过 Chocolatey 批量更新 - 检查硬件:

- 运行内存检测工具:

Windows Memory Diagnostic。 - 监控硬盘健康:

CrystalDiskInfo。

- 运行内存检测工具:

- 禁用超频: 不稳定超频是常见崩溃诱因。

总结

- Bug Check 是 Windows 崩溃的“黑匣子”,通过错误代码、崩溃模块和调用栈可精准定位问题。

- 优先分析第三方驱动(如显卡、存储驱动),再排查硬件或系统文件。

- 工具链结合:先用

BlueScreenView快速筛查,再用WinDbg深度调试。

遇到崩溃时,保存 .dmp 文件并对照上述步骤分析,可高效解决问题!

浙公网安备 33010602011771号

浙公网安备 33010602011771号