《网络对抗》Exp5 信息收集与漏洞扫描

1实验后回答问题

(1)哪些组织负责DNS,IP的管理。

ICANN(互联网名称与数字地址分配机构)是一个非营利性的国际组织,成立于1998年10月,是一个集合了全球网络界商业、技术及学术各领域专家的非营利性国际组织。

负责在全球范围内对互联网唯一标识符系统及其安全稳定的运营进行协调,包括互联网协议(IP)地址的空间分配、协议标识符的指派、通用顶级域名(gTLD)以及国家和地区顶级域名(ccTLD)系统的管理、以及根服务器系统的管理。

根服务器主要用来管理互联网的主目录,最早是IPV4,全球只有13台(这13台IPv4根域名服务器名字分别为“A”至“M”),1个为主根服务器在美国,由美国互联网机构Network Solutions运作。其余12个均为辅根服务器,其中9个在美国,2个在欧洲(位于英国和瑞典),1个在亚洲(位于日本)

在与现有IPv4根服务器体系架构充分兼容基础上,“雪人计划”于2016年在全球16个国家完成25台IPv6根服务器架设,事实上形成了13台原有根加25台IPv6根的新格局,为建立多边、民主、透明的国际互联网治理体系打下坚实基础。中国部署了其中的4台,由1台主根服务器和3台辅根服务器组成,打破了中国过去没有根服务器的困境。

RIR,负责向各地区地区经济体提供IP(ipv4及ipv6)地址和自治系统(AS)号码分配,以及反向DNS授权服务的非营利性会员组织。其会员单位包括ISP、国家(或地区)互联网注册管理机构(NIR)等互联网组织。

ARIN主要负责北美地区业务,

RIPE主要负责欧洲地区业务,

LACNIC主要负责拉丁美洲美洲业务,

亚太地区国家 的IP地址和AS号码分配由APNIC管理

还有AfriNIC,管理非洲的业务

我国的国家级注册机构是中国互联网络信息中心(CNNIC)。

(2)什么是3R信息。

注册人(Registrant)、注册商(Registrar)、官方注册局(Registry)

(3)评价下扫描结果的准确性。

在开启防火墙的主机上,扫描获得结果非常少,这说明防火墙在安全方面的作用。在关闭防火墙下,扫描的结果还是基本准确的。

2实验总结与体会

信息收集,这不管是对于网络攻防还是学习和工作都是一个非常重要的概念,信息收集实验文档还有社会工程学攻击,这就是生活中没有网络攻防也会存在的事情。体会过,获取网址目录,而状态码为200的网页确实可以访问,这带来一点欣喜,nmap和GVM(OpenVas)的使用更是,加深信息搜索思考的广度,实验过程总的来说,向学长学习,认识和使用了多种搜集信息的工具,而且有些方法可以直接促进学习和生活,这是非常重要的。当然我们也要注意信息保存,设置防火墙什么的,毕竟工具和方法太多了,而且大多数人都忽略安全问题。

3实践过程记录

3.1各种搜索技巧的应用

3.1.1 查看网址目录结构

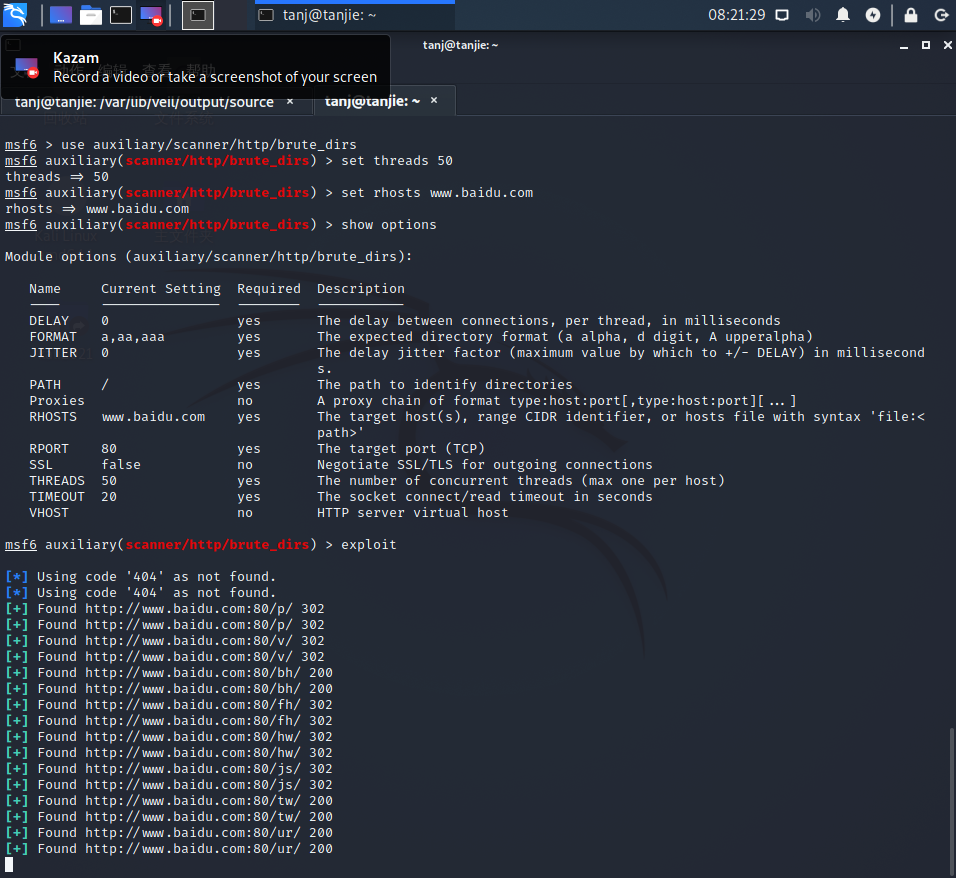

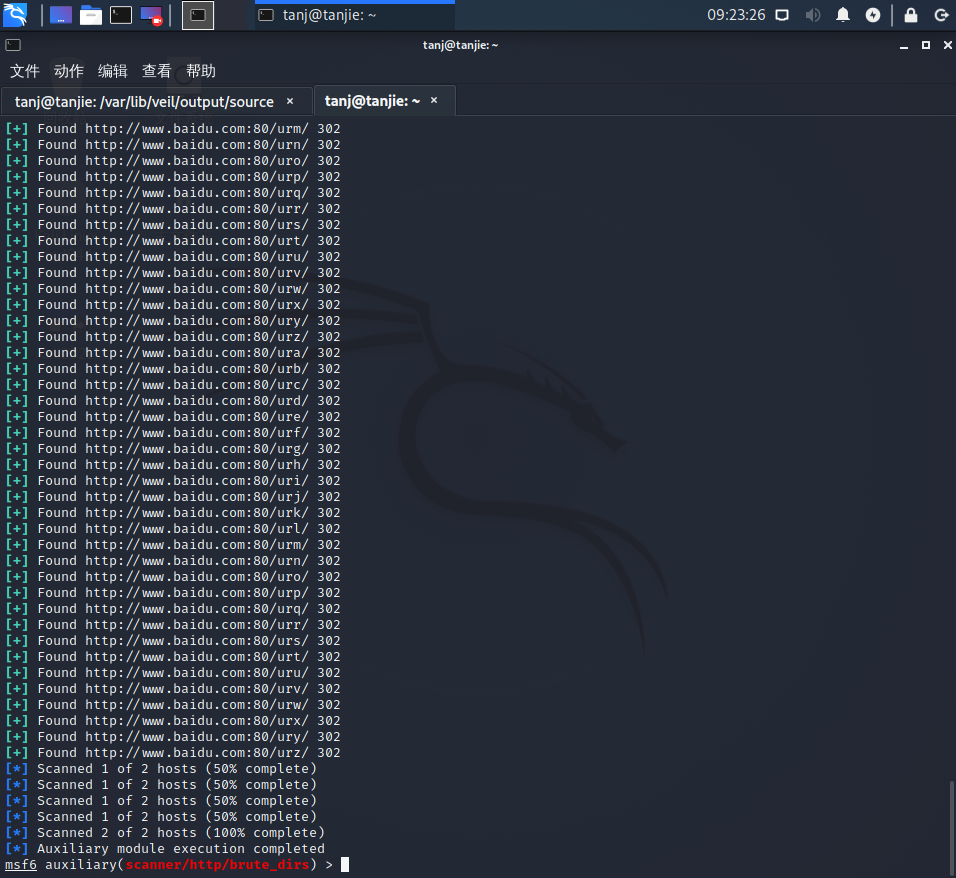

使用msf

-

brute_dirs

msfconsole use auxiliary/scanner/http/brute_dirs set threads 50 set rhosts www.baidu.com exploit

扫描出的目录,即使http状态码是200也不能直接访问(发现原因,在扫描时不可以是因为虚拟机和主机共享公网IP所以一个扫,另一个就不能访问)

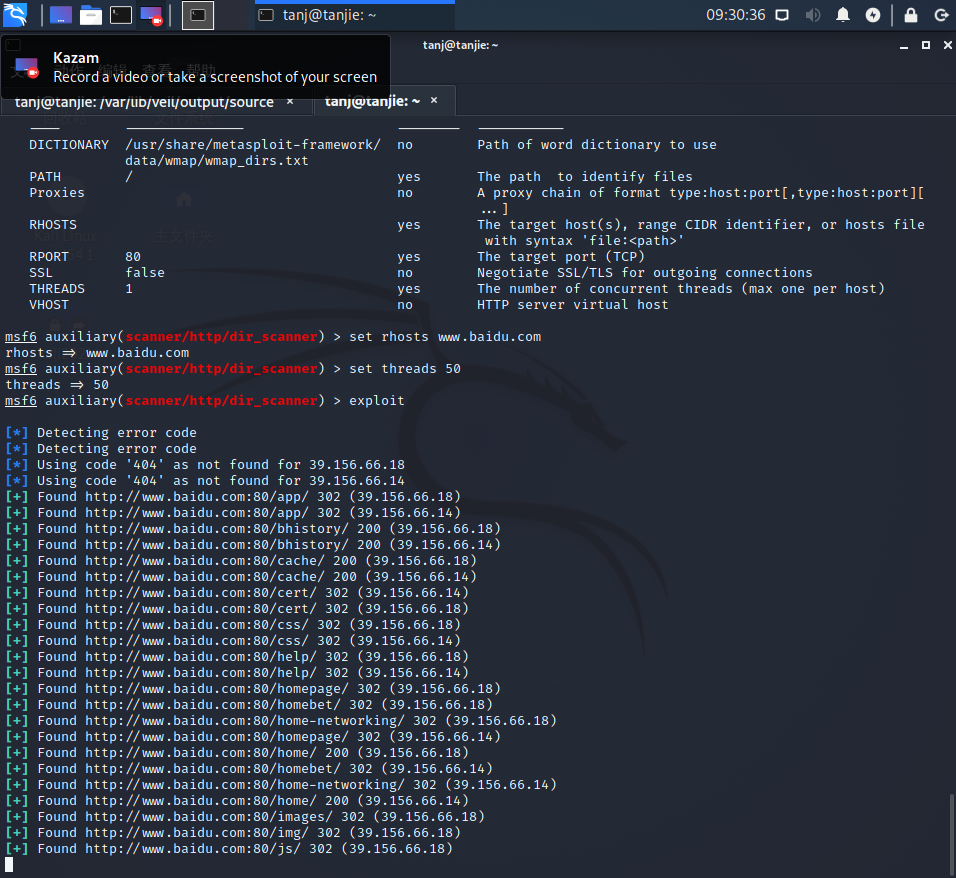

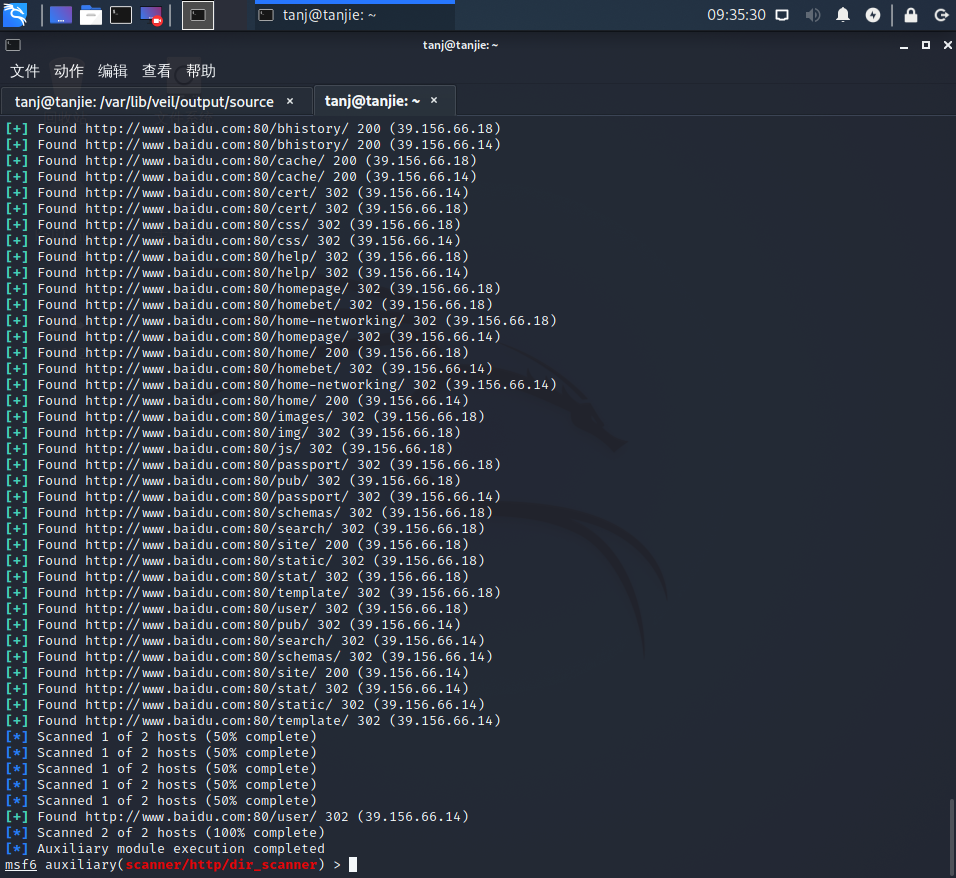

-

dir_scanner

msfconsole use auxiliary/scanner/http/dir_scanner set threads 50 set rhosts www.baidu.com exploit

- 比较

两种方式获取的目录有所不同,第一种只获得一些基本的网页,第二种就有一些重要的信息,比如/cert,/bhisroty,/site等等

3.1.2 路由跟踪

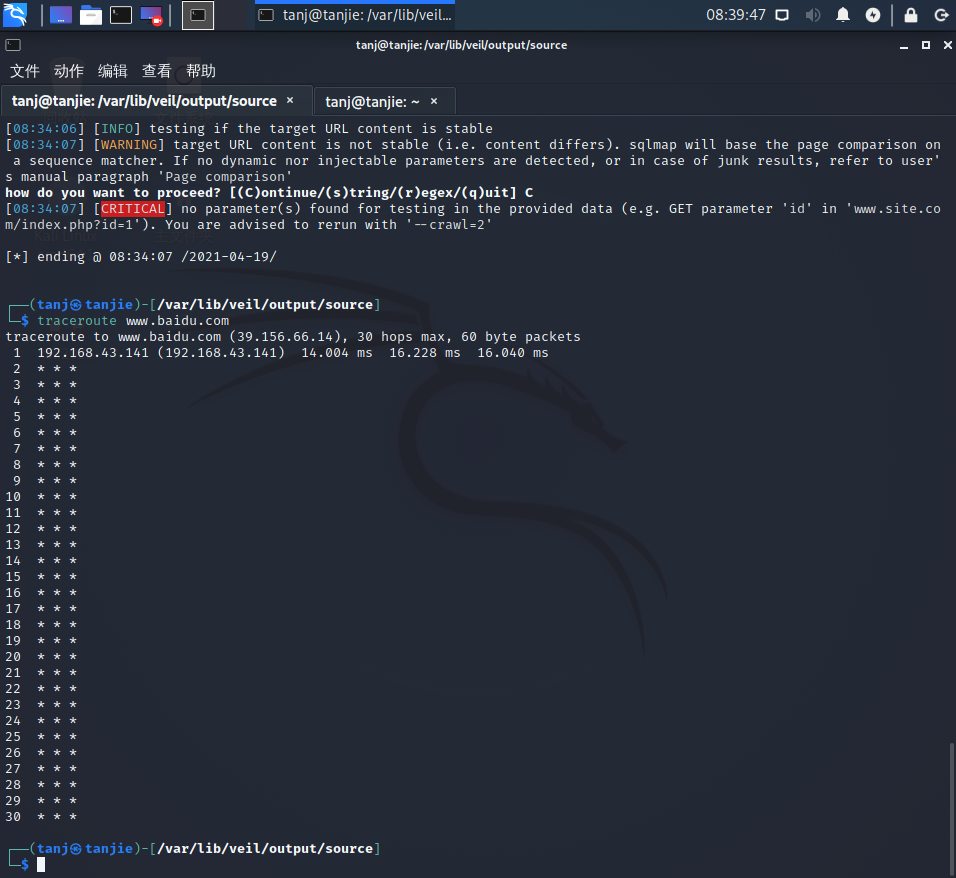

traceroute www.baidu.com

3.2 DNS IP注册信息的查询

3.2.1 whois

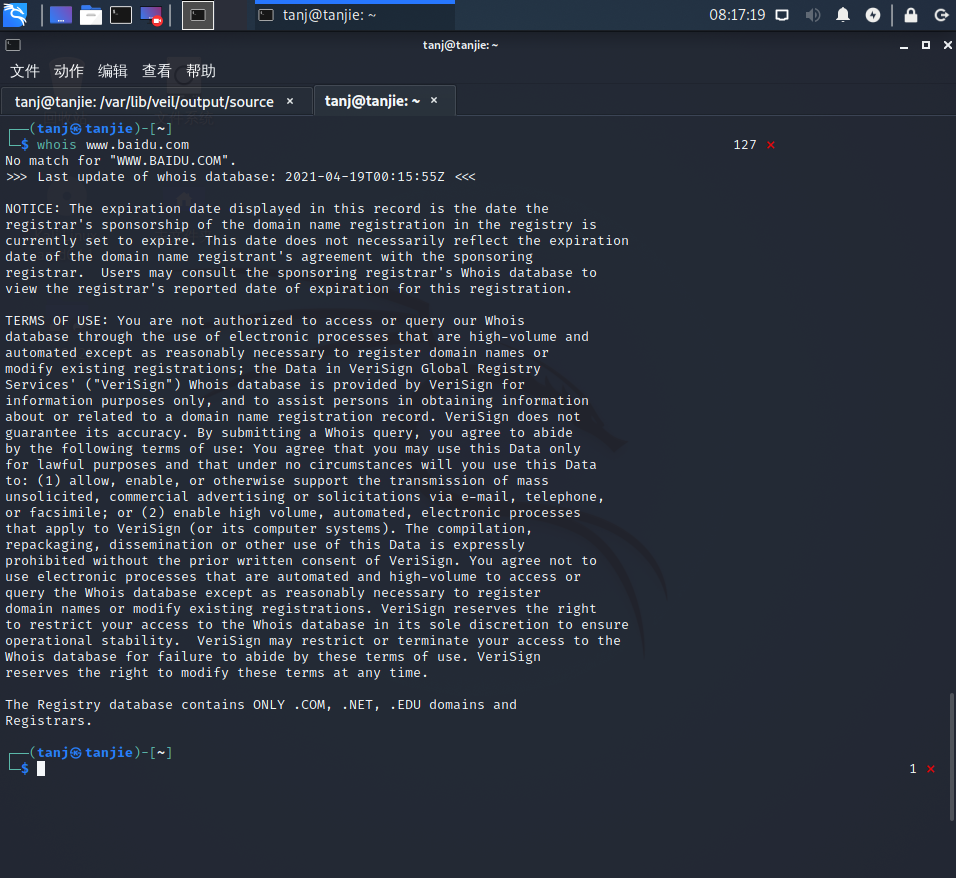

whois www.baidu.com

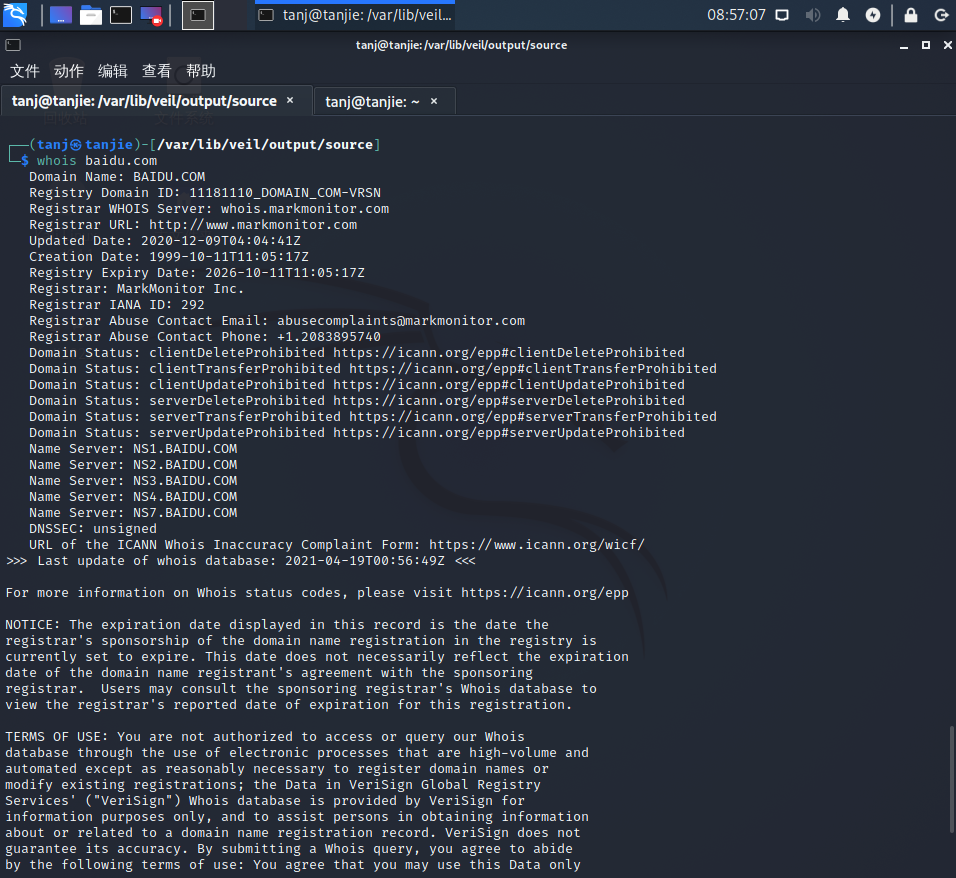

whois baidu.com

3.2.2 nslookup

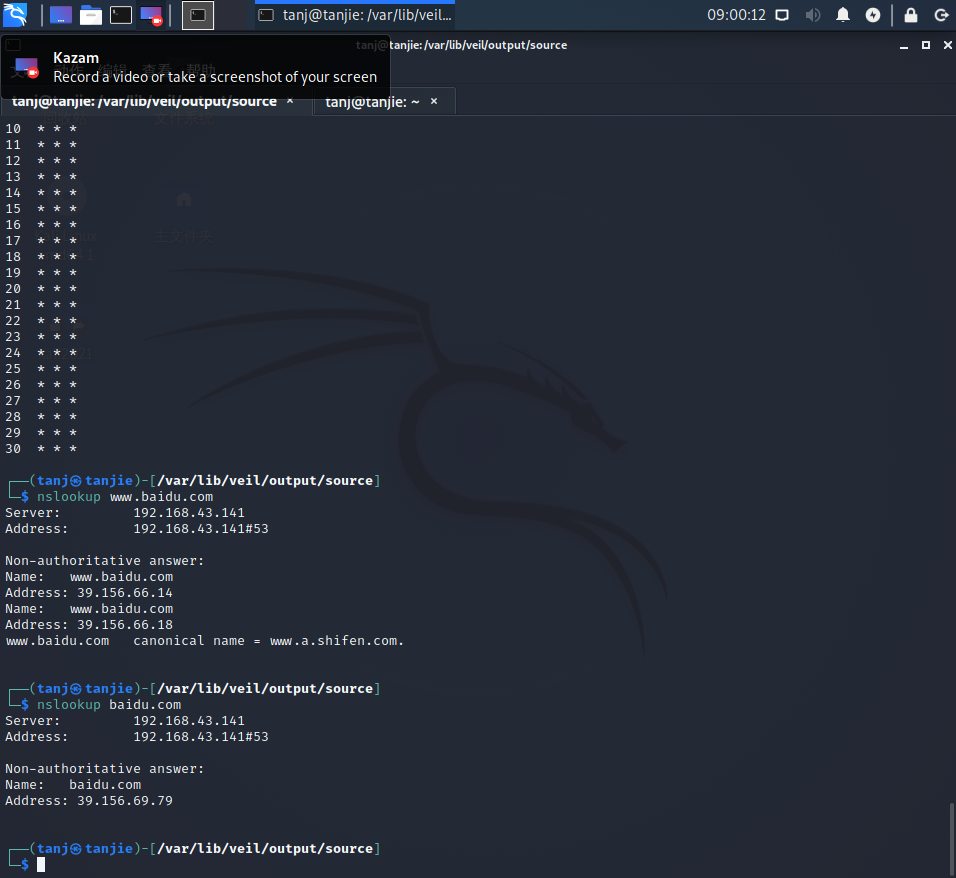

nslookup www.baidu.com

nslookup baidu.com

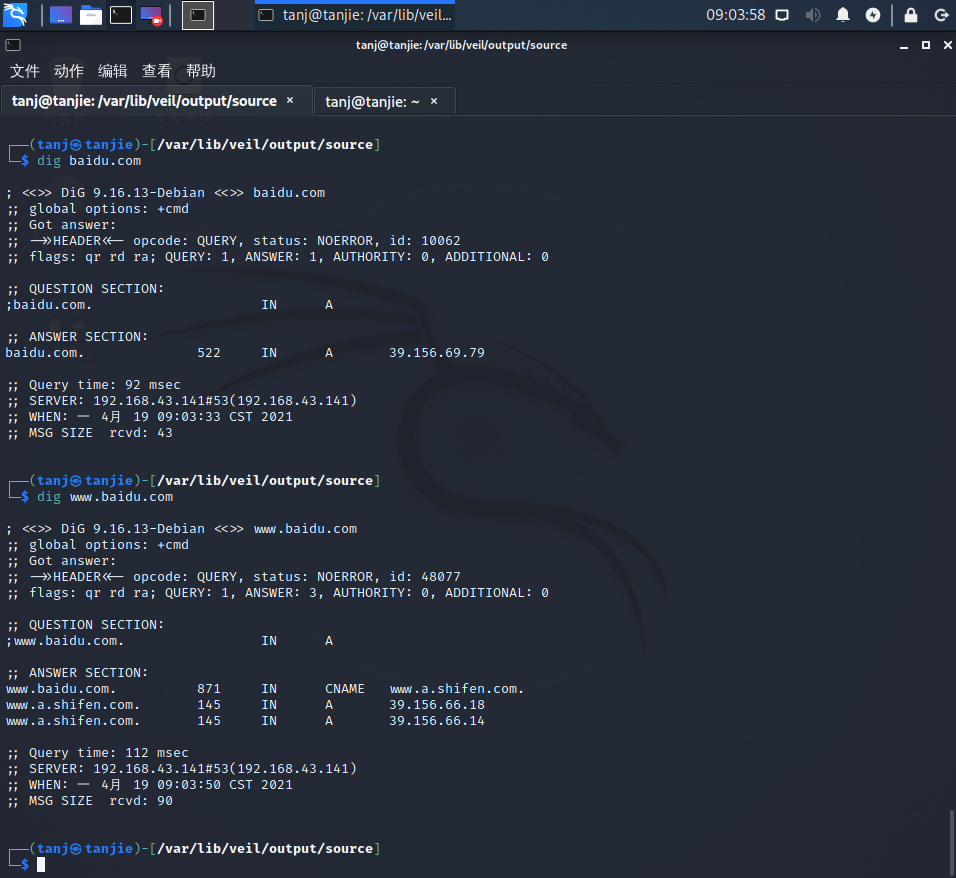

3.2.3 dig

dig baidu.com

dig www.baidu.com

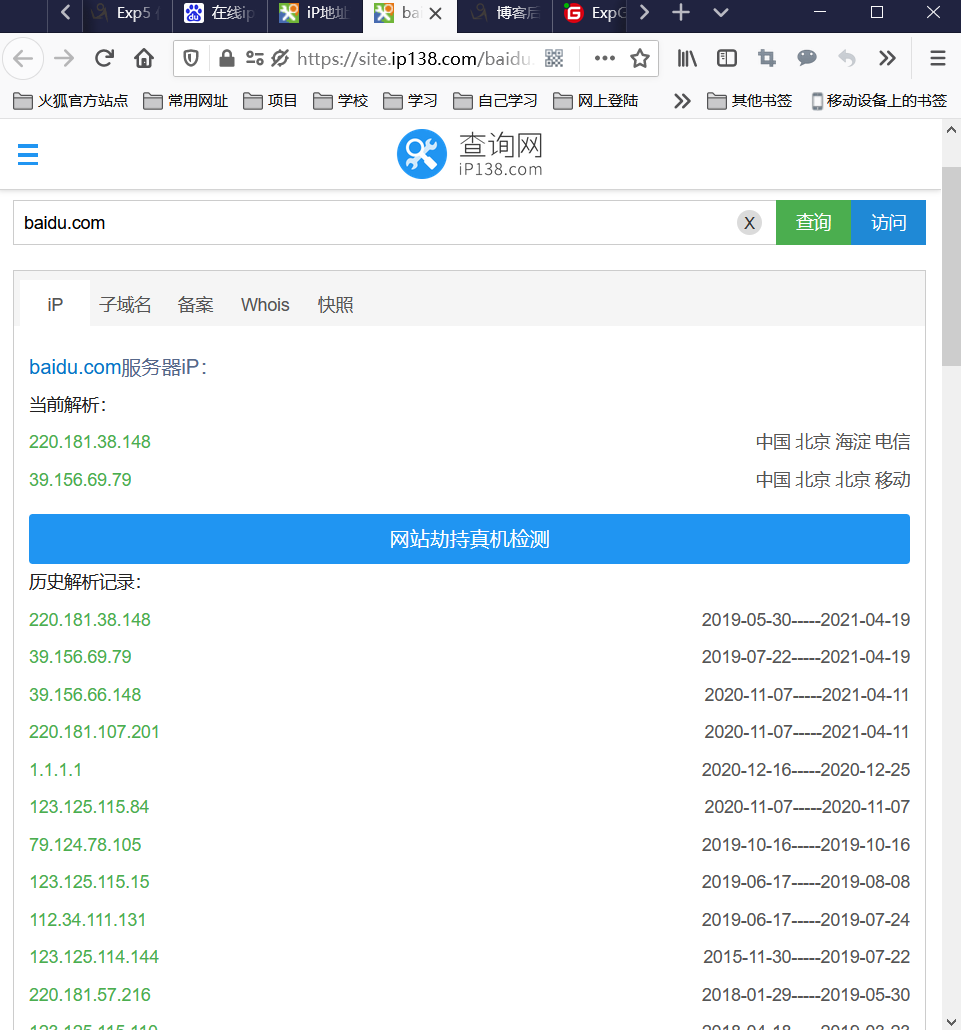

3.2.4 IPLocation

可以在网上搜在线IP查询,一个例子

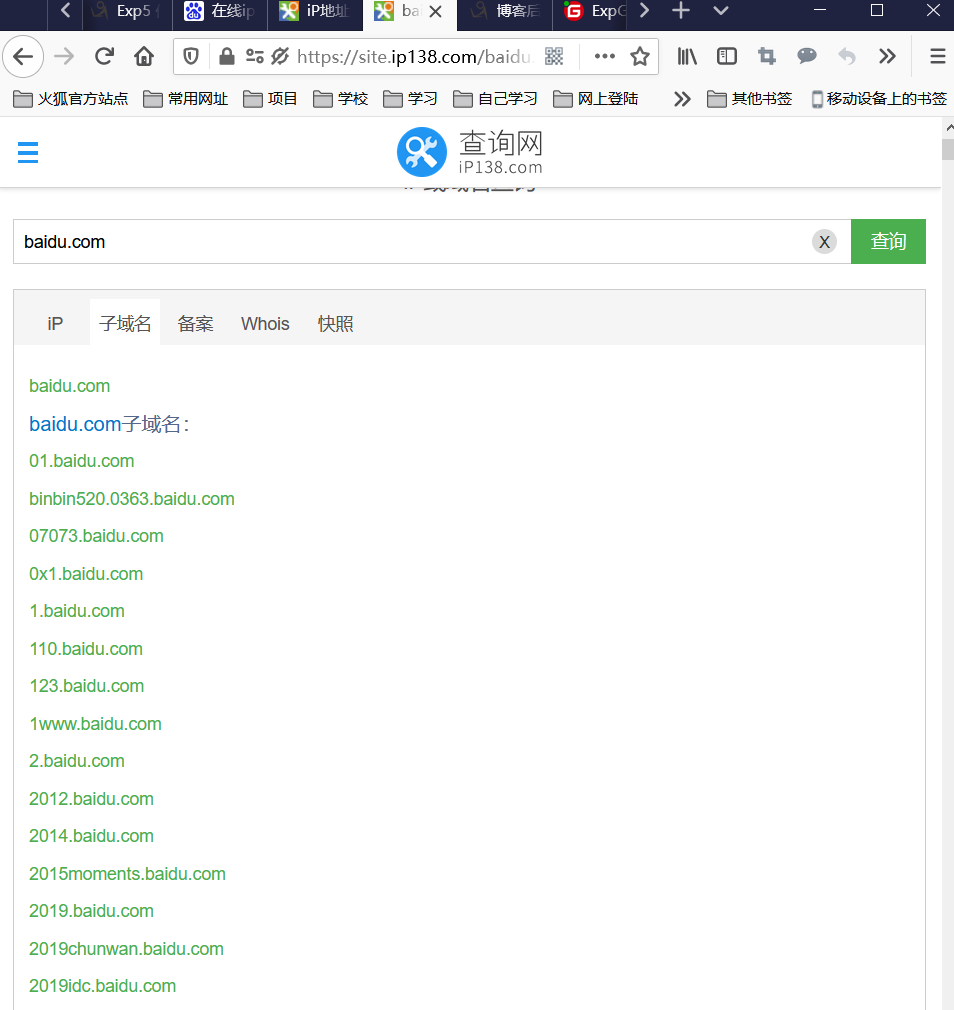

这个网站除了可以查DNS信息还可以看子域名,Whois查询结果等等

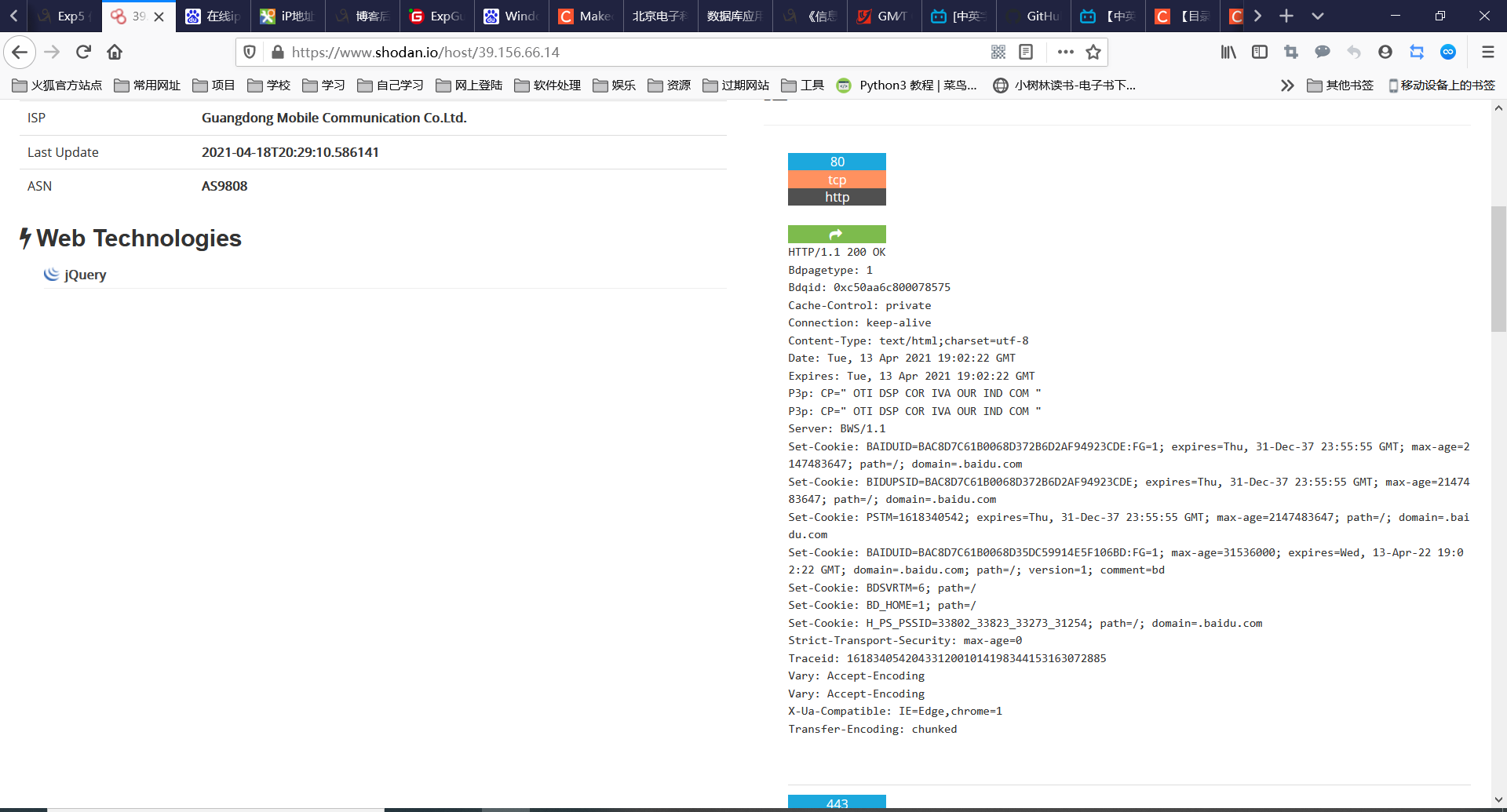

3.2.5 反IP查询

可以看见80和443端口开放情况以及证书

3.3 基本扫描技术

3.3.1 主机发现

-

ping

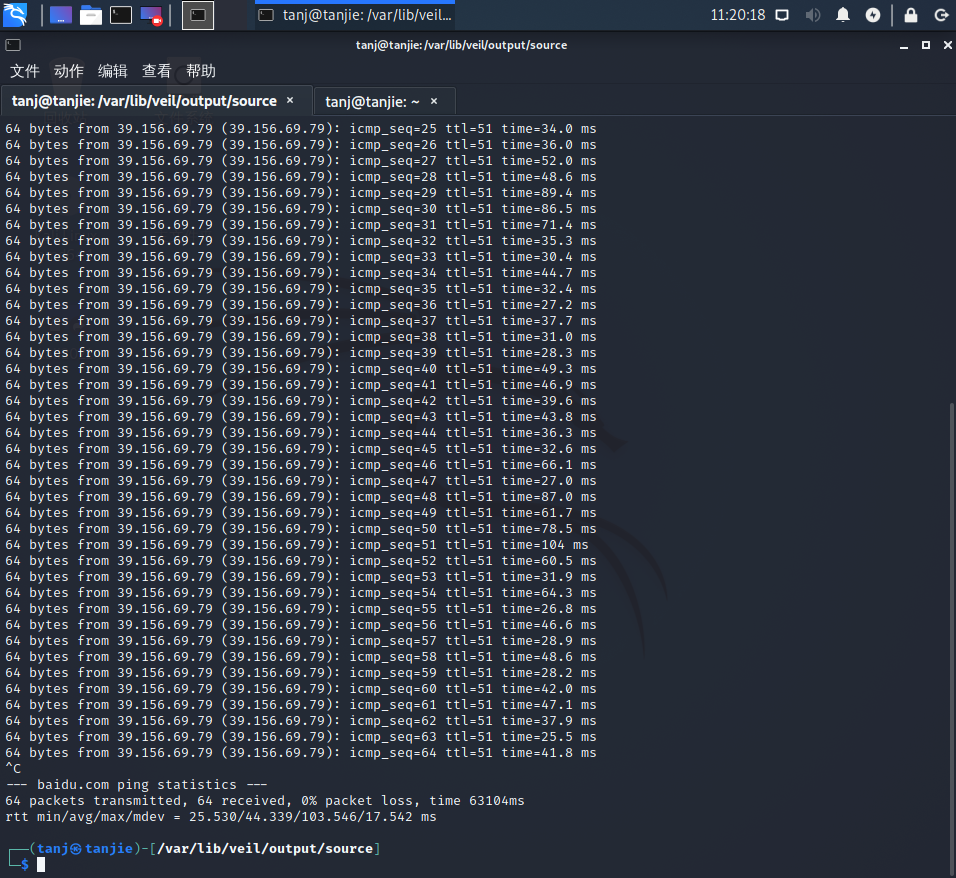

ping www.baidu.com

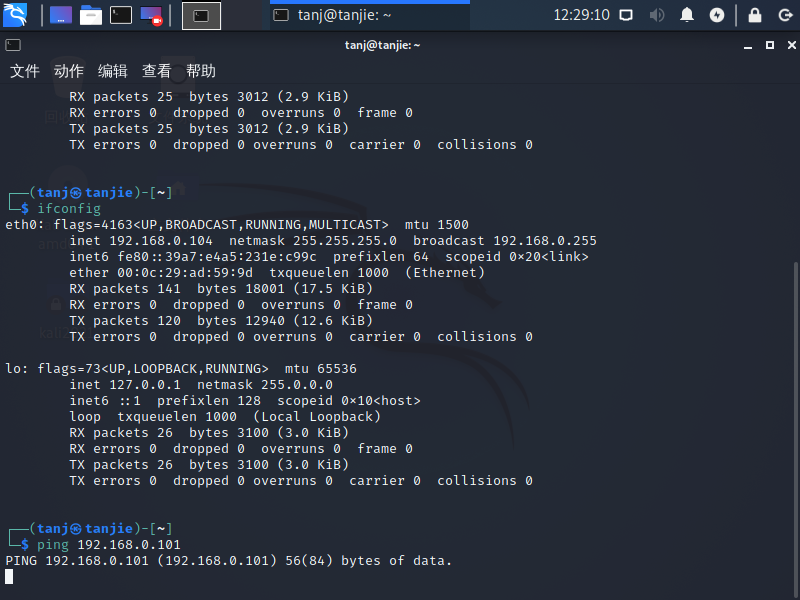

ping 192.168.0.101

半天没反应,想到以前遇到,猜测可能是主机防火墙过滤了pcmp包

一启动,就ping通了

-

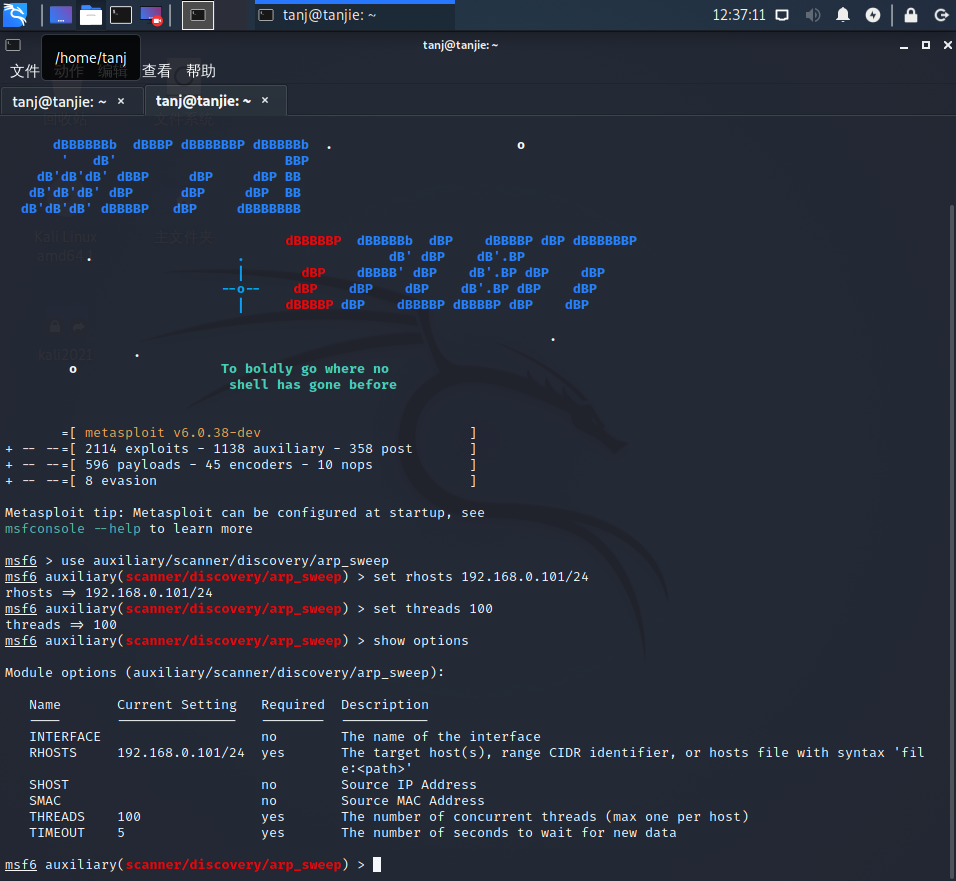

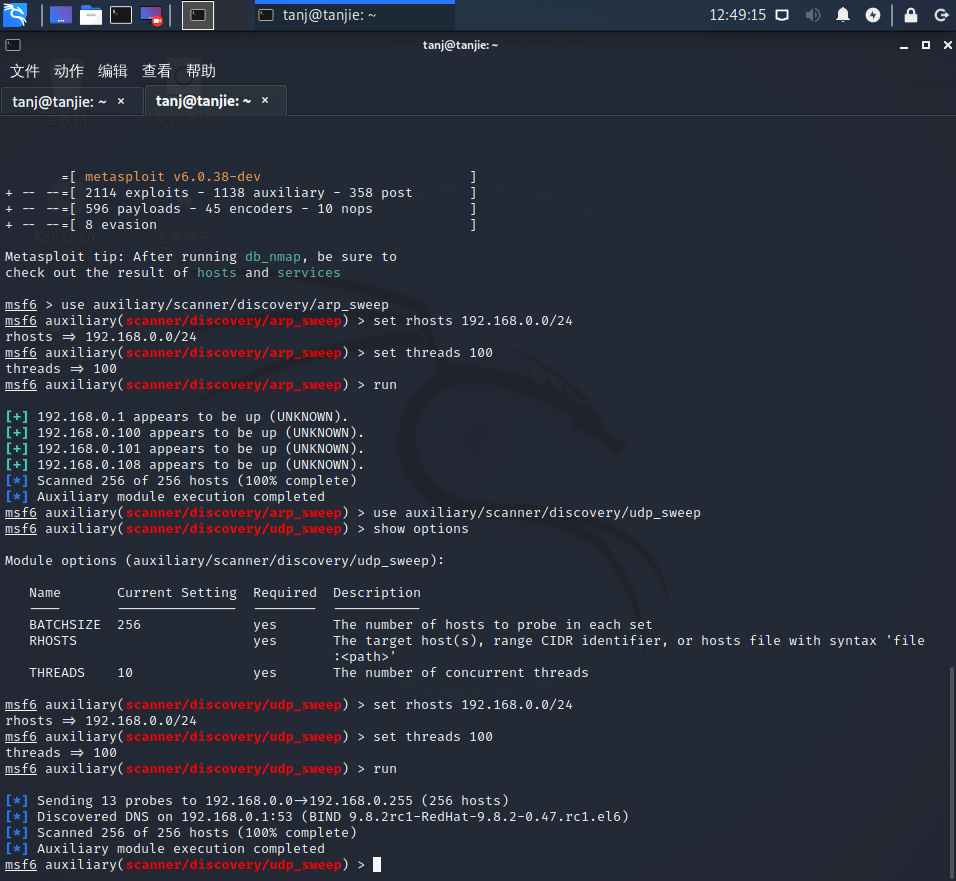

msf的arp_sweep

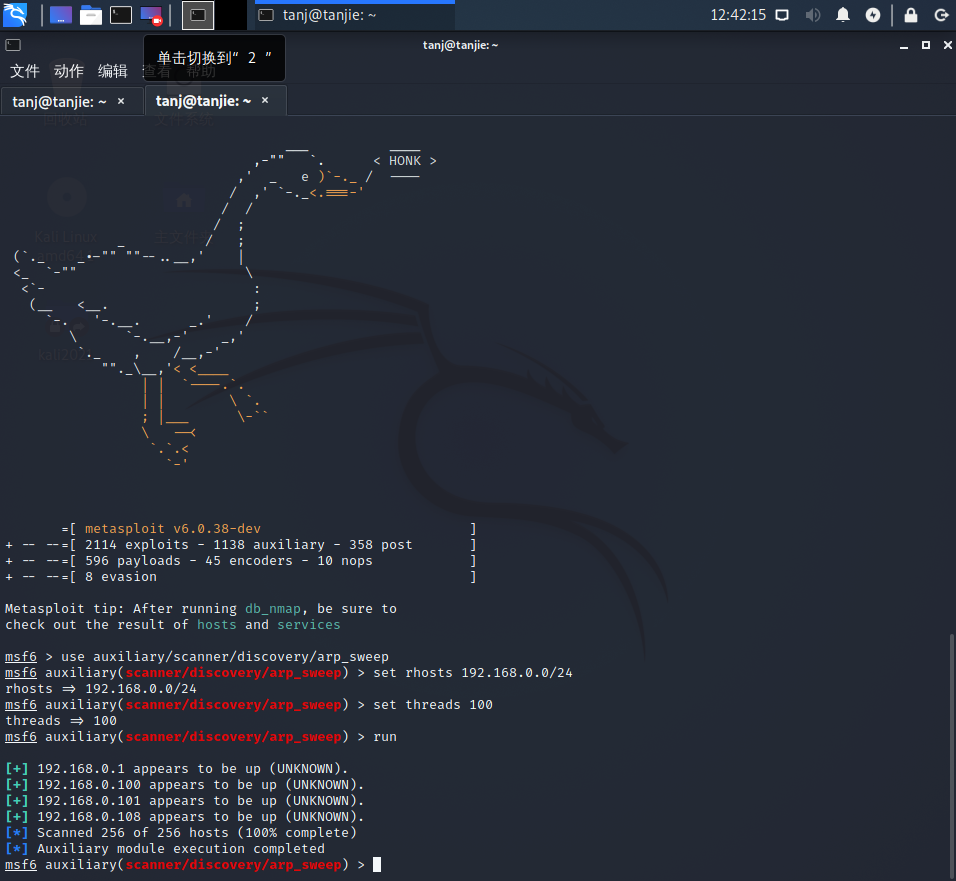

msfconsole use auxiliary/scanner/discovery/arp_sweep set rhosts 192.168.0.0/24 set threads 100 run

后面运行失败,提示没有权限

sudo msfconsole

use auxiliary/scanner/discovery/arp_sweep

set rhosts 192.168.0.0/24

set threads 100

run

可以看见有四个IP,(* 代指192.168.0),* .1是路由器IP,* .101是主机IP,* .100和 * .108应该是手机的本地IP

-

msf的udp_sweep

sudo msfconsole use auxiliary/scanner/discovery/udp_sweep set rhosts 192.168.0.0/24 set threads 100 run

运行成功,但结果就显示DNS绑定在192.168.0.1:53,这个socket上

-

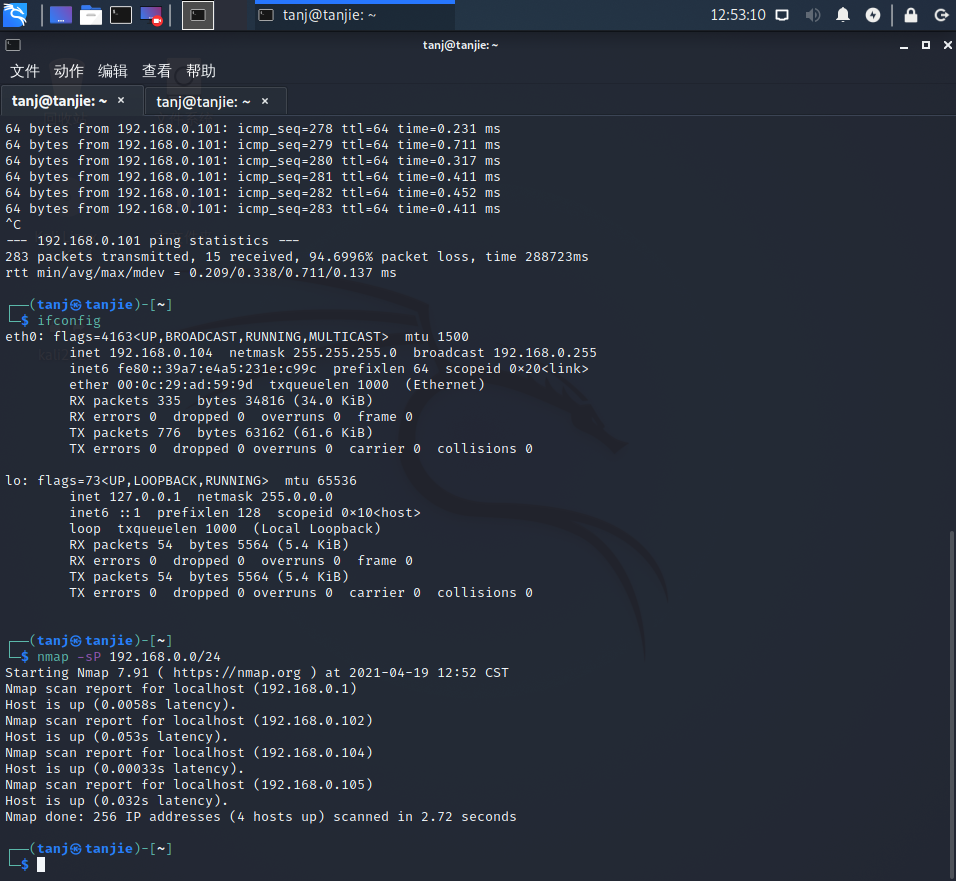

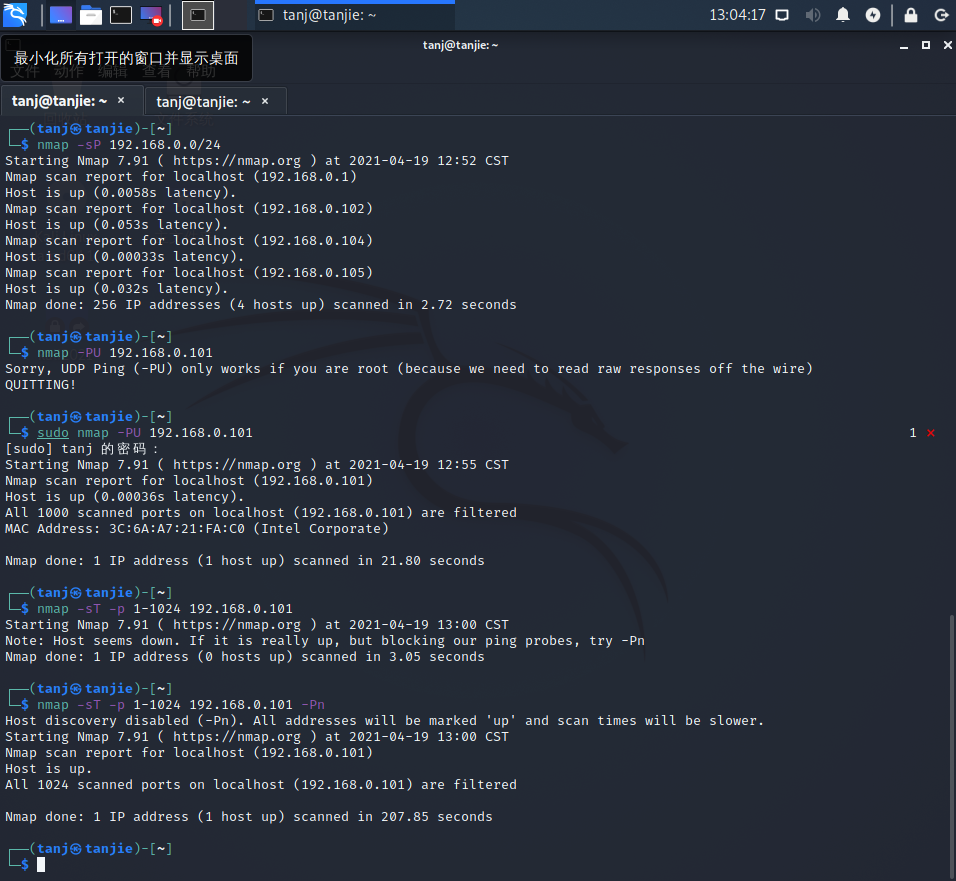

nmap -sP

nmap -sP 192.168.0.0/24

没扫到主机的,应该是重新开启防火墙后被过滤了

3.3.2 端口扫描

-

nmap -PU 查看主机UDP端口开放情况

nmap -PU 192.168.0.101 sudo nmap -PU 192.168.0.101

第一次运行报错,需要加权限,看起来主机把包都过滤了

-

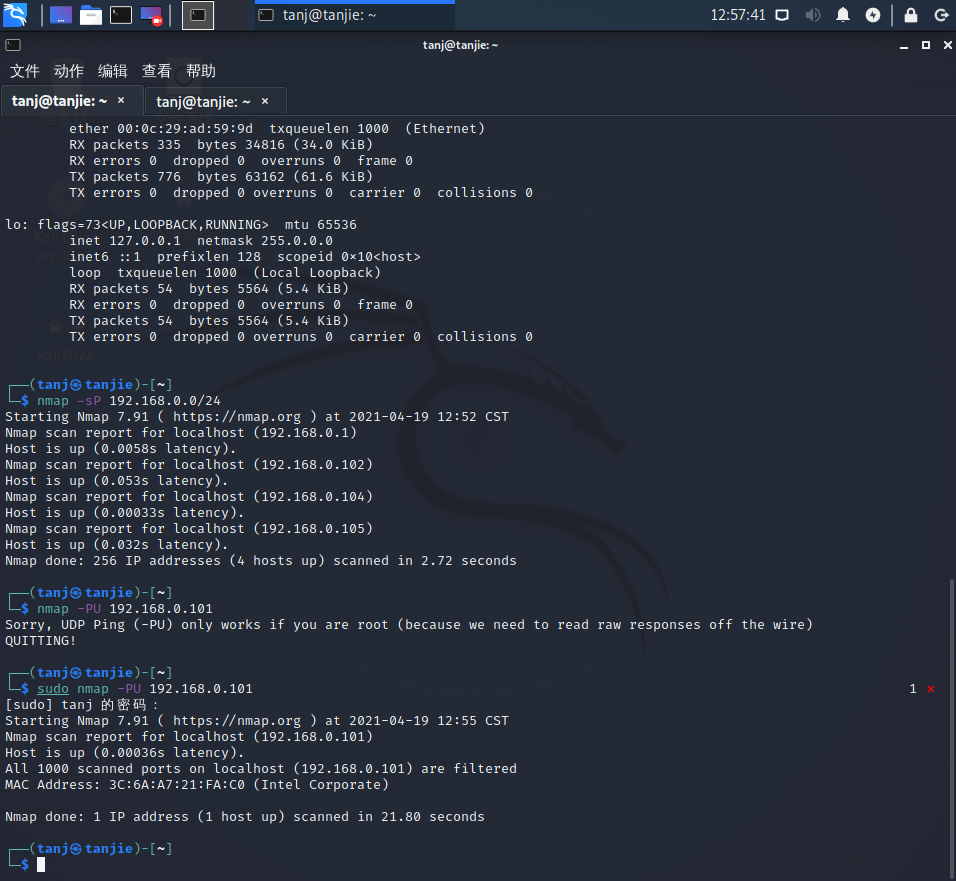

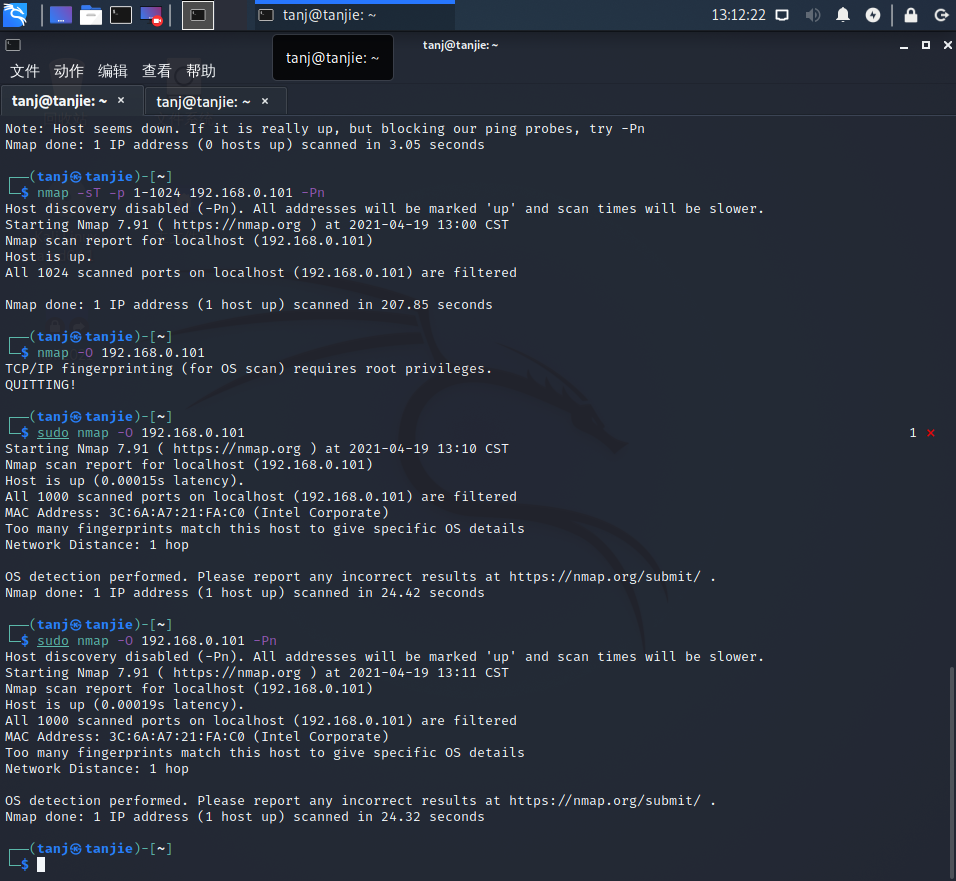

nmap -sT TCP连接扫描

nmap -sT -p 1-1024 192.168.0.101 nmap -sT -p 1-1024 192.168.0.101 -Pn

直接运行没结果,但有提示,注意:主机看起来没启动,如果它真的是启动的,但阻止了ping通道,尝试加上-Pn。但结果显示,所有端口都被过滤了

-

msf中的portscan模块

msfconsole set rhosts 192.168.0.101 ## set ports 1-1024 (默认端口1-10000) set threads 100 run

3.3.3 OS版本及服务探测

-

nmap -O

nmap -O 192.168.0.101 sudo nmap -O 192.168.0.101 sudo nmap -O 192.168.0.101 -Pn

第一次就需要添加权限,然后扫描不出来,即使加上-Pn

-

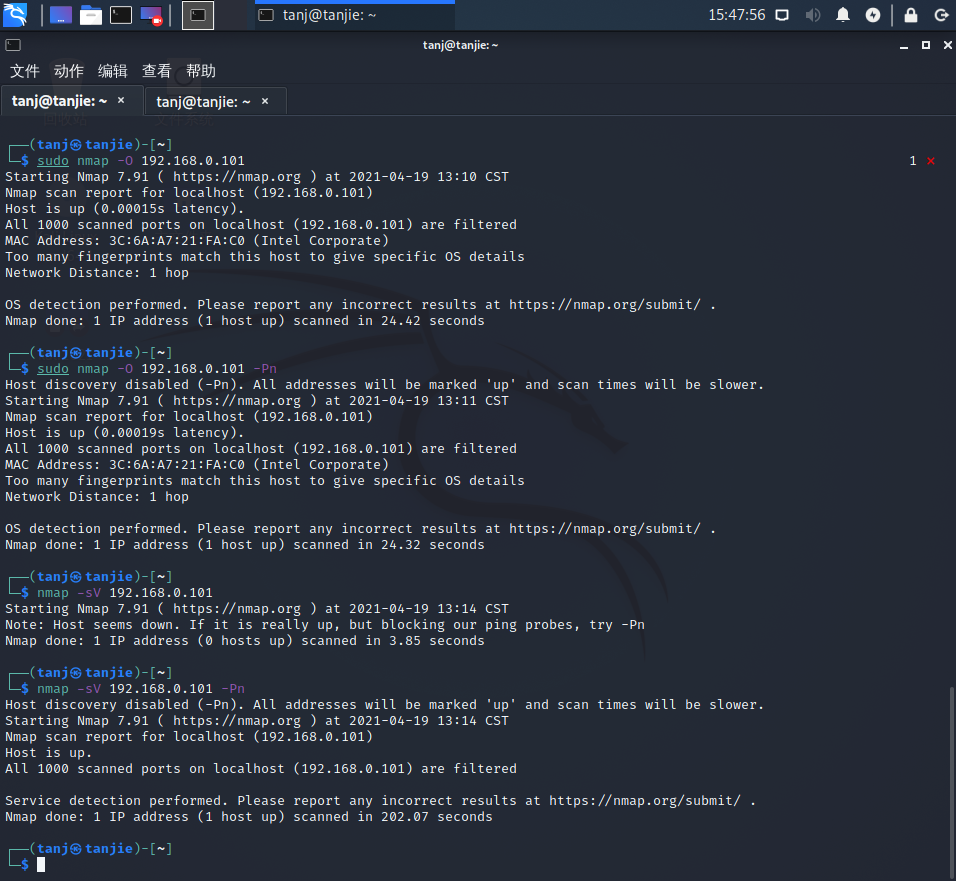

nmap -sV

nmap -sV 192.168.0.101 nmap -sV 192.168.0.101 -Pn

因为被主机防火墙过滤,仍然扫描不出来

3.3.4 具体服务的查点

-

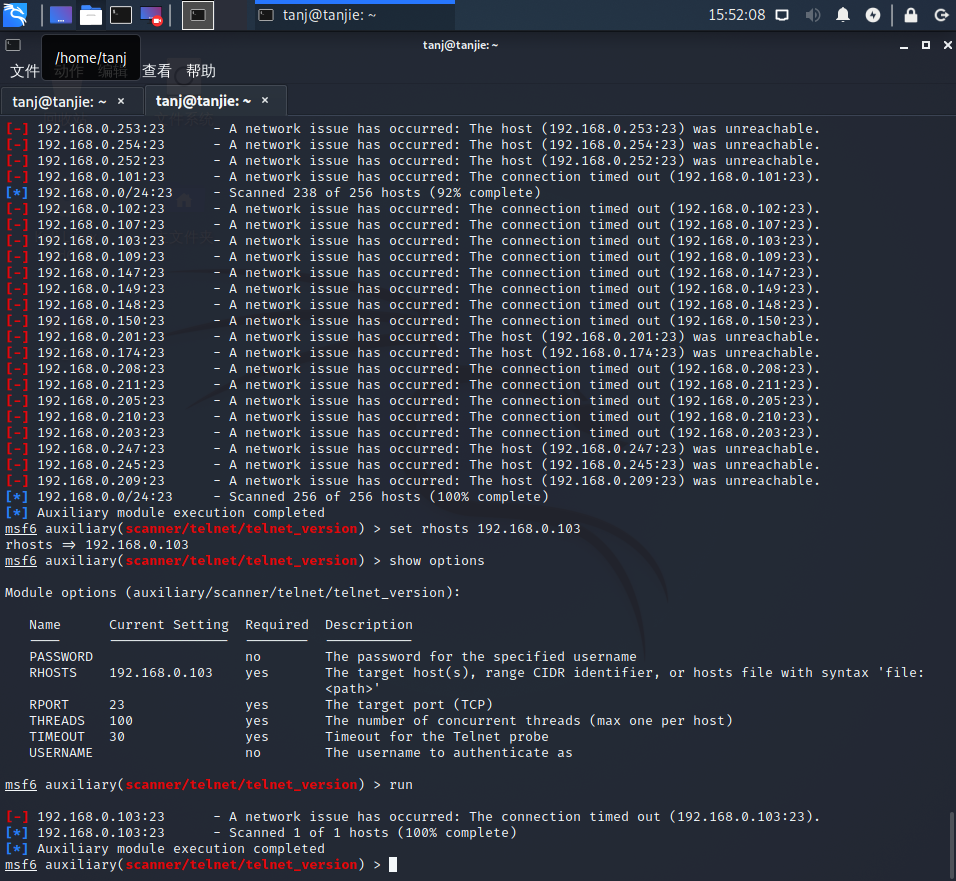

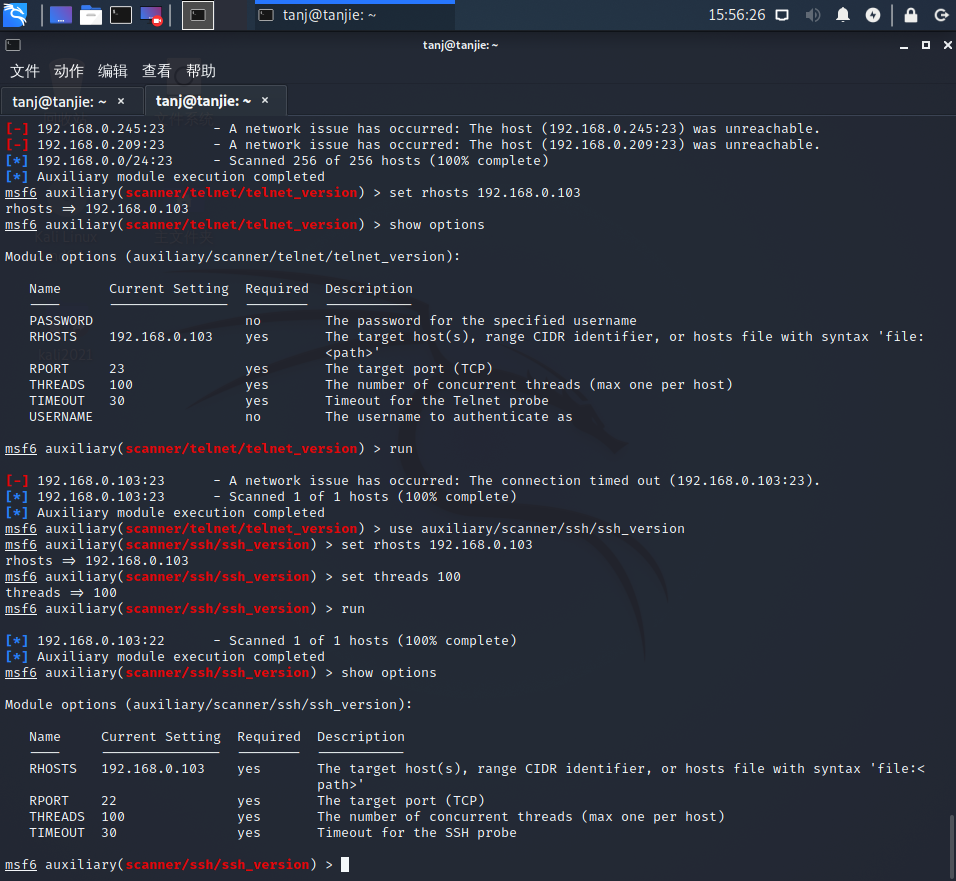

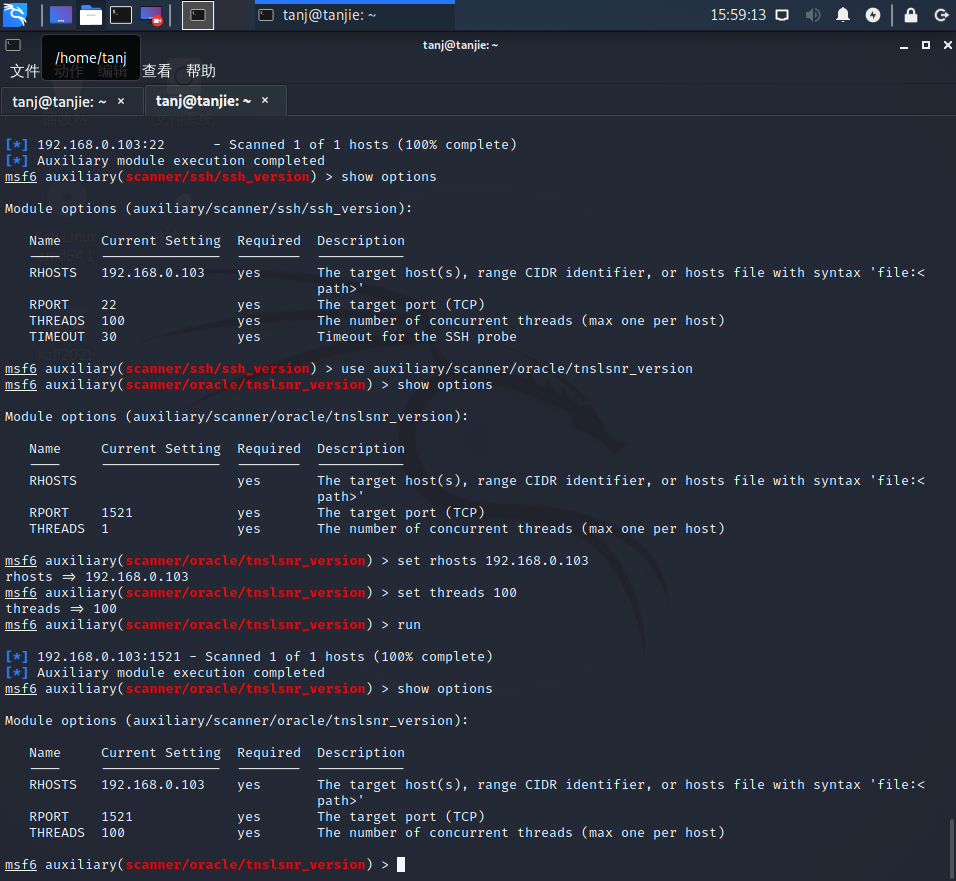

msf的Telnet模块

msfconsole use auxiliary/scanner/telnet/telnet_version set rhosts 192.168.0.103 set threads 100 run

-

msf的Telnet模块

msfconsole use auxiliary/scanner/ssh/ssh_version set rhosts 192.168.0.103 set threads 100 run

-

msf的Oracle数据库查点模块

msfconsole use auxiliary/scanner/oracle/tnslsnr_version set rhosts 192.168.0.103 set threads 100 run

3.4 漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标

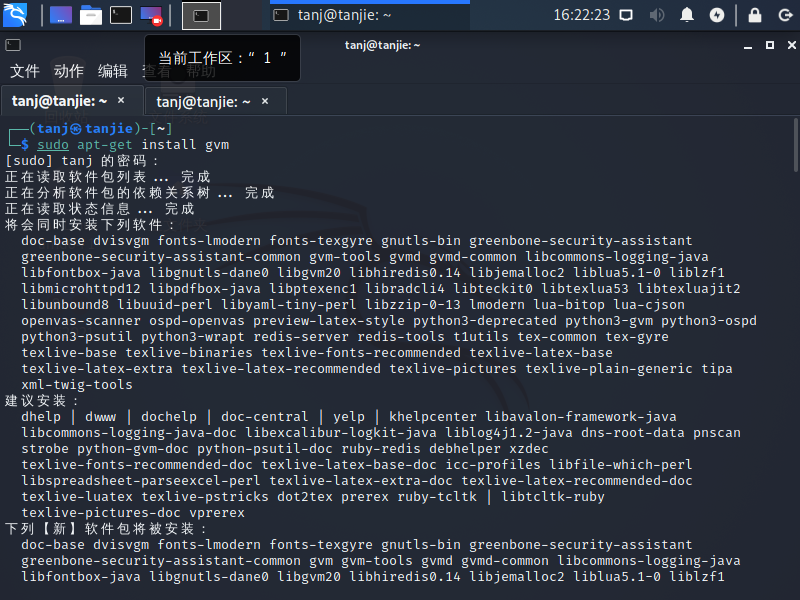

3.4.1 gvm安装(OpenVAS在v10后更名了)

sudo apt-get update

sudo apt-get upgrade

sudo reboot

sudo apt-get install gvm

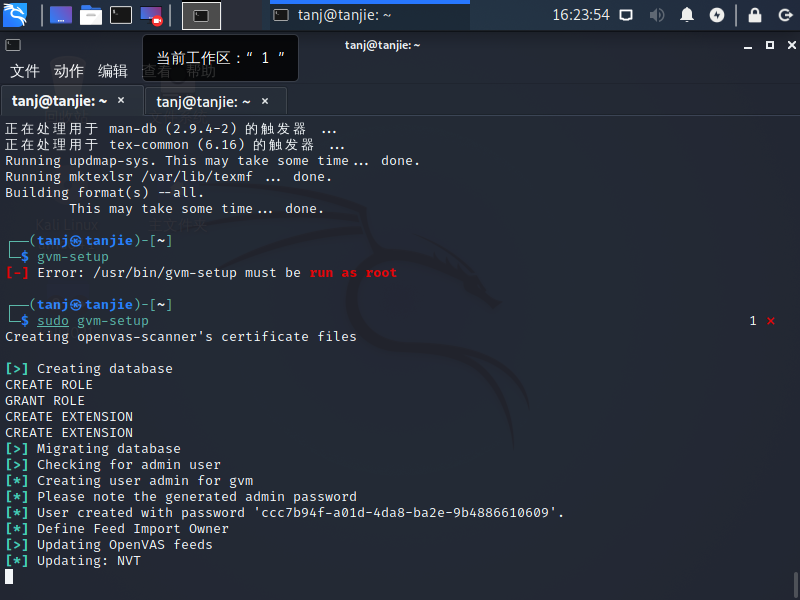

sudo gvm-setup

sudo gvm-check-setup

sudo gvm-start

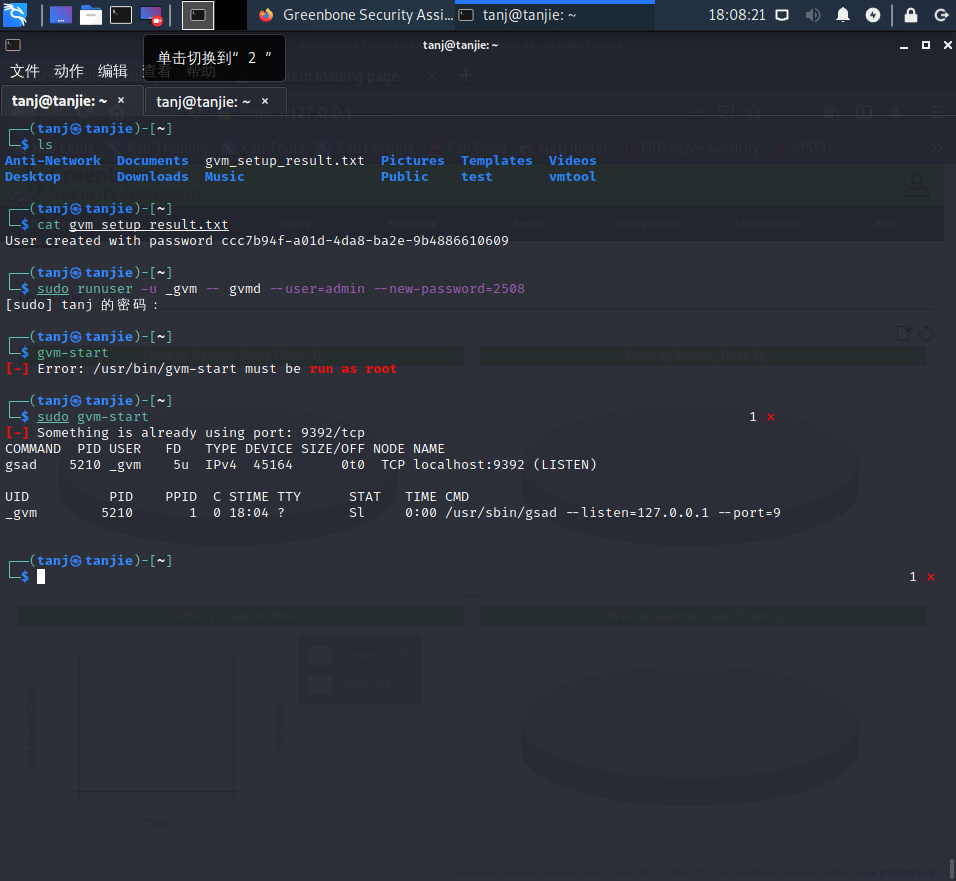

3.4.2 登陆

默认密码太长,修改密码命令

sudo runuser -u _gvm -- gvmd --user=admin --new-password=[password]

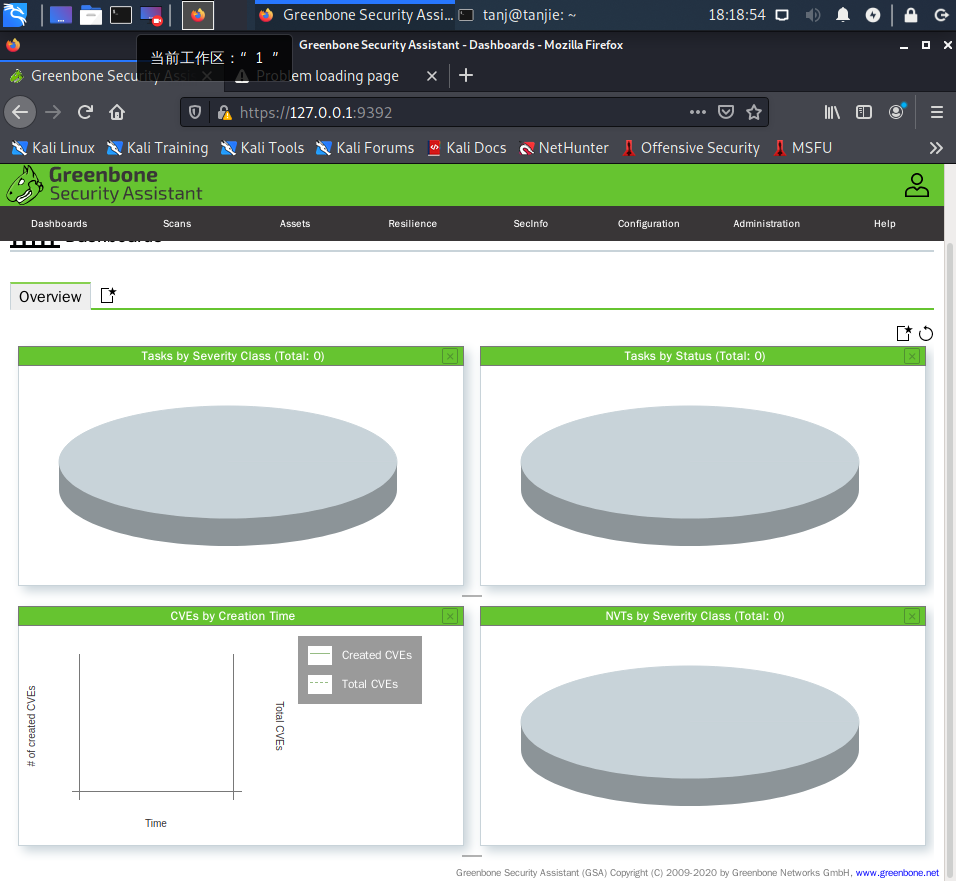

在火狐浏览器地址栏输入:https://127.0.0.1:9392

输入用户名admin

输入密码[password]

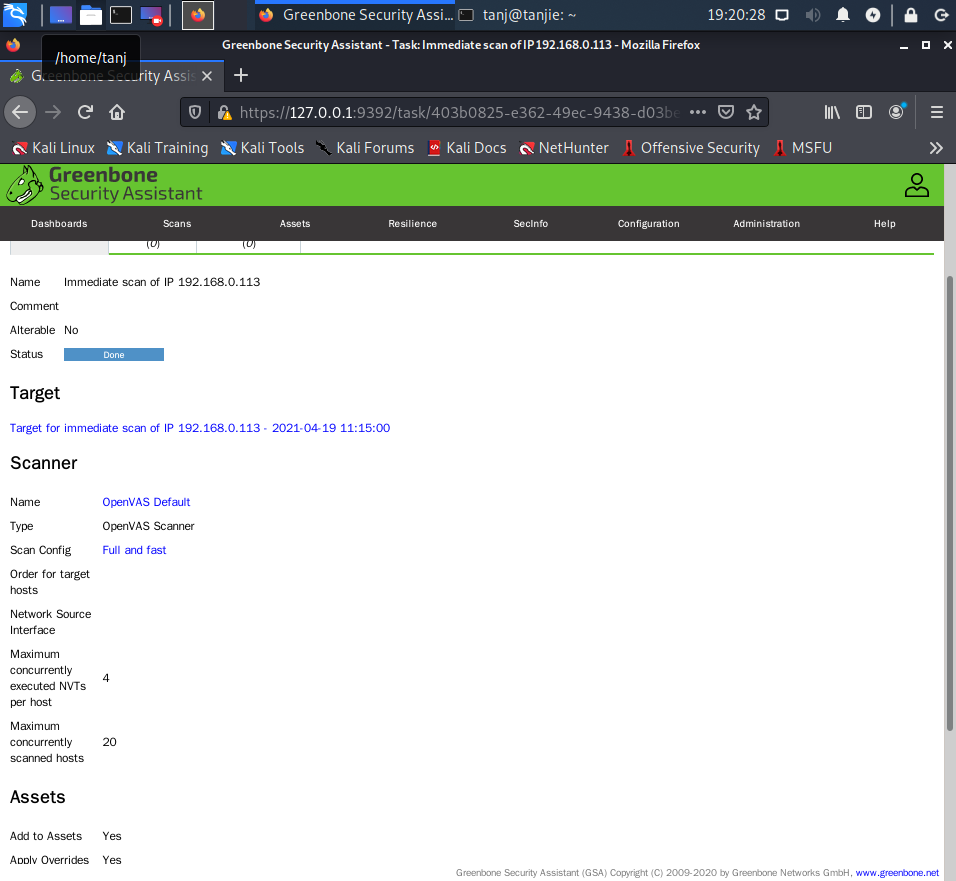

3.4.3 漏洞扫描

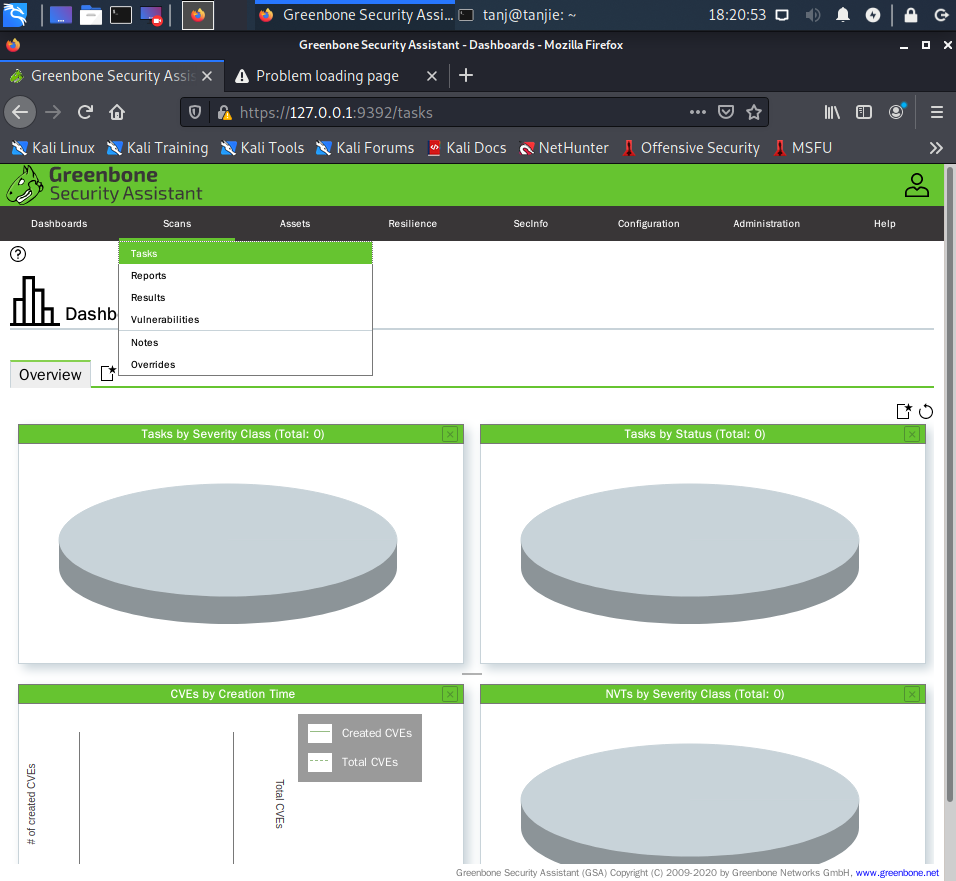

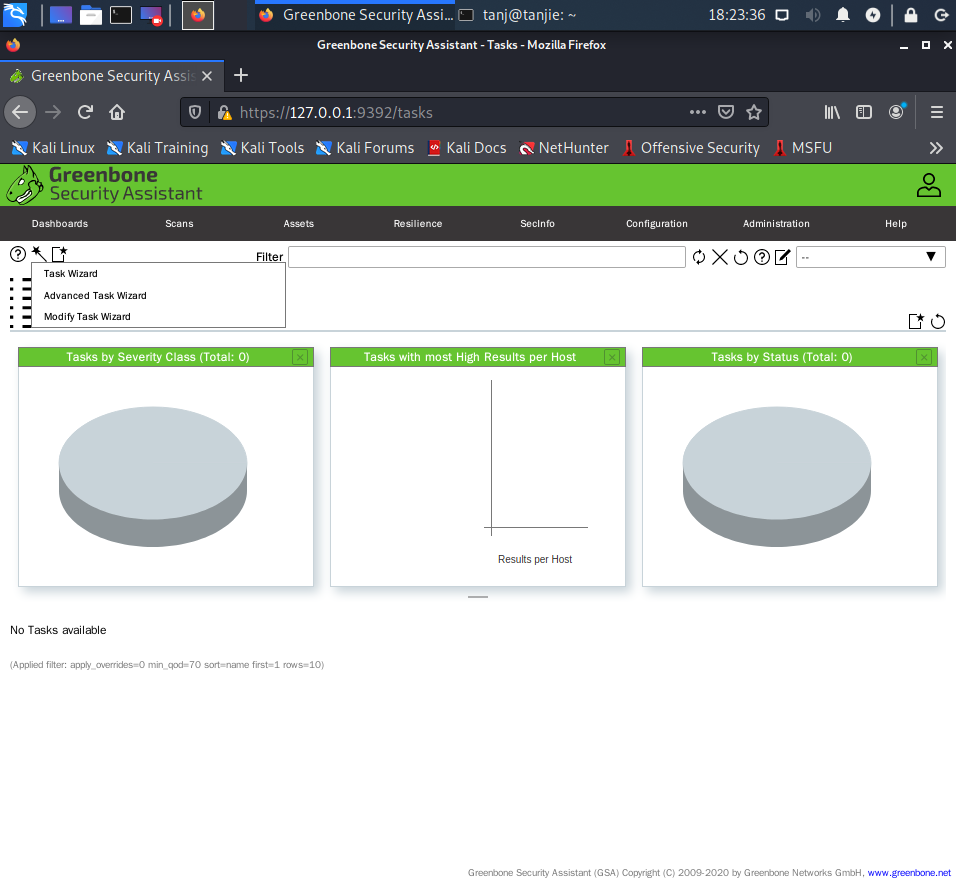

点击Scans>Tasks

点击Task Wizard

输入主机IP

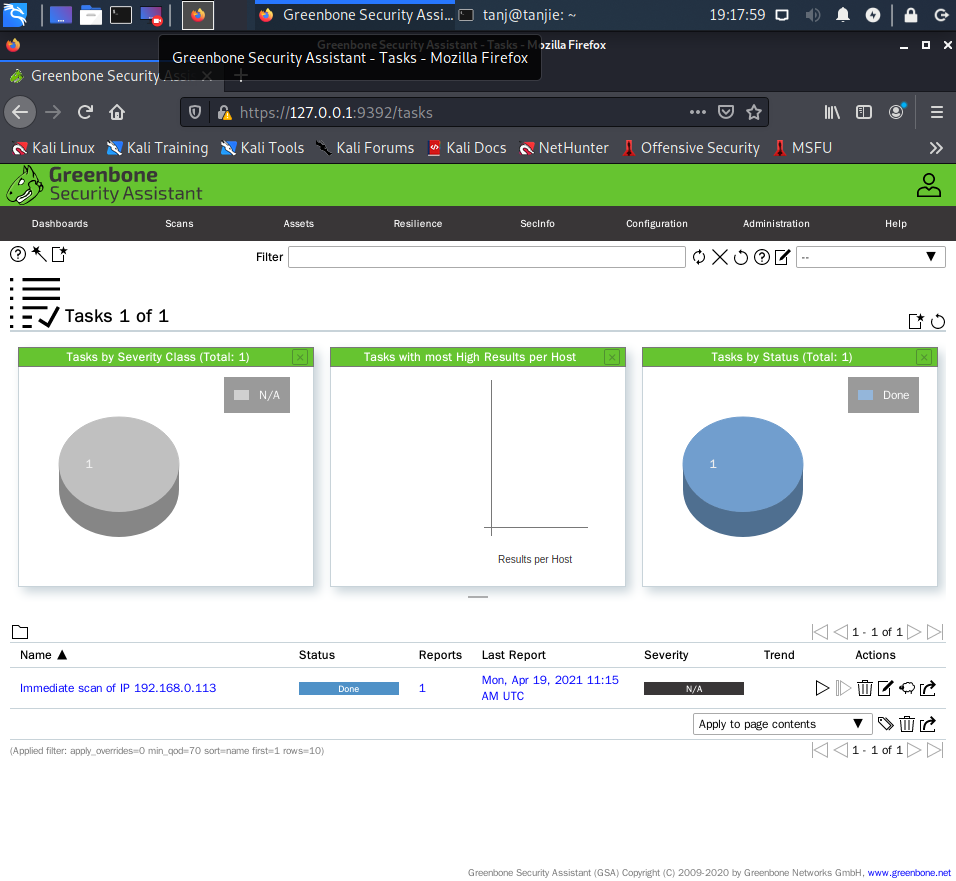

当status显示Done时,完成扫描

点击ip或者扫描器

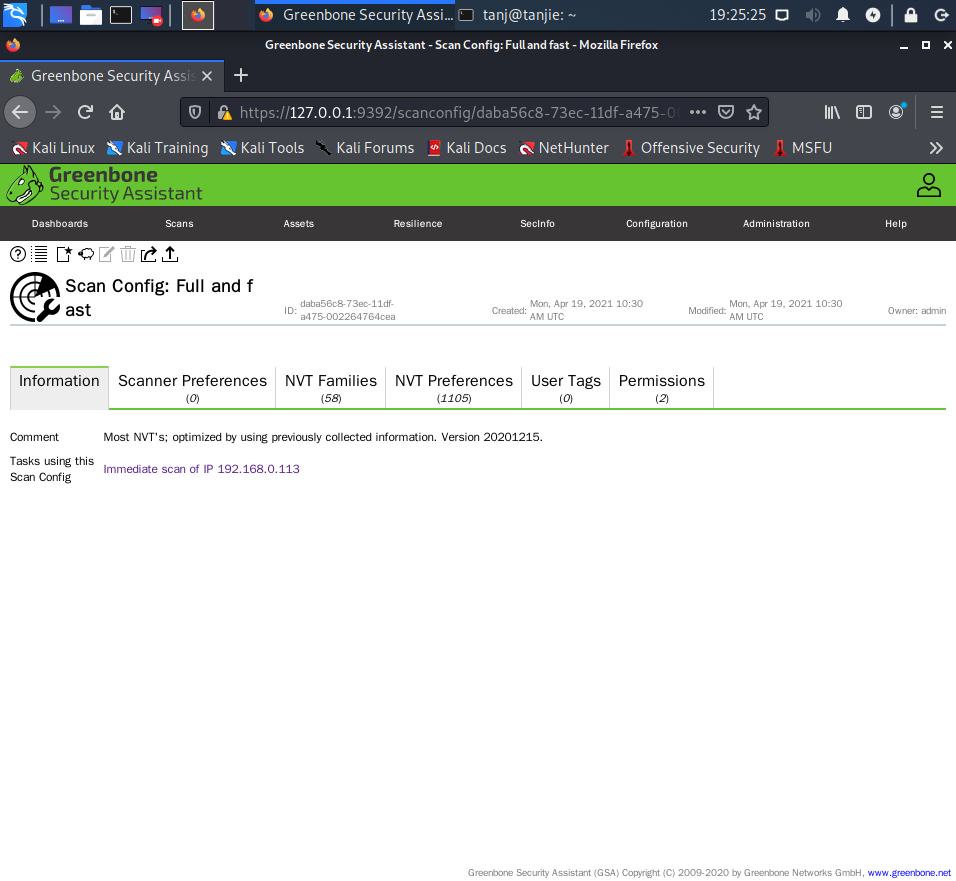

点击Scanner>Scan Config对应的Full and Fast

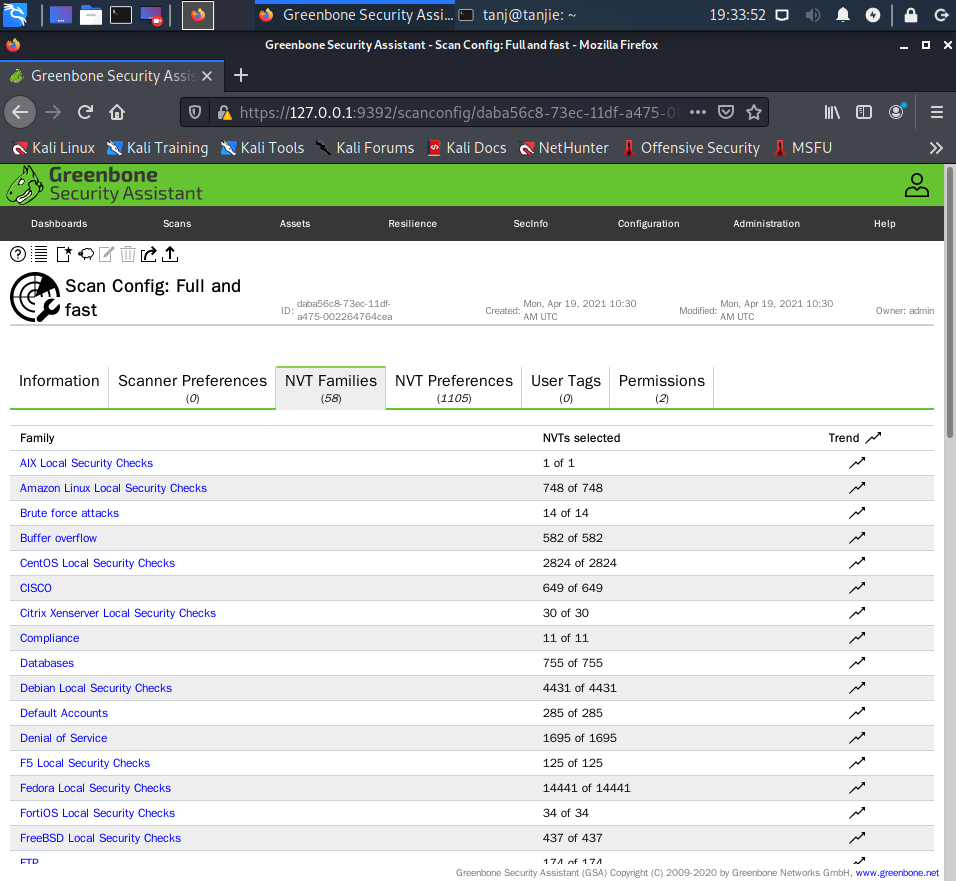

网页内容中有6项:Information(信息),Scanner Preference(扫描器选择),NVT Families(NVT 是指Network Vulnerability Tests,网络漏洞测试),NVT Preferences(网络漏洞测试选择),User Tags(用户标签),Permissions(用户准入)。

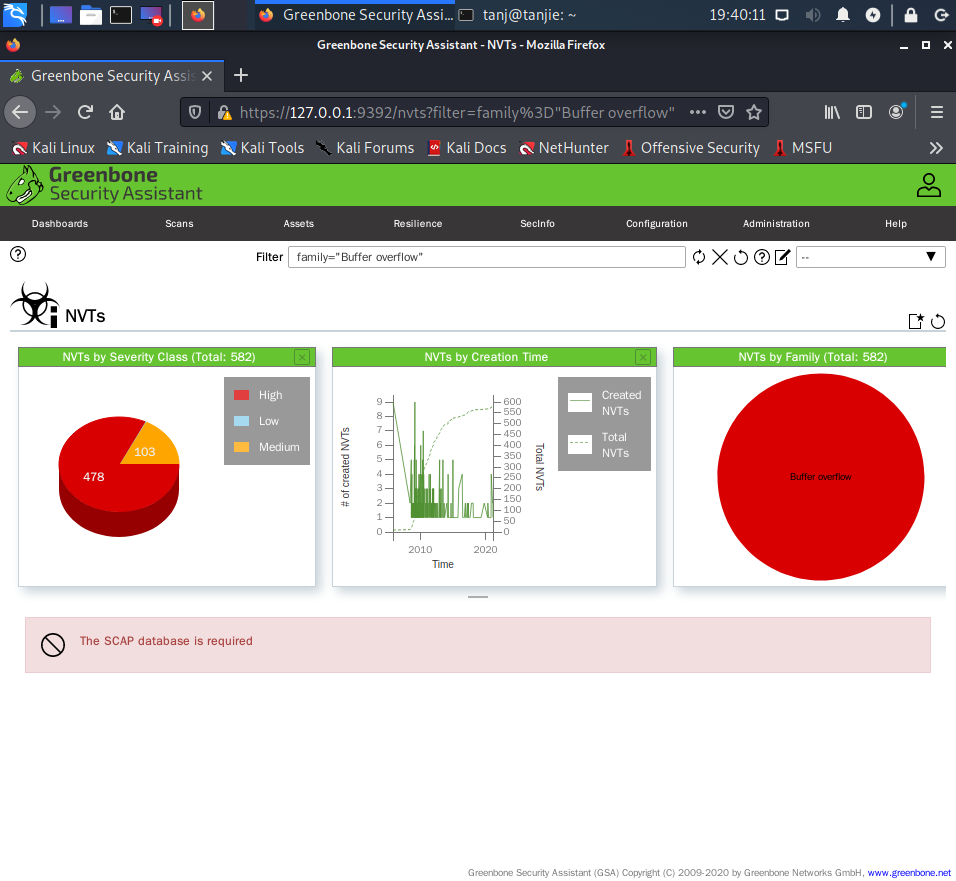

主机上有58种漏洞,选择Buffer Overflow

但是点击饼图或下面 The SCAP database is required ,都显示不出

下载下来create time

浙公网安备 33010602011771号

浙公网安备 33010602011771号