php prepare

详见 https://stackoverflow.com/questions/134099/are-pdo-prepared-statements-sufficient-to-prevent-sql-injection/12202218#12202218

php pdo prepare真的能防止sql injection吗, 这里

php使用pdo 连接mysql , 会使用prepare预处理, 也就是将 除去具体查询值的SQL语句先送给mysql, 然后再把值发送给mysql, 能够避免sql注入

pdo 有一个属性 PDO::ATTR_EMULATE_PREPARES, 为true, 即为php本地 模拟这个prepare, 其时什么也没做,execute时把完整sql 发送给sql, 这时如果是gbk,很容易SQL注入

为false时,先把预处理发送给mysql, execute时, 再把值发送给mysql

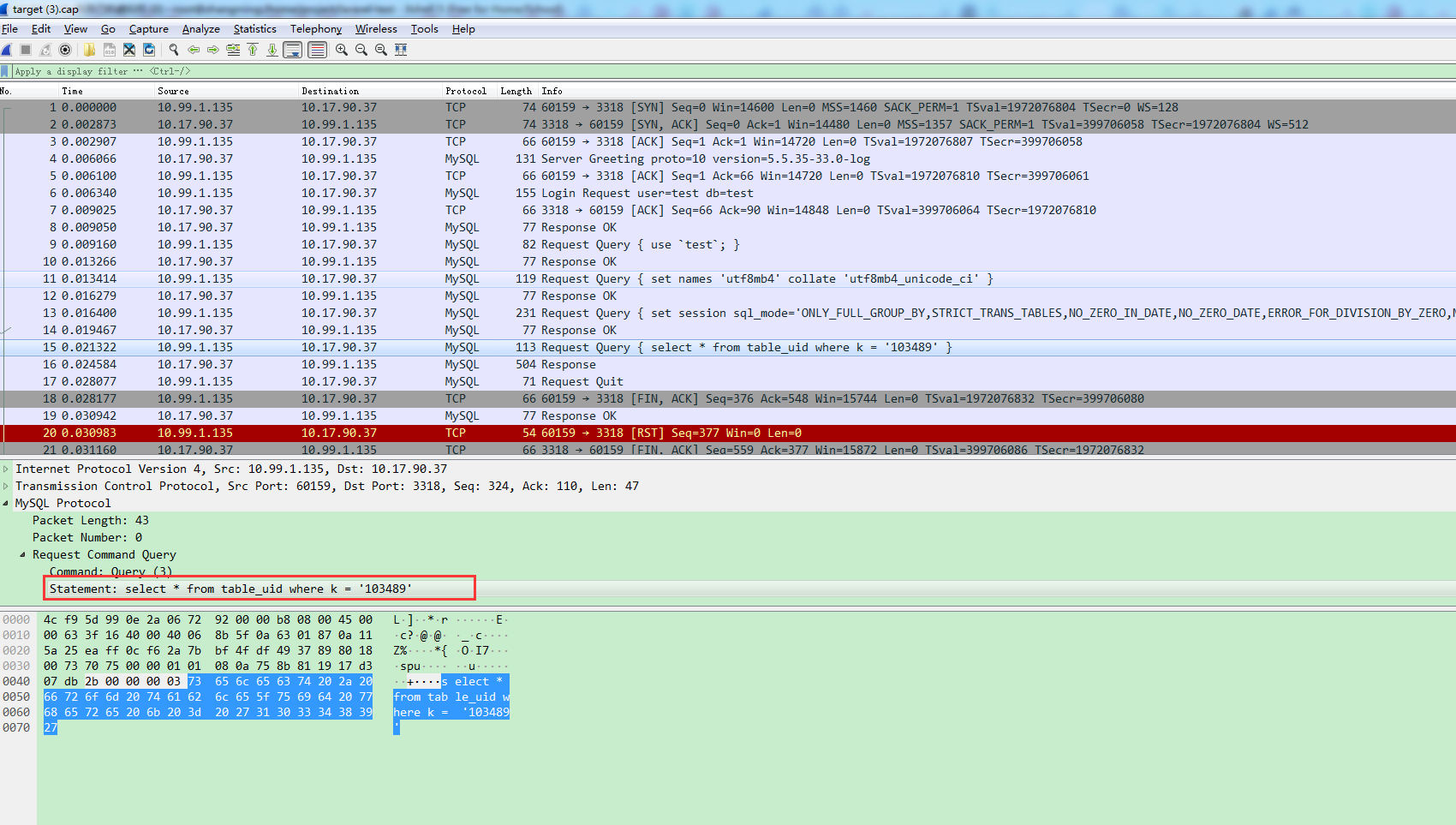

当 PDO::ATTR_EMULATE_PREPARES 为 true时

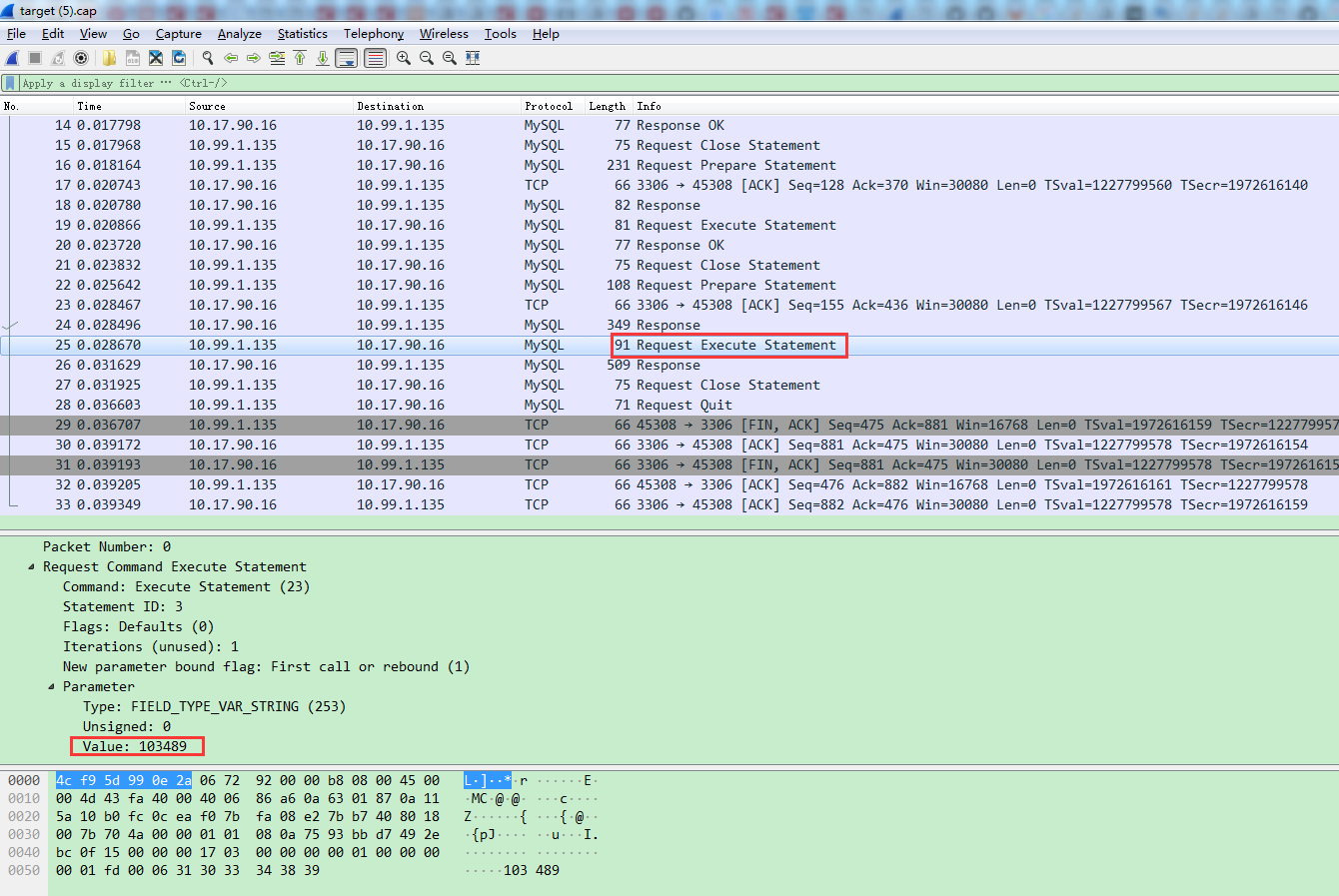

当PDO::ATTR_EMULATE_PREPARES 为 false时

先发送 select * from table_uid_1 where k = ?

再发送103489 这个查询值

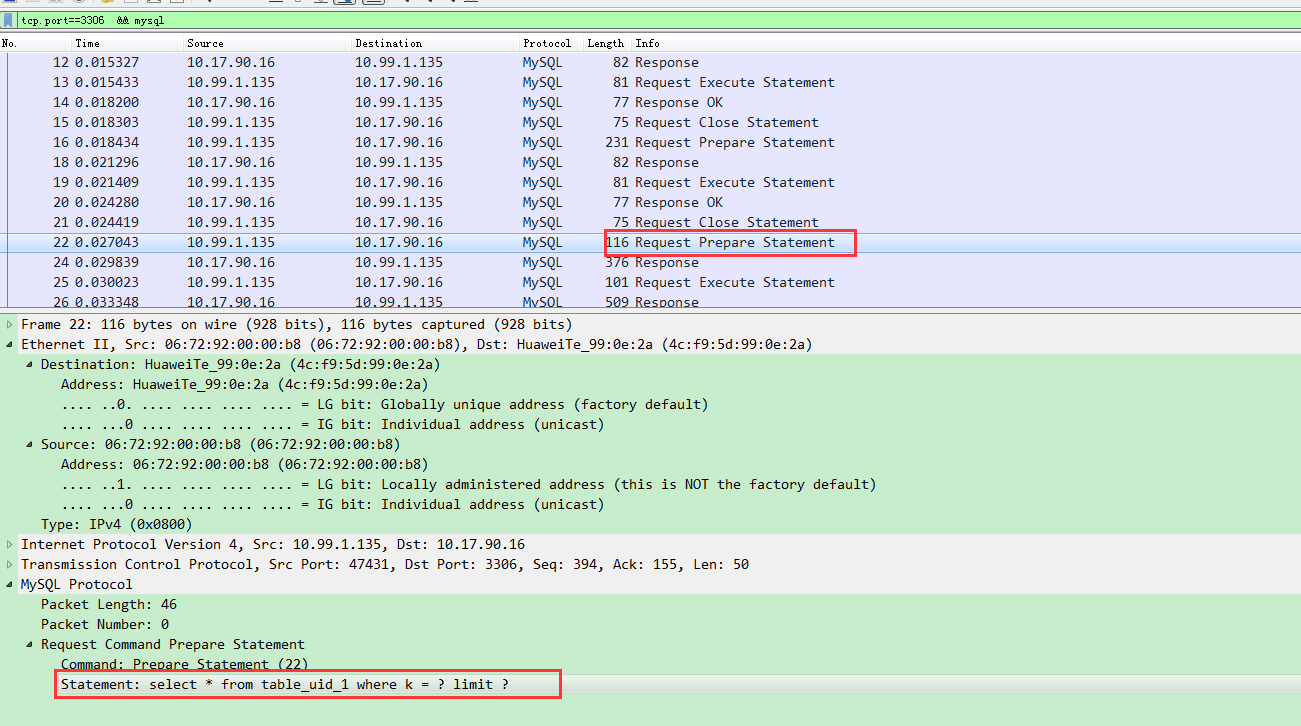

如果加上limit

public function list() { $sql = "select * from " . $this->table . "_1 where k = :id limit :limit"; $result = $this->pdo->prepare($sql); $id = 103489; $result->bindParam(':id', $id); $result->bindValue(':limit', 0); $result->execute(); $list = $result->fetchAll(\PDO::FETCH_ASSOC); return $list; }

当 PDO::ATTR_EMULATE_PREPARES 为 true时, sql报错

执行的语句是 select * from table_uid_1 where k = '103489' limit '0'

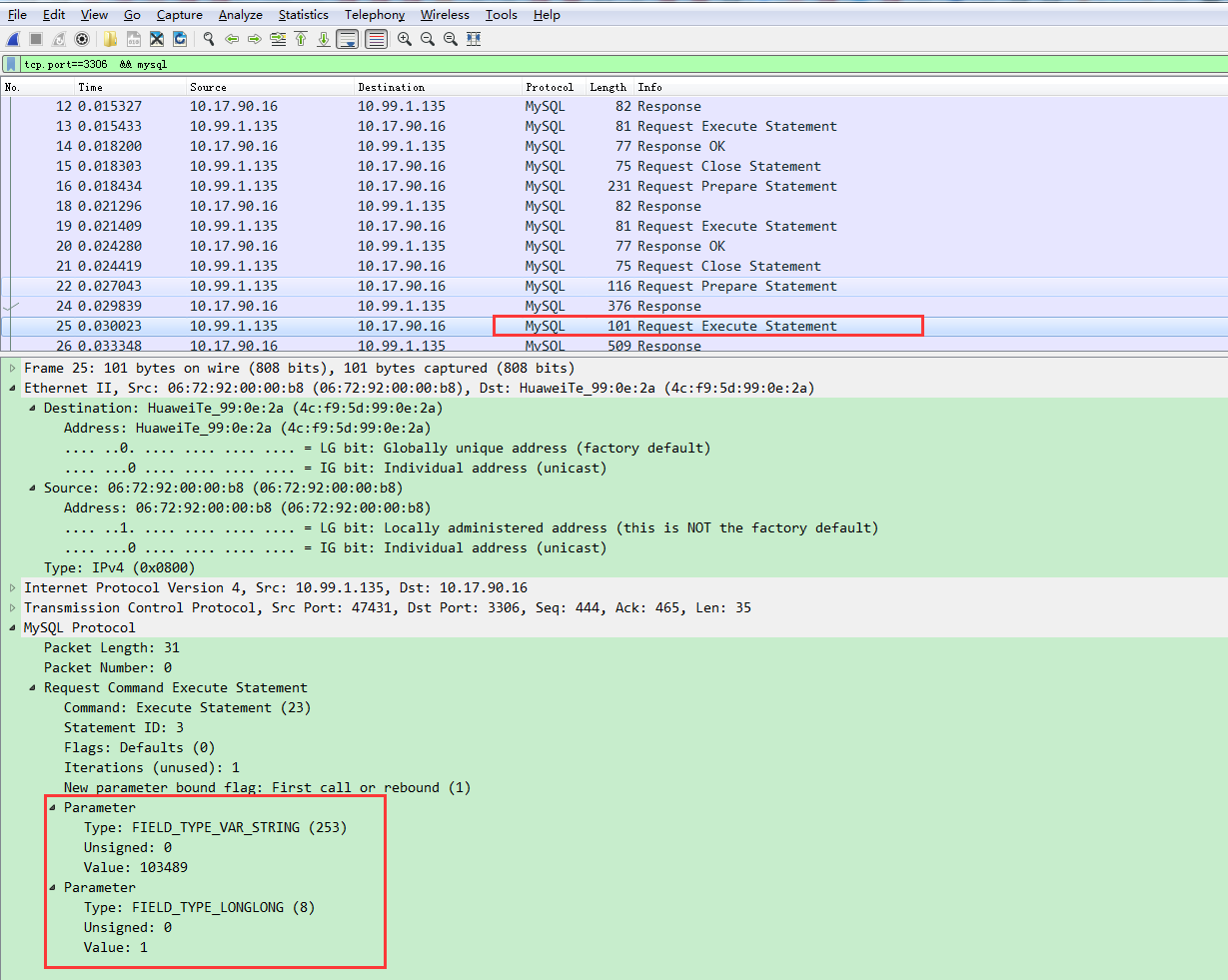

解决方法是 bindValue时, 标注下类型, 即

public function list() { $sql = "select * from " . $this->table . "_1 where k = :id limit :limit"; $result = $this->pdo->prepare($sql); $id = 103489; $result->bindParam(':id', $id); $result->bindValue(':limit', 0, \PDO::PARAM_INT); $result->execute(); $list = $result->fetchAll(\PDO::FETCH_ASSOC); return $list; }

或者 设置 PDO::ATTR_EMULATE_PREPARES 为 false

传递 值

tcpdump抓取数据

tcpdump tcp port 3318 -w /tmp/target.ca

wireshark 分析tcpdump出来的包 分析

过滤条件:

在wireshark的过滤条件里输入tcp.port==3306 && mysql,然后回车,这样就能只显示mysql类型的包。

浙公网安备 33010602011771号

浙公网安备 33010602011771号