Fofa绕过查询限制分析

今天在t00ls上看到有人公开了一个用go写的工具

https://www.t00ls.net/thread-61604-1-1.html

抓包查看

我这里使用proxifier全局抓包看看

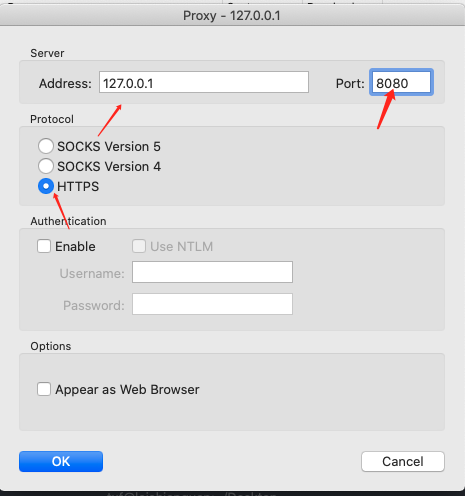

1.设置代理

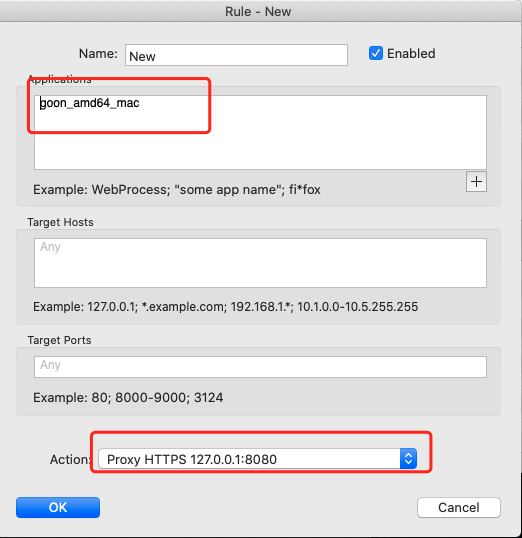

2.设置rule

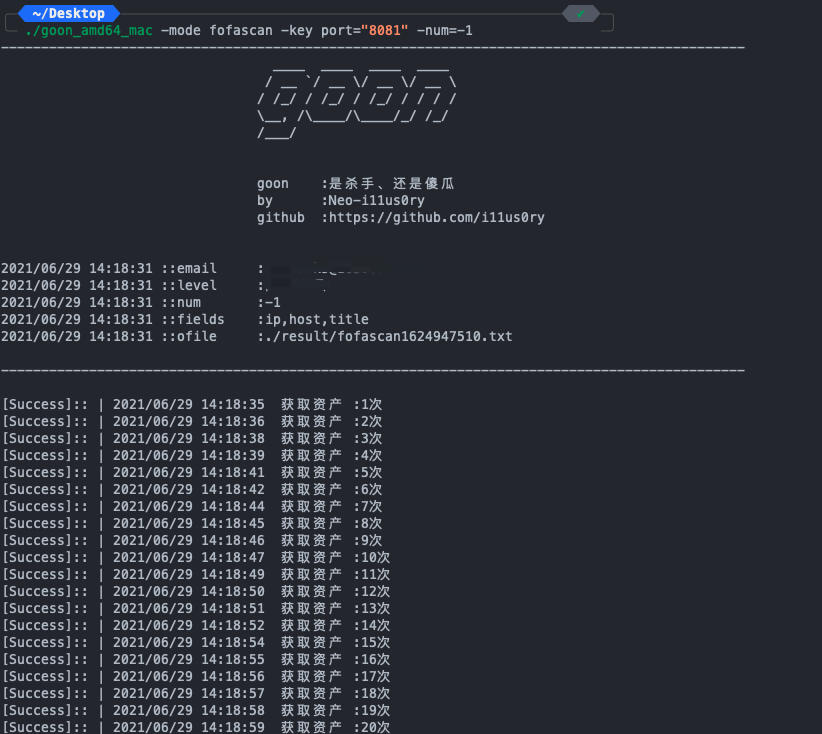

3.执行抓包

./goon_amd64_mac -mode fofascan -key port="8081" -num=-1

4.查看结果

burp这里得到了每次的请求

GET /api/v1/search/all?email=netwarks@163.com&key=5fa038d92881a30c1dd7ef01722c05f5&qbase64=cG9ydD04MDgxICYmIGJlZm9yZT0yMDIxLTA2LTI5ICYmIGFmdGVyPTIwMjAtMDYtMzA=&size=10000&fields=ip,host,title HTTP/2

Host: fofa.so

Accept-Encoding: gzip, deflate

User-Agent: Go-http-client/2.0

Connection: close

包文分析

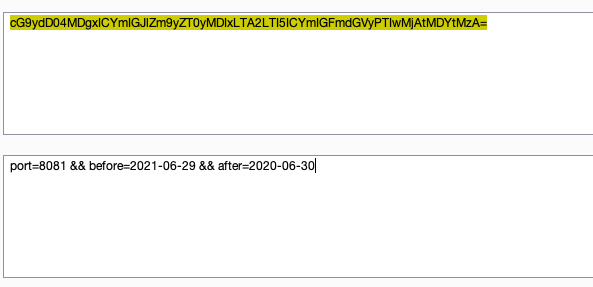

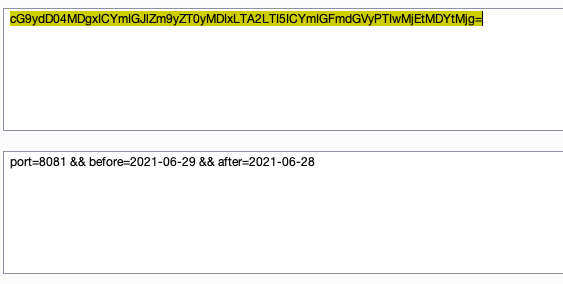

我们把参数qbase64解码看看

port=8081 && before=2021-06-29 && after=2020-06-30

port=8081 && before=2021-06-29 && after=2021-06-28

通过设置不同的查询语句,来获取结果,结果中会存在重复的数据。

结果分析

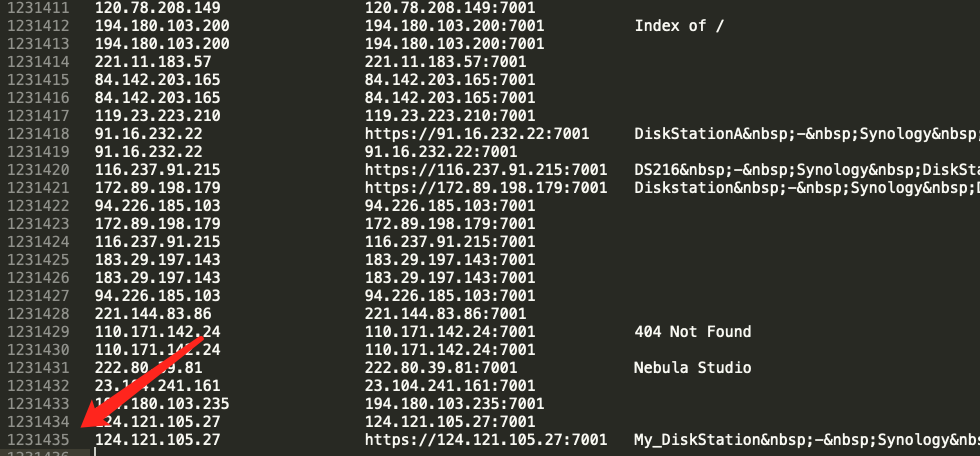

我尝试使用高级会员账号进行查询

./goon_amd64_mac -mode fofascan -key port="7001" -num=-1

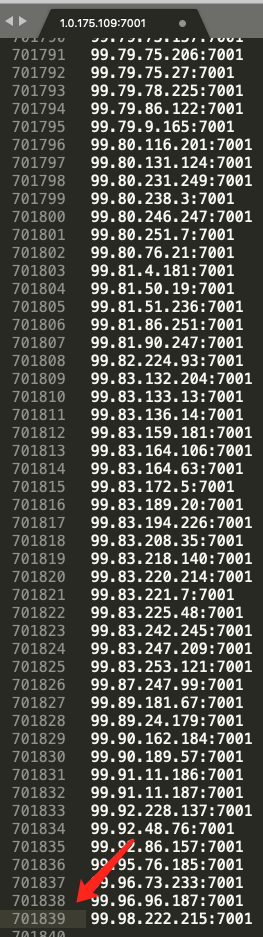

得到了123W条数据

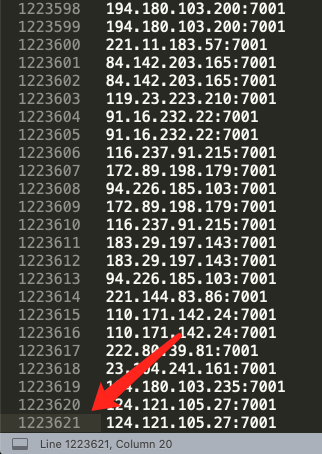

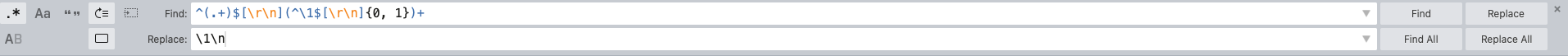

在sublime中,使用正则截取每行出现的第一个ip

\d*\.\d*\.\d*\d\.\d*\:\d*

符合 ip:port格式的是 122W条数据

再通过去重得到result

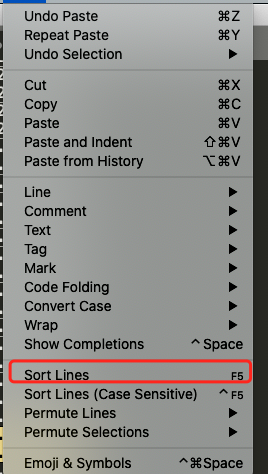

在sublime中排序

edit - sort lines

查找目标为

^(.+)$[\r\n](^\1$[\r\n]{0, 1})+

替换为

\1\n

最后得到了70W个结果

修复方式:

限制每个账号每小时对fofa服务器请求次数。(多个账号进行绕过)

限制同一个IP对fofa服务器请求次数。 (代理池绕过)

取消普通会员及高级会员账号的before、after的条件查询

浙公网安备 33010602011771号

浙公网安备 33010602011771号