05.信息安全

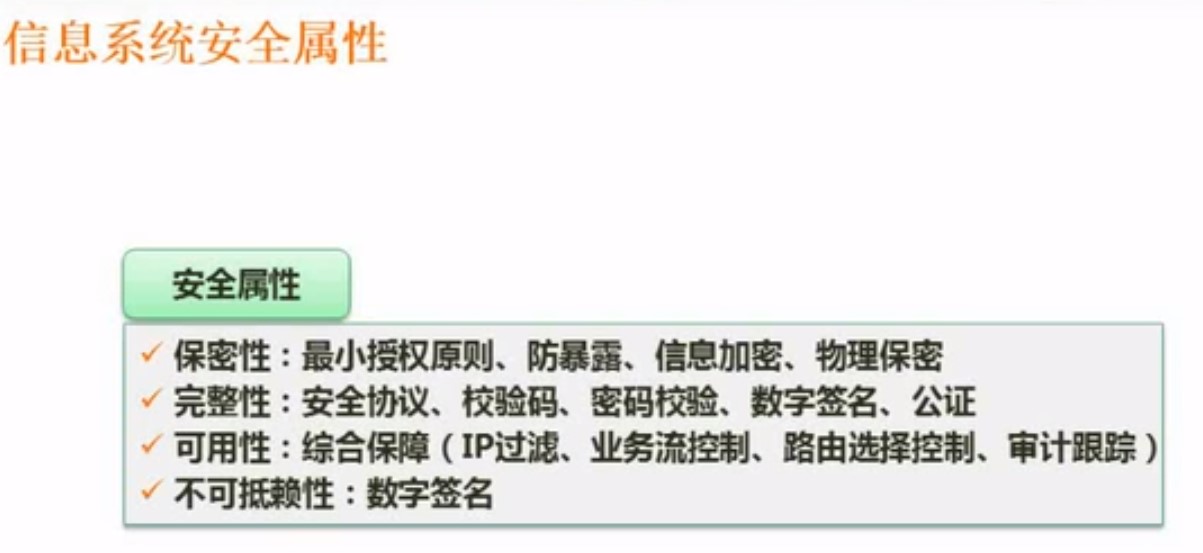

1.信息系统安全属性

最小授权原则:是具体到哪个职能

不能给体态服务器提供相应的功能,那就是可用性遭到破坏,DDOS攻击就是破坏可用性

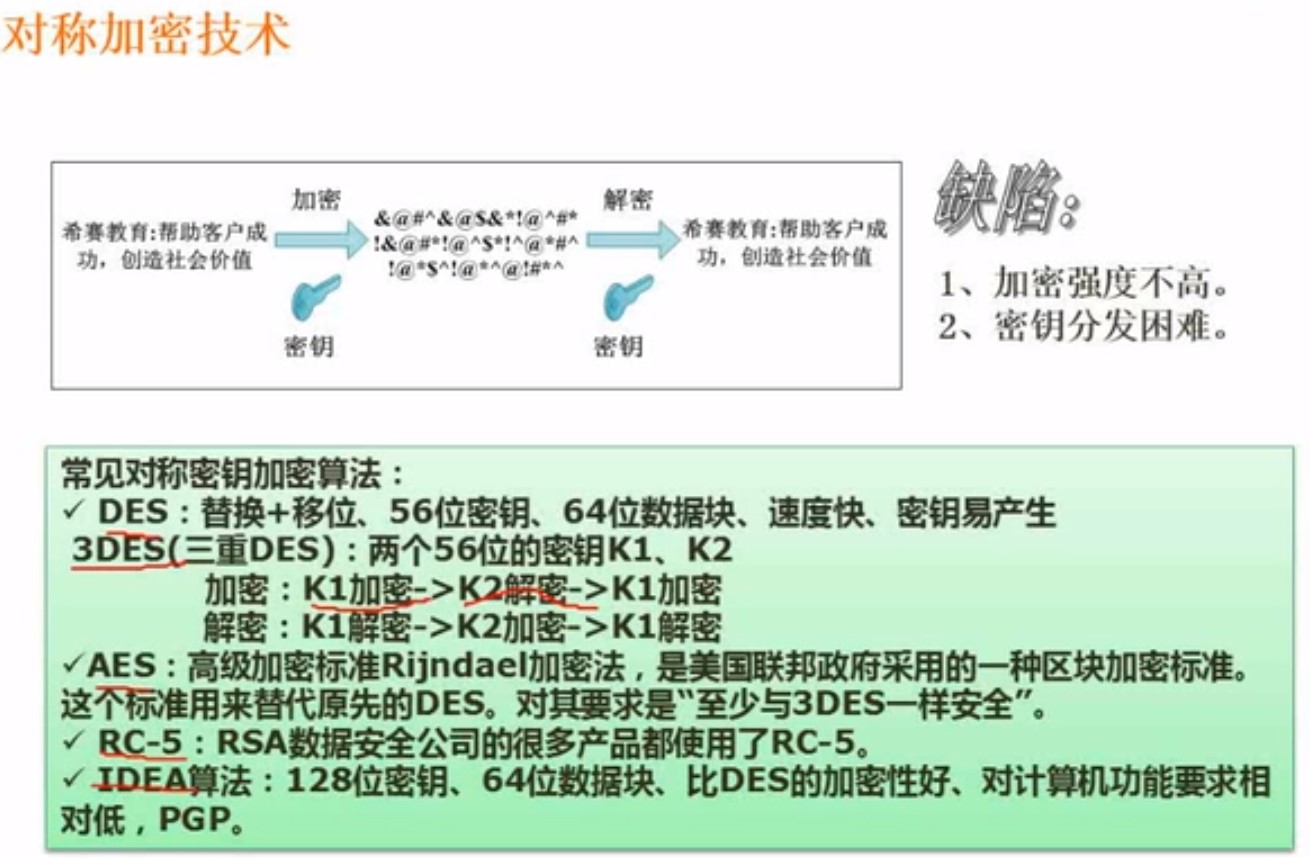

2.对称(私钥体系)加密和非对称(公钥体系)加密 (重点)

平时对doc,pdf加密是对称加密

替换,是有个密码本的,一个密文,对应一个原文

移位,例如将原来的A移位,移到C

数据块,将数据分成块去加密

数据流,将数据流依次用秘钥去加密

DES长度只有56位,太短了,容易被破解,所以出现了3重DES

RC5对多内容进行加密比较合适

2.1对称加密技术(私钥体系)

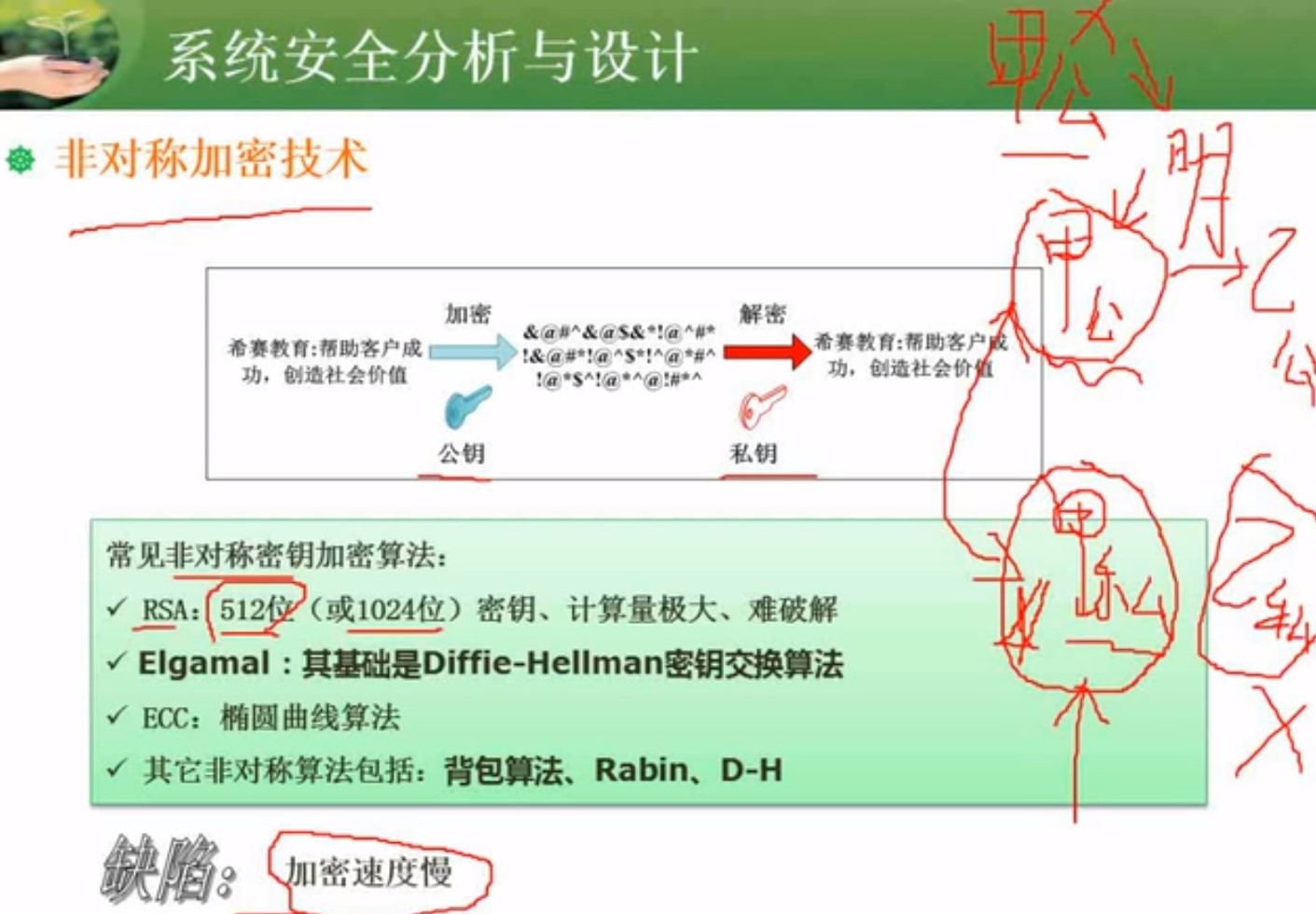

2.2非对称加密(公钥体系)

公钥体系中,

- 公钥适用于 加密还有认证(数据证书)

- 私钥适用于 解密还有签名(就是对数据摘要进行签名)

512秘钥加密,比1024秘钥加密速度可以差到数千倍

实际情况中用,对称加密大内容,用非对称加密传秘钥

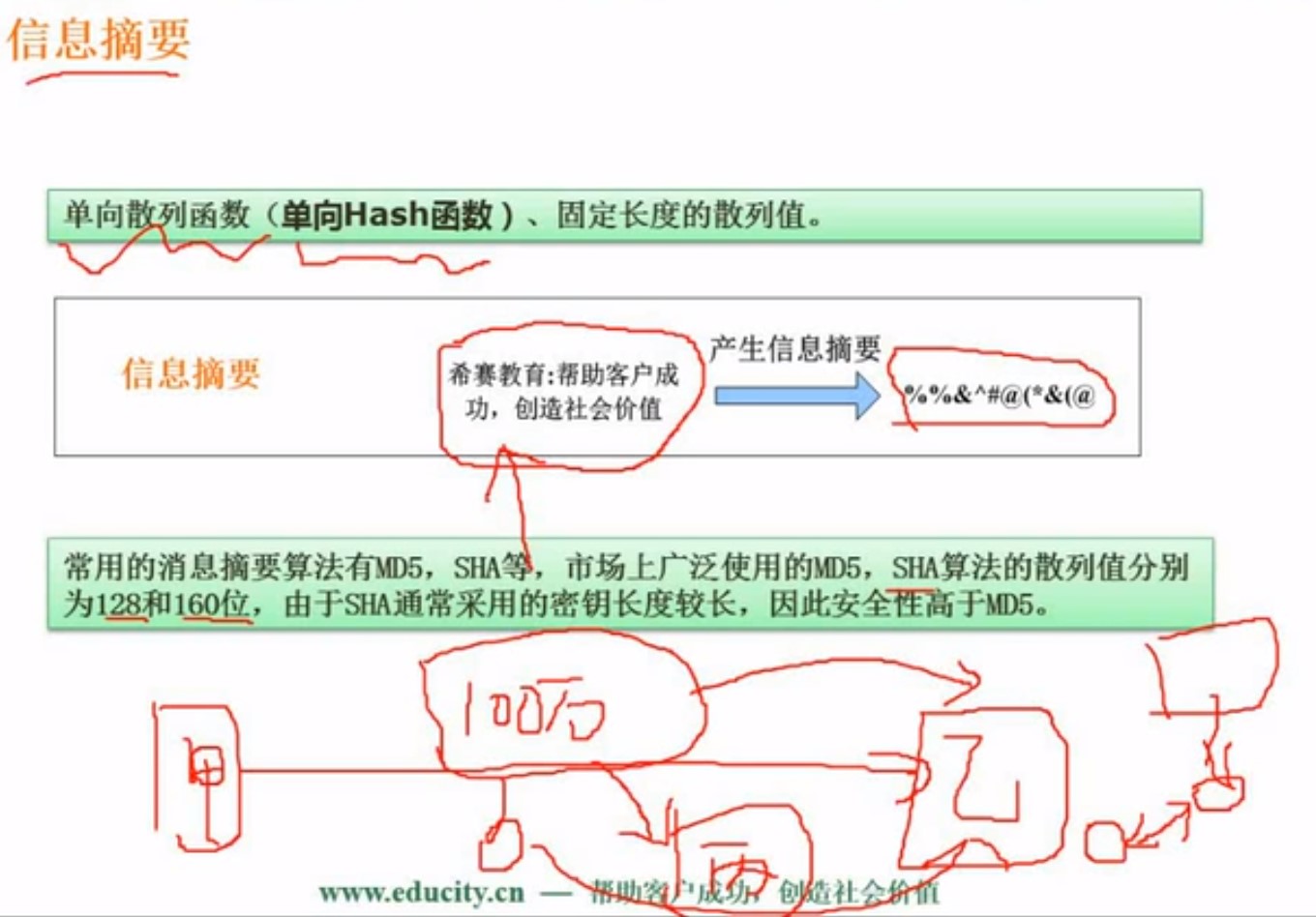

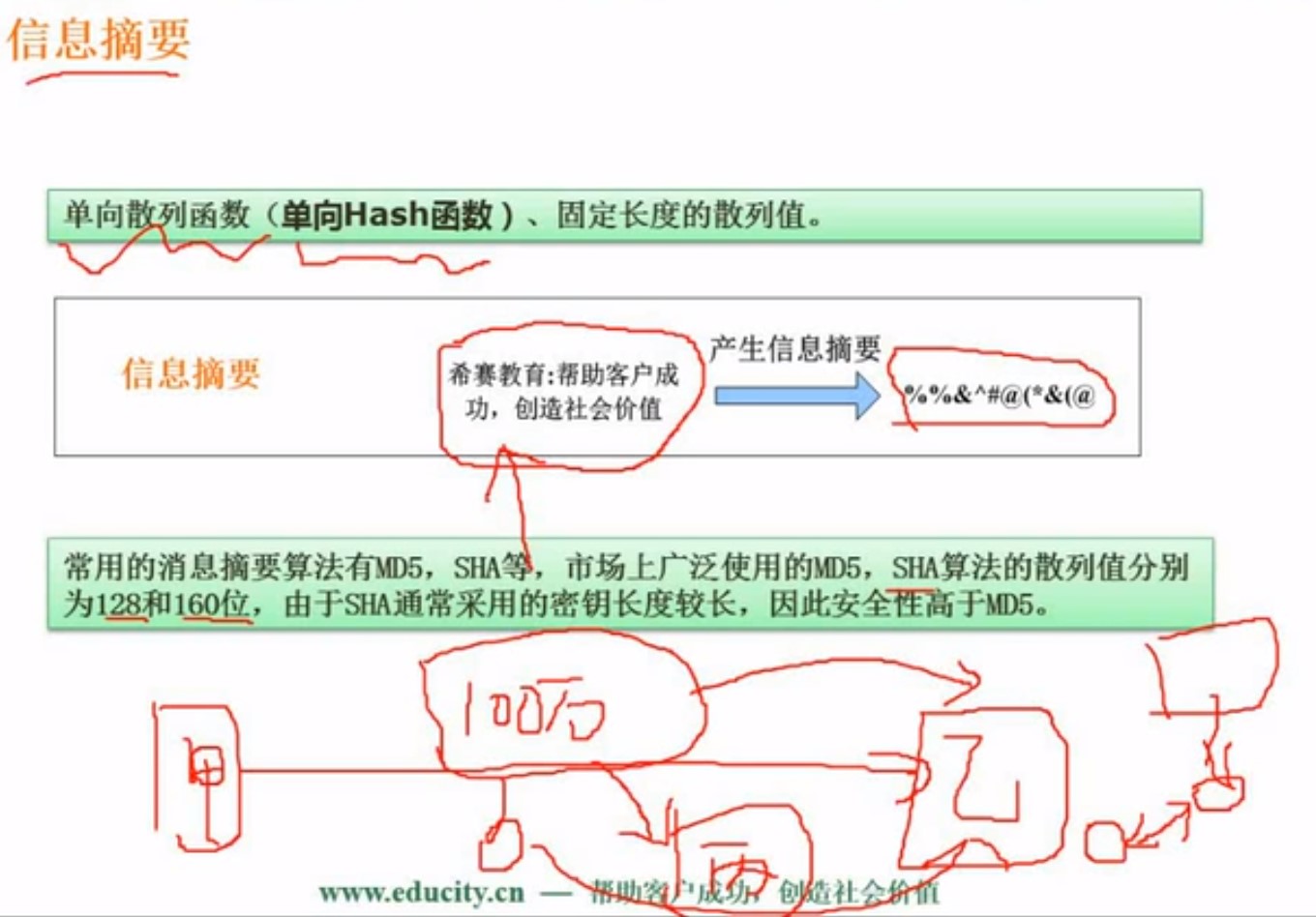

3.信息摘要 (重点)

信息摘要,就是对一份东西进行加密,产生的东西,内容变,同一个密钥加密的摘要

也会变

例如甲发送信息给乙,将信息加密成摘要,也把密钥传过去,乙用密钥将传过来的信息进行加密成摘要

两个摘要比较,不一样,说明信息被截获

当然也有可能将密钥也截获,窜改了,所以就有了后面的数字签名

摘要是将原来的东西根据摘要算法生成摘要,但是没有办法将摘要还原成原文,摘要具有破坏性,不可逆

就是说无论多大数据,生成的摘要都是100多个bit位 128

摘要不能作为加密的行为,因为有加密就有解密,摘要只能加密

常见的MD5解密网站,只是记录了这些铭文密文数据库而已,这些网站解密,就是去查数据库

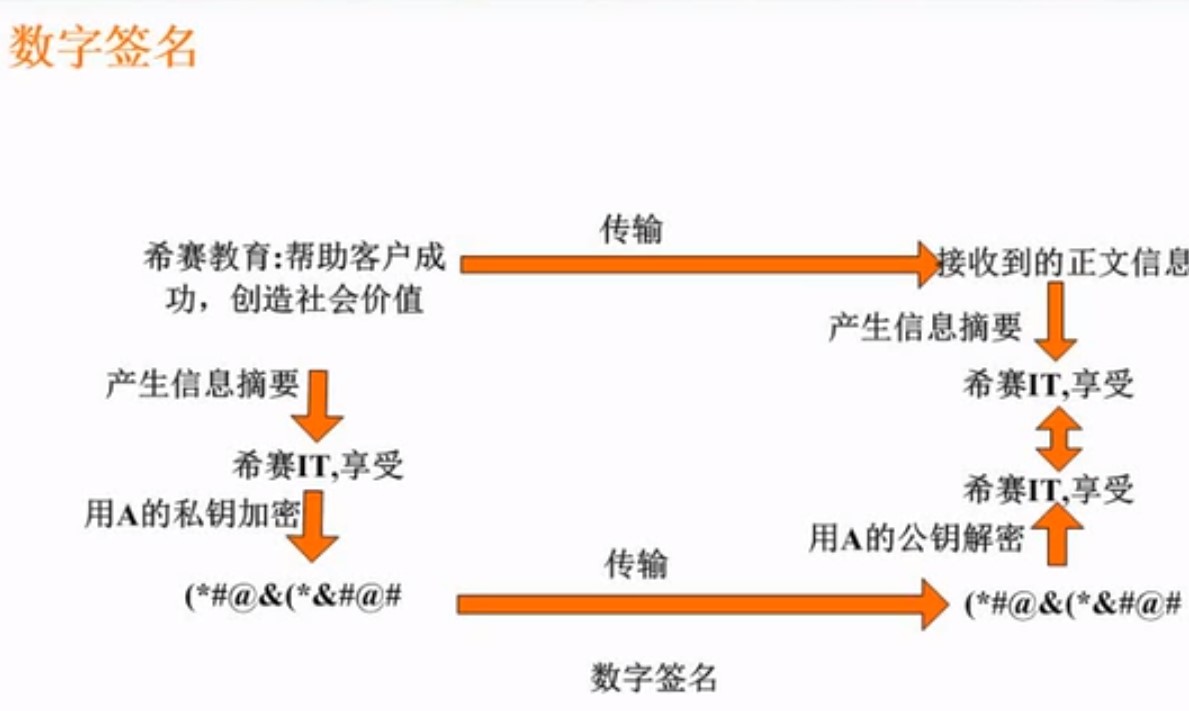

4.数字签名 (重点)

就是先将产生的信息摘要,再将信息摘要使用秘钥加密(数字签名), 传过去,用公钥解密,就得到原来的摘要

然后,用传来的信息,进行摘要,进行对比,就知道有没有被拦截过,进行窜改了

这个数字签名是不具备安全性的,因为a的公钥大家都有,只是用来看下信息有没有被篡改过

用摘要进行非对称加密,因为摘要短

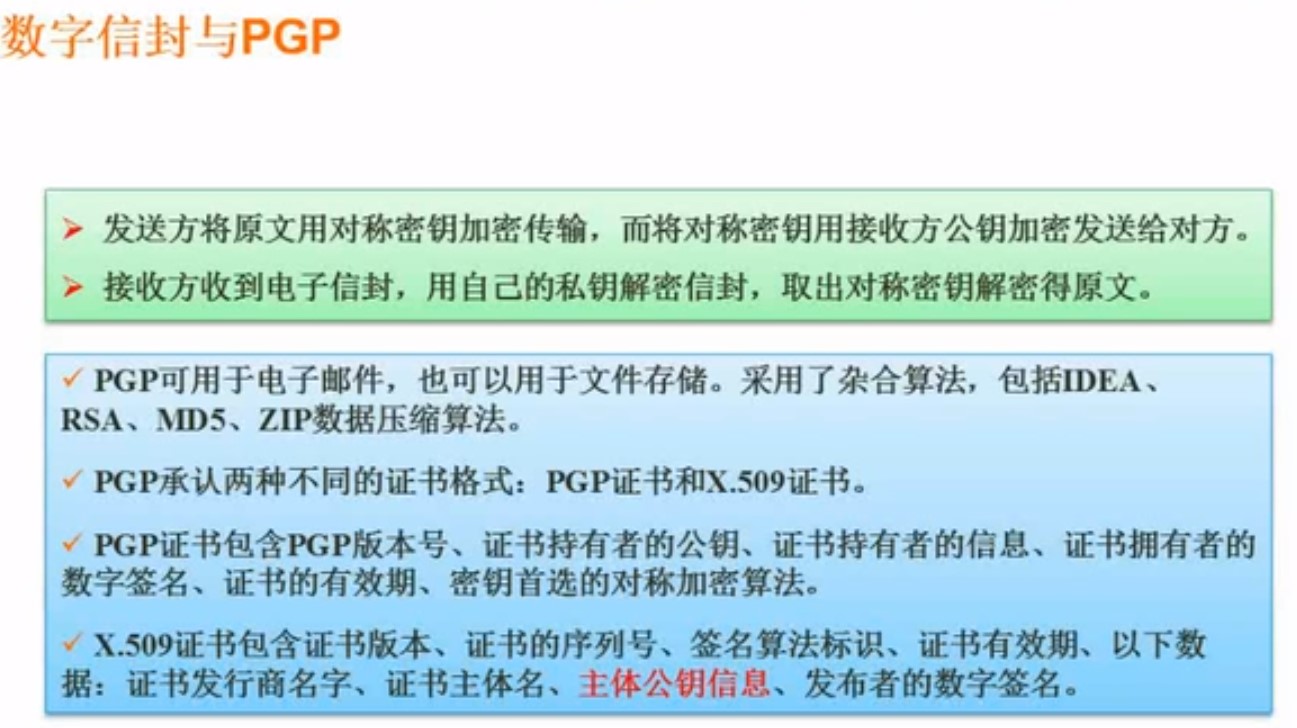

5.数字(证书)信封与PGP (重点)

数字信封: 就是将原文用对称的秘钥加密,接着用对方的公钥将 对称的秘钥 进行加密

对方接收到内容,先用自己的秘钥将 对称秘钥 进行解密,然后将解密出来的 对称秘钥 将内容解密

例如a发信息给b,b得把自己的公钥传给a时,但是传秘钥过程,c就把秘钥就截获,替换了c的公钥过去给a。

所以就不能保证a收到的就是b的公钥。

所以数字证书出现的意义就是将个人的公钥和个人身份进行绑定,就不用将公钥到处传,这样可以直接直到对方的

公钥,安全。

PGP就是类数字证书,类似身份证

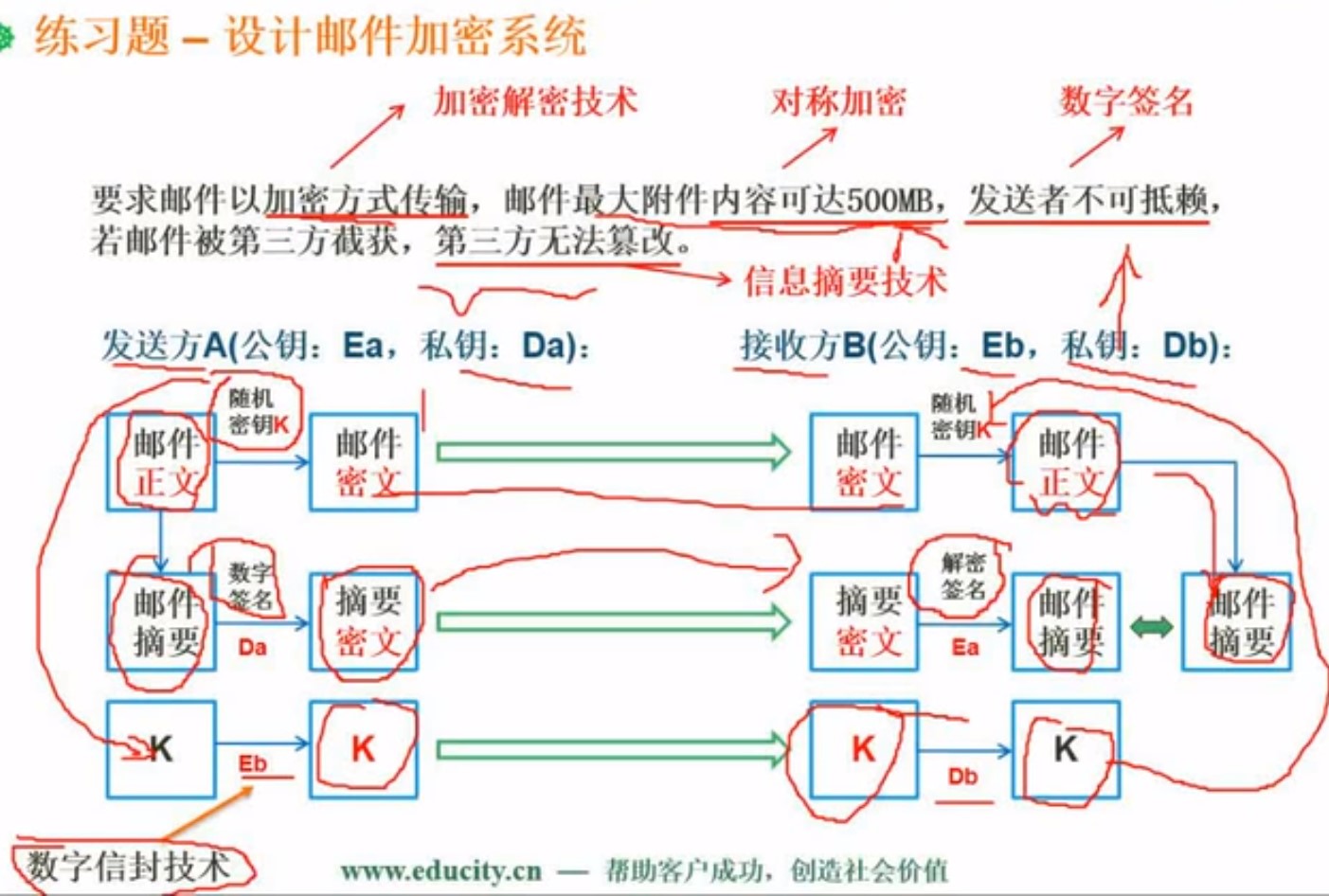

5.1 邮件加密系统

传东西,记得用数字信封来传

发送者不可抵赖,就是要用对方的秘钥将摘要进行数字签名

不可串改,就是将内容进行摘要,是摘要的不可逆性

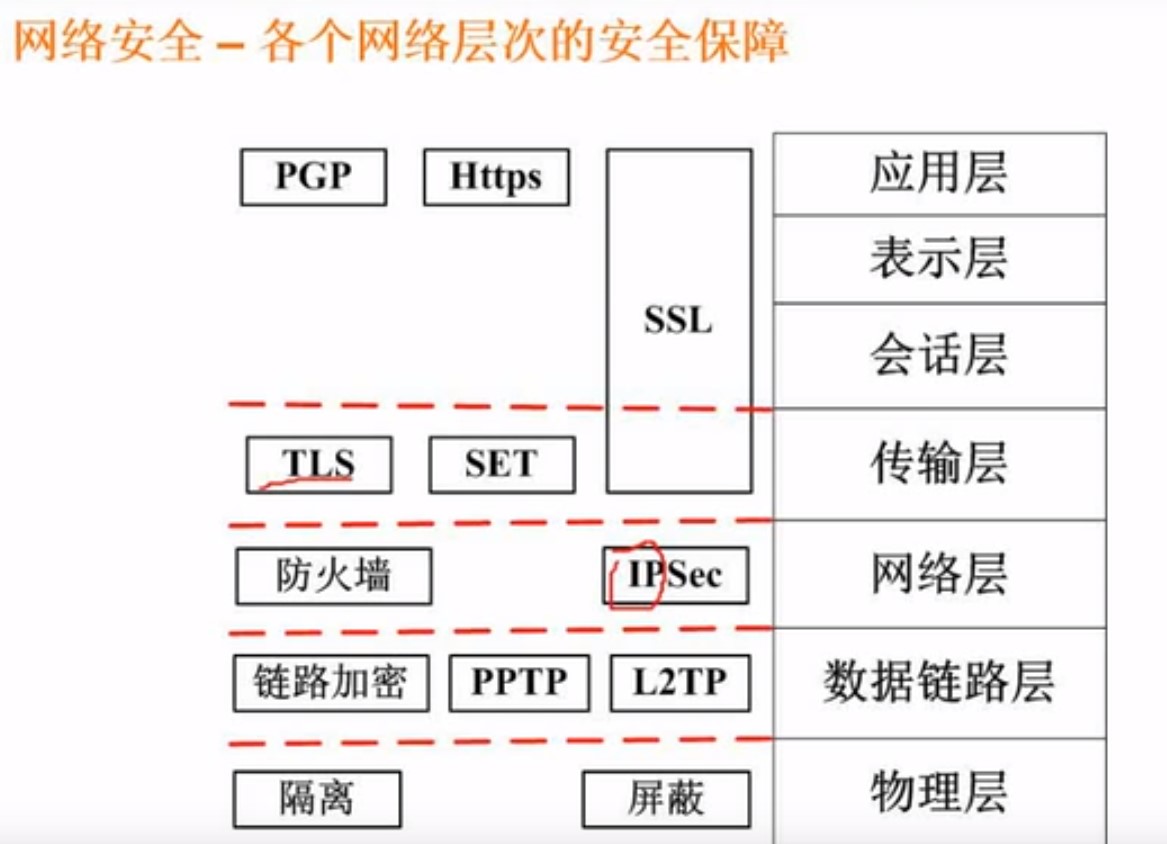

6.各个网络层次的安全保障 (重点)

考的比较多的就是选择题,问下面的安全协议,哪个是属于什么层的

http走的明文,将http和ssl结合起来就是https

PPTP和L2TP用的隧道协议,就是相当开了隧道,在隧道传东西很安全,这两个有加密机制

IPSec是针对IP包进行加密的协议,记得是网络层

SET是面向电子商务的协议

SSL从传输层跨越了多个层次,做题时先看下除了SSL的其他层属于什么协议

PGP可以用于邮件,还有文件的加密

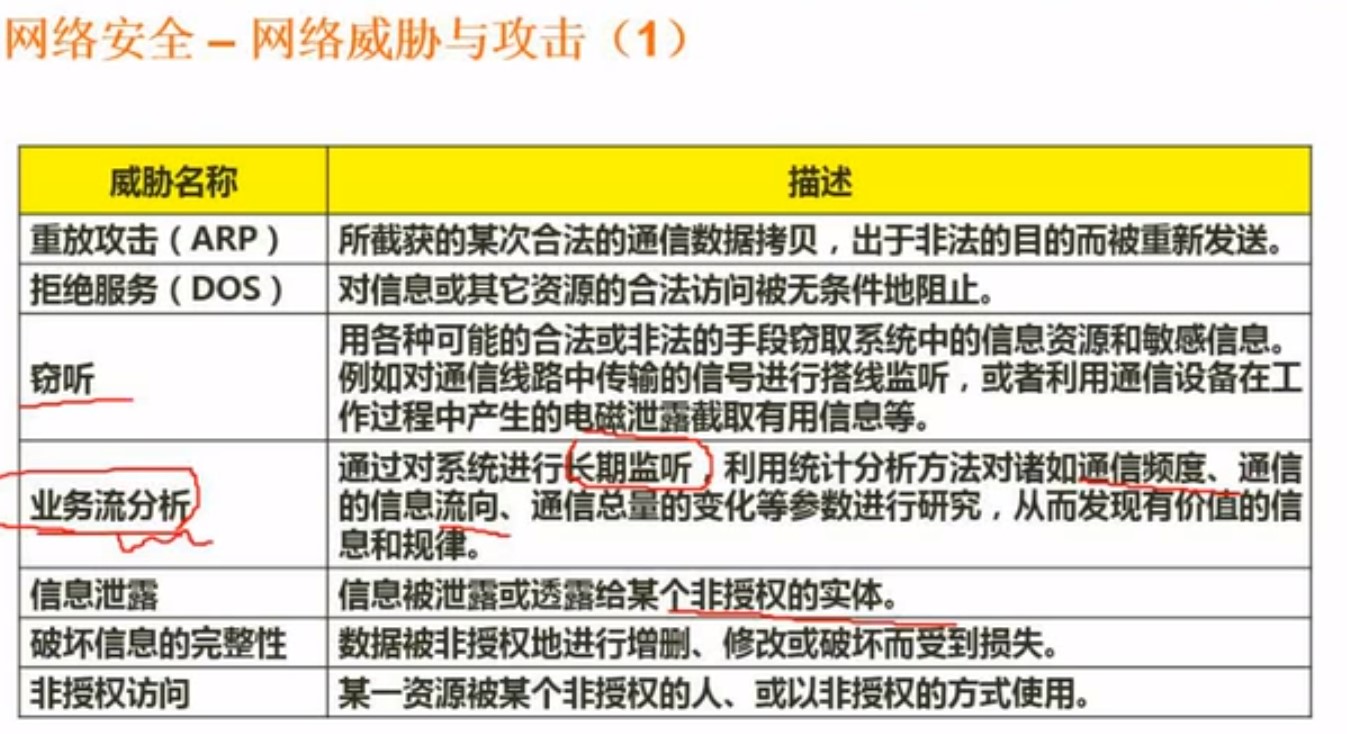

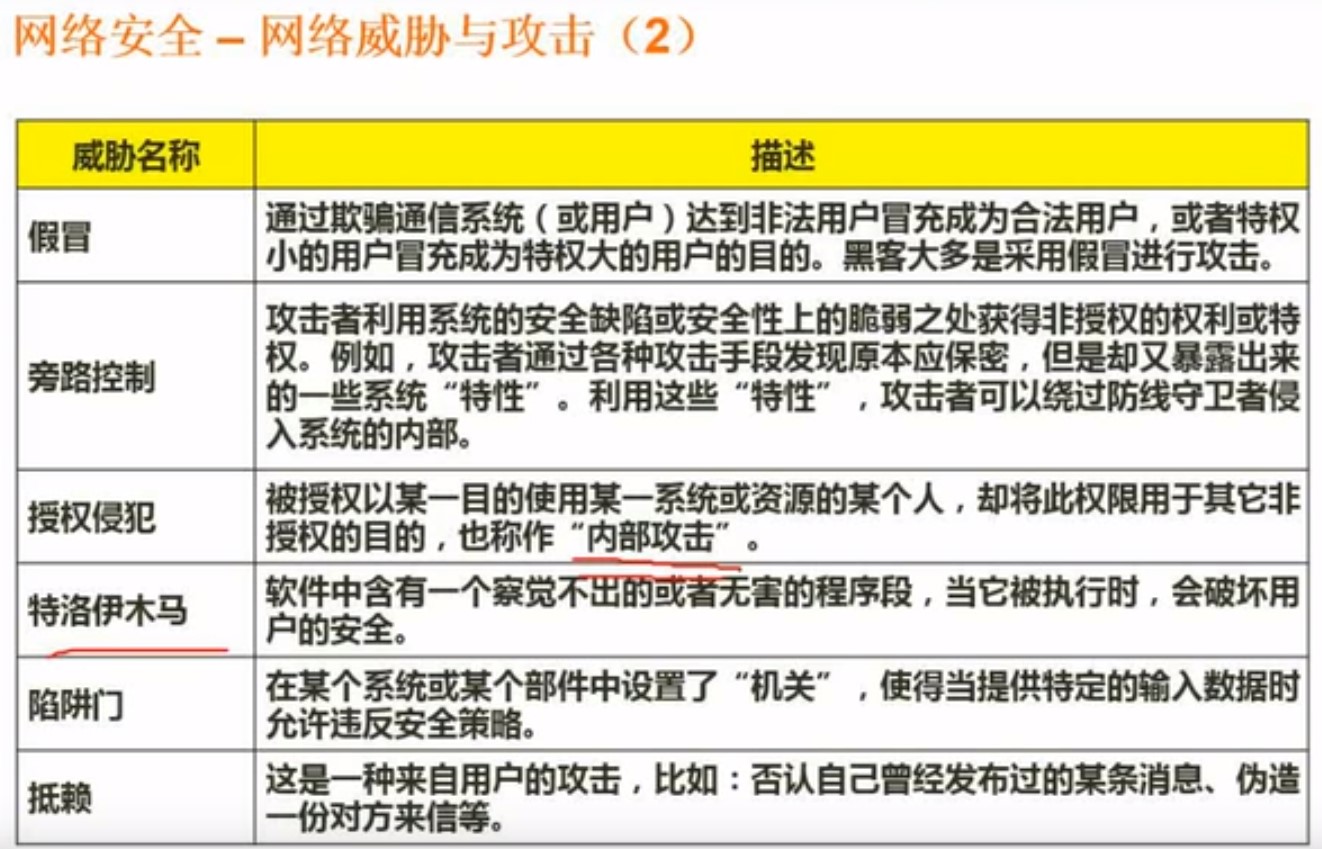

7.网络威胁和攻击 (重点)

ARP欺骗攻击

DOS就是破坏系统的可用性,合法的用户不能使用合法的资源

窃听和业务流分析,并不是看到字眼长时间监听就是窃听,而看有没有对信息进行分析,有就是业务流分析,没有就是窃听

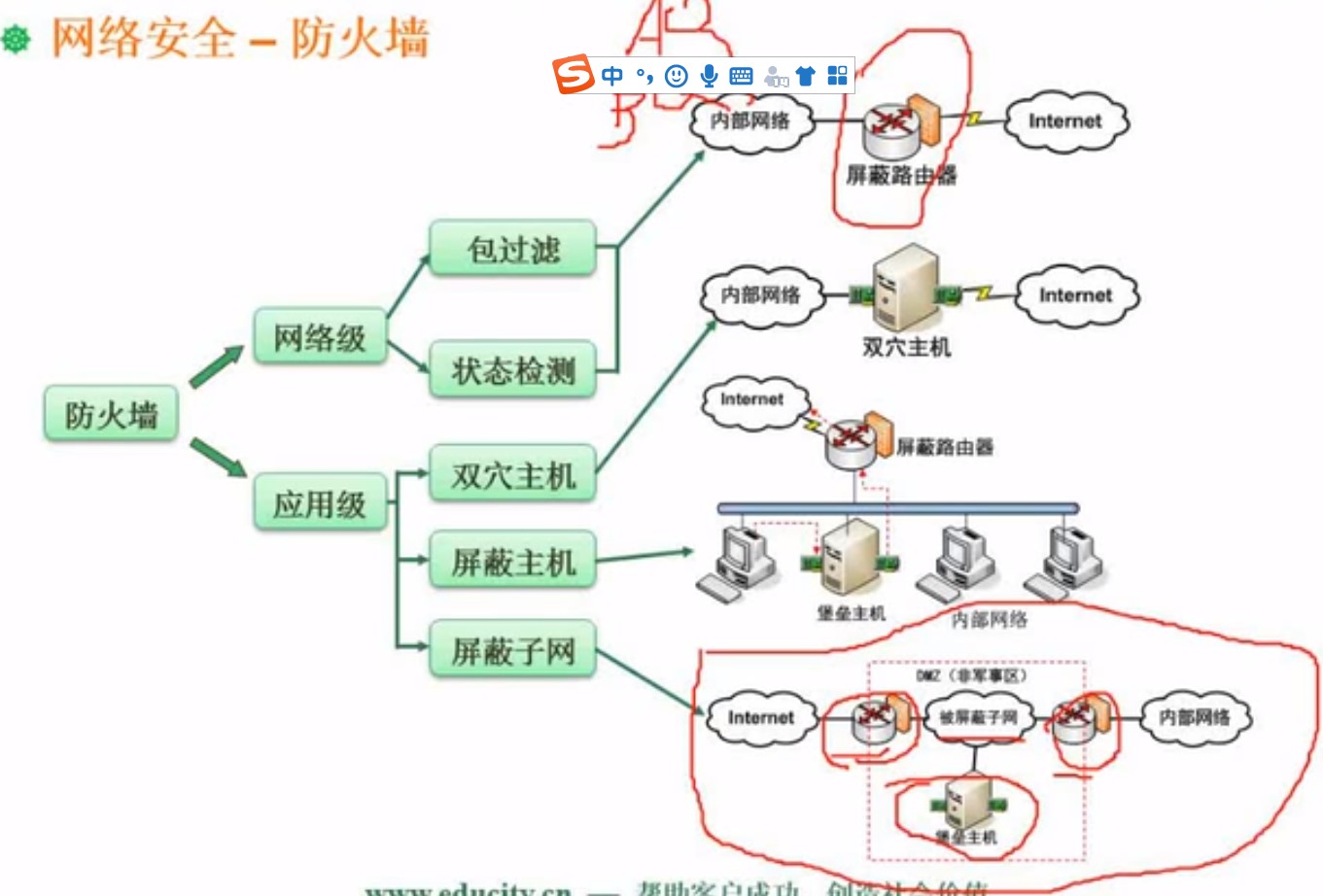

8.防火墙技术 (重点)

网络级的层次比较低,但是效率高 就是将指定来源的Ip包扔掉,不接受,哪个ip段的不能进来

应用级的层次比较高,但是效率低

应用级的就是检查,例如直接检查人家的车厢

屏蔽子网(考试一般只靠这个)就是再内网和外网加多DMZ(非军事区),这个不属于内部也不属于外部,

这个区放对外服务的web服务器,邮件服务器

一个屏蔽子网,就是外网访问内网的东西,有一道防火墙,接着后面还有一道防火墙,内网访问内网服务器,也有一道防火墙。

但是内网的攻击内网的东西,这个屏蔽子网起不了作用

浙公网安备 33010602011771号

浙公网安备 33010602011771号