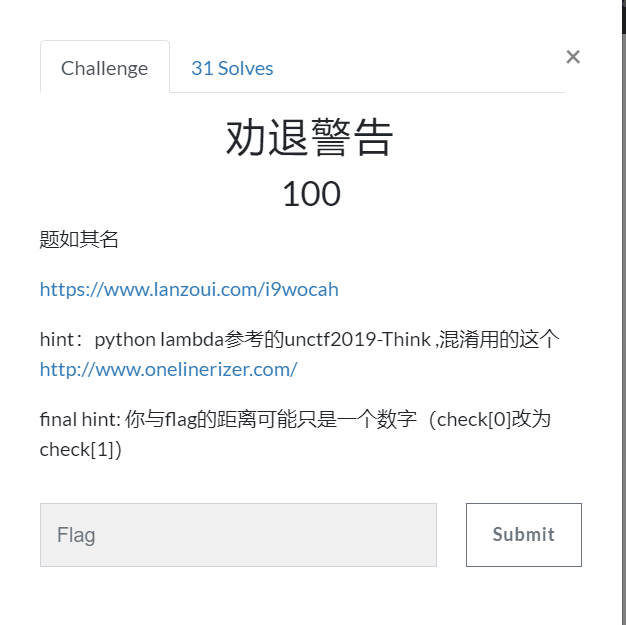

ctfshow-劝退警告

下载打开之后是一个图片

在kali中使用foremost命令,分离出一个压缩包

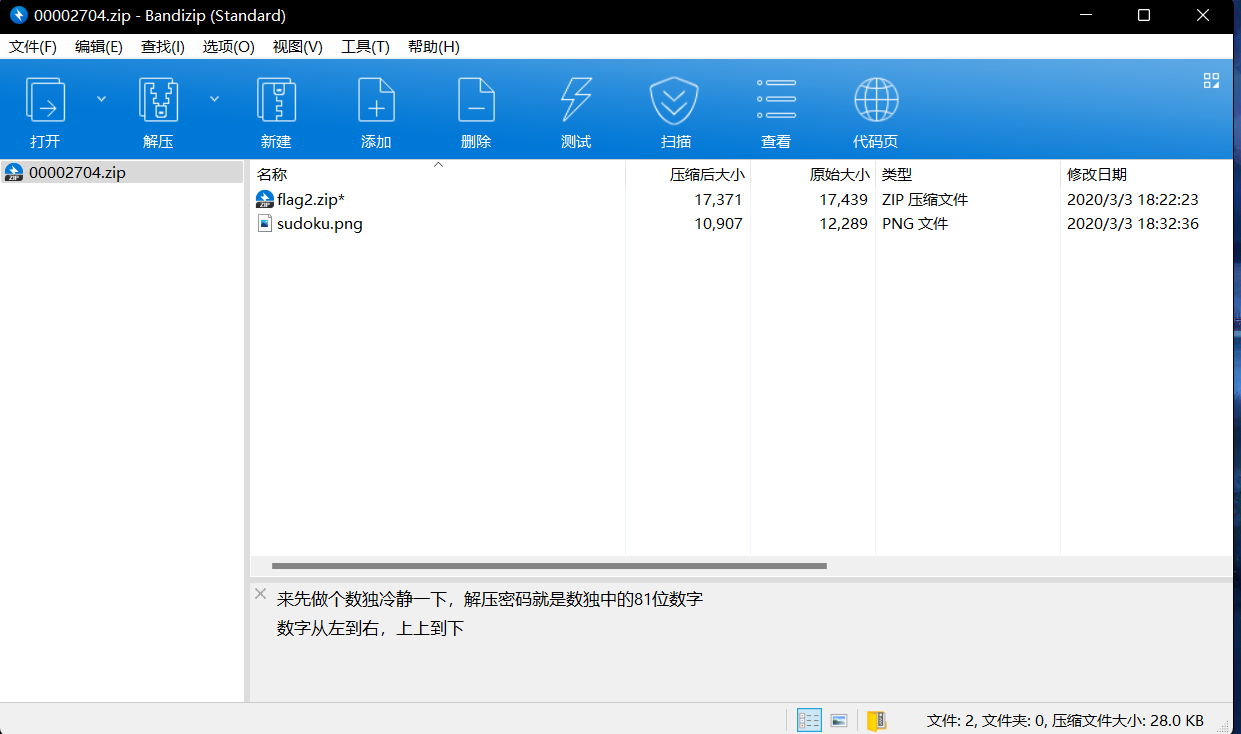

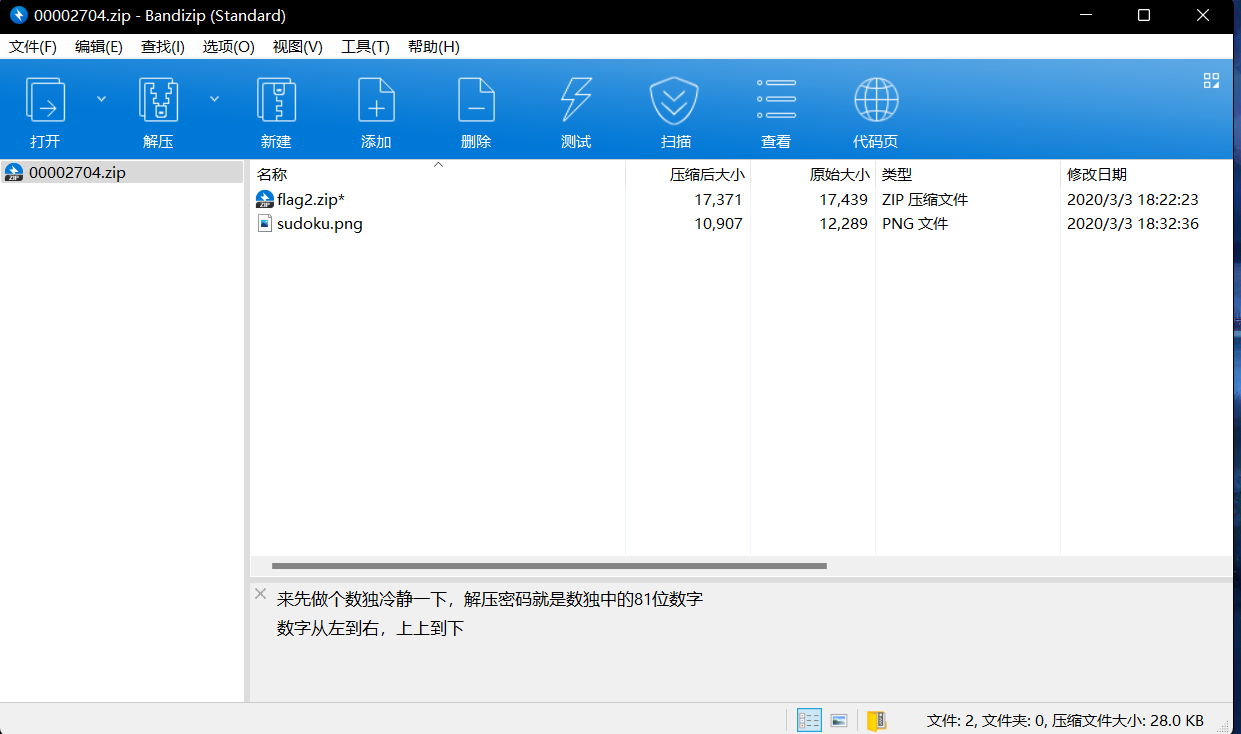

打开后是一个压缩包和一个图片,下面还有一个提示:数独

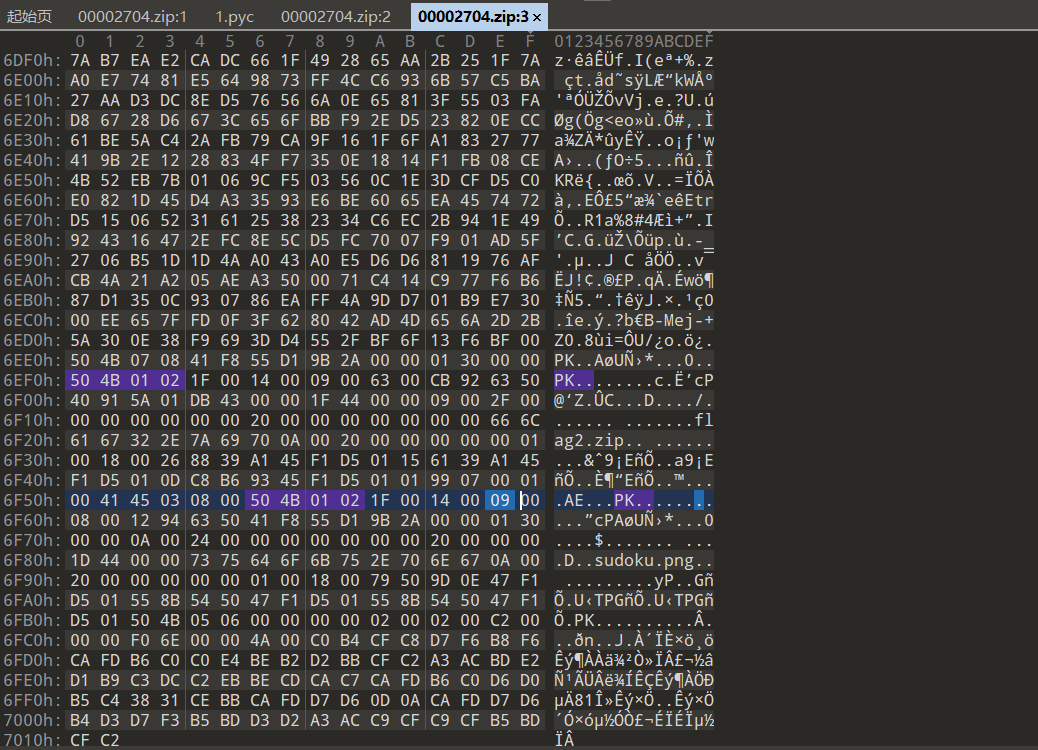

都需要密码才可以打开,猜测有伪加密

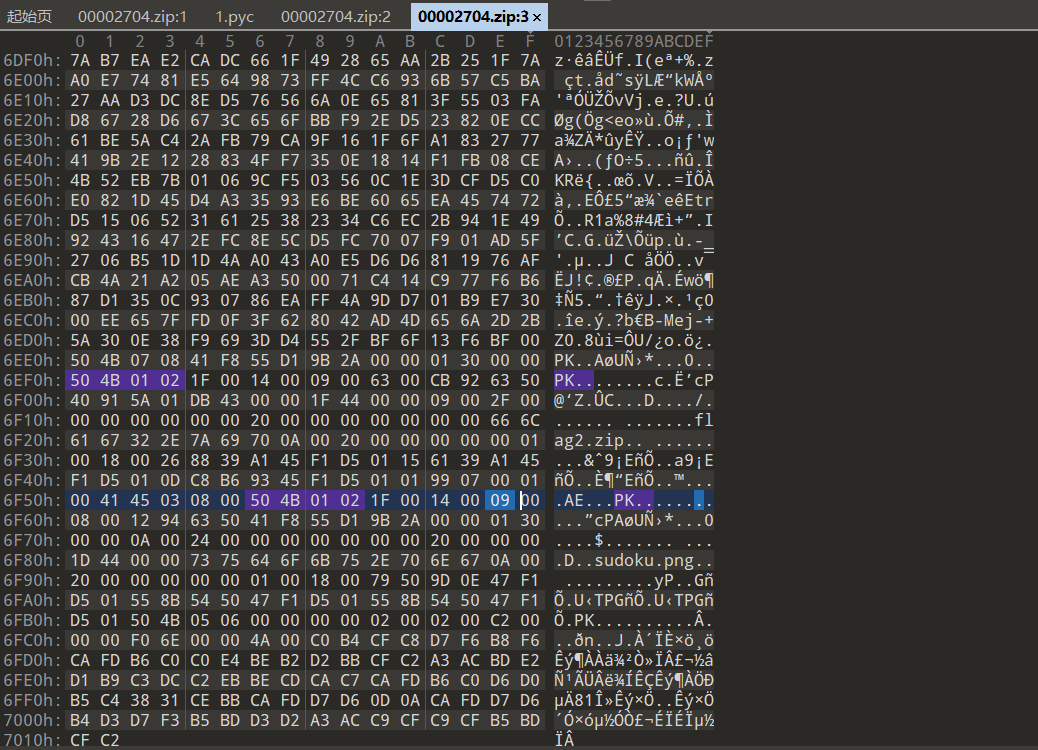

使用010打开,发现果然有伪加密

将09更改为00,图片就可以打开了

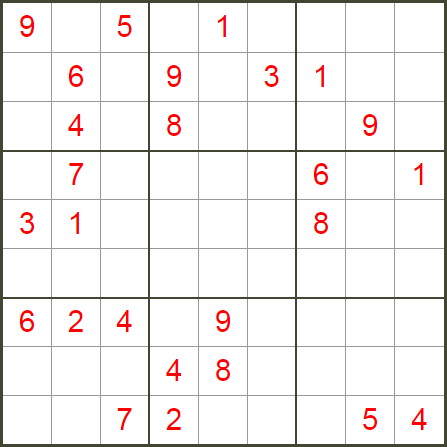

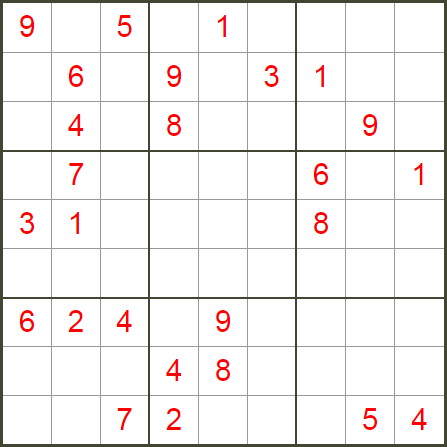

打开数独的图片

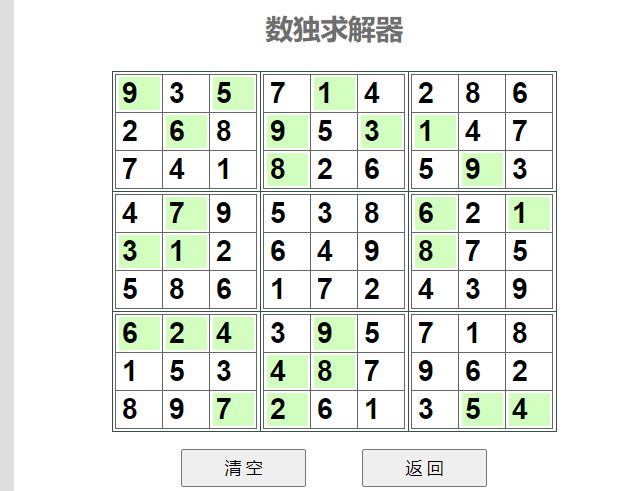

有兴趣的可以在线学习一下数独的解法,但是也可以使用数独在线求解器

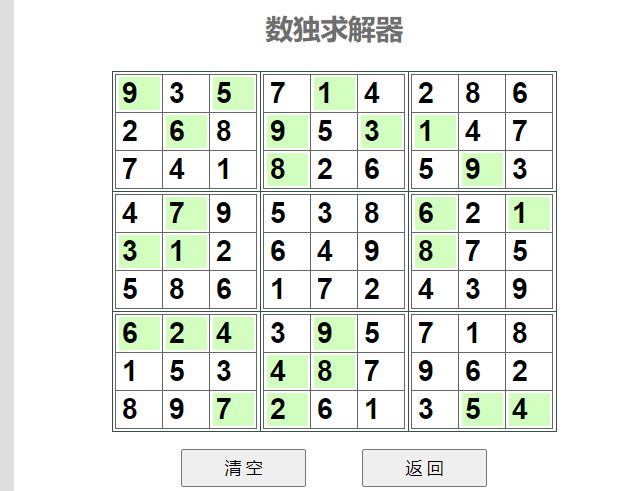

得到压缩包的密码

下载打开之后是一个图片

在kali中使用foremost命令,分离出一个压缩包

打开后是一个压缩包和一个图片,下面还有一个提示:数独

都需要密码才可以打开,猜测有伪加密

使用010打开,发现果然有伪加密

将09更改为00,图片就可以打开了

打开数独的图片

有兴趣的可以在线学习一下数独的解法,但是也可以使用数独在线求解器

得到压缩包的密码