CTF_BUGKU_MISC_wp(持续更新)

1、签到题

略。

2、这是一张单纯的图片

得到一张jpg格式得图片,保存下来。

使用flexHEX打开图片,最后出现了Unicode码的内容。将Unocode码转换为Ascii码,得flag为:key{you are right}.

3、隐写

得到一个png格式的图片。用flexHEX或者Wireshark打开。修改高度,譬如使高度和宽度一样,可以显示被隐写的flag,为:BUGKU{a1e5aSA}。

![]()

根据png的格式进行查看,第一行是png的pe头,第二行是png的宽和高,将第二行宽和高修改为相同,就可以了。 (固定)八个字节89 50 4E 47 0D 0A 1A 0A为png的文件头 (固定)四个字节00 00 00 0D 代表数据块的长度为13 (固定)四个字节49 48 44 52(即为ASCII码的IHDR)是文件头数据块的标示(IDCH) (可变)13位数据块(IHDR) 前四个字节代表该图片的宽 00 00 01 F4 后四个字节代表该图片的高 00 00 01 A4 我们需要加高。

附:PNG文件结构分析:https://www.cnblogs.com/lidabo/p/3701197.html

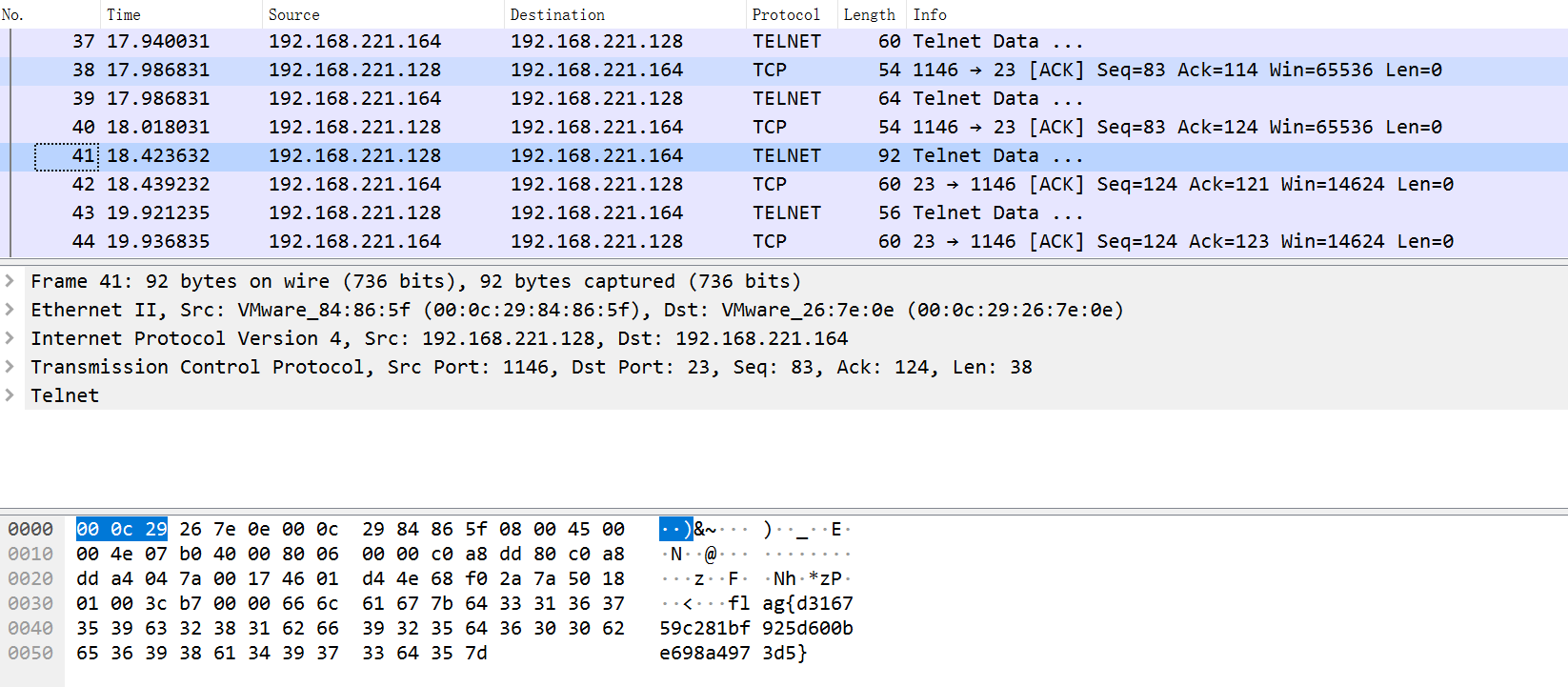

4、telnet

得到一个pcap格式的文件,用Wireshark打开。

右键 追踪流/TCP流,直接得flag,为:flag{d316759c281bf925d600be698a4973d5}。

或者可以在第41个数据包找到flag:

也可以尝试用FlexHEX打开,直接从十六进制文件中得到flag:

附:关于pcap格式:https://blog.csdn.net/ytx2014214081/article/details/80112277

5、眼见非实。

下载名为zip的文件。先用记事本打开,

发现文件头是504B 0304 ,说明是一个压缩文件(ZIP Archive (zip),文件头:504B 0304),直接改后缀为zip得到压缩文件,记事本打开,文件头还是504B 0304,仍是个压缩文件,再改后缀打开,可在word/document.xml中发现flag。为:flag{F1@g}

6、阿哒

下载得到一个jpg格式图片。习惯性查看图片属性,发现一长串十六进制数,转换为字符得:

把图片更改为zip格式,解压缩得到一个txt文件,打开需要密码,输入字符串sdnisc_2018即可,内容即为flag。为:flag{3XiF_iNf0rM@ti0n}

7、又是一张图片,还单纯吗?

下载文件2.jpg。在kali里,输入binwalk 2.jpg打开图片,发现这是多个图片。使用foremost,输入 foremost 2.jpg ,在文件夹里得到新的图片:

即为flag。

8、猜

得到一张图片。直接识图,发现这个人是刘亦菲。再按照格式写出flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号