vpn基本理论介绍

实施vpn的动机

实施vpn最大的动机是cost saving(省钱)

使用vpn带来的问题

data security(数据安全)lack of dedicated bandwidth between sites(带宽保障)

两种vpn模型

站点到站点(l2l,site tosite)

远程访问(remote access)路由器站点到站点强

asa remote vpn比较强

站点到站点vpn技术

atm

frame relay

gre

mpls vpn

ipsec

远程访问vpn技术

ipsec

pptp

l2tp+ipsec

sslvpn

ipsec简介

提供网络层的安全

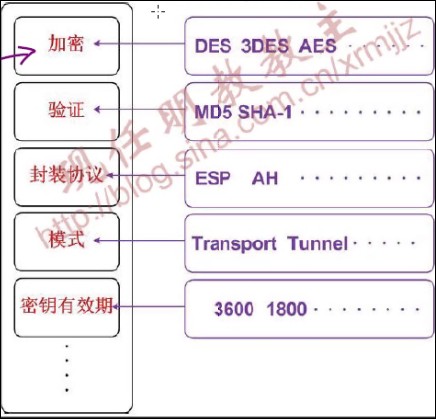

ipsec框架

两种加密学算法

对称密钥算法:相同的密钥进行加解密

特定:

同一个密钥用于加解密

有点:

速度快

安全紧凑

缺点:

明文传输共享密钥,容易出现中途劫持和窃听问题。

密钥数量是以参与者数量平方的速度增长(指数增长)

因为数量过多,所以管理和存储会有很大的问题

不支持数字签名和不可否认性

非对称密钥算法:不相同的密钥进行加解密

特点:

用于一个密钥加密的东西只能用另一个密钥来解密。

仅仅只用于:密钥交换(加密密钥)和数字签名(加密散列)

有点:

安全。

应为不必发送密钥给接受者,所以非对称加密不必担心密钥中途被截取的问题。

密钥数目和参与者的数目一样

不需要事先在各参与者之间建立关系以交换密钥。

技术支持数字签名和不可否认性。

缺点:

非常非常慢

密文会变长

流行的加密算法

对称

des

3des

aes

非对称

rea 数字签名

dh ipsec核心算法

散列函数

hash 做数据指纹

特点

1.固定大小

2.雪崩效应

3.单向

4.冲突避免

流行的散列算法

1.md5 128bit

2.sha-1 160bit

散列函数的运用

1.动态路由协议验证

2.ios image校验

3.chap认证

4.数字签名

5.ipsec

浙公网安备 33010602011771号

浙公网安备 33010602011771号