MISC隐写小结

MISC题隐写小结

一般MISC一般就是图片或者音频 ,再次呢就是一些压缩包、文档

无论是哪种格式的文件,都有共同的那些点

- 属性中的隐藏信息

- 文本编辑器(十六进制)查看有没有类似flag、key、pass等的文本,或者开头结尾有没有奇怪编码

- binwalk查看有没有复合文件

工具陈列

查看十六进制文本编辑器:010、winhex

操控音频:Audacity

MP3格式解码:MP3Stego

密码破解:zipcenop伪加密破解 、 ziperello zip格式文件包爆破密码 、 ARCHPR.exe 压缩包密码爆破

常用隐写查看工具:BlindWaterMark(盲水印)、F5隐写、silentEye隐写、stegsolve(超级常用的图片隐写)、wbstego(其他文件格式隐写)

图片特有:

图片总体做题思路

- 打开属性查看

- 用010打开查看文本中有没有隐藏类似flag、key、pass等的文本,或者开头结尾有没有奇怪编码

- binwalk查看有没有复合文件

- stegsolve查看文件各种情况

- 切换通道

- 利用上面几种工具查看有没有隐写

文件头备注:

JPEG (jpg),文件头:FFD8FF 结束:FF D9

PNG (png),文件头:89504E47 文件结束:00 00 00 00 49 45 4E 44 AE 42 60 82

GIF (gif),文件头:47494638

TIFF (tif),文件头:49492A00

png 特有

用十六位编辑器修改IHDR宽高数据(前8位宽,后8位高)

遇到的题目思路

-

无法正常显示

扔到binwalk里看什么格式,十六位编辑器看有没有文件头错误

-

.doc .docx文档

可以用html格式打开,有的隐藏的文字直接显现,或者点开隐藏文字选项

-

遇到十六位编辑器里看到有一段字符串很规整,很有可能是密钥,就要重点去查看解密的工具

-

一样的图片,两种方向:盲水印、stegsolve图片叠加

-

我还遇到过在图片上有盲文的,所以,思路打开,他们出题人真有可能让你去读盲文。。。。

音频

au查看,看有没有合适的编码,比如莫斯,凯撒啥的

或者带密码的音频就是用MP3steg解码

Decode.exe -X -p 密码 文件路径

压缩包

伪加密

判断小技巧

可以拿到ziperello看看有没有文件可以爆破的,如果没有,是伪加密

-

使用ZipCenOp.jar(需java环境) 使用方法

java -jar ZipCenOp.jar r xxx.zip -

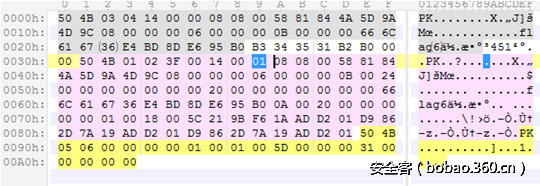

十六进制编辑器修改密标记位(拿个别人的图)

直接搜索1400就行,一般都是把1400后面的那四位都改成0000就行

![http://p1.qhimg.com/t015dbef209fe99fc31.png]()

密码爆破

就那些工具

2-5

打开四个文件,第一个文件十六进制打开最后结尾的编码unicode解码

SilentEye and wbStego4 and f5 key:handsome

三个工具,密钥handsome

第二个文件用SilentEye解得1bc29b36f

第三个文件用wbStego4.3open,解得623ba82aaf

第四个f5

java Extract 图片 -p 密钥

解得6724fd3b16718

拼接而成flag

3-1

用stegsolve一帧一帧的查解密就行

3-2

把docx文件后缀名改为html,就能看到隐藏文字

Hint:focus on the date

日期全为2020.1.16,猜测这是密钥2020116

binwalk发现还有文件隐藏,分离出来用密码解开得到两张图片

师傅给的hint是盲水印

所以两张图片合成就得到了flag{Let_Us_Timi_T0gether}

3-3

hint是strings,挨个试了flag、key、pass

得到密钥goaway

发现有pass在里面,然后用MP3STEG解得flag

3-4

去google搜索一张一样大小的图片,通过stegsolve 的combiner下结合,在SUB(R,G,B separate)模式下得到答案

3-5

和3-4一样,用stegsolve combiner结合

浙公网安备 33010602011771号

浙公网安备 33010602011771号