buuoj刷题misc 34~ 39题

34.刷新过的图片

题目是一张jpg,binwalk和stegsolve都没分析出些啥,后来经过学习,得知题目给了提示,F5是刷新键,即该题用了F5隐写

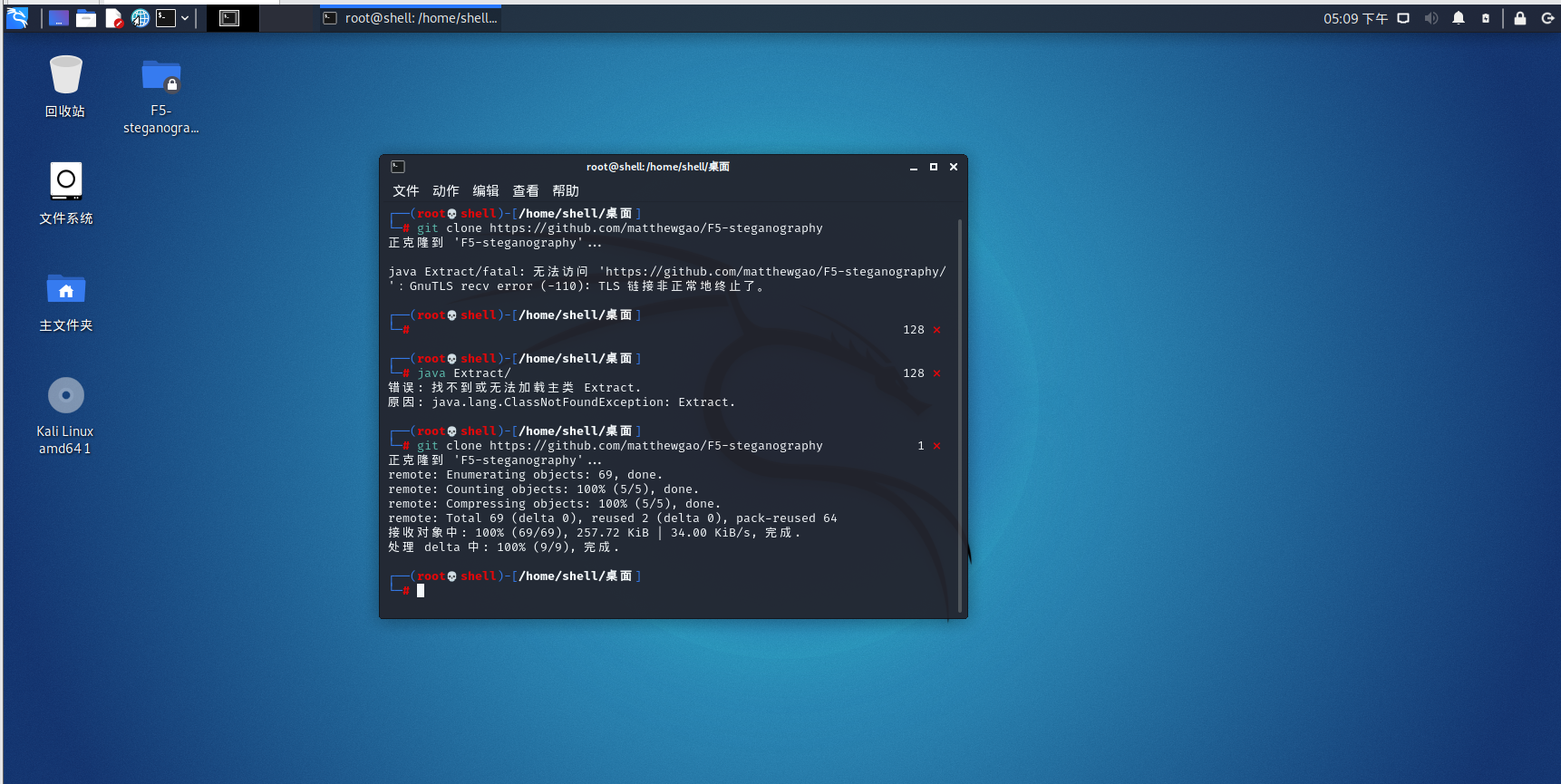

首先在kali里面下载F5-steganography

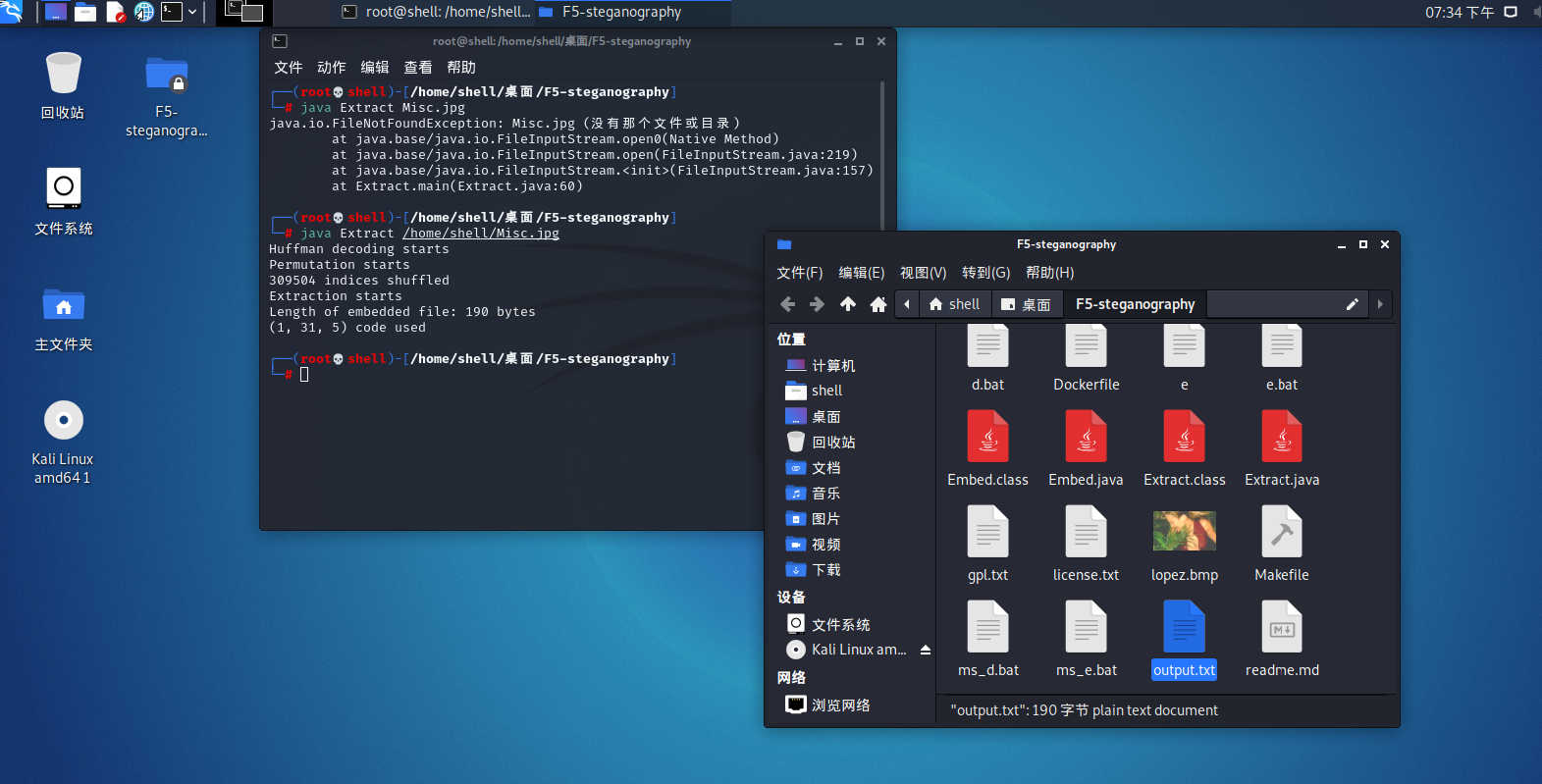

然后运用该工具解密

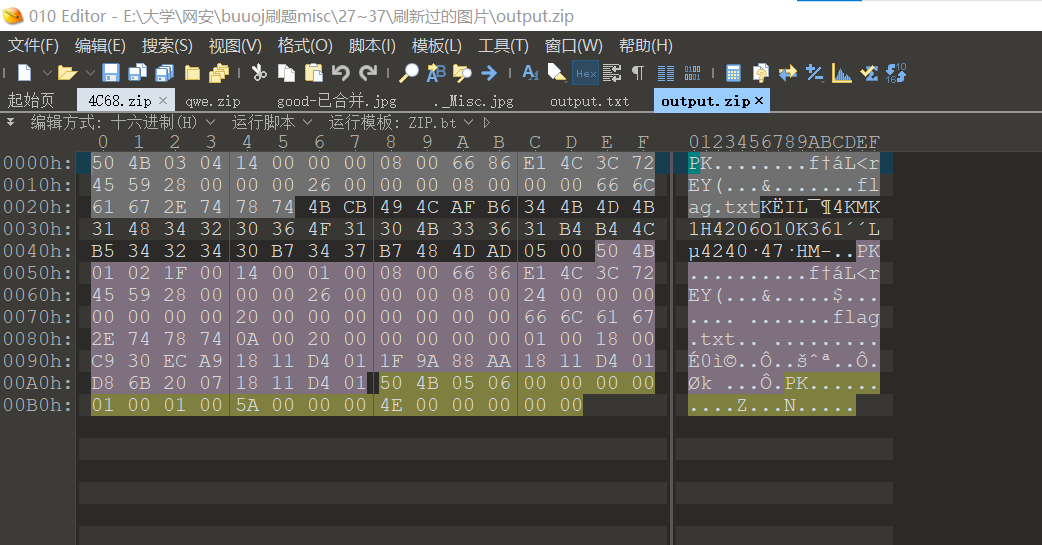

在F5-steganography文件夹会出现一个output.txt文件,打开,看到了熟悉的pk头,拖回Windows,把文件后缀名改为zip

发现文件被加密了,用010editor打开,发现是伪加密,把第5行第六列的数字改为偶数,密码取消,得到flag

35.snake

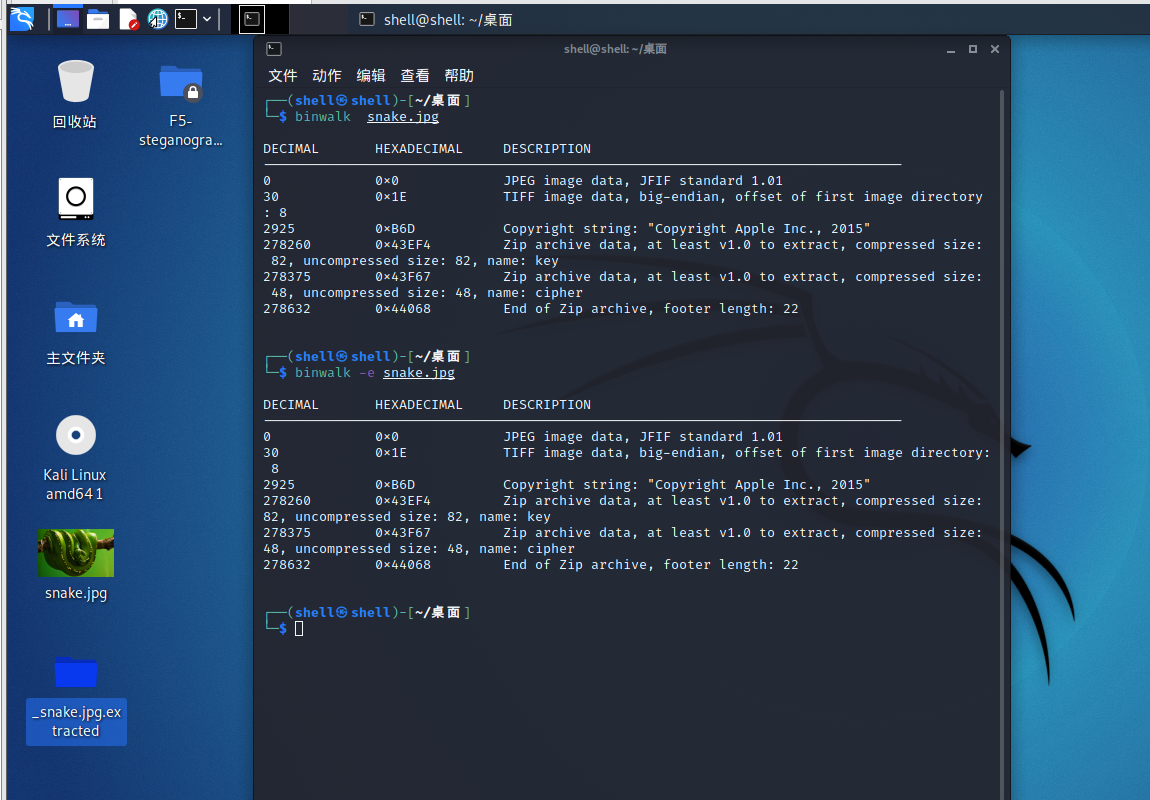

把图片扔到kali里用binwalk分析一下,得到两个文件,把输出的文件夹拖回windows

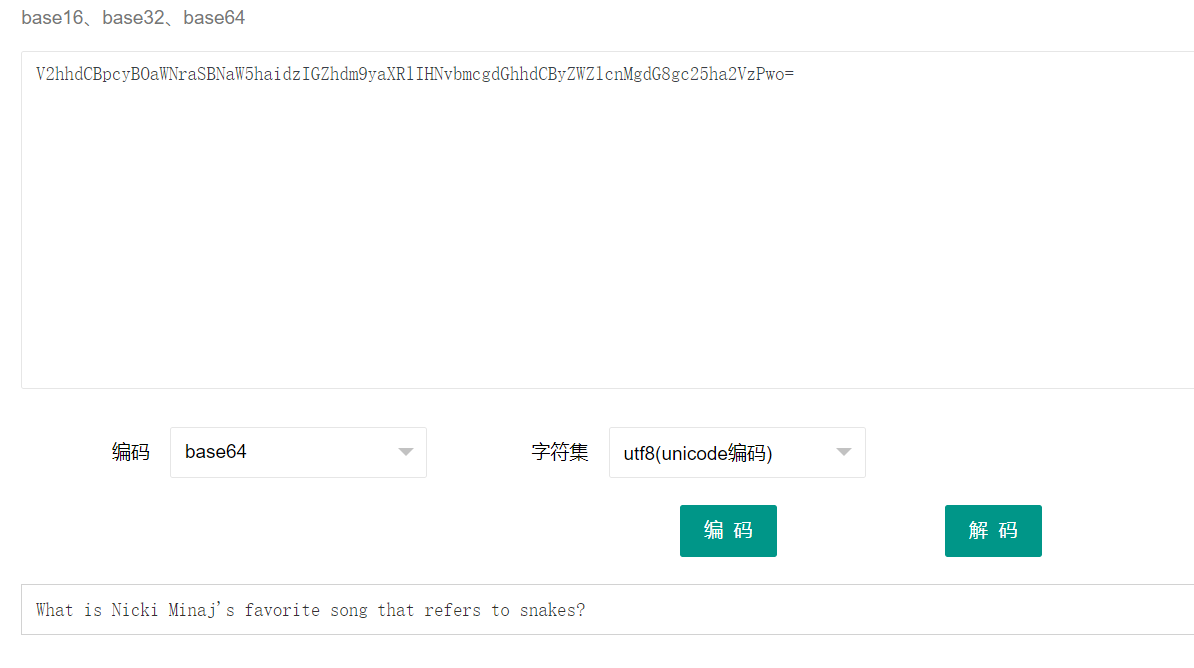

key文件用记事本打开,是一串base64编码,解码一下,得到一个问句

把问句搜索一下,得到答案是anaconda,应该是密码

cipher一看就是一串密文,经过学习,得知snake在英文中也可写作serpent,serpent是一种加密算法

然而那个网站崩了。。。

也没有找到别的可以使用的在线网站,根据别人的wp,如果这个网站可以正常使用,解密一下就可以得到flag了

36.认真你就输了

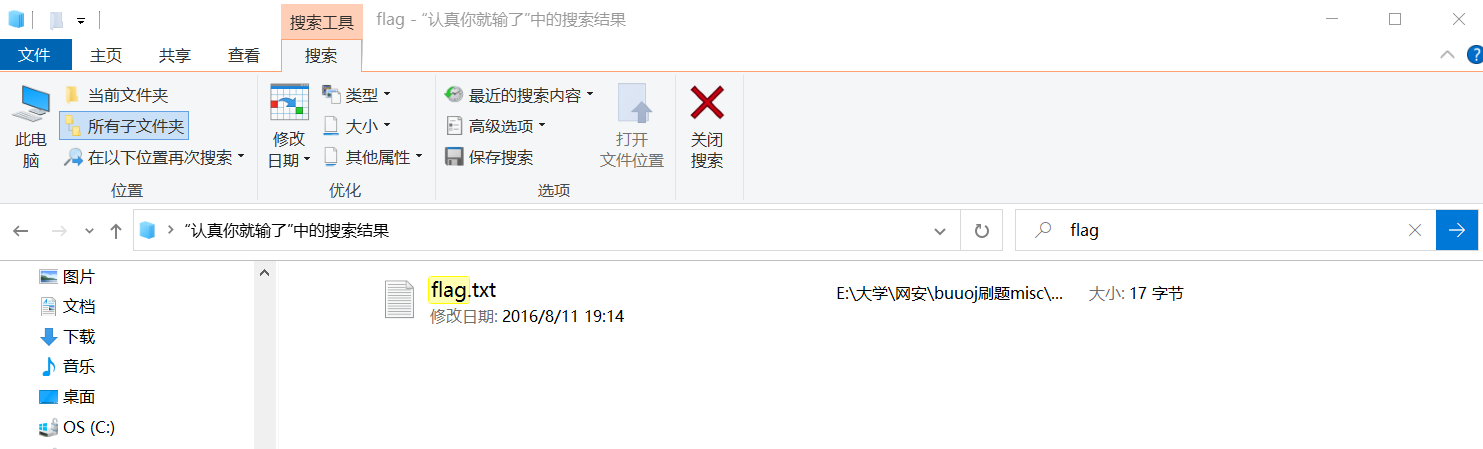

打开文件,提示与拓展名不符,用010editor打开,看到了熟悉的pk头,得知该文件实际为zip,直接改后缀名

里面有一堆文件,尝试搜索flag,还真搜到一个txt,秒出答案

37.藏藏藏

把jpg扔到kali里面用binwalk分析,发现一个zip被放到这张图片的后面,可是不知道为什么binwalk -e分离不出来,就直接手撕了

打开分离出来的zip,得到一张二维码,扫一扫就得到flag了,难怪那个docx的文件名叫福利

38.被偷走的文件

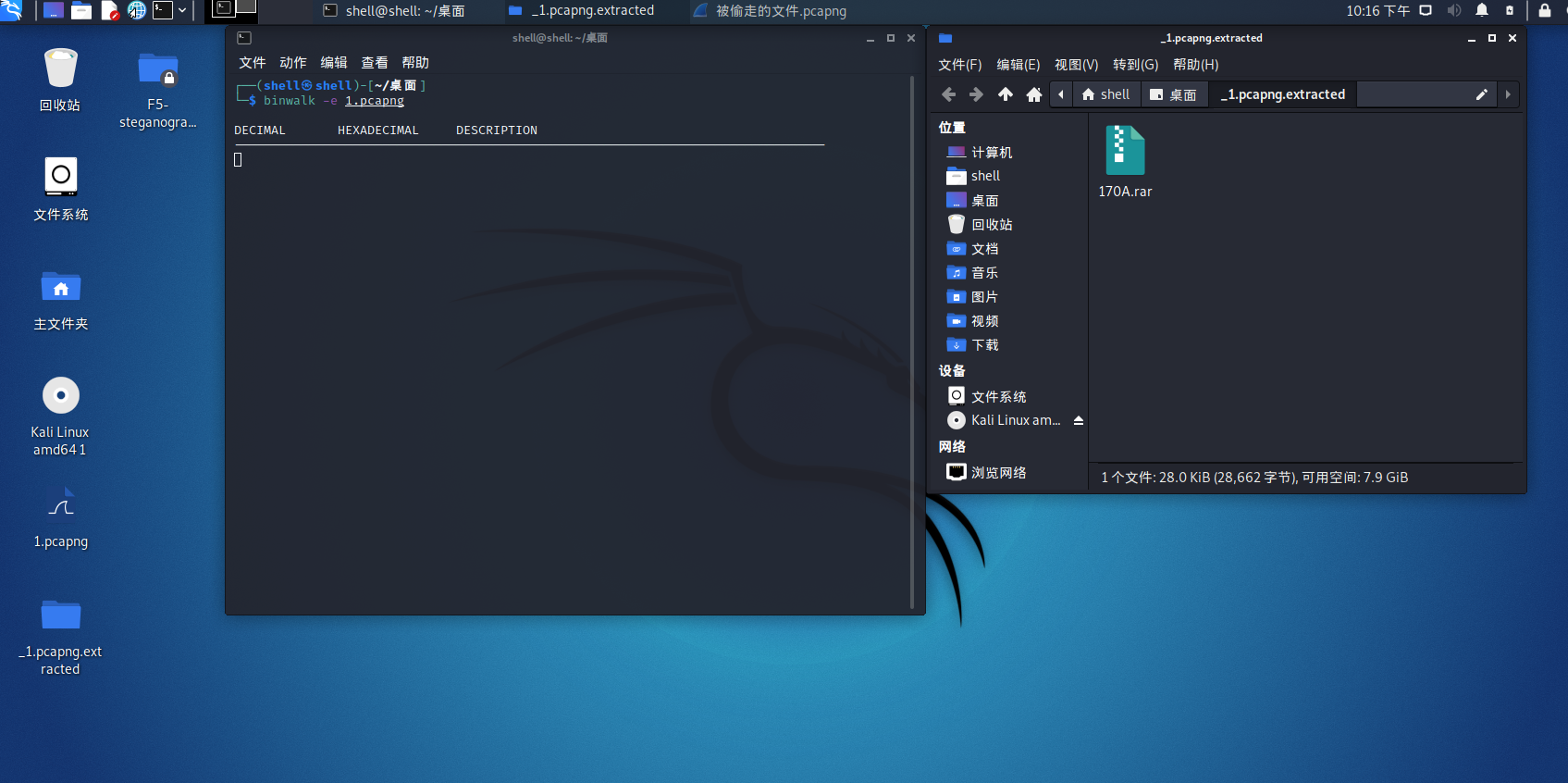

用wereshark打开,根据题目提示,文件被偷走,所以过滤ftp流,看到其中一个分区里面有rar,把这个rar用binwalk -e分离出来

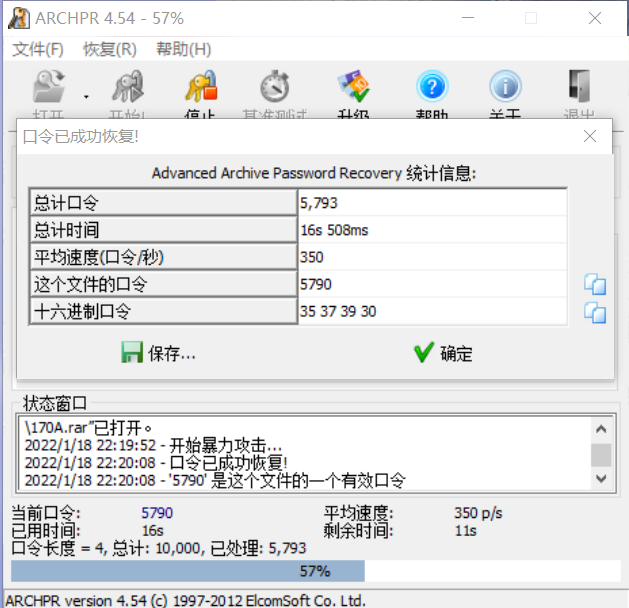

文件被加密,用archpr 4位数字暴力破解一下,还就成功了

39.佛系青年

一个加密的压缩包,然而其实是伪加密,狐假虎威,把下图选中的数字改成00就ok了

txt文件里有一段佛曰密文,用https://www.keyfc.net/bbs/tools/tudoucode.aspx解密一下就好了

40.菜刀666

在大堆的流量里看到一个flag.txt,用binwalk -e分离出来,结果是空的。。。(果然没这么简单

后来经过学习,才知道,原来,题目的意思是一个webshell的名字叫菜刀。。。。。。

明天再做

浙公网安备 33010602011771号

浙公网安备 33010602011771号