kali中安装漏洞靶场Vulhub

一、什么是vulhub?

Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。Vulhub的官方地址为www.vulhub.org。

二、安装docker

1.因为Vulhub是一个基于docker和docker-compose的漏洞环境集合,所以,第一步我们需要安装docker,切换成root用户,象征性的更新一下软件,输入如下命令

apt-get update

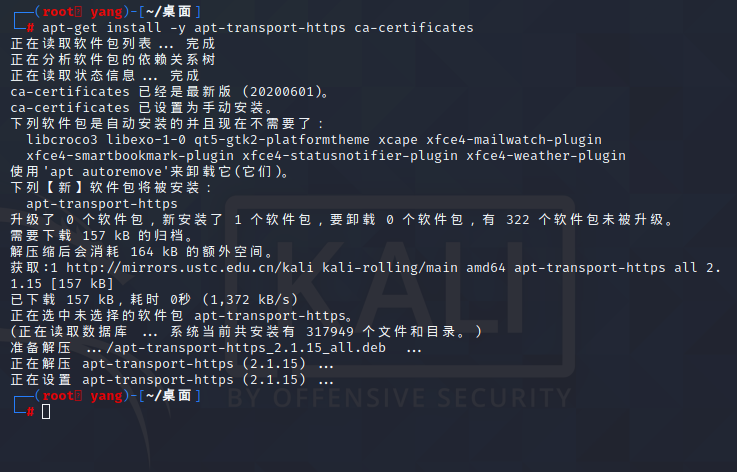

2.安装https协议、CA证书

apt-get install -y apt-transport-https ca-certificates

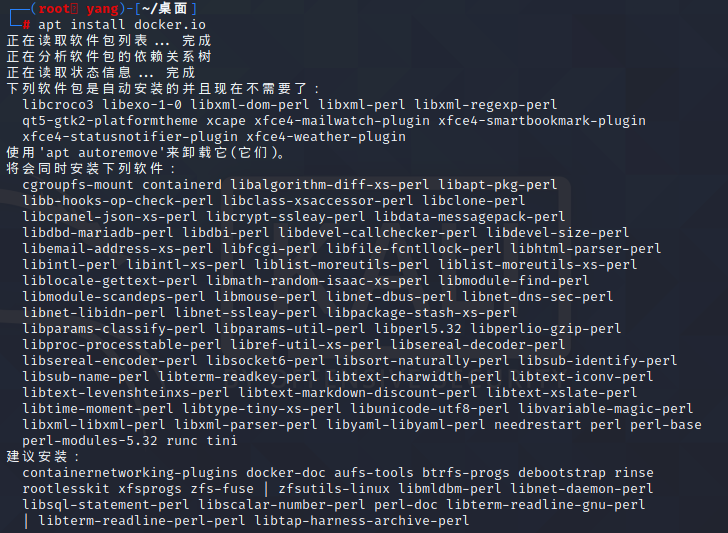

3.安装docker

apt install docker.io

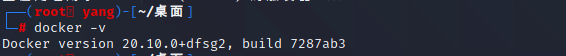

4.等待几分钟,查看版本,是否安装成功。docker -v

5.启动dockersystemctl start docker

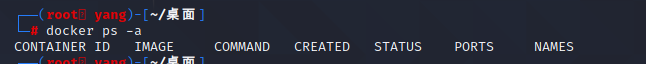

6.显示docker信息docker ps -a

7.重启,并设置开机自启

systemctl daemon-reload

systemctl restart docker

systemctl enable docker

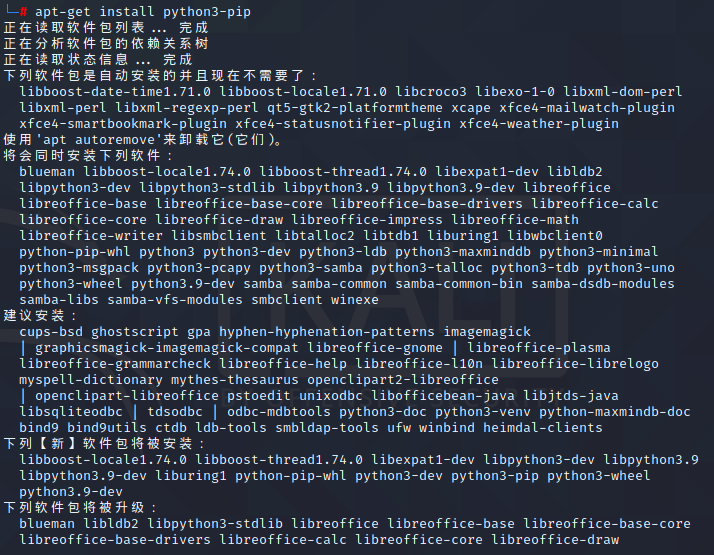

三、安装pip

apt-get install python3-pip

四、安装docker-compose

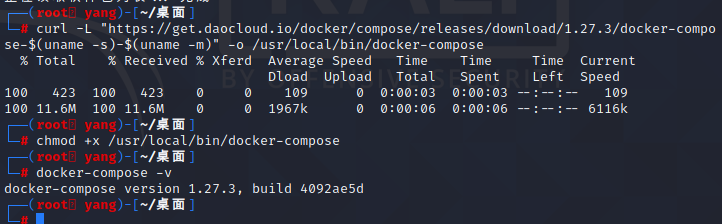

1.使用下面两种方式进行下载

(1)pip3 install docker-compose(该方式下载需要指定版本)

(2)curl -L "https://get.daocloud.io/docker/compose/releases/download/1.27.3/docker-compose-$(uname -s)-$(uname -m)" -o /usr/local/bin/docker-compose(不需装pip3)

2.查看docker-compose版本

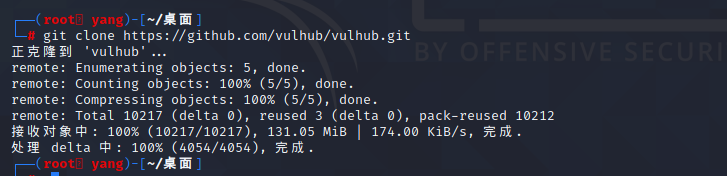

五、安装vulhub

1.这个下载速度有点慢,差不多需要半小时左右,执行这条命令下载。

git clone https://github.com/vulhub/vulhub.git

2.下载成功后,进入到vulhub目录( cd vulhub ),通过 ls 命令查看漏洞靶场。

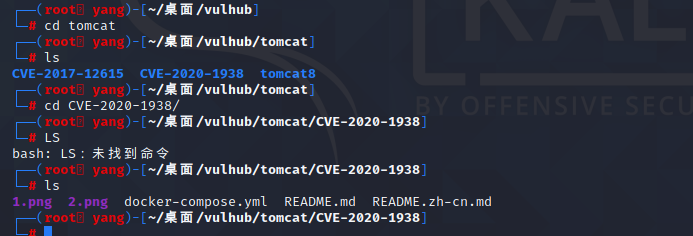

3.下面,随便进入一个目录

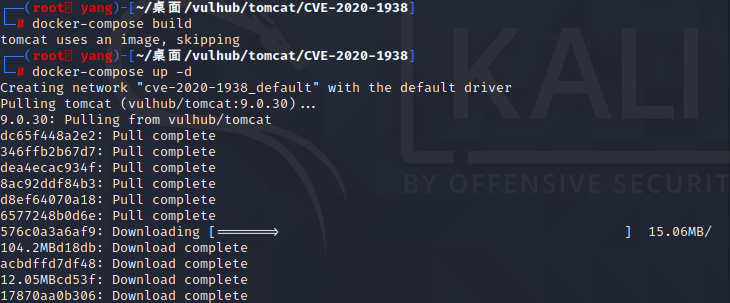

4.启动环境

docker-compose up -d

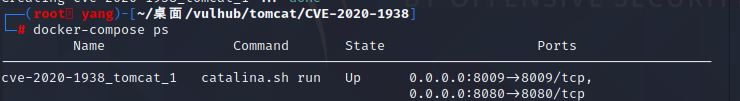

5.查看启动环境,发现端口是8080

docker-compose ps

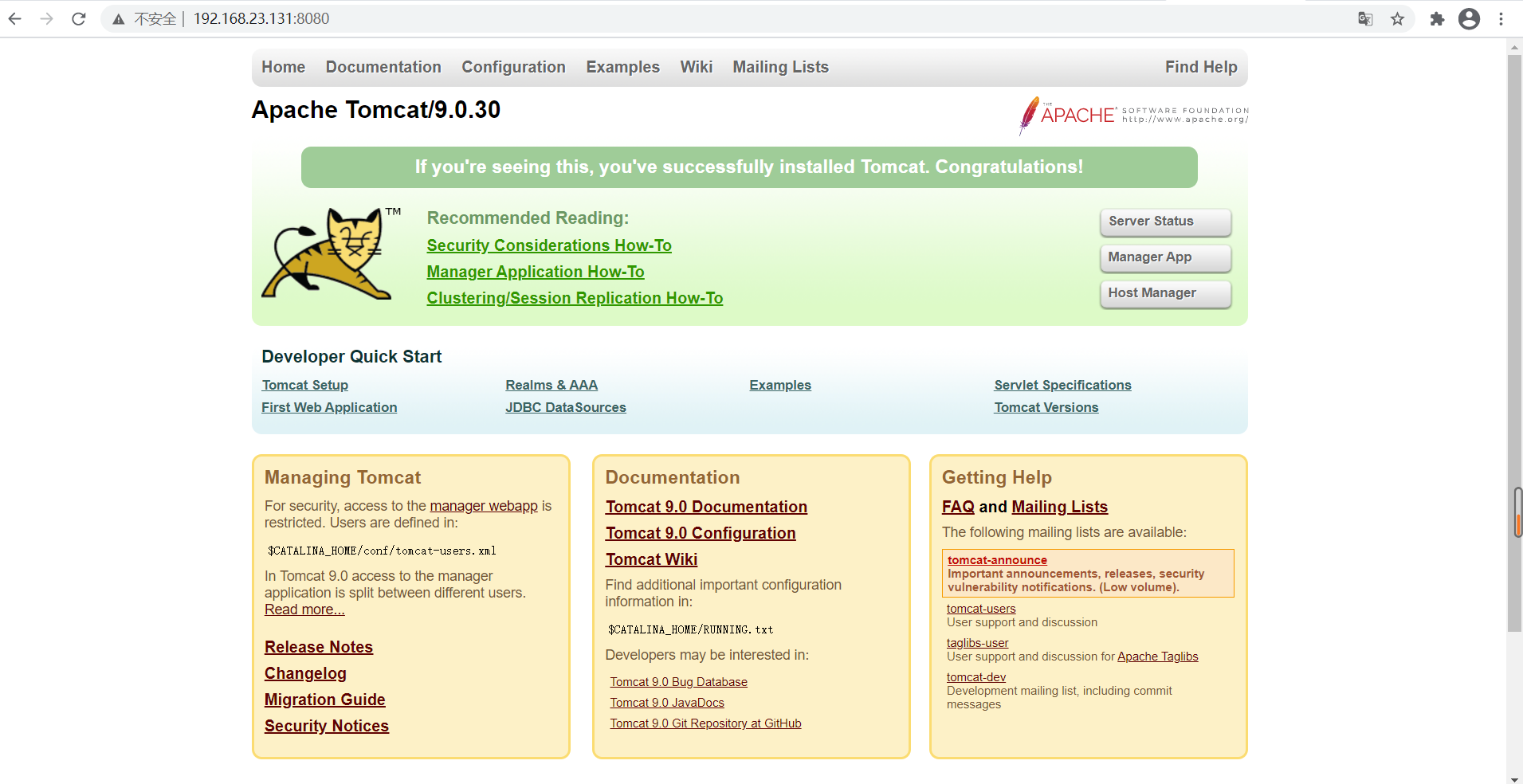

6.浏览器访问,启动成功

7.docker-compose会默认根据当前目录下的配置文件启动容器,在关闭及移除环境的时候,也需要在对应目录下。我们执行docker-compose up -d后,不要离开当前目录即可,漏洞测试结束后,执行如下命令移除环境:

docker-compose down

浙公网安备 33010602011771号

浙公网安备 33010602011771号