BUUCTF刷题MISC[一] (29-32)

BUUCTF刷题MISC[一] (29-32)

刷题随笔,有不足的望大佬们指正

目录

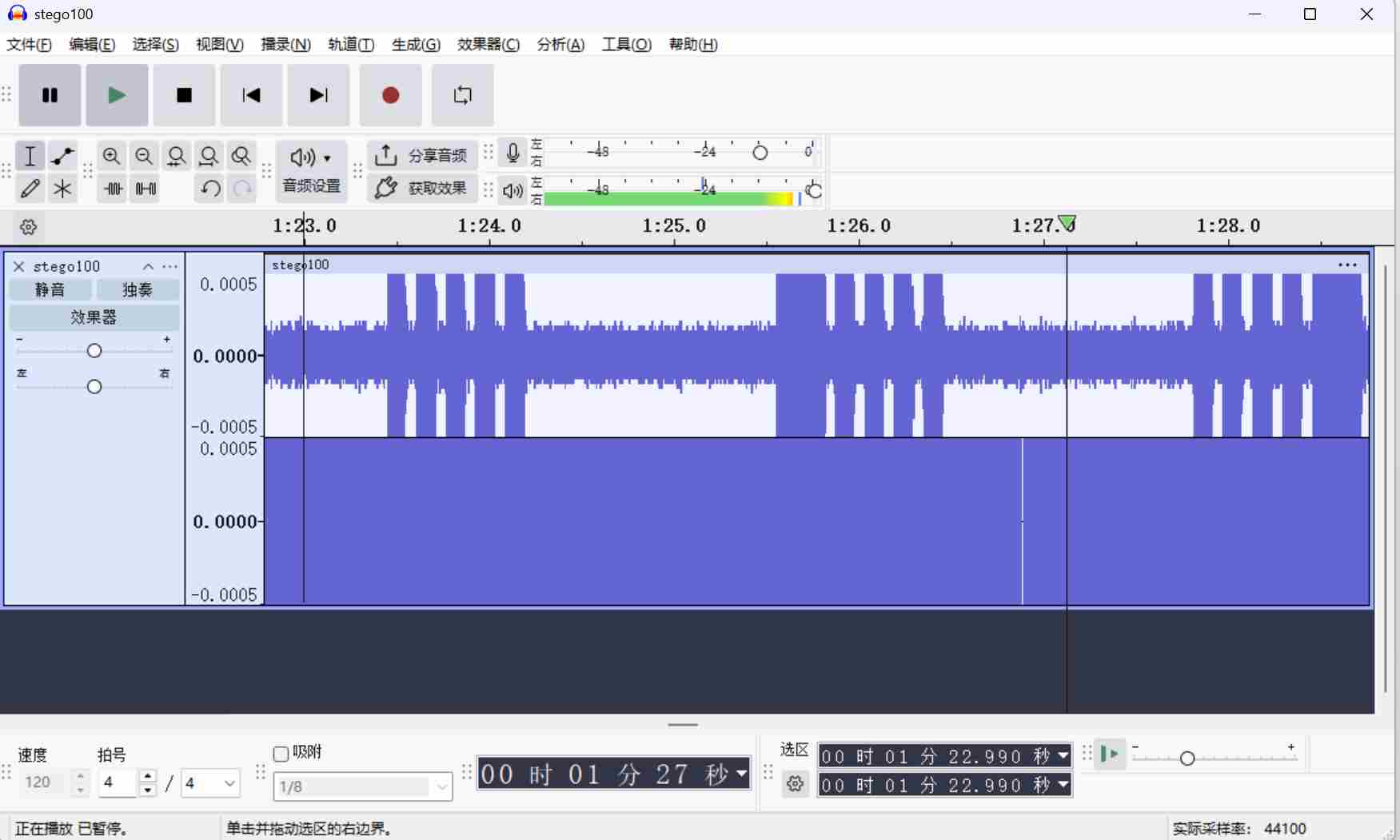

来首歌吧

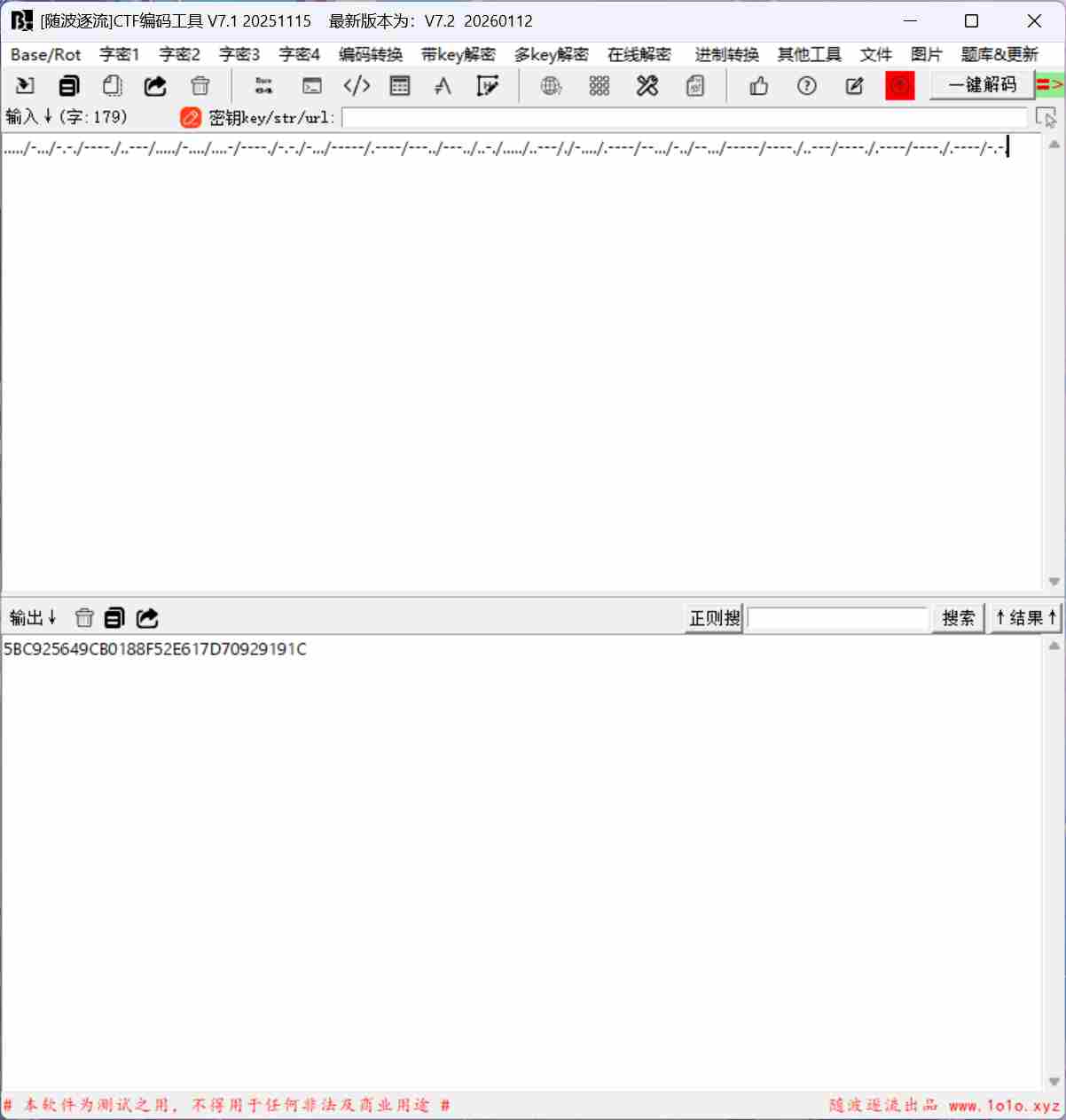

下载得到一个wav音频文件,在audacity上打开,ctrl+滚轮后观察发现,将音轨上的长短音符转换成-和.后考虑对摩斯密码解密

结果为flag{5BC925649CB0188F52E617D70929191C}

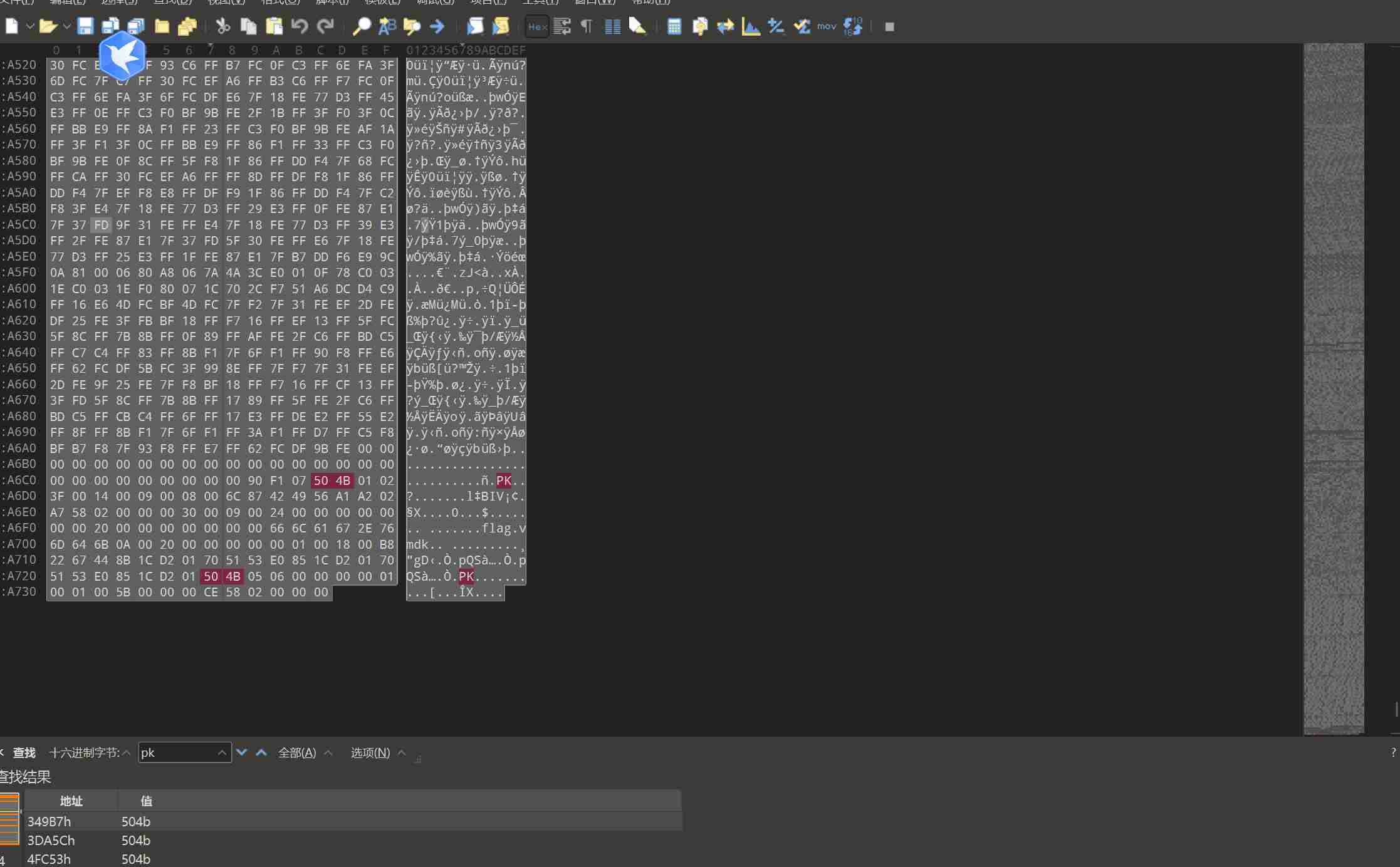

面具下的flag

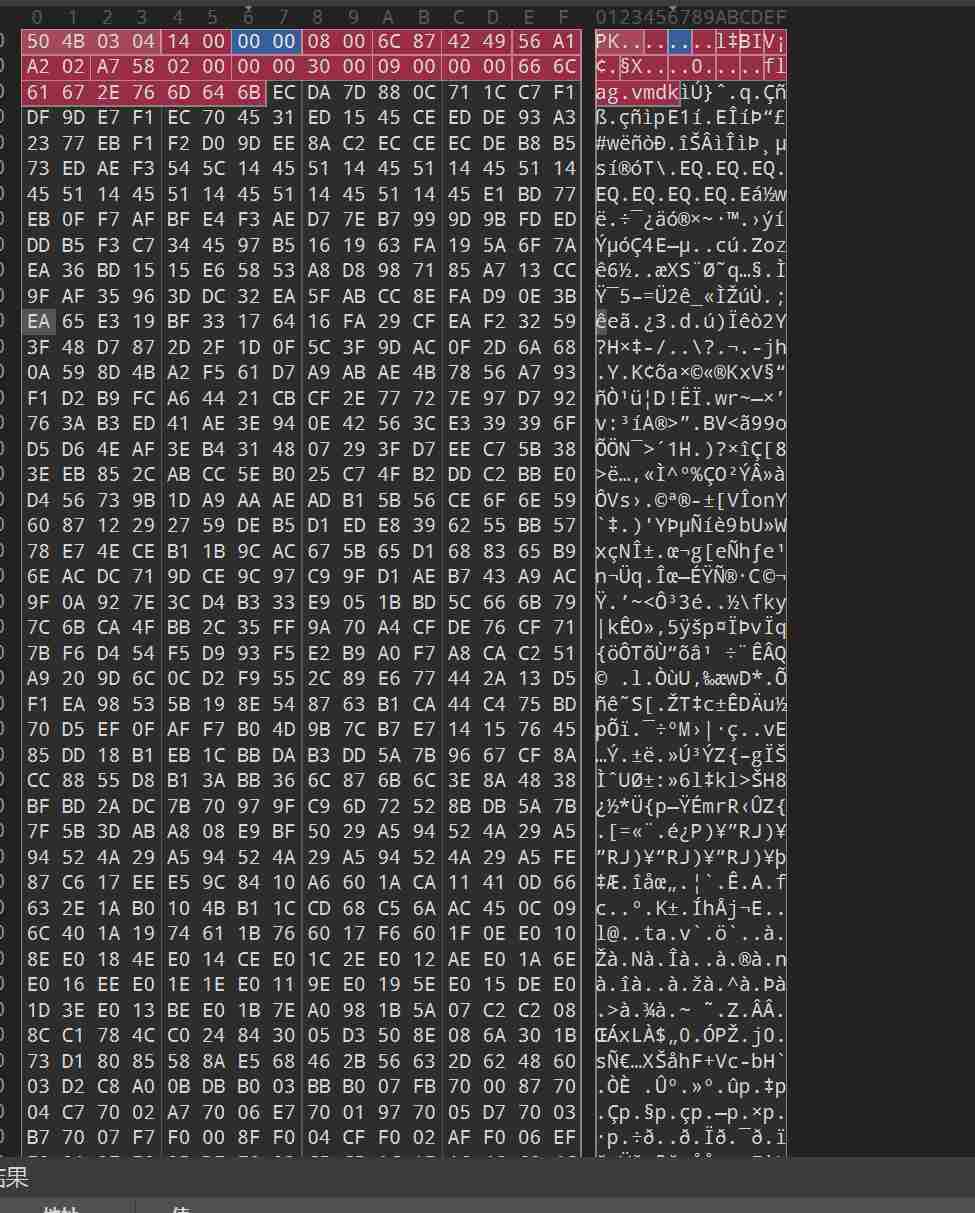

将图片拖到010中查看,发现50 4B 05 06和PK,用binwalk分离文件,得到一个zip文件

解压发现需要密码,在010上打开查看frFlags和deFlags推测是zip伪加密

将deFlags改为0即可正常解压,得到一个vmdk文件,在虚拟机中打开

补充:VMDK(Virtual Machine Disk)是 VMware 虚拟机使用的 虚拟磁盘镜像文件,用于模拟物理硬盘的存储结构。

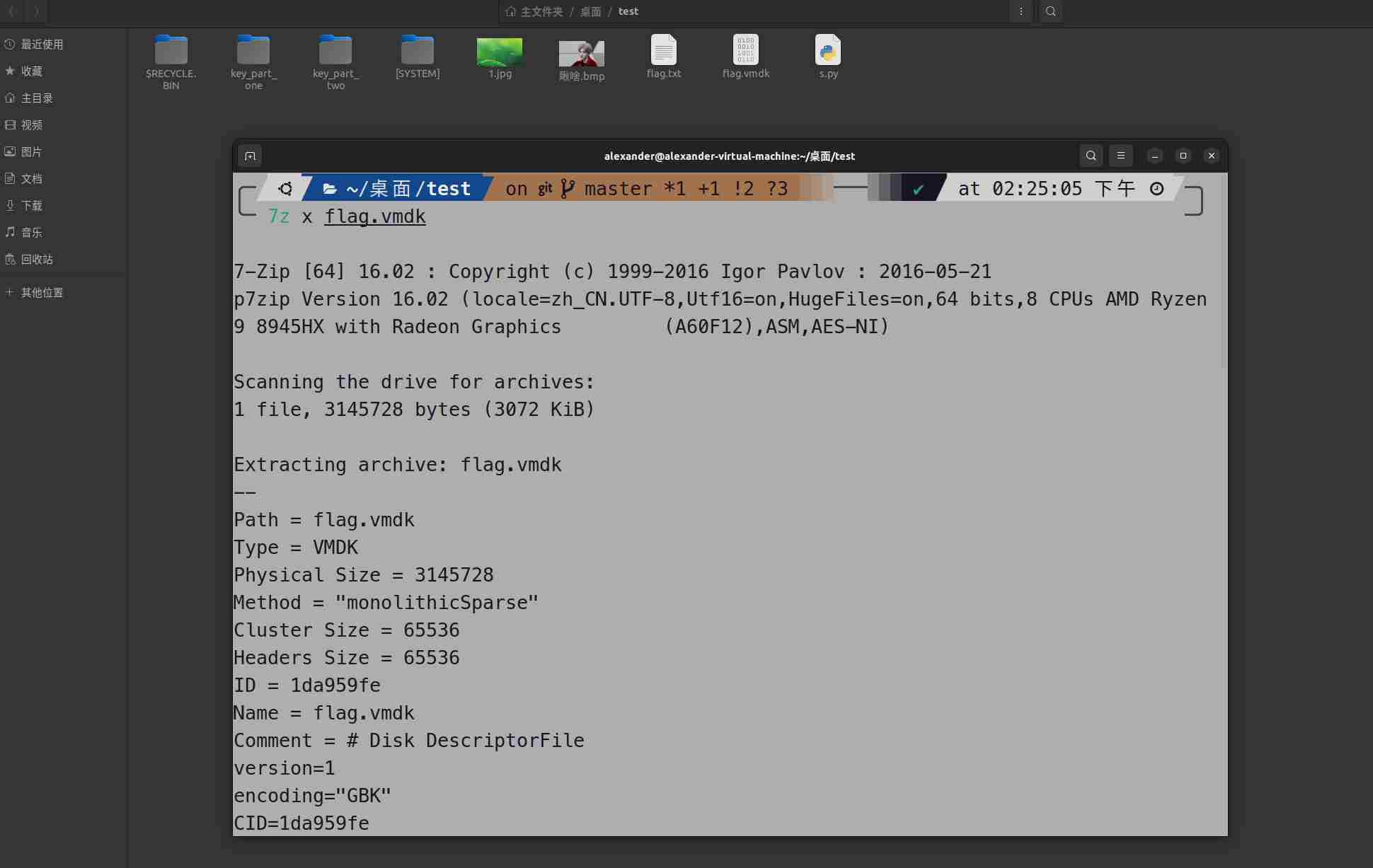

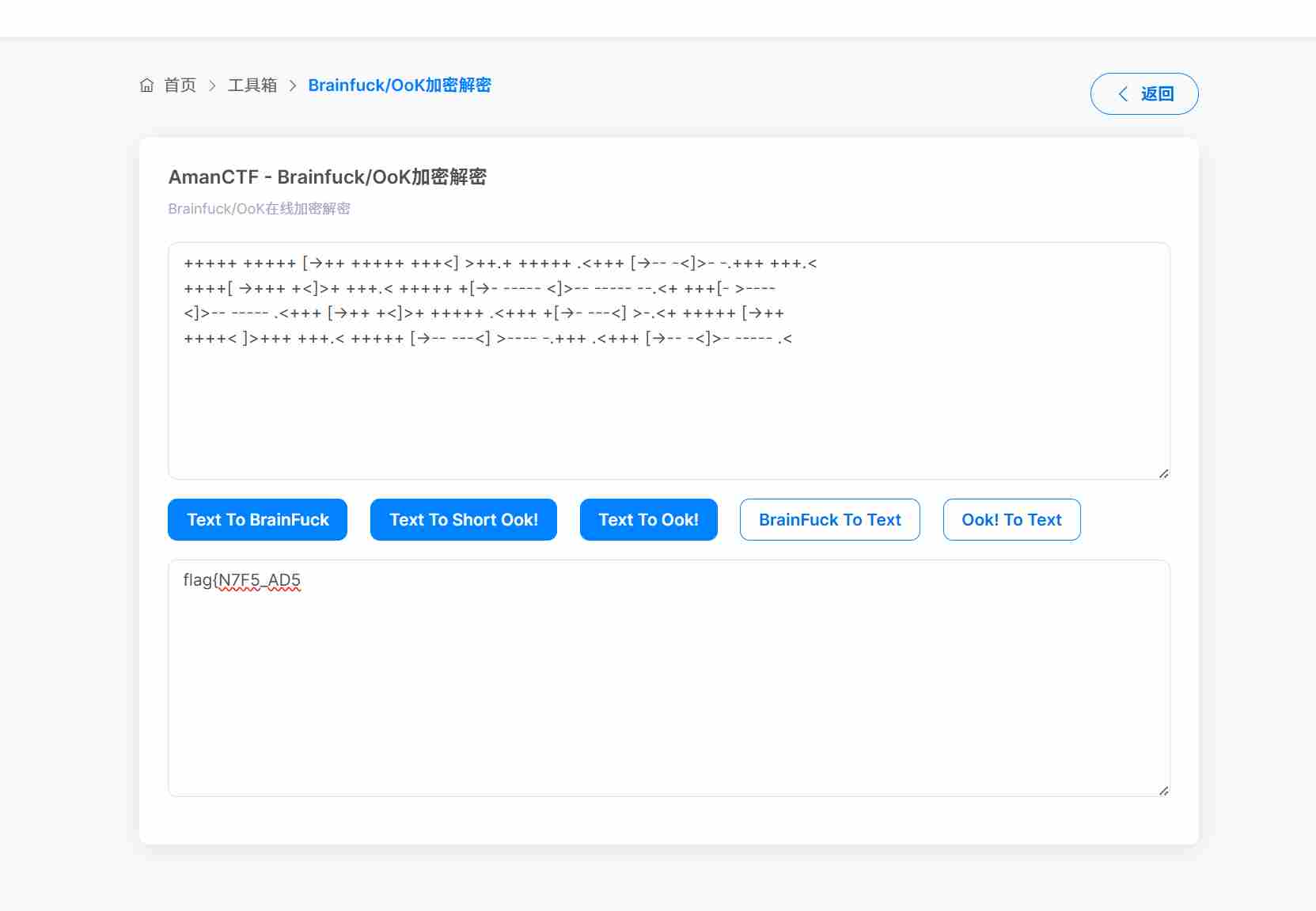

用7z x flag.vmdk 解压得到了几个文件夹,第一部分flag在key_part_one/NUL,第二部分flag在key_part_two/where_is_the_flag_part_two.txt:flag_part_two_is_here.txt,打开发现是brainfuck加密,解密并结合得到

flag{N7F5_AD5_i5_funny!}

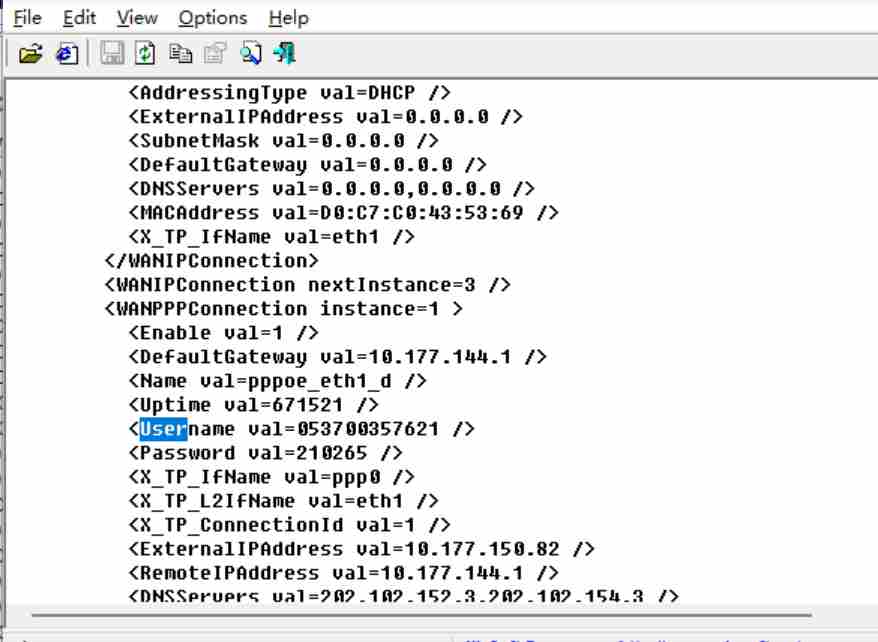

荷兰宽带数据泄露

打开发现是.bin后缀的文件,用RoutePassView打开,一番寻找得到flag

补充:RouterPassView是NirSoft开发的路由器配置文件解析工具,在CTF中主要用于MISC/杂项题型,可从路由器备份文件(如.bin/.cfg)直接提取管理员密码、WiFi密钥、PPPoE账号等凭据,常作为关键flag来源。

flag{053700357621}

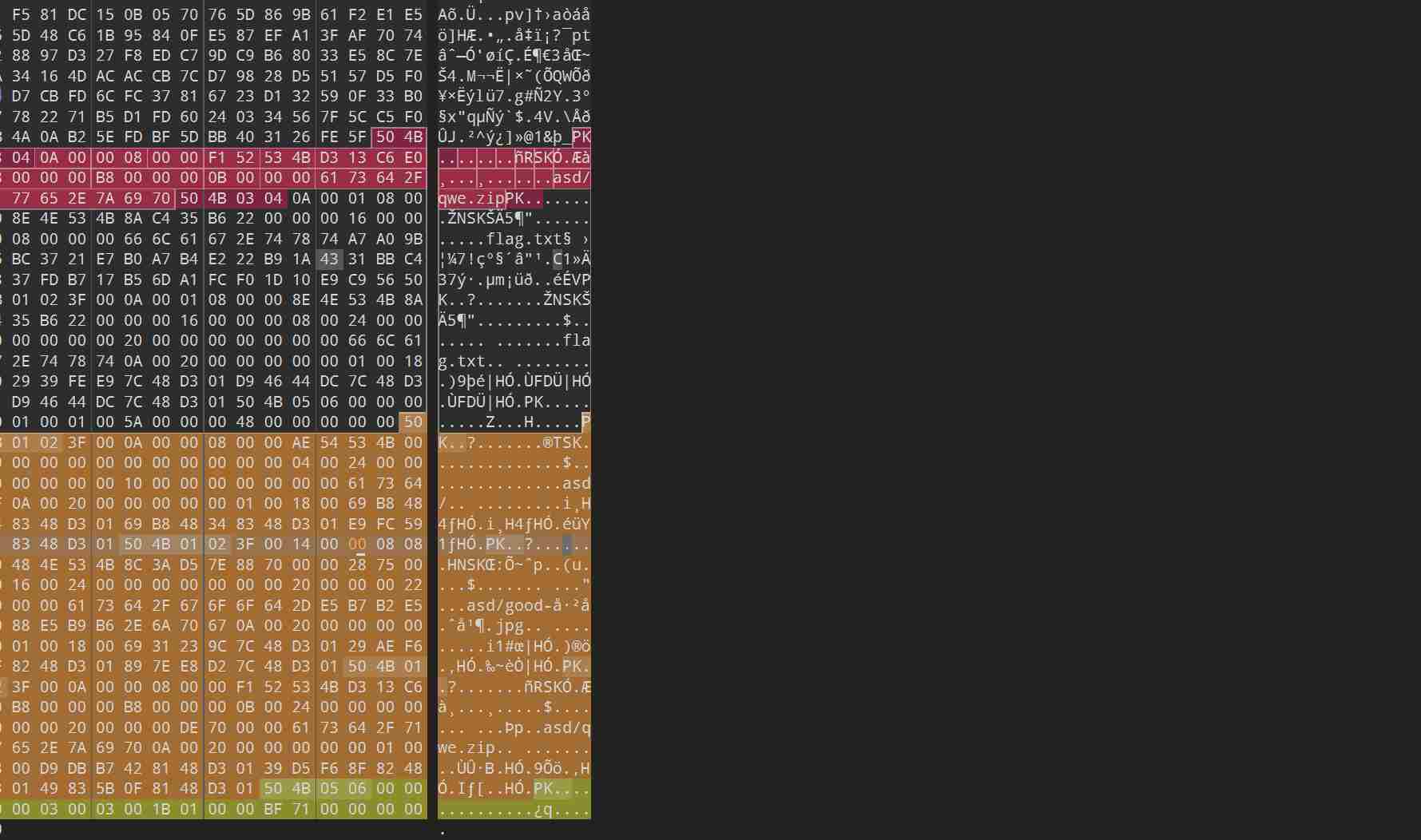

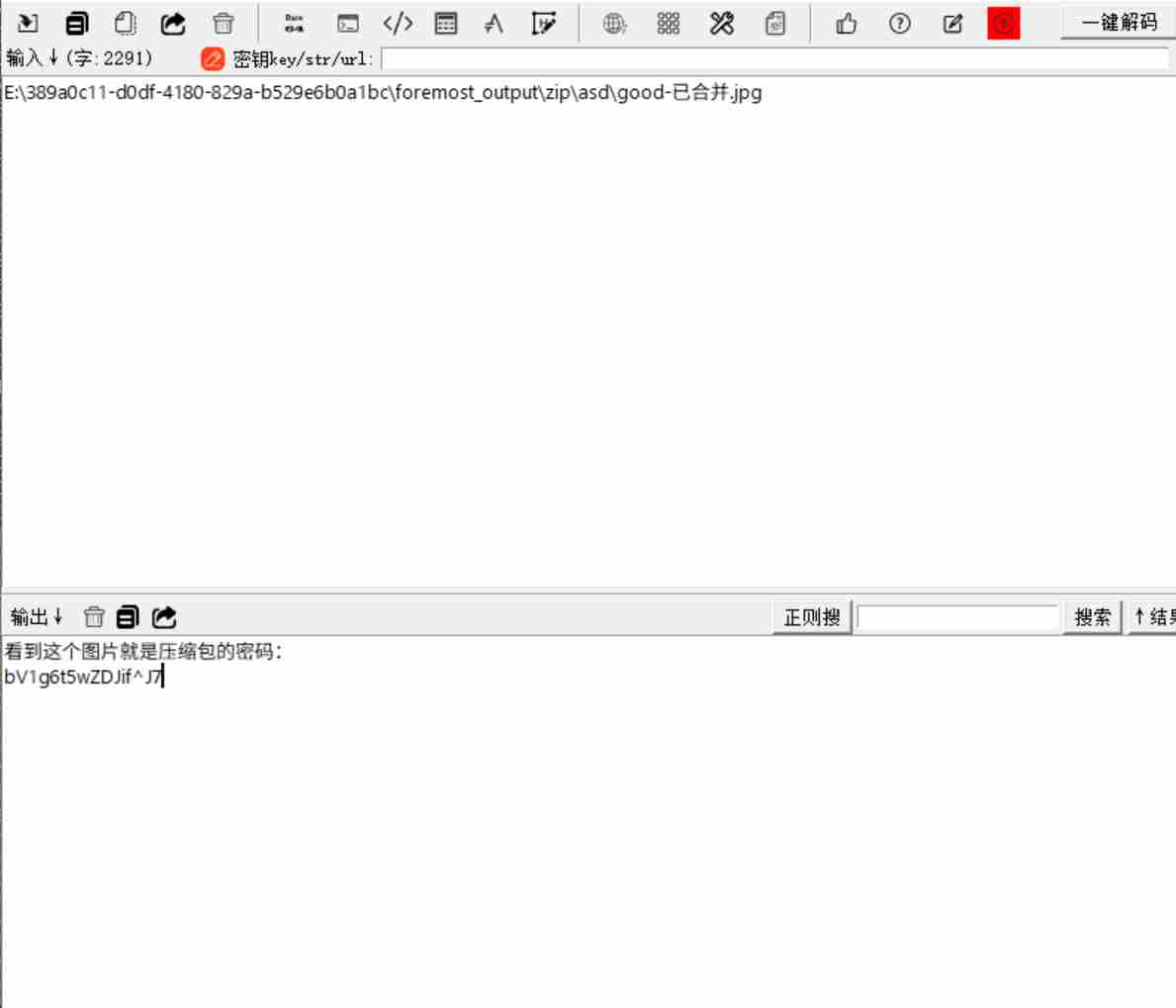

九连环

打开得到一张图片,用010打开,发现其中包含多个zip文件,用binwalk提取出来,发现需要解压密码,伪加密,把最后的01改成00即可

解压得到一张图片和一个加密的zip压缩包,考虑是图片隐写

最后steghide提取,得到密码

flag{1RTo8w@&4nK@z*XL}

浙公网安备 33010602011771号

浙公网安备 33010602011771号