实验二:Open vSwitch虚拟交换机实践

实验二:Open vSwitch虚拟交换机实践

一、实验目的

- 能够对Open vSwitch进行基本操作;

- 能够通过命令行终端使用OVS命令操作Open vSwitch交换机,管理流表;

- 能够通过Mininet的Python代码运行OVS命令,控制网络拓扑中的Open vSwitch交换机

二、实验环境

- 下载虚拟机软件Oracle VisualBox 或 VMware;

- 在虚拟机中安装Ubuntu 20.04 Desktop amd64;

三、实验要求

(一)基本要求

1.创建OVS交换机,并以ovs-switchxxx命名,其中xxx为本人在选课班级中的序号,例如ovs-switch001, ovs-switch088等。在创建的交换机上增加端口p0和p1,设置p0的端口号为100,p1的端口号为101,类型均为internal;为了避免网络接口上的地址和本机已有网络地址冲突,需要创建虚拟网络空间(参考命令netns)ns0和ns1,分别将p0和p1移入,并分别配置p0和p1端口的ip地址为190.168.0.100、192.168.0.101,子网掩码为255.255.255.0;最后测试p0和p1的连通性。

#创建ovs交换机,并命名为ovs-switch010

sudo ovs-vsctl add-br ovs-switch010

#添加p0、p1端口

sudo ovs-vsctl add-port ovs-switch008 p0 -- set Interface p0 ofport_request=100 type=internal

sudo ovs-vsctl add-port ovs-switch008 p1 -- set Interface p1 ofport_request=100 type=internal

#查看端口信息

sudo ethtool -i p0

sudo ethtool -i p1

#创建并配置虚拟空间

sudo ip netns add ns0

sudo ip link set p0 netns ns0

sudo ip netns exec ns0 ip addr add 192.168.0.100/24 dev p0

sudo ip netns exec ns0 ifconfig p0 promisc up

sudo ip netns add ns1

sudo ip link set p1 netns ns1

sudo ip netns exec ns1 ip addr add 192.168.0.101/24 dev p1

sudo ip netns exec ns1 ifconfig p1 promisc up

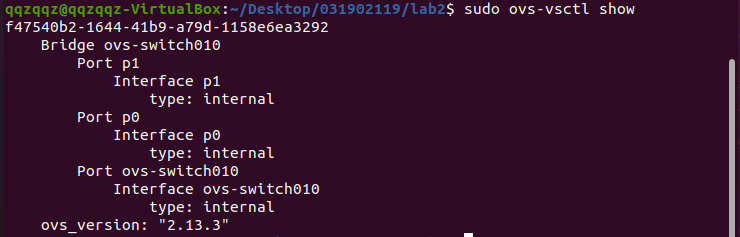

- sudo ovs-vsctl show查看ovs交换机状态

![]()

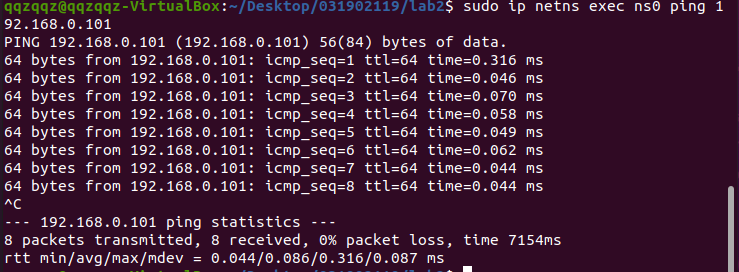

- sudo ip netns exec ns0 ping 192.168.0.101测试p0和p1的连通性

![]()

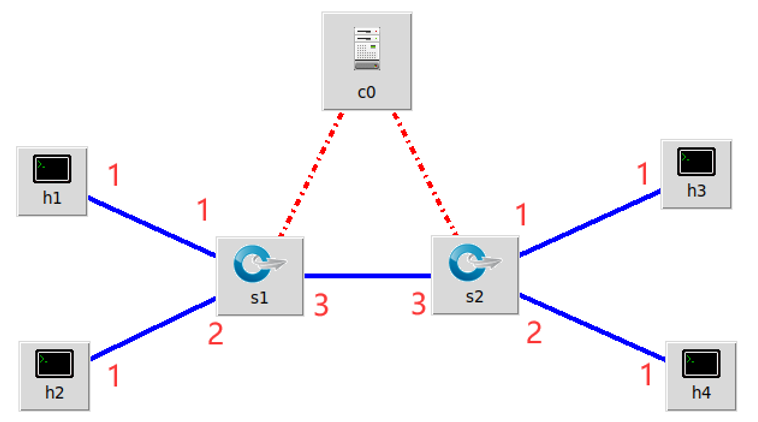

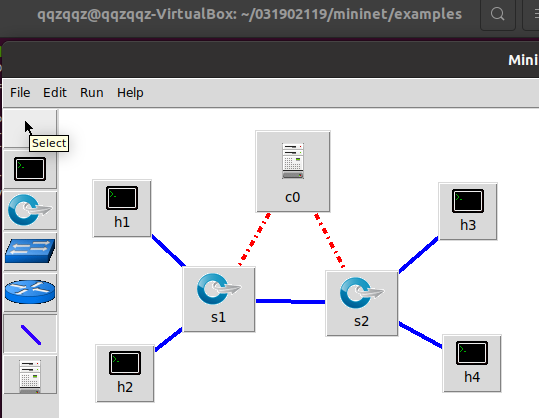

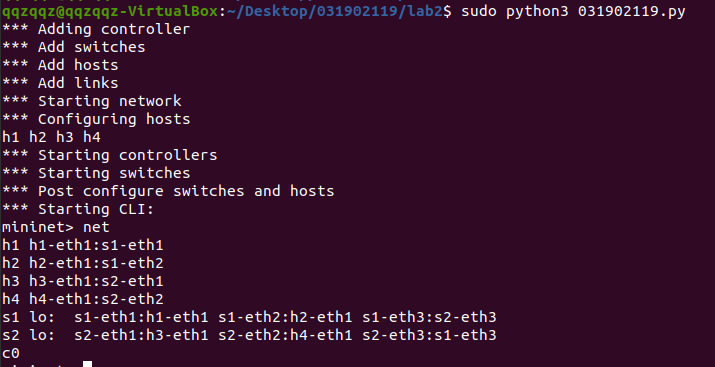

2.使用Mininet搭建的SDN拓扑,如下图所示,要求支持OpenFlow 1.3协议,主机名、交换机名以及端口对应正确。

- 使用Miniedit生成拓朴

![]()

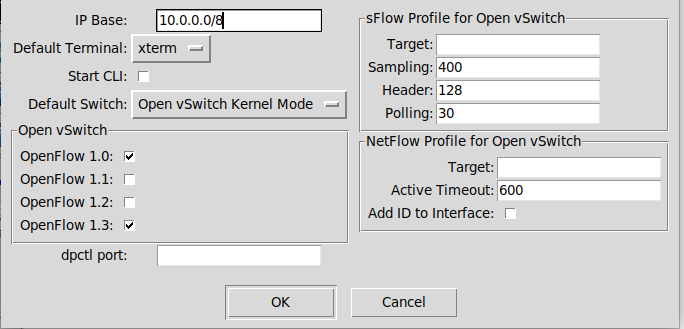

- 设置协议为openflow1.3

![]()

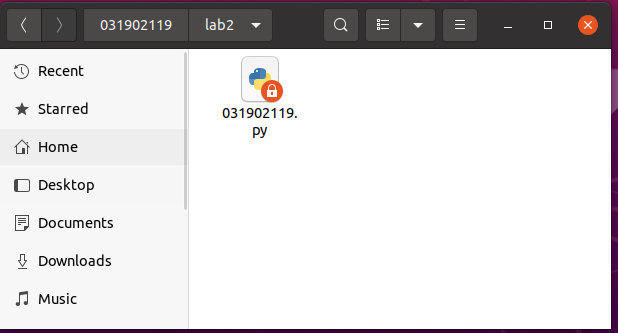

- 保存为python文件

![]()

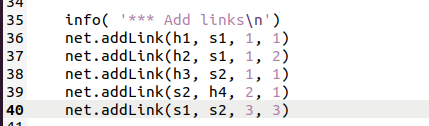

- 对端口进行修改

![]()

- 生成网络拓扑

![]()

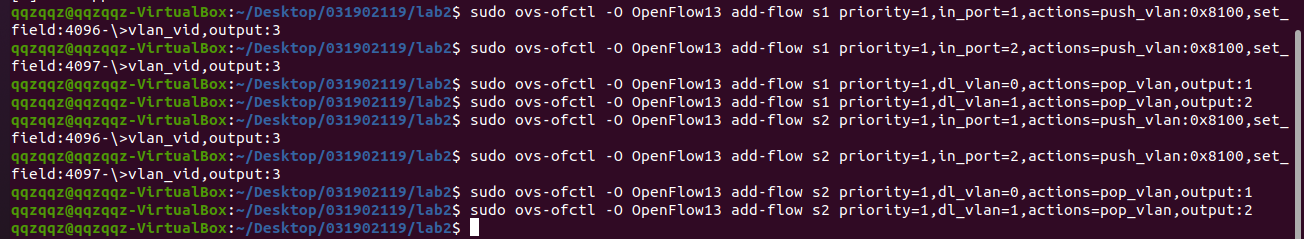

3.通过命令行终端输入“ovs-ofctl”命令,直接在s1和s2上添加流表,划分出所要求的VLAN。

| VLAN_ID | Hosts |

| ---- | ---- | ---- |

| 0 | h1 h3 |

| 1 | h2 h4 |

在另一个终端上输入下列命令

# 添加s1流表

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096-\>vlan_vid,output:3

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,in_port=2,actions=push_vlan:0x8100,set_field:4097-\>vlan_vid,output:3

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=0,actions=pop_vlan,output:1

sudo ovs-ofctl -O OpenFlow13 add-flow s1 priority=1,dl_vlan=1,actions=pop_vlan,output:2

# 添加s2流表

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=1,actions=push_vlan:0x8100,set_field:4096-\>vlan_vid,output:3

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,in_port=2,actions=push_vlan:0x8100,set_field:4097-\>vlan_vid,output:3

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=0,actions=pop_vlan,output:1

sudo ovs-ofctl -O OpenFlow13 add-flow s2 priority=1,dl_vlan=1,actions=pop_vlan,output:2

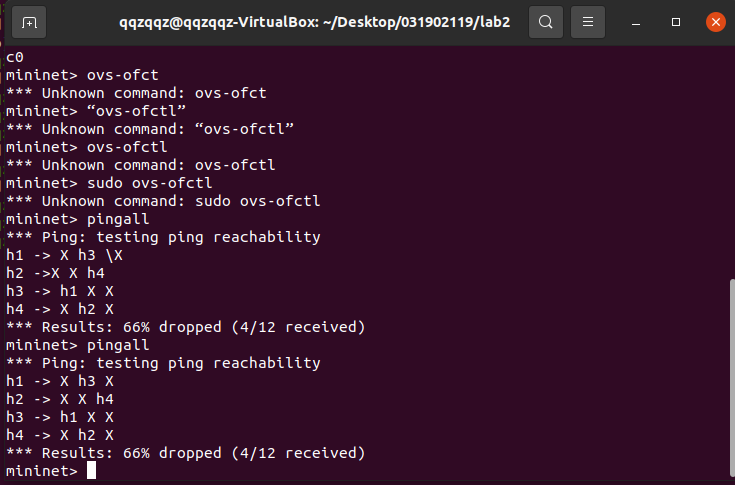

4.主机连通性要求:

-

h1 – h3互通

-

h2 – h4互通

-

其余主机不通

-

测试连通性

![]()

-

查看下发流表

![]()

-

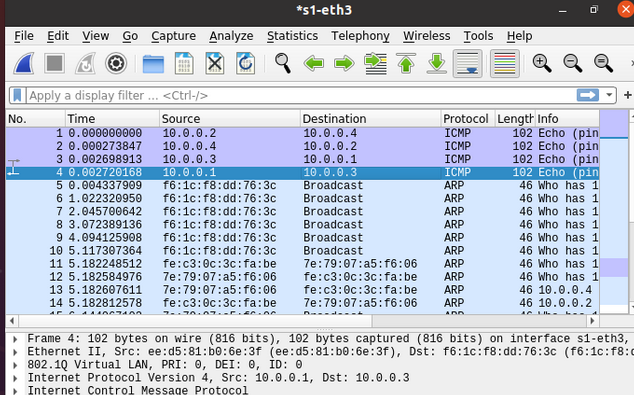

在另一个终端上输入sudo wireshark运行wireshark,同时mininet使用pingall

可以观察到h1对h3发送包的vlan标记为0,h2对h4发送包的vlan标记为1

![]()

![]()

四、实验心得

- 这次实验相比第一次实验难了很多,一些小的步骤忽视了导致整个实验进行的很不顺利,做实验的时候特别烦,但最终发现了错误并成功完成了实验。

- 用miniedit可视化工具获得的python文件是锁定的,需要改变他的权限才能进行编写,通过百度我顺利解决了这个问题。

- 使用wireshark抓包时,一开始默认抓取的端口是s1-eth1,所以一直看不到所抓到的数据包的vlan tag,而且执行h2 ping h4时没有任何抓到包的消息。后来才知道应该设置抓取的端口为s1-eth3(在捕获--选项中选中希望抓取的端口,开始进行抓包即可),才可以看到h1 ping h3对应的vlan tag,希望看到h2 ping h4的vlan tag同理,在s2-th3端口进行(这个是看其他同学的心得才解决了这个问题,不然当时卡了我很久,巨烦)。

- 这个实验做了挺久的,很多不会都是自己查的,感觉收获了很多。

浙公网安备 33010602011771号

浙公网安备 33010602011771号