全同态加密是否完美?

学习文章:全同态加密是否完美?-2017

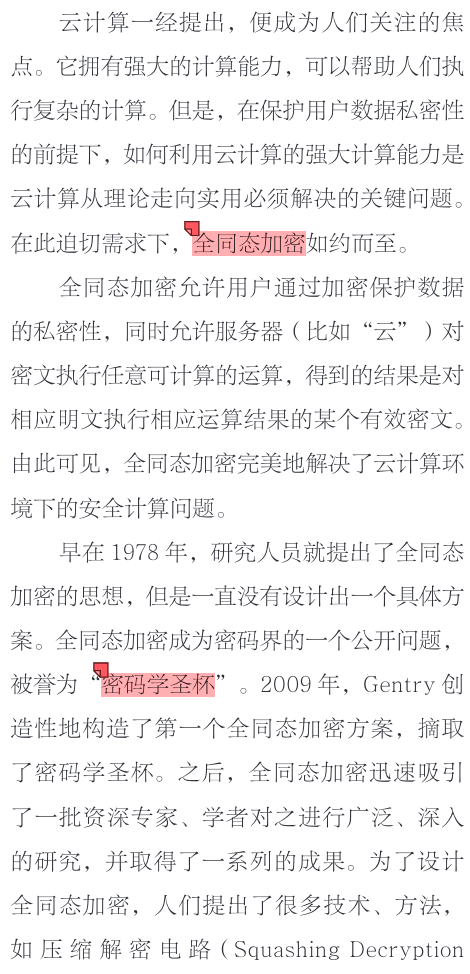

引言

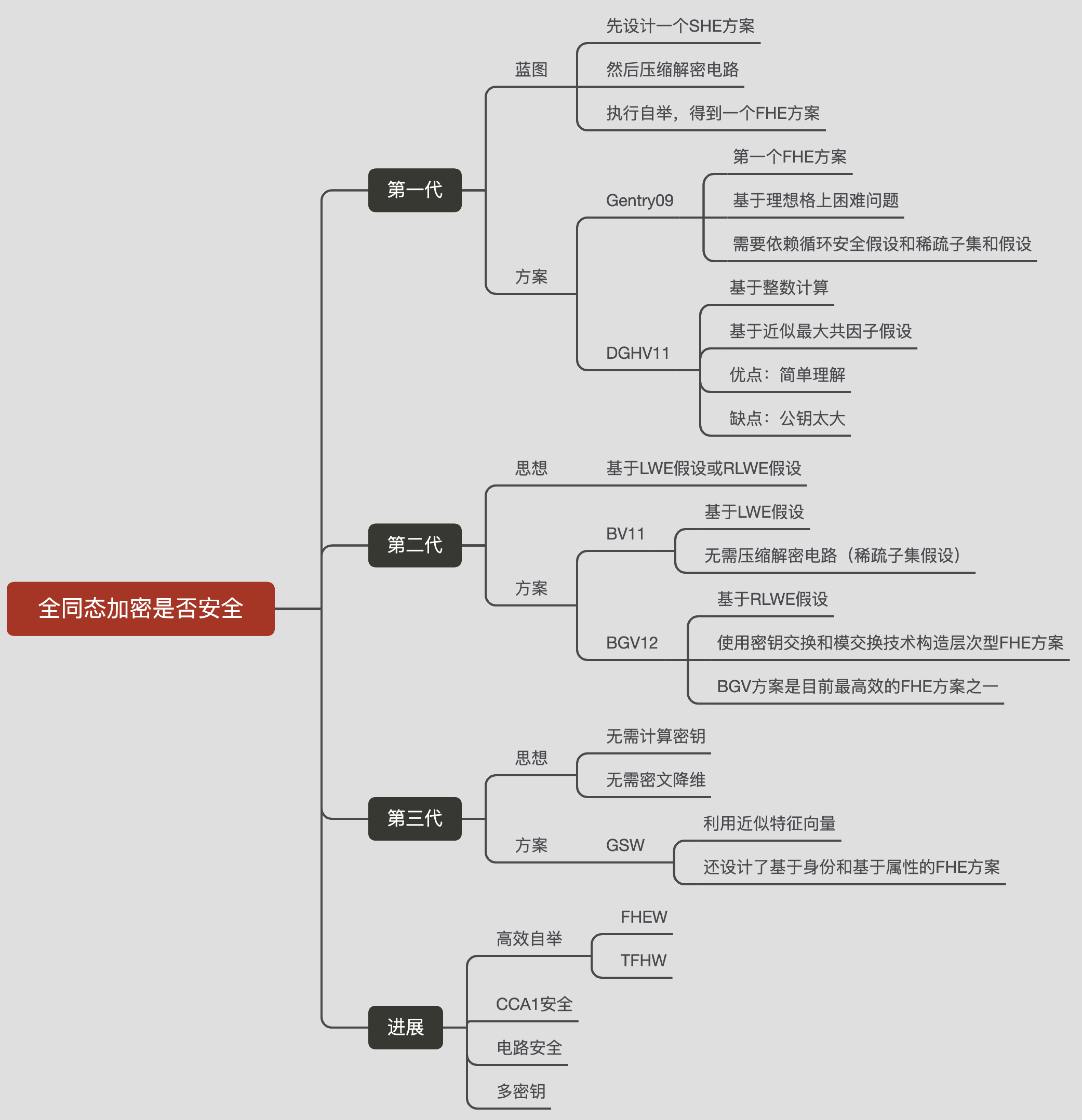

分类&发展

第一代FHE

⚠️:

- 电路:算法可以用电路表示(实现)

- 电路深度:电路中任意路径所含有的最大电路门的个数

- 自举:在密态环境下下,利用计算密钥(加密的密钥)来计算解密电路,得到结果仍是密文。

第二代FHE

⚠️:

- 循环安全假设:在计算“加密密钥”时,使用共邀加密私钥,该操作是否安全,目前是无法证明时不安全的,所以就假设它是安全的。

- 稀疏子集和假设(SSSP):

第三代FHE

进展

高效自举

⚠️:

- FHEW

- TFHE

CCA1安全

⚠️:

- CPA:选择明文攻击

- CCA-1:非适应选择密文攻击

- CCA-2:适应性选择密文攻击(不限制敌手解密时间)

多密钥

电路安全

⚠️:

- 电路安全:同态计算出的密文不泄漏电路的任何信息,即只有执行同态计算的参与者才知道电路,其他人(包括解密着)都不能从同态计算出的密文中获得任何信息。

补充:

- 同态加密的标准工业与应用研究报告:https://homomorphicencryption.org/ 和http://homomorphicencryption.org/standard/

浙公网安备 33010602011771号

浙公网安备 33010602011771号