DNS dig 命令日常使用

日常DNS维护使用命令有

1、dig 命令 2、host 命令

3、nslookup 命令

4、whois 命令

一、dig 命令,在Linux下执行

安装

apt install dnsutils

执行

dig dogedoge.com

执行结果输出如下:

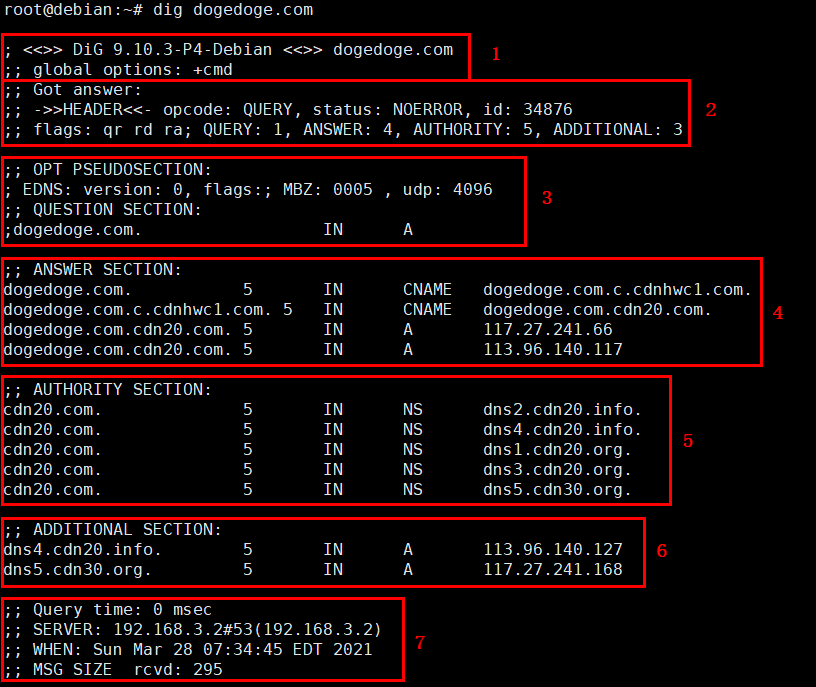

dig 命令默认的输出信息可以分为 7 个部分:

第一部分显示 dig 命令的版本和输入的参数。

第二部分显示服务返回的一些详情信息,比较重要的是 status。如果 status 的值为 NOERROR 表示查询没有什么错误。

第三部分中的 “QUESTION SECTION” 表示需要查询的内容,这里需要查询域名的 A 记录。

第四部分的 “ANSWER SECTION” 表示查询结果,返回 A 记录的 IP 地址。5 表示本次查询缓存时间,在 5 秒本地 DNS 服务器可以直接从缓存返回结果。

第五部分的 “AUTHORITY SECTION” 表示从那台 DNS 服务器获取到具体的 A 记录信息。本地 DNS 服务器只是查询,而 AUTHORITY SECTION 返回的服务器是权威 DNS 服务器,由它来维护 dogedoge.com 的域名信息。返回的 DNS 记录类型是 NS,对应的名称有5个。

第六部分 “ADDITIONAL SECTION” 表示 NS 服务器对应的 IP 地址,这些 IP 地址对应的服务器安装了 BIND 软件。

第七部分则是本次查询的一些统计信息,例如:查询耗时,本地DNS地址,查询时间,返回消息包大小等等。

默认情况下 dig 命令查询 A 记录,上图中显示的 A 即说明查询的记录类型为 A 记录。

直接显示DNS寻址结果

dig 命令默认返回的结果展示详细的信息,如果要获得精简的结果可以使用 +short 选项

dig +short dogedoge.com

从指定的DNS服务器上寻址

使用 dig 域名 进行 DNS 寻址时,其默认向本地 DNS 服务器寻址,如果想向特定的 DNS 服务器寻址,可以使用 @ 指定DNS服务器

dig @8.8.8.8 dogedoge.com

上面的命令表明:向 8.8.8.8 DNS 服务器寻找 dogedoge.com 域名的 DNS 解析结果。

执行结果:

可以看到指定 8.8.8.8 DNS 服务器后,查询到的结果比默认本地DNS少了5、6部分。

查询某种解析类型的记录

域名解析有许多种类型,包括:NS类型、A 类型、MX 类型等。可以使用 dig 命令去查询其解析类型的值,其语法为:dig 解析类型 域名

# 查询 ns 记录

dig ns dogedoge.com

# 查询 cname 记录

dig cname dogedoge.com

反向查询IP对应的域名

dig -x 113.96.140.117

除了 dig 命令能显示 DNS 寻址的过程,host 命令以及 nslookup 命令也有这样的功能。

跟踪整个查询过程

想知道 dig 命令执行查询时都经历了哪些过程,可以尝试使用 +trace 选项,它会输出从根域到最终结果的所有信息

dig +trace dogedoge.com

二、host命令

host 命令可以直接返回域名的各种记录,例如:

host dogedoge.com

host 命令也可以通过 IP 地址逆向查询对应的域名,例如:

host 117.27.241.66

三、nslookup命令(可以参考:https://www.cloudxns.net/Support/detail/id/2093.html)

除了 dig 和 host 命令之外,也可以用 nslookup 命令查询域名的记录,dig 比 nslookup 功能更强大,Windows CMD下默认只有 nslookup,例如:

nslookup dogedoge.com

查询其他记录

直接查询返回的是A记录,可以指定参数,查询其他记录,比如AAAA、MX等

nslookup -type=ns dogedoge.com

或者是将 -type= 改为 -qt= 也可以

nslookup -qt=ns dogedoge.com

查询更具体的信息

nslookup -d dogedoge.com

四、whois命令

查询域名的注册情况

whois dogedoge.com

本文参考自:

(1)https://www.cnblogs.com/chanshuyi/p/dns_dig_command.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号