信息收集

免责声明:

学习视频来自 B 站up主泷羽sec,如涉及侵权马上删除文章。

笔记的只是方便各位师傅学习知识,以下代码、网站只涉及学习内容,其他的都与本人无关,切莫逾越法律红线,否则后果自负。

目的:通过各大威胁情报的搜索引擎,收集有用信息,增加攻击面

相关术语

CDN

CDN基本原理为反向代理,利用距离访问者最近的代理服务器(ip节点)转发请求,可进行多次,最终到到内部网络的服务器上,导致有可能查询不到真实ip;部署CDN比较贵

相关技术

Q1:如何检测网站是否利用CDN技术

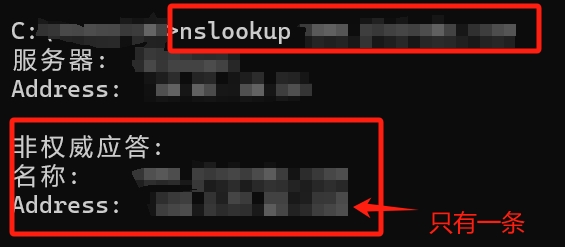

A1:windows打开cmd输入命令行

nslookup 域名

如果只显示一个address大概率是没有利用

相关工具(网站)

需要开vip才能看很多详细信息

很详细

国外的网站对国内网站搜索不是很详细,如果有国外的ip地址就可以在这个网站查询

国家官方,可以看到很多别的网站隐藏的内容,可能不准

可以获得全面的目标企业的微信公众号,微博,备案站点,app,软件著作权等

SEO(Search Engine Optimization)查询

/

搜索公司名可能会有源码泄露(但不多)

查找图标很好用,也可以搜到很多相关网址

后台查找

漏洞平台(src接单)

实战

【补天网站】-【项目大厅】-【选择企业】-【提交漏洞】

复制该公司所给的域名即可访问企业主站点

0 工商数据收集

简介

工商数据可以帮助测试人员更好地了解目标公司的信息,以便收敛测试的目标范围。

内容

工商数据、信息来源、爱企查、企百笪、天眼查、启信宝、小蓝本、关注内容

、企业股权架构、网站备案、对外公布的产品(小程序、公众号APP、iot设备等)、法人电话号、邮箱用处

- 获取控股子公司名称,收集边缘子公司资产

- 获取备案根域名

- 获取其他互联网资产

- 收集用户名等信息

可以获得全面的目标企业的微信公众号,微博,备案站点,app,软件著作权等

1 域名注册信息

域名注册信息

爱站查看后缀域名

发现.cn被注册

像这种后缀域名只注册了少数的,可以猜测大多数网站都是靠子域名来构建的

2 ip地址

查询真实ip地址

windows打开cmd输入命令行

nslookup 域名

如果只显示一个address大概率是没有利用

3 子域名

查询子域名

微步网址输入域名

可以看到很多子域名,可以一个一个访问,记录每个子域名对应的信息

站长之家可以通过ip地址进行域名反查

在网站中寻找内部链接

4 注册人信息

收集相关信息,推荐中国互联网信息中心,然后辨别是否准确,准确的话记录下来

天眼查,企查查可以查看各种公告(vip可以看更多条),可以通过公告查找到联系人和合同供应商电话,打开支付宝,输入手机号码,转账就可以知道对方的姓名,然后可以进行社工攻击

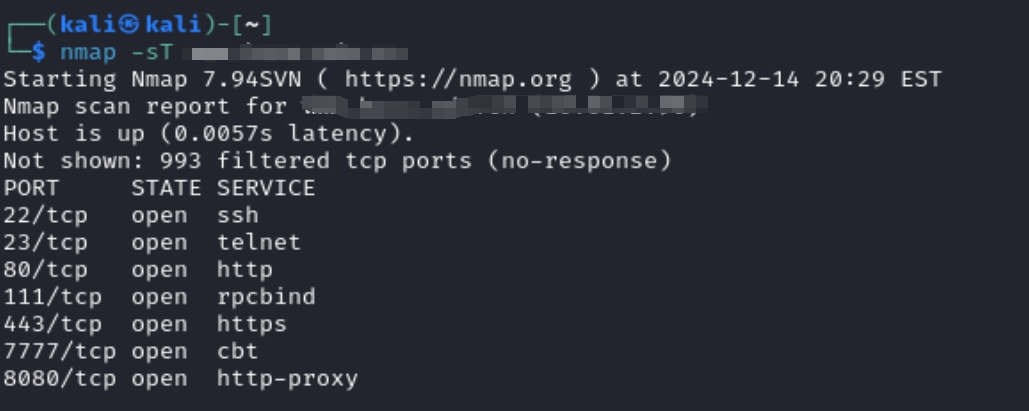

5 端口信息

端口扫描收集端口信息

如果有msql端口的话可以收集数据库信息和msql后台信息(公司名称等)

使用kali的nmap工具

每个端口号都要测过去,信息收集就是看谁收集的仔细全面

以下是一些关于nmap使用的文章,供参考

6 指纹识别

推荐使用插件wappalyzer

下面网址分析出来和插件wappalyzer差不多

这个现在商业化了,得花钱看

7 字典收集

github寻找爆破字典

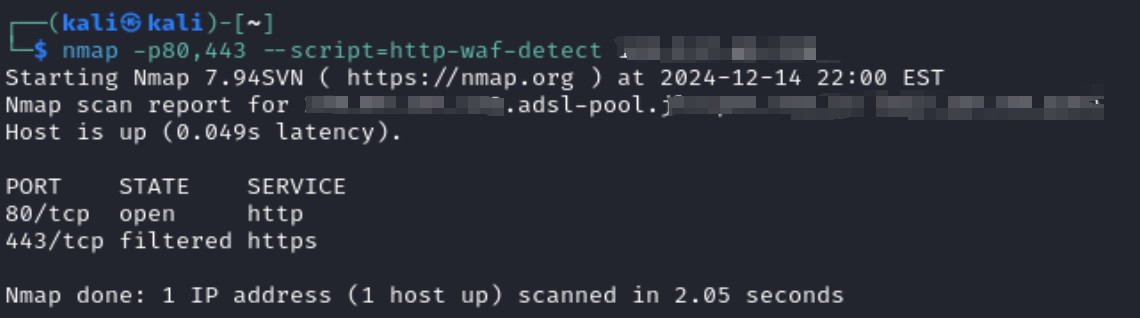

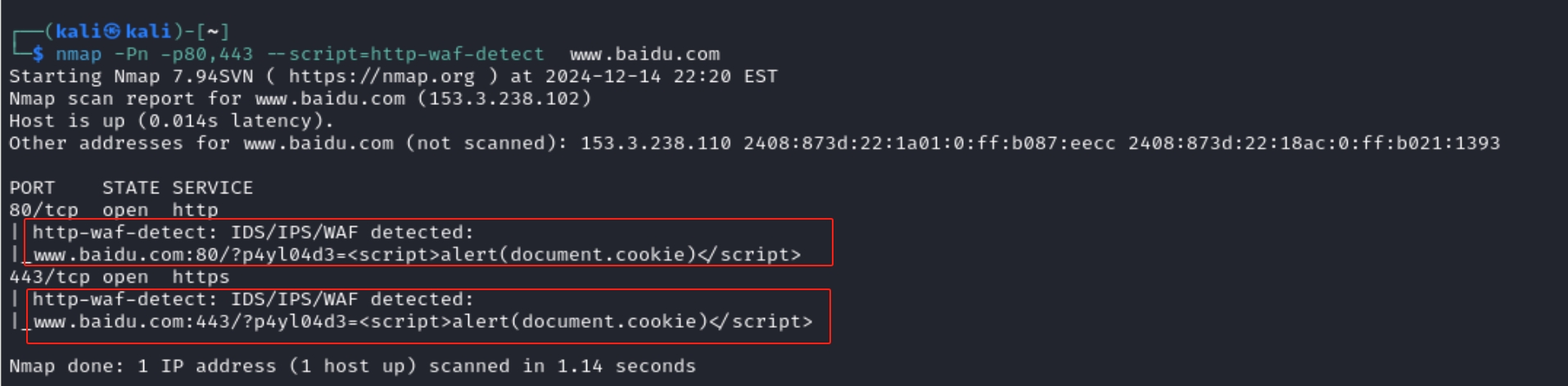

8 WAF判断

判断安全狗、阿里云云盾、360 网站卫士、护卫神等 WEB 应用程序防火墙,便于采取绕过 WAF 的办法。

Nmap探测 WAF 有两种脚本

一种是 http-waf-detect

nmap -p80,443 --script=http-waf-detect ip

上图为不存在waf,下图为存在waf,但是没有说明是什么防火墙

一种是 http-waf-fingerprint

nmap -p80,443 --script=http-waf-fingerprint ip

手动检测

在网址后面输入

<script>alert('xss')</script>

诸如以上图片就是没有waf

如果有的话通过waf的弹窗判断waf类型

9 后台查找

9.1 使用工具

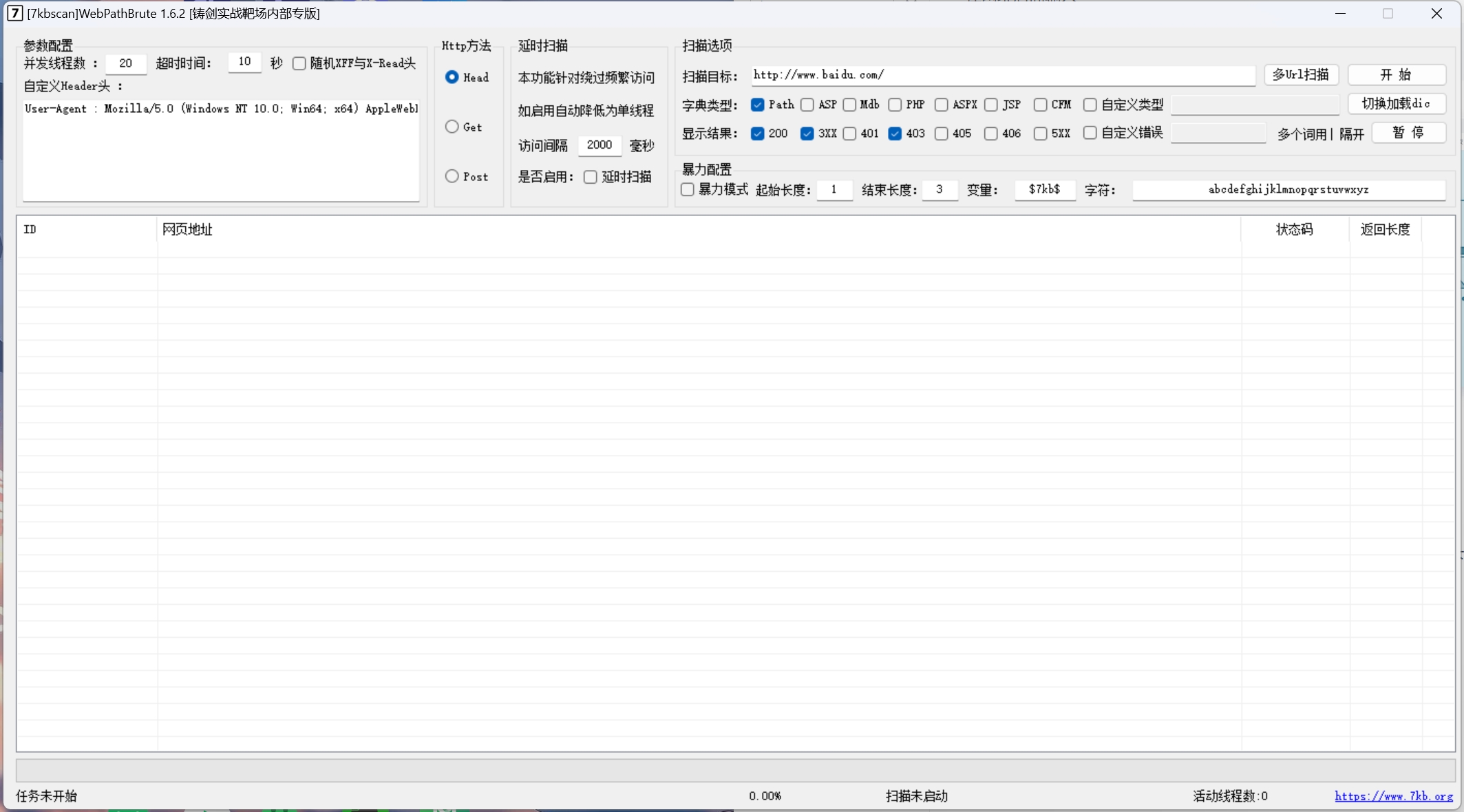

推荐铸剑

可以在https://gitcode.com/open-source-toolkit/d85cf/overview下载

2.查看网站使用的管理系统,从而确定后台

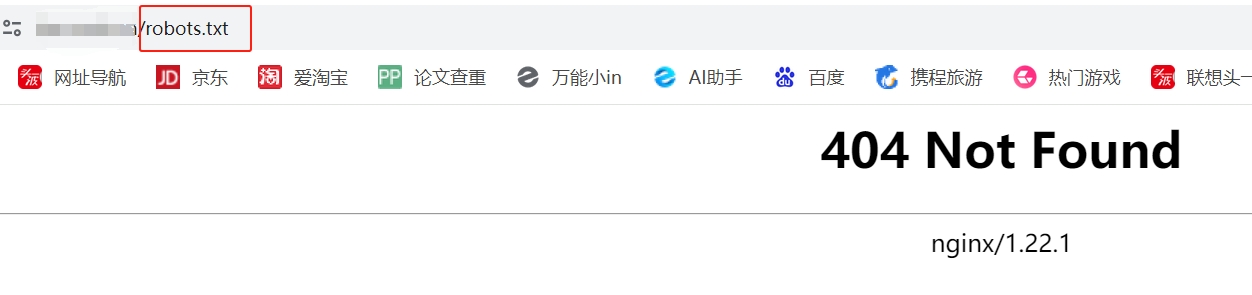

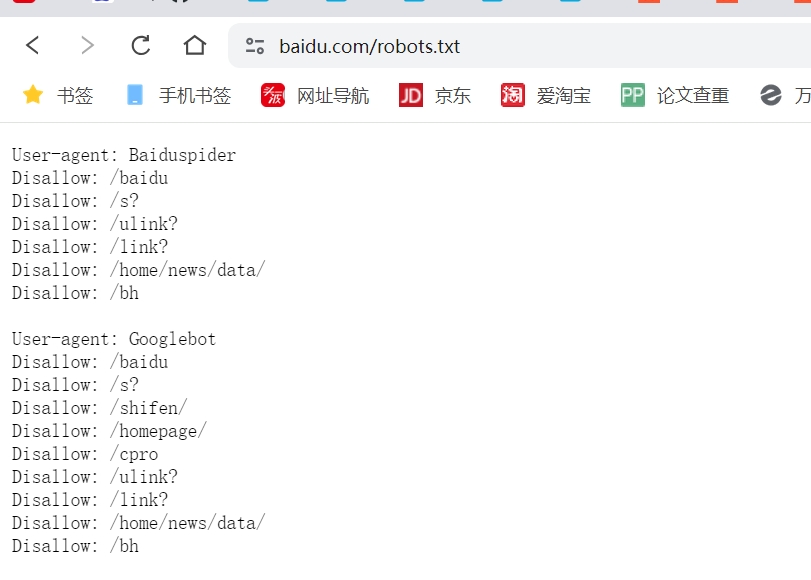

3.使用robots.txt的帮助

在网址后输入robots.txt

在等保2.0标准下,默认是删除这个文件的

User-agent: 搜索机器人的名称

Disallow: 不允许搜索机器人访问的地址

Allow: 允许搜索机器人访问的地址

附录

http常见状态码

状态码分类

1** :信息,服务器收到请求,需要请求者继续执行操作

2** :成功,操作被成功接收并处理

3** :重定向,需要进一步的操作以完成请求

4** :客户端错误,请求包含语法错误或无法完成请求

5** :服务器错误,服务器在处理请求的过程中发生了错误常见状态码

1xx :

100 Continue

继续。客户端应继续其请求2xx :

200 OK

请求已成功,请求所希望的响应头或数据体将随此响应返回。出现此状态码是表示正常状态。204 No Content(无内容)

服务器成功处理,但未返回内容。在未更新网页的情况下,可确保浏览器继续显示当前文档。206 Partial Content(部分内容)

服务器成功处理了部分GET请求。3xx:

301 Moved Permanently(永久重定向)

请求的资源已被永久的移动到新URL,返回信息会包括新的URL,浏览器会自动定向到新URL。今后任何新的请求都应使用新的URI代替。302 Found(临时重定向)

与301类似。但资源只是临时被移动。表示请求的资源被分配了新的URL,希望本次访问使用新的URL。303 See Othe(查看其他地址)

当请求者应对不同的位置进行单独的 GET 请求以检索响应时,服务器会返回此代码。对于除 HEAD 请求之外的所有请求,服务器会自动转到其他位置。304 Not Modified(未修改)

所请求的资源未修改,服务器返回此状态码时,不会返回任何资源。客户端通常会缓存访问过的资源,通过提供一个头信息指出客户端希望只返回在指定日期之后修改的资源。305 Use Proxy(使用代理)

请求者只能使用代理访问请求的网页。如果服务器返回此响应,那么,服务器还会指明请求者应当使用的代理307 Temporary Redire(临时重定向)

与303有着相同的含义,307会遵照浏览器标准不会从POST变成GET;(不同浏览器可能会出现不同的情况)。4xx :

400 Bad Request (语法错误)

客户端请求的语法错误,服务器无法理解。401 Unauthorized(未授权)

请求要求用户的身份认证403 Forbidden(禁止)

服务器理解请求客户端的请求,但是拒绝执行此请求404 Not Found(未找到)

服务器无法根据客户端的请求找到资源(网页)。除此之外,也可以在服务器拒绝请求但不想给拒绝原因时使用。405 Method Not Allowed (方法禁用)

客户端请求中的方法被禁止。406 Not Acceptable(不接受)

无法使用请求的内容特性来响应请求的网页。408 Request Time-out(请求超时)

服务器等待客户端发送的请求时间过长,超时。5xx:

500Internal Server Error(服务器内部错误)

服务器遇到错误,无法完成请求。501 Not Implemented(尚未实施)

服务器不具备完成请求的功能。例如,当服务器无法识别请求方法时,服务器可能会返回此代码。502 Bad Gateway(错误网关)

作为网关或者代理工作的服务器尝试执行请求时,从远程服务器接收到了一个无效的响应503 Service Unavailable(服务不可用)

由于超载或系统维护,服务器暂时的无法处理客户端的请求。通常,这只是一种暂时的状态。504 Gateway Time-out(网关超时)

服务器作为网关或代理,未及时从上游服务器接收请求。505 HTTP Version not supported(HTTP 版本不受支持)

服务器不支持请求中所使用的 HTTP 协议版本。

浙公网安备 33010602011771号

浙公网安备 33010602011771号