2018-2019-2 网络对抗技术 20165225 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165225 Exp6 信息搜集与漏洞扫描

实践内容

- (1)各种搜索技巧的应用

- (2)DNS IP注册信息的查询

- (3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

- (4)漏洞扫描:会扫,会看报告,会查漏洞说明,修补漏洞(以自己主机为目标)

- 大家做的时候可以根据个人兴趣有轻有重。

报告内容

-

1通过DNS和IP挖掘目标网站的信息

-

whois用来进行域名注册信息查询。在终端输入whois gitee.com可查询到3R注册信息,包括注册人的姓名、组织和城市等信息。

-

-

(但是b站好像没有写城市..)

-

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果。

-

-

-

www.maxmind.com可以根据IP查询地理位置: -

-在IP-ADDRESS这个网站上,可以查询到更详细的关于某共有IP的信息,如:

-

-

通过搜索引擎进行信息搜集

-

Google提供了高级搜索功能。GHDB数据库包含了大量使用Google从事渗透的搜索字符串。其中包含了很多常用的模块,还有我们之前使用过的各个平台下的shellcode,也可以从这里获取。

-

-

自动化的工具:metasploit的brute_dirs,dir_listing,dir_scanner等辅助模块,主要是暴力猜解。以dir_scanner为例,依次输入以下命令:

msf > use auxiliary/scanner/http/dir_scanner

msf auxiliary(scanner/http/dir_scanner) > set THREADS 50

msf auxiliary(scanner/http/dir_scanner) > set RHOSTS www.phpluntan.com

msf auxiliary(scanner/http/dir_scanner) >

exploit

可以查询到网站的目录结构:

-

-

然而好像失败了...

-

有些网站会链接通讯录,订单等敏感的文件,可以进行针对性的查找,比如百度site:edu.cn filetype:xls 直博:

-

-

在Linux下使用traceroute www.baidu.com对经过的路由进行探测:

-

-

活跃主机扫描

-

使用命令ping bilibili.com:

-

-

位于modules/auxiliary/scanner/discovery 主要有 arp_sweep, ipv6_multicast_ping, ipv6_neighbor, ipv6_neighbor_router_advertisement, udp_probe,udp_sweep.

-

下面以arp_sweep为例,arp_sweep使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

打开msfconsole,依次输入:

msf > use auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块

msf auxiliary(scanner/discovery/arp_sweep) > show options //查询模块参数

msf auxiliary(scanner/discovery/arp_sweep) > set RHOSTS 10.1.1.240/24 //用set进行hosts主机段设置

msf auxiliary(scanner/discovery/arp_sweep) > set THREADS 50 //加快扫描速度

msf auxiliary(scanner/discovery/arp_sweep) > run //执行run进行扫描

扫描结果如下图所示:

-

-

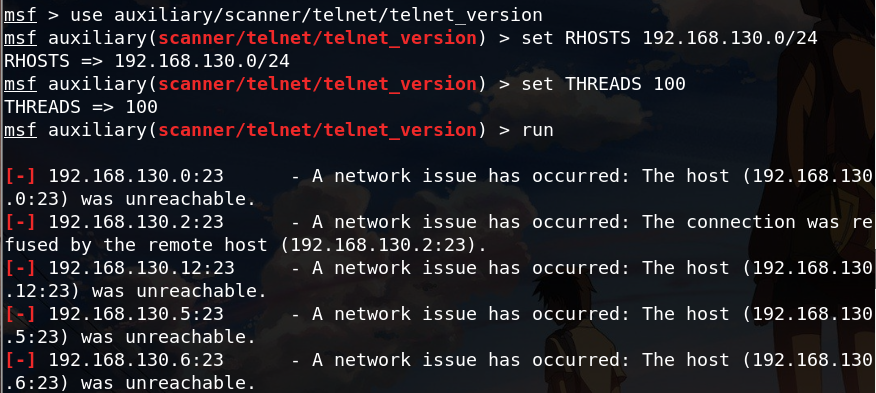

elnet服务扫描

msf > use auxiliary/scanner/telnet/telnet_version //进入telnet模块

msf auxiliary(telnet_version) > set RHOSTS 192.168.130.0/24 //扫描192.168.130.0网段

msf auxiliary(telnet_version) > set THREADS 100 //提高查询速度

msf auxiliary(telnet_version) > run

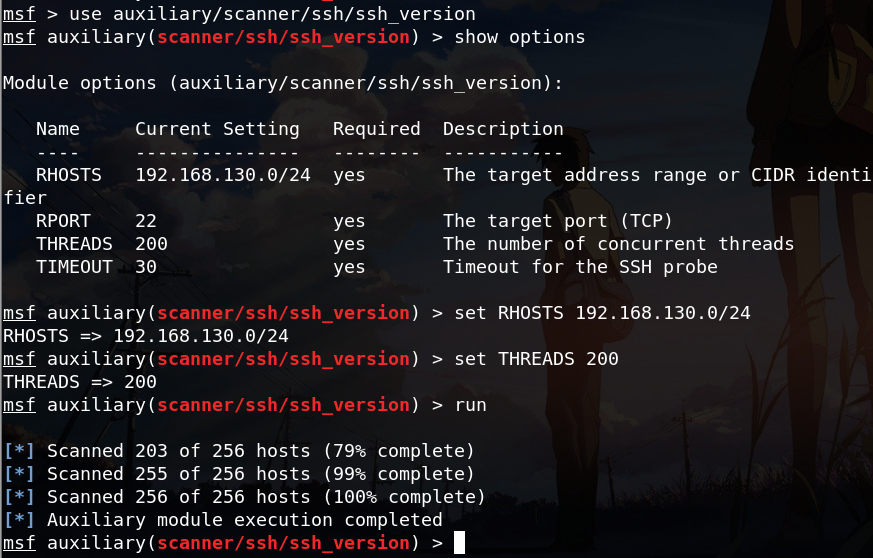

-SSH服务扫描

msf > use auxiliary/scanner/ssh/ssh_version

msf auxiliary(ssh_version) > show options

msf auxiliary(ssh_version) > set RHOSTS 192.168.130.0/24

msf auxiliary(ssh_version) > set THREADS 200

msf auxiliary(ssh_version) > run

-

-

漏洞扫描

-

使用

openvas-check-setup安装openvas -

使用openvas-start开启服务,会自动打开浏览器主页https://127.0.0.1:9392:

-

-

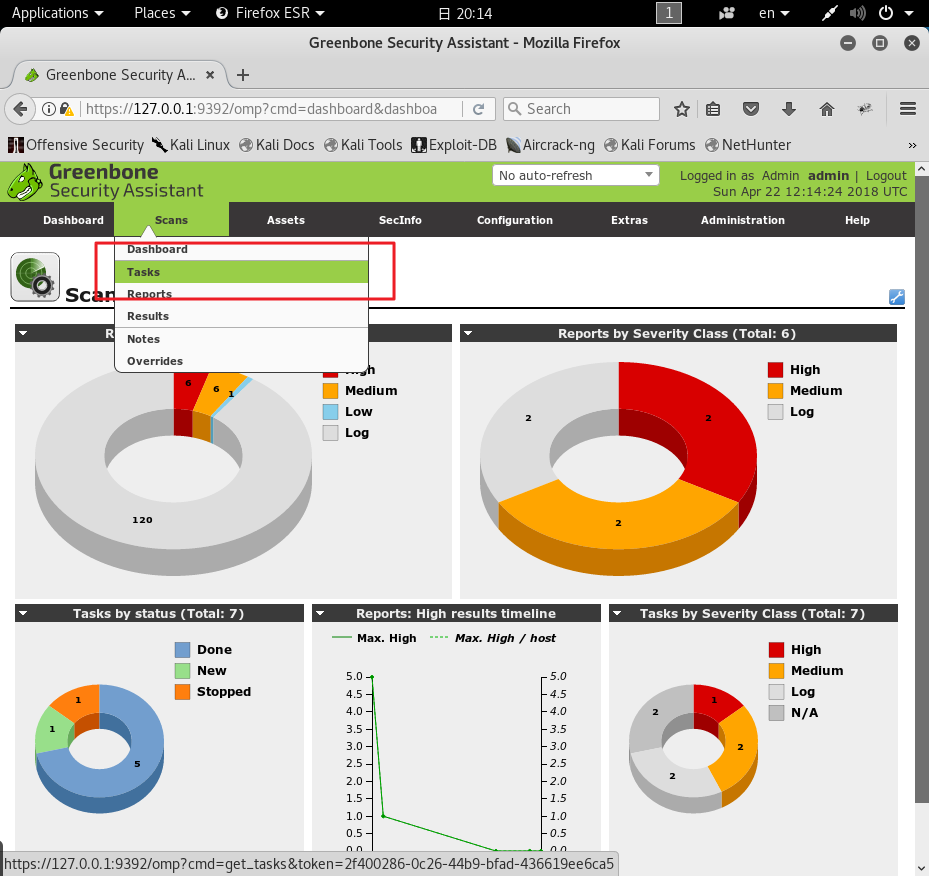

在菜单栏选择Tasks:

-

-

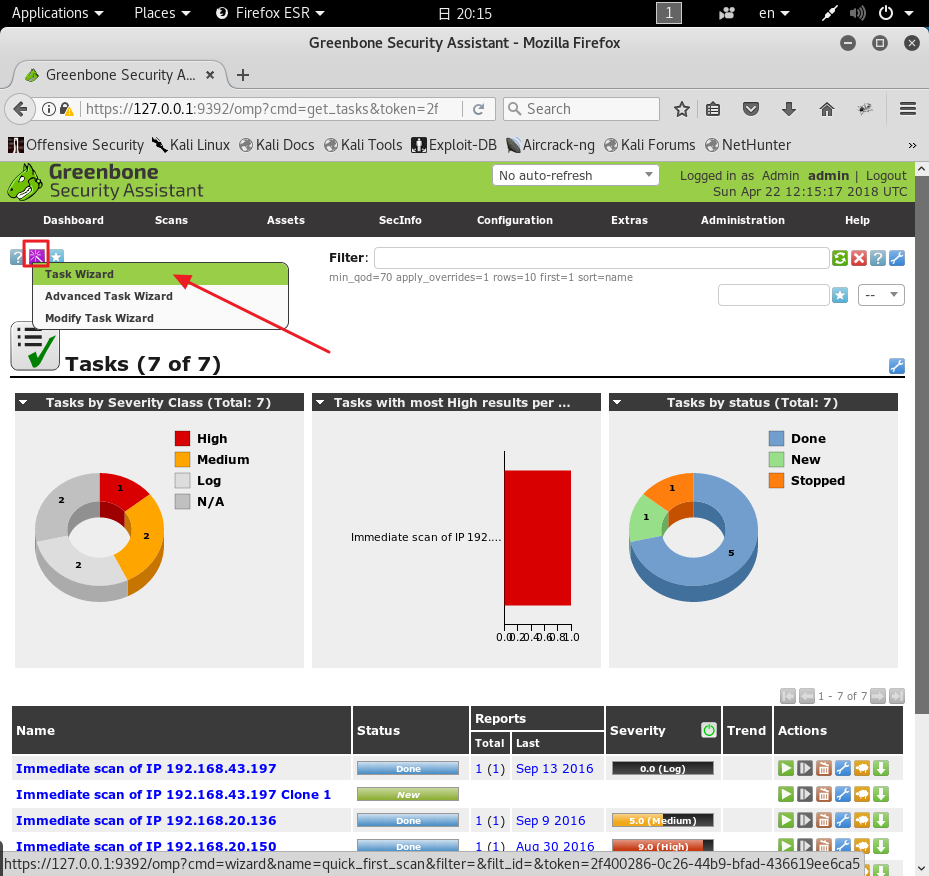

进入后点击Task Wizard新建一个任务向导,在栏里输入待扫描主机的IP地址,并单击Start Scans确认,开始扫描。

-

-

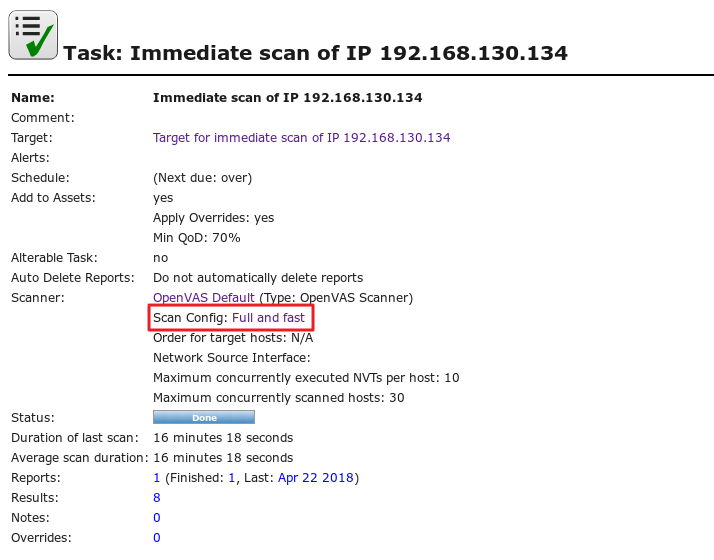

打开该扫描结果的详细信息,如下图所示:

-

-

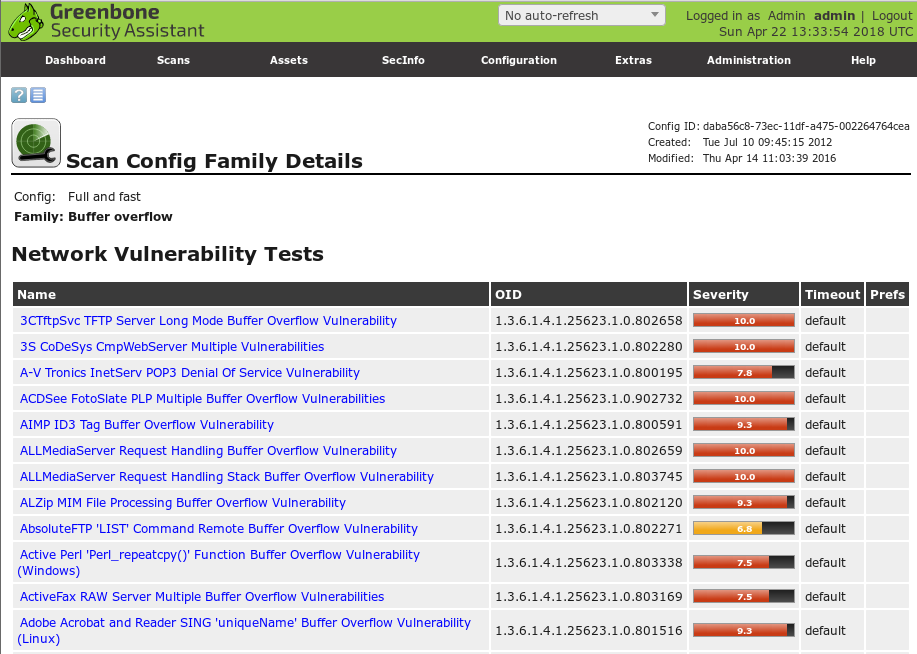

点击Full and fast,以Buffer overflow为例,点进去查看详细结果:

-

-

其中标注了危险等级

回答问题

-

问:哪些组织负责DNS,IP的管理?

-

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。 -

问:什么是3R信息?

-

注册人-注册商-官方注册局

注册人(Registrant) →注册商(Registrar) →官方注册局(Registry)

实验感想

- 这次实验有很多新的尝试,自己也试着去分析扫描结果,收获还是很多的。

浙公网安备 33010602011771号

浙公网安备 33010602011771号