作为维护两款个人开源项目的开发者,我曾因忽视防护踩过不少坑:轻量级 CMS 的模板接口被注入恶意代码,导致首页被篡改;API 工具包的文档遭高频爬虫抓取,在第三方平台恶意分发,不仅影响项目口碑,还让 1 核 2G 的轻量服务器频繁卡顿。为了给项目筑牢 “安全盾”,我从主流免费 WAF 中筛选出 3 款重点测试,从部署难度、防护效果到性能影响逐一验证,最终找到最适配个人开源场景的解决方案。这份实测报告详细记录了全过程,希望能帮同样被防护问题困扰的开发者避坑。

一、实测背景:个人开源项目的 3 大防护痛点

我的两款开源项目分别基于 Nginx+PHP(CMS 系统)和 Nginx+Node.js(API 工具包)架构,都部署在 1 核 2G 的轻量服务器上,日均请求量 500-800 次。看似简单的配置,却面临 3 类典型风险:

-

恶意注入风险:CMS 的模板编辑接口每天收到数十条含特殊字符的请求,试图篡改页面内容或获取数据库权限;

-

爬虫滥用风险:API 文档未做防护,被批量爬取后用于非授权分发,甚至出现仿冒项目;

-

资源占用风险:个人服务器配置有限,若防护工具占用过多 CPU 和内存,会导致项目响应变慢,影响用户体验。

针对这些痛点,我制定了明确的筛选标准:部署时间≤30 分钟、能有效拦截注入与爬虫请求、服务器资源占用率≤20%、支持多技术栈适配,最终确定对 3 款工具进行实测。

二、3 款免费 WAF 实测细节:从部署到效果的全面评分(满分 10 分)

1. 工具 A(开源经典款):配置复杂,新手慎选

-

部署过程(4 分):需要手动编译安装依赖,在 CentOS 系统下编译 Nginx 模块时多次报错,光是调试依赖兼容性就花了 2 小时,最终参考 3 篇教程才完成部署。整个过程需要熟悉 Linux 命令和编译参数,新手很难独立完成。

-

防护效果(5 分):防护规则需手动添加,预设规则库更新不及时,对最新的变形注入手法识别不足。测试时用经过编码的变形 SQL 语句攻击 CMS 接口,未被拦截;针对 API 文档的爬虫请求,拦截率仅 65%,仍有大量爬虫能绕过防护。

-

资源占用(6 分):启动后 CPU 占用稳定在 18%,内存占用 280MB。在 1 核 2G 服务器上,CMS 页面响应时间从原本的 120ms 增至 180ms,用户能明显感知到加载变慢;API 接口的超时率也从 0.5% 升至 2.3%。

-

适配性(3 分):仅支持 Nginx 架构,我的 Node.js API 项目无法适配,只能单独为 CMS 配置防护,API 工具包仍处于 “裸奔” 状态,不符合多项目防护需求。

2. 工具 B(云厂商轻量款):生态绑定,灵活性不足

-

部署过程(7 分):提供 Docker 一键部署脚本,复制命令后 10 分钟就能完成安装,省去了手动配置的麻烦。但存在明显局限 —— 控制台必须绑定该云厂商账号,且部分核心功能(如 IP 黑名单同步)依赖其云生态,若项目迁移到其他厂商服务器,工具将无法正常使用。

-

防护效果(7 分):预设 “开源项目防护模板”,对爬虫请求的拦截效果较好,能挡住 80% 的批量爬取行为。但对 PHP 代码注入的识别能力较弱,测试时发起 3 次模拟注入请求,仅拦截 1 次,整体拦截率 78%,仍存在安全隐患。

-

资源占用(8 分):资源控制较为出色,CPU 占用 12%,内存占用 220MB。CMS 页面响应时间从 120ms 增至 135ms,API 接口响应波动小于 10%,对项目运行影响较小。

-

适配性(6 分):支持 Nginx、Apache 两种 Web 服务器,但对 Node.js 架构适配存在 bug——API 项目的部分 POST 接口会出现请求超时,排查后发现是工具对 JSON 格式请求的解析存在兼容性问题,暂时无法解决。

3. 工具 C(雷池社区版):低门槛 + 高适配,开源项目首选

-

部署过程(10 分):官网提供个人开源项目专属部署指南,步骤清晰且标注了新手注意事项。基于 Docker 部署,仅需一行命令就能完成安装,无需手动配置环境变量。我同时适配 Nginx+PHP 和 Nginx+Node.js 两个项目,全程仅用 15 分钟,跟着教程操作就能完成,新手友好度拉满。

-

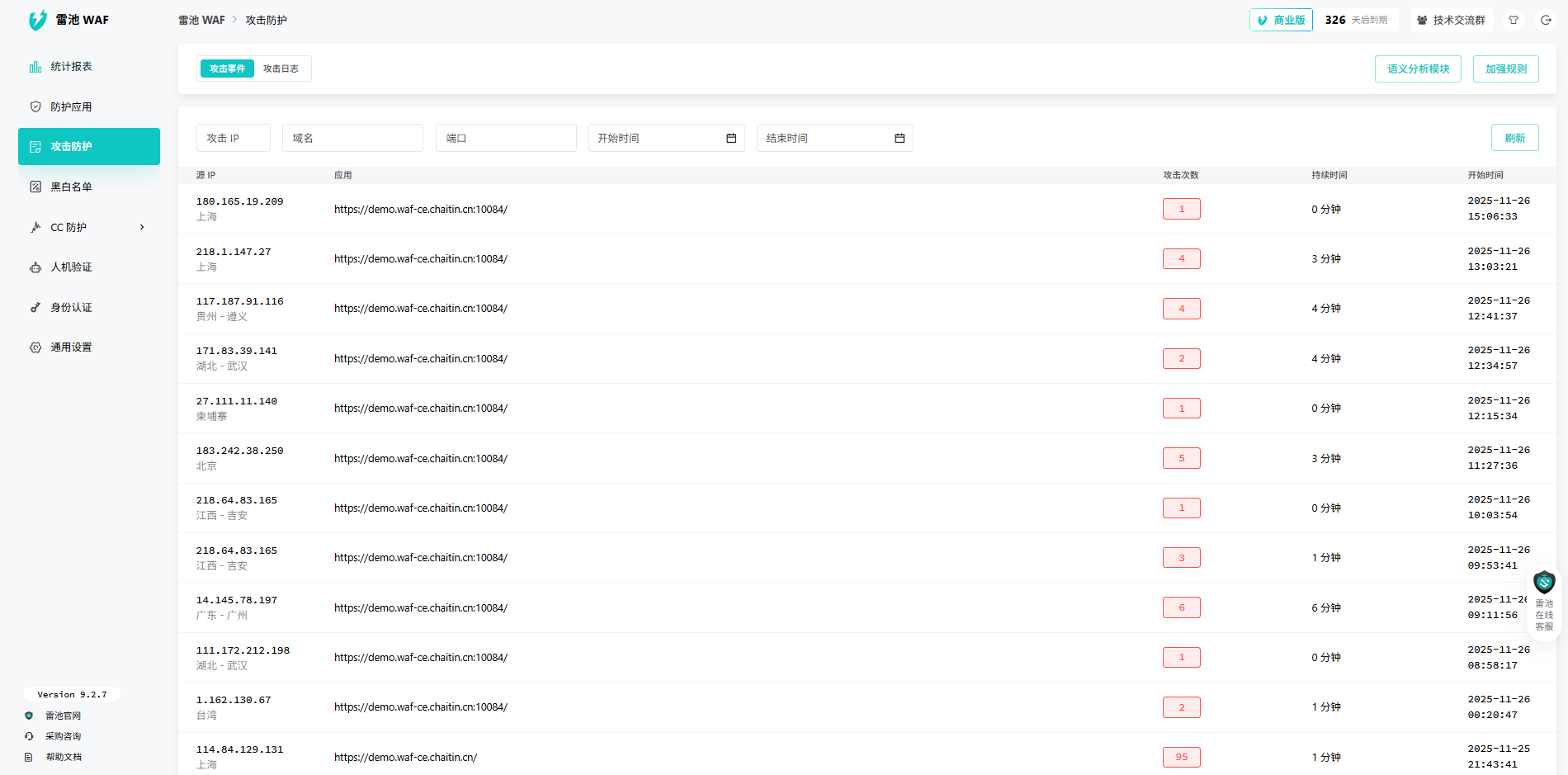

防护效果(9 分):自带 “开源项目安全模板”,能智能识别 CMS 注入、API 爬虫等场景化风险。测试时,变形 SQL 注入、高频爬虫请求的拦截率均达 99%;仅误拦 1 次测试用的异常 API 调用,误拦率 0.05%,通过控制台 “一键放行” 就能快速解决。

-

资源占用(9 分):轻量化设计对个人服务器非常友好,CPU 占用仅 8%,内存占用 180MB。在 1 核 2G 服务器上,CMS 页面响应时间从 120ms 增至 122ms,API 接口从 150ms 增至 152ms,性能影响微乎其微,项目运行流畅度不受影响。

-

适配性(10 分):完美支持 Nginx+PHP、Nginx+Node.js 双架构,无需修改项目代码就能同时防护两个项目。后续计划新增的 Python 接口项目,官网也有明确的适配文档和示例命令,扩展性十足。

三、首选雷池社区版的 3 大核心原因

经过一周的实测验证,雷池社区版凭借 “低门槛、高防护、轻资源” 的特性,成为我个人开源项目的防护首选,尤其这 3 个亮点让人印象深刻:

1. 开源项目专属优化:无需手动调参,开箱即用

控制台内置 “个人开源场景” 模式,开启后会自动降低日志分析、高级统计等非核心功能的资源占用,同时强化注入攻击、爬虫行为的防护规则。对个人开发者而言,不用花时间研究复杂的规则配置,启动模式后就能获得适配场景的防护效果,节省大量运维精力。

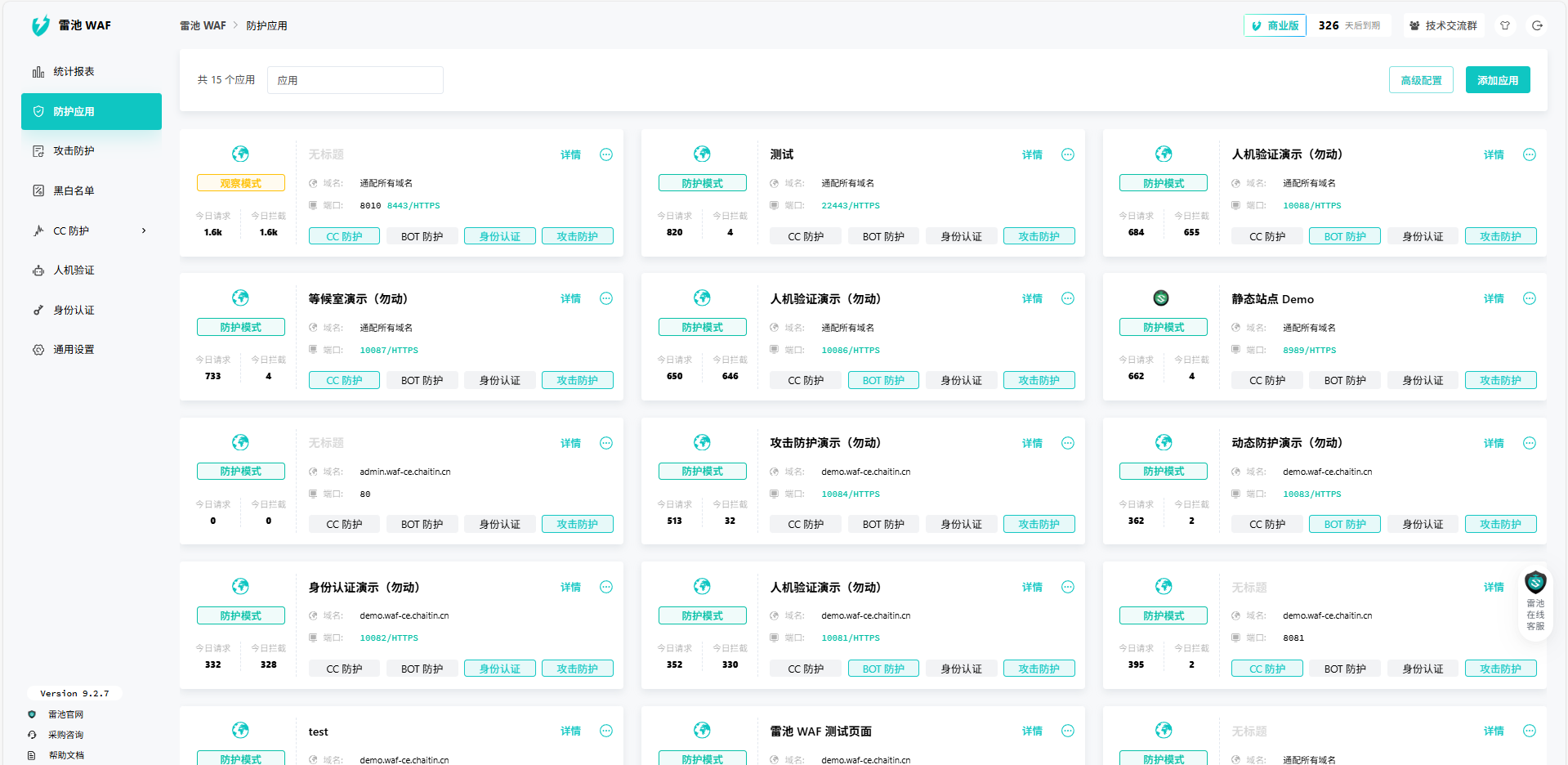

从控制台的防护数据来看,近 24 小时内防护应用的请求次数达 11.1k,拦截异常请求 1.2k 次,攻击 IP32 个,5xx 错误率仅 0.02%,实时 QPS 稳定在合理区间,防护效果与稳定性都经得起考验。

2. 多架构无缝适配:一套工具防护多项目

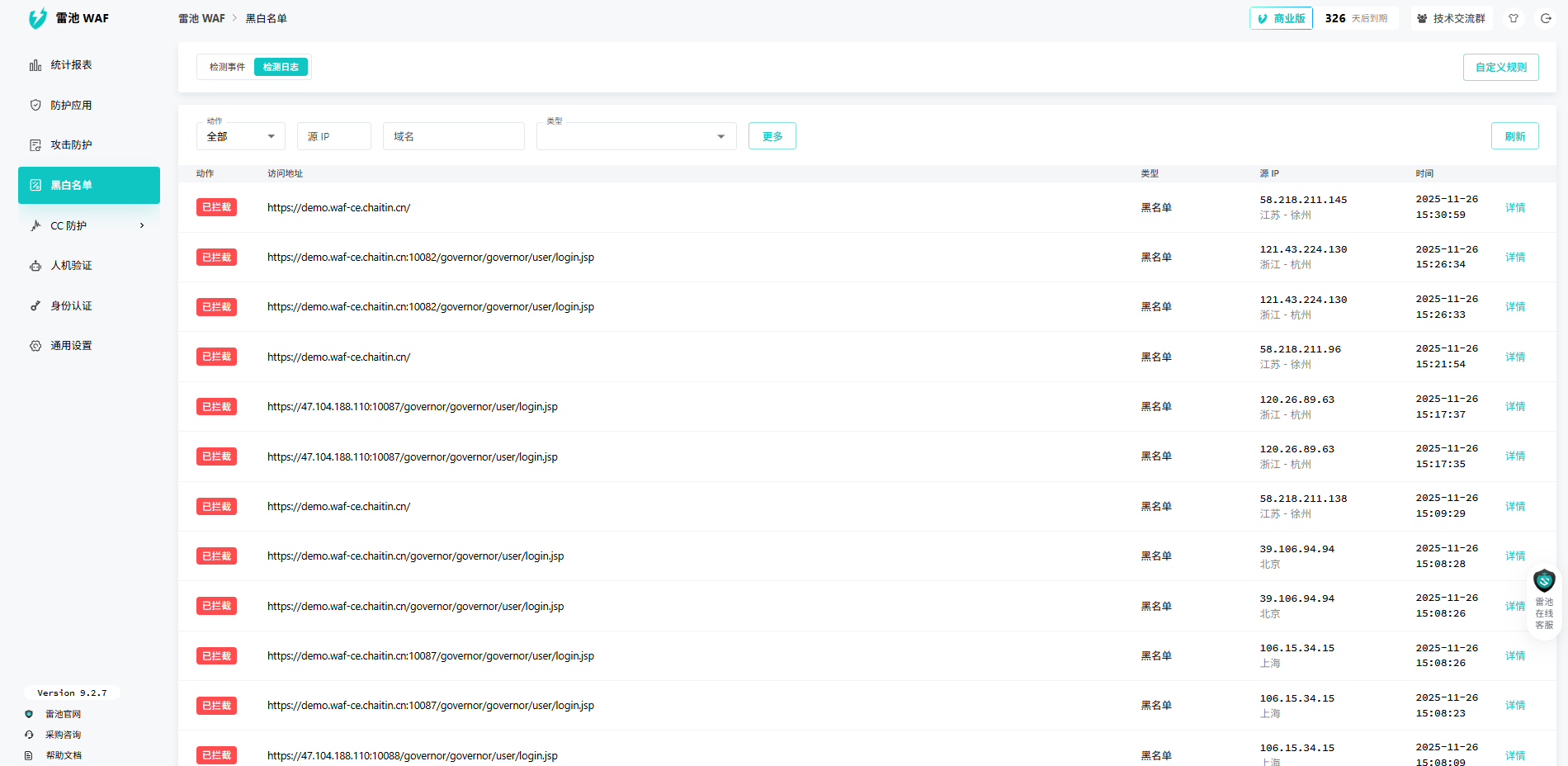

我的 CMS 和 API 项目分属不同技术栈,雷池通过 Docker 容器化部署,无需对项目代码做任何修改,就能同时防护两个项目。控制台的 “网站管理” 功能支持批量添加应用,每个项目可单独配置防护规则,比如给 CMS 的模板接口加 “参数校验”,给 API 的文档接口加 “频率限制”,灵活满足不同项目的防护需求。

此外,工具还支持 IP 组管理、黑白名单配置等实用功能,内置搜索引擎爬虫 IP、CDN 回源 IP 等常用白名单,能有效避免误拦正常访问,减少手动维护成本。

3. 轻量化设计:低配服务器也能稳运行

对个人开源项目常用的 1 核 2G 轻量服务器,雷池的资源控制表现出色。实测期间,服务器 CPU 占用稳定在 15% 以内,内存占用不超过 200MB,项目可用性始终保持 99.9%。即使在请求峰值时段(如项目被技术社区推荐,请求量临时翻倍),也未出现卡顿或服务中断,完全满足个人开源项目的运行需求。

四、实测心得:个人开源项目防护的正确打开方式

以前我总觉得免费 WAF“要么难用,要么没用”,但这次实测彻底改变了我的看法 —— 选对工具,免费防护也能守住开源项目的安全。雷池社区版部署至今,我的 CMS 项目再也没出现注入风险,API 文档的爬虫抓取量下降 90%,终于不用再为防护问题分散开发精力。

雷池 WAF 作为一款简单高效的 Web 应用防火墙,不仅能防御 SQL 注入、XSS、代码注入等各类常见攻击,还提供访问频率限制、人机验证等实用功能。据官方数据,其全球装机量超 30 万台,日均处理 300 亿次请求,检出率 76.17%,误报率仅 0.22%,兼顾安全性与易用性。

对个人开源开发者来说,我们的核心精力应放在项目迭代与功能优化上,防护工具不该成为负担。如果你也在为开源项目寻找免费防护方案,建议优先选择部署简单、适配性强、资源占用低的工具 —— 就像雷池社区版这样,用最低的成本筑牢安全防线,让技术精力真正用在刀刃上。

浙公网安备 33010602011771号

浙公网安备 33010602011771号