需要补充对密码策略有效性的验证和系统日志查看内容

截图:

任务一:

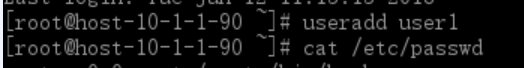

创建一个新用户user1

查看用户是否创建成功

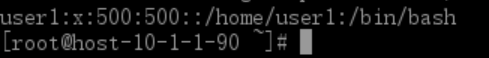

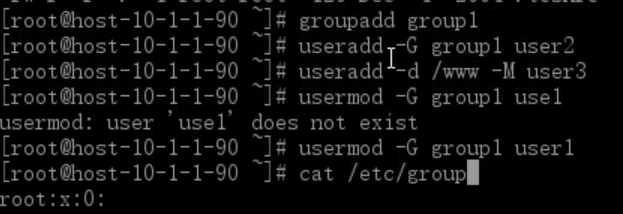

建立普通用户账户,管理组

其中cat /etc/group 是查看组

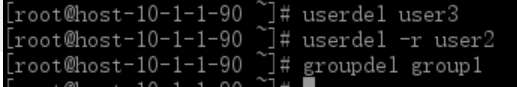

删除用户或者组

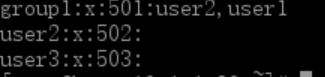

结果,创建的三个用户只余user1

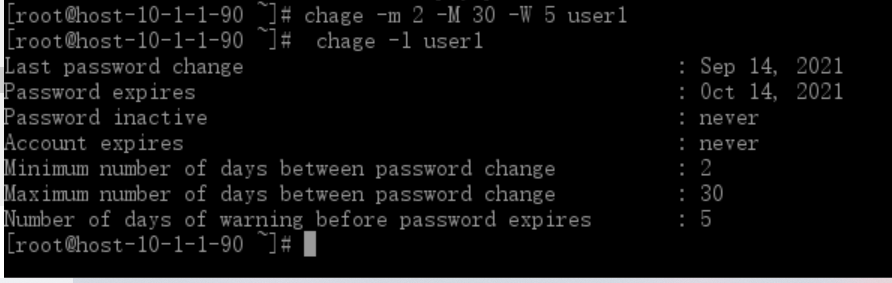

任务二:用户口令管理与口令时效管理

给用户修改口令的时候出现错误,修改不了,在找找原因

chage命令 即,口令时效命令

任务三:PAM可插拔验证模块

实验笔记:

一:建立与删除普通用户账户,管理组

管理帐户的一般方法及功能为:

useradd [] 添加新用户

usermod [] 修改已存在的指定用户

userdel [-r] 删除已存在的指定帐户,-r参数用于删除用户自家目录

groupadd [] 加新组

groupmod [] 修改已存在的指定组

groupdel 删除已存在的指定组

1)创建一个新用户user1:useradd user1

2)创建一个新组group1

groupadd group1

3)创建一个新用户user2并将其加入用户组group1中

useradd -G group1 user2

4)创建一个新用户user3,指定登录目录为/www,不创建自家用户目录(-M)

useradd -d /www -M user3

5)将用户user2添加到附加组group1中

usermod -G group1 user1

至此,group1组中有user1,user2两个用户(注:用户user3不属于组group1中的用户)

6)删除用户user3,用户uers3从用户组中消失

userdel user3

7)删除用户user2,同时删除自家目录

userdel -r user2

8)删除组group1,则组group1中的用户则被分配到其自己分配的私有组中。

groupdel group1

二:用户口令管理与口令时效管理

(1)passwd命令

passwd命令用来设置用户口令,格式为:passwd [] []

用户修改自己的用户密码可直接键入passwd,若修改其他用户密码需加用户名。超级用户还可以使用如下命令进行用户口令管理:

passwd -l //禁用用户帐户口令

passwd -S //查看用户帐户口令状态

passwd -u //恢复用户帐户口令

passwd -d //删除用户帐户口令

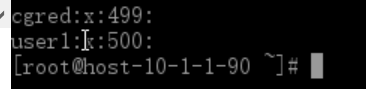

在创建完用户user1后,没给用户passwd口令时,账户默认为禁用状态

1. 给用户user1创建口令,设置为:111111

passwd user1

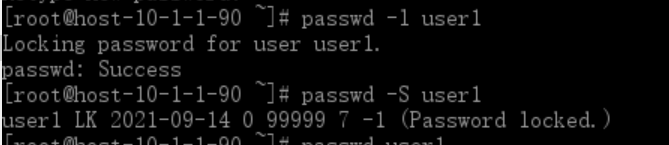

2. 禁用账户user1

passwd -l user1

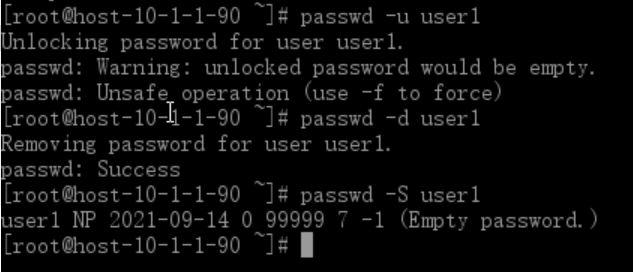

3. 恢复账户user1的账户口令:

passwd -u user1

4. 删除用户账户口令

passwd -d user1

用户user1的密码即为空。

(2)chage命令

口令时效是系统管理员用来防止机构内不良口令的一种技术。在Linux系统上,口令时效是通过chage命令来管理的,格式为:chage []

下面列出了chage命令的选项说明:

-m days: 指定用户必须改变口令所间隔的最少天数。如果值为0,口令就不会过期。

-M days: 指定口令有效的最多天数。当该选项指定的天数加上-d选项指定的天数小于当前的日期时,用户在使用该帐号前就必须改变口令。

-d days: 指定从1970年1月1日起,口令被改变的天数。

-I days: 指定口令过期后,帐号被锁前不活跃的天数。如果值为0,帐号在口令过期后就不会被锁。

-E date: 指定帐号被锁的日期。日期格式YYYY-MM-DD。若不用日期,也可以使用自1970年1月1日后经过的天数。

-W days: 指定口令过期前要警告用户的天数。

-l: 列出指定用户当前的口令时效信息,以确定帐号何时过期。

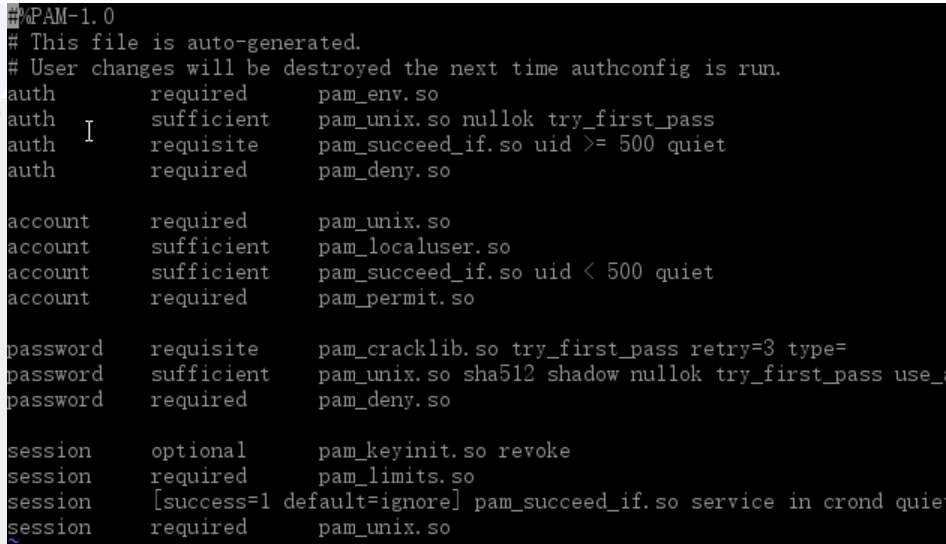

三:PAM可插拔验证模块

PAM(Plugable Authentication Module,可插拔验证模块)是由Sun提出的一种认证机制。管理员通过它可以灵活地根据需要给不同的服务配置不同的认证方式而无需更改服务程序,同时也便于向系统中添加新的认证手段。不少应用软件都可以与PAM进行集成,当然,操作系统的登录验证过程也可以通过对PAM进行配置来进行。如指定密码复杂性、指定用户试图登录的失败次数等,以下列出对这些账号的安全性配置。

1. 指定密码复杂性

修改/etc/pam.d/system-auth配置:(注意:在root用户下进行,其余用户对这个文件只有读的权限)

vi /etc/pam.d/system-auth

限制密码最少有:2个大写字母,3个小写字母,3个数字,2个符号

文件中有一行为:

password requisite pam_cracklib.so try_first_pass retry=3

在其后追加如下参数:

ucredit=-2 lcredit=-3 dcredit=-3 ocredit=-2

2. 验证时若出现任何与pam_tally有关的错误则停止登录

auth required pam_tally.so onerr=fail magic_root

3. 账号验证过程中一旦发现连续5次输入密码错误,就通过pam_tally锁定此账号600秒

account required pam_tally.so deny=5 lock_time=600 magic_root reset

1)思考还有哪些加强linux账户安全的管理方法?

2)比较一下linux账户跟unix账户管理的异同。

(1)1.设置密码最小长度2.设置密码最长使用期限

(2)Linux 是一个类似 Unix 的操作系统它们都支持多任务, Linux 模仿了 UNIX(但并没有抄袭 UNIX 的源码),使得 Linux 在外观和交互上与 UNIX 非常类似。

UNIX 是商业软件,而 Linux 是开源软件

浙公网安备 33010602011771号

浙公网安备 33010602011771号