拼接字符

逆向简单逻辑题型的例题求解

题目来源:

https://ctf.bugku.com/challenges/detail/id/115.html

解题过程:

-

将文件拖入exeinfope中,观察文件位数,检查是否有壳

![image]()

-

确认文件是32位并且文件不带壳后,将其直接拖入ida中

![image]()

-

尝试在主函数中分析伪代码逻辑并且从伪代码逻辑中找到求解flag> 此时我们可以发现这个flag最终的结果是跟xmmword的地址一一对应

-

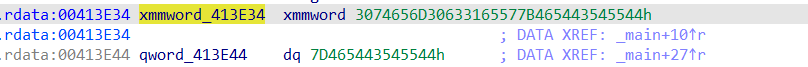

此时我们点开xmmword,查看其具体的地址,试试能否从其中找到有关于flag的线索

![image]()

-

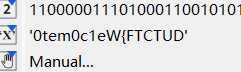

在xmmword的地址中,我们成功找到了作者在此除留下的线索,通过ASCII码编译后与后面的字符串连接起来

![image]()

-

并且在得到字符串的基础上不要忘记“逆向”,将得到的字符串反过来,就是我们想找的flag结果

-

flag:“DUTCTF{We1cOmetODUTCTF}”

浙公网安备 33010602011771号

浙公网安备 33010602011771号