安全之路收集敏感信息2 +总结

WAF识别 网络防火墙

The Web Application Firewall Fingerprinting Toolkit

https://github.com/EnableSecurity/wafw00f

kali2022

whereis wafw00f

wafw00f: /usr/bin/wafw00f /usr/share/man/man8/wafw00f.8.gz

探测N个厂商的WAF产品 尽量配合代理池使用。

CDN识别

1、ping命令

2、fofa搜索引擎 通过title获取

3、https://sitereport.netcraft.com/ 搜索

旁注 和 C端

搜索引擎搜索(国内的钟馗之眼,fofa,国外的。。 等等吧 )

ip="223.5.5.5" 旁注搜索

ip='223.5.5.0/24' C端搜索

潮汐指纹 搜索

http://finger.tidesec.com/

站长之家

http://stool.chinaz.com/same

可以获取到 子域名 旁站 百度权重等信息。

1、指纹

云悉指纹

https://www.yunsee.cn/

潮汐指纹

http://finger.tidesec.net/

C段查询 比较好

http://whatweb.bugscaner.com/look/

聚名

https://www.whatweb.net/

国外

2、判断系统版本

1、利用windows于linux对大小写敏感的特性区别

Linux操作系统大小写敏感,我们将网址url一些字母修改成修改大小写看网站是否还能正常访问,能访问就是windows服务器,不能则是Linux。

2、通过ping 的ttl值

3、工具

御剑等web 指纹识别系统工具

4、游览器的插件

wappalyzer 骨骼商店

前端代码、源代码

1、Ajax 分析js代码

https://github.com/Threezh1/JSFinder

2、源代码扫描 jenkins

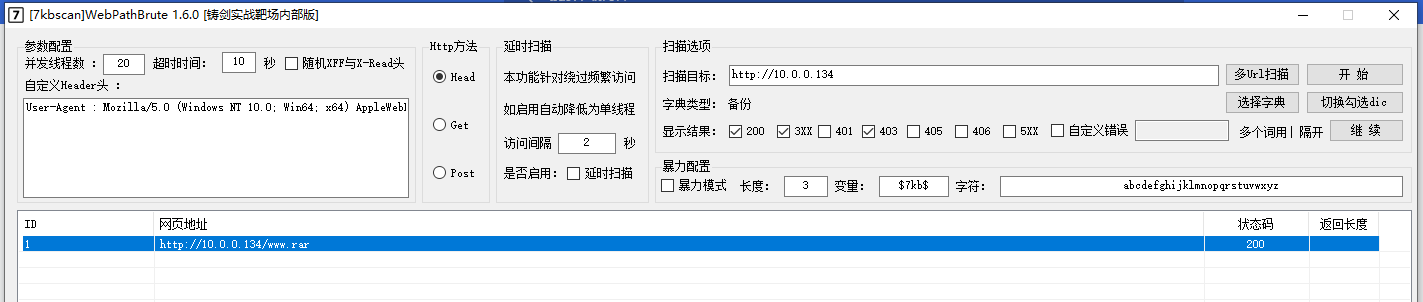

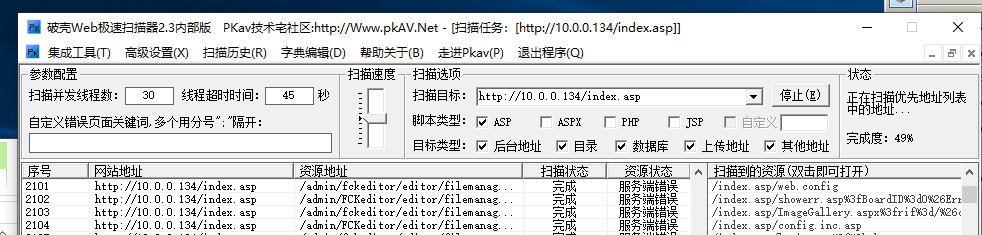

源代码的备份包升级包,数据库的备份包

主要是运维人员的操作习惯,备份或者升级后直接放到了网站目录下,没有进一步的处理。

源于字典的强大与否。 针对现在的 Jenkins 或者cicd 自动部署的软件还有一定的挖掘。

代码的目录结构 急速扫描器

3、源代码工具类

1 、分支管理

svn

git

svn 或者 git 在初始化的时候,会生成.git文件记录的 代码变更的记录,日志,目录结构,文件结构等等,

1、被运维人员发布到生产环境了。找到.git文件就有可能恢复出源代码等其他的数据

2、被开发人员上传到 GitHub上了。找到.git文件就有可能恢复出源代码等其他的数据

通过.git文件还原源代码

https://github.com/WangYihang/GitHacker

反制蜜罐

https://drivertom.blogspot.com/2021/08/git.html

公共代码仓库

github

码云

云产品的用户登录名称 AccessKey ID AccessKey Secret 会有相当大的几率找到。

本地代码仓库

gitlab

gogs

编程语言的信息

mac电脑

.DS_Store 文件 和 .git类似

java

WEB-INF/web.xml是java的web应用的安全目录 ,扫描这个目录 tomcat的密码

PHP

info文件获取信息

4、爱源码

开源网站 框架源码下载分析 https://www.aiym.cc/ 使用的人多,挖到洞的话,存活的洞也多。

信息收集完结

汇总网站的信息

1、域名

(1)域名注册商,DNS服务器,购买主体,电话,邮箱,地址,支付方式,开始时间,到期时间,更新时间,域名状态。

(2)二级域名爆破

(3)历史DNS解析数据

2、ICP备案,网安备案

(1)备案号,审核时间,主办主体,性质 ,地址,电话,邮箱,备案号使用数量,备案号关联的域名信息。

(2)历史备案信息

3、waf web防火墙

(1)waf的厂商名称,产品名称。

4、CDN 内容分发网络

(1)监测CDN的厂商信息。

5、网站指纹识别

(1) 操作系统版本,反向代理,web框架,web服务名称,前端框架,UI框架,编程语言,缓存数据库,数据库,视频播放,支付,标签,分析,广告,云平台等

6、前端探测

(1)根据不同的编程语言,探测信息。

(2)探测前端页面信息。

(3)分析站点目录,找源码文件

(4)分析站点页面,回溯目录结构。

(5)分析版本管理工具信息

(6)分析代码仓库信息。

(7)开源源码分析

7、主机探测

(1) IP地址

(2) 端口

(3) 根据端口找服务,获取服务版本,找版本漏洞信息。

浙公网安备 33010602011771号

浙公网安备 33010602011771号