bugku 各种·绕过

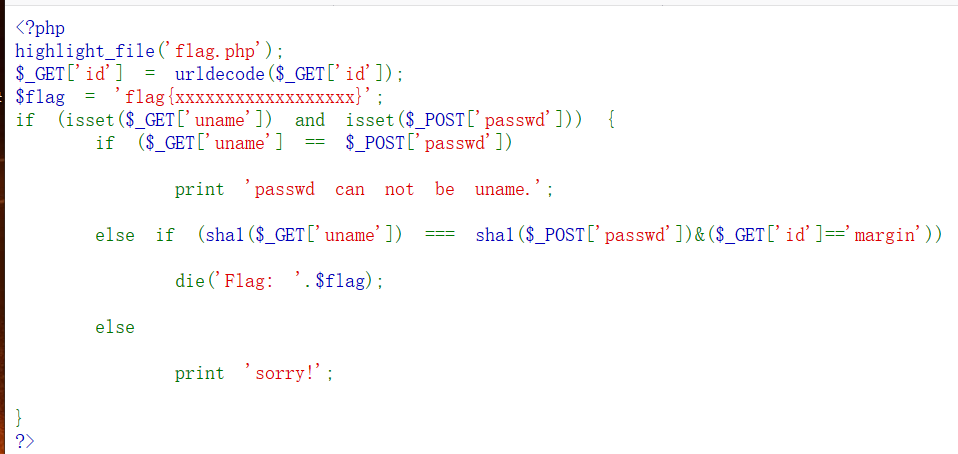

点开是一段PHP的代码,先来审计一波代码。

发现将uname和passwd用sha1进行了加密,那么我们只要绕过这个函数构造相等就可以了。

可以使这两个值sha1的值相等,但他们本身的值又不等。(想详细了解sha1函数绕过的可以看我的这篇博客https://www.cnblogs.com/lzlzzzzzz/p/11692983.html)

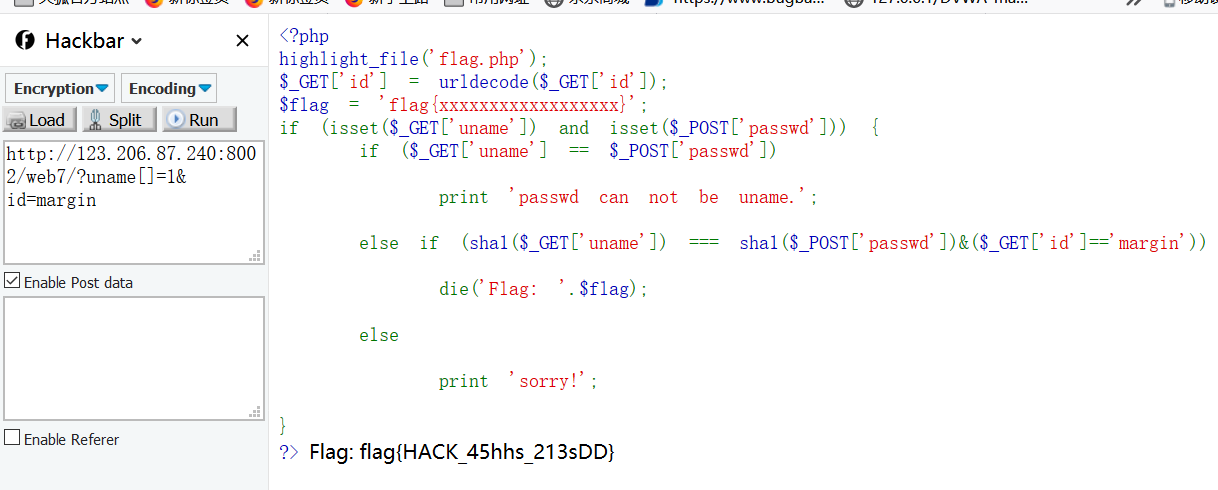

构造http://120.24.86.145:8002/web7/?uname[]=1&id=margin 并用发送passwd[]=2的请求即可。

便可成功得到flag

便可成功得到flag

作者:清泉石上流

本文版权归作者和博客园共有,欢迎转载,但未经作者同意必须在文章页面给出原文链接,否则保留追究法律责任的权利。

浙公网安备 33010602011771号

浙公网安备 33010602011771号